El equipo rojo frente al equipo azul

En un ejercicio de equipo rojo/equipo azul, el primero lo forman expertos en seguridad y ataques que tratan de atacar los sistemas de ciberseguridad de una empresa. El segundo tiene que defenderse y responder al ataque.

Basado en los ejercicios de entrenamiento del ejército, este simulacro consiste en un enfrentamiento entre dos equipos de profesionales de seguridad altamente cualificados: el equipo rojo emplea técnicas de ataque de adversarios reales para comprometer el entorno, mientras que el equipo azul, formado por responsables de respuesta a incidentes de la unidad de seguridad, debe identificar, evaluar y responder a la intrusión.

Las simulaciones de equipo rojo/equipo azul son tan importantes para proteger a una empresa frente al amplio conjunto de ciberataques liderados por los sofisticados adversarios actuales. Estos ejercicios ayudan a las empresas a:

- Detectar vulnerabilidades relacionadas con personas, tecnologías y sistemas

- Identificar aspectos para mejorar en cuanto a los procesos de respuesta ante incidentes en todas las fases de la cadena de ataque

- Ganar experiencia propia para detectar y contener un ataque

- Desarrollar actividades de respuesta y corrección para que el entorno vuelva a funcionar con normalidad

INFORME SOBRE LOS CIBERFRENTES

Cada año nuestro equipo de servicios enfrenta nuevos adversarios. Descarga el informe sobre los ciberfrentes para descubrir análisis y consejos prácticos de nuestros expertos en servicios.

Descargar ahora¿Cuáles son las funciones del equipo rojo?

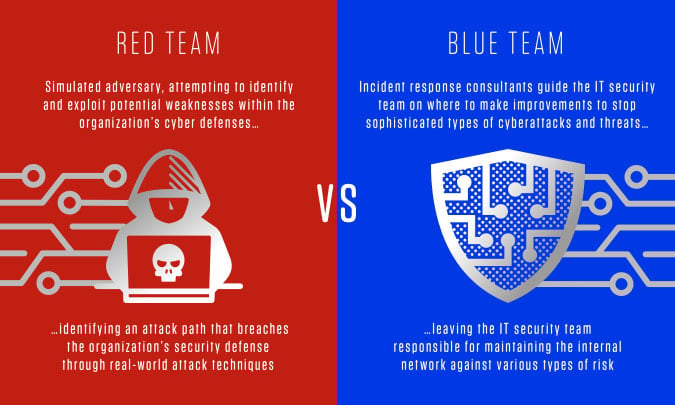

En una simulación de ciberseguridad de equipo rojo/equipo azul, el primero actúa como un adversario que trata de identificar y aprovechar las posibles debilidades del sistema de ciberseguridad de una empresa utilizando técnicas de ataque sofisticadas. Estos equipos suelen estar formados por profesionales de seguridad altamente cualificados o hackers éticos independientes que se dedican a realizar pruebas de penetración imitando técnicas y métodos de ataque reales.

El equipo rojo normalmente consigue acceso inicial al robar credenciales de usuario o mediante técnicas de ingeniería social. Una vez dentro de la red, el equipo eleva sus privilegios y se mueve lateralmente entre los sistemas con el objetivo de avanzar lo máximo posible en la red y exfiltrar datos eludiendo los métodos de detección.

¿En qué consiste el "red teaming" o pruebas de equipo rojo y por qué es necesario para tu equipo de seguridad?

Las pruebas de equipo rojo sirven para identificar una ruta de ataque de manera sistemática, rigurosa y ética que comprometa el sistema de seguridad de una empresa a través de técnicas de ataque reales. Al adoptar este enfoque, la defensa de la empresa no se basará en la supuesta capacidad de las herramientas y sistemas de seguridad, sino en su funcionamiento cuando se produzcan amenazas reales. Las pruebas de equipo rojo son un componente esencial para evaluar adecuadamente la capacidad de prevención, detección y corrección de una empresa, así como su madurez.

¿Cuáles son las funciones del equipo azul?

Dado que el equipo rojo es el que ataca, el equipo azul se encarga de la defensa. Este equipo normalmente lo forman asesores de respuesta ante incidentes que ayudan al equipo de seguridad de TI para que sepan qué aspectos tienen que mejorar a fin de detener ciberamenazas y ataques sofisticados. El equipo de seguridad informática se encarga de proteger la red interna frente a diversos tipos de riesgos.

Si bien es cierto que muchas empresas creen que la prevención es lo verdaderamente esencial en materia de seguridad, la detección y la corrección son igualmente fundamentales para los sistemas de defensa. Una métrica clave es el "tiempo de propagación" de la empresa, es decir, el tiempo que transcurre desde que un intruso accede al primer equipo hasta que consigue moverse lateralmente hacia otros sistemas de la red.

En CrowdStrike solemos recomendar la regla "1-10-60", según la cual las empresas deben ser capaces de detectar una intrusión en menos de un minuto, evaluar el riesgo que supone en un periodo de diez minutos y expulsar al adversario en menos de una hora.

Más información

Descubre cómo puedes preparar a tu equipo de ciberseguridad para ayudarle a defenderse frente a posibles ataques.

Descargar: ficha técnica Red Team / Blue Team Exercise (Ejercicio equipo rojo/equipo azul)

Ventajas de los ejercicios equipo rojo/equipo azul

Al implementar una estrategia de equipo rojo/equipo azul, las empresas pueden evaluar con frecuencia sus defensas y habilidades contra ciberataques en un entorno de bajo riesgo. Gracias a este tipo de ejercicios, las empresas pueden mejorar su estrategia de seguridad continuamente en función de las vulnerabilidades y debilidades que encuentren, así como teniendo en cuenta las recientes técnicas de ataque reales.

Con los ejercicios de equipo rojo/equipo azul, una empresa puede:

- Identificar errores de configuración y lagunas en la cobertura de los productos de seguridad existentes.

- Reforzar la seguridad de la red para detectar posibles ataques y aumentar el tiempo de propagación.

- Fomentar una competencia responsable entre las personas encargadas de velar por la seguridad y favorecer la colaboración entre los equipos informáticos y de seguridad.

- Concienciar al personal acerca de los riesgos asociados a los errores humanos, ya que estos pueden comprometer la seguridad de la empresa.

- Desarrollar la seguridad de la empresa en cuanto a habilidades y madurez en un entorno de pruebas seguro y de bajo riesgo.

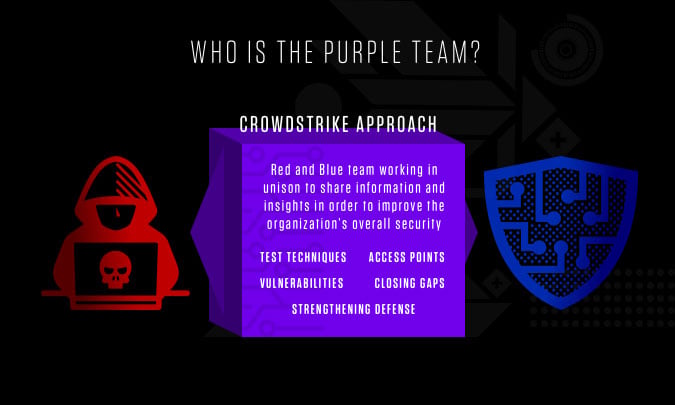

¿Quiénes forman el equipo morado?

En algunos casos, las empresas organizan un ejercicio de equipo rojo/equipo azul con recursos externos que no colaboran en gran medida con los equipos de seguridad internos. Por ejemplo, puede que algunos adversarios digitales contratados para que formen parte del equipo rojo no compartan sus técnicas de ataque con el equipo azul o no informen detalladamente de los puntos débiles de la infraestructura de seguridad. Esto podría dar lugar a que sigan existiendo brechas una vez finalizado el ejercicio.

"Equipo morado" es el término que se utiliza cuando el equipo rojo y el azul trabajan al unísono. Los equipos comparten información y datos entre sí para reforzar la seguridad general de la empresa.

En CrowdStrike, creemos que los ejercicios de equipo rojo/equipo azul solo son realmente útiles si ambos equipos informan adecuadamente a todas las partes interesadas tras cada ejercicio y ofrecen un informe detallado de todos los aspectos de la actividad que se ha llevado a cabo. En este, deben incluir técnicas de evaluación, puntos de acceso, vulnerabilidades y cualquier tipo de información específica que pueda ayudar a la empresa a solucionar las brechas adecuadamente y reforzar su sistema de defensa. En nuestras comunicaciones, "purple teaming" o equipo morado es sinónimo de ejercicios de equipo rojo/equipo azul.

Habilidades del equipo rojo frente a las del equipo azul

Habilidades del equipo rojo

Un buen equipo rojo debe ser astuto por naturaleza, ya que debe ponerse en la piel de un adversario sofisticado para conseguir acceso a la red y avanzar por el entorno pasando desapercibidos. Los componentes del equipo rojo deben ser técnicos y creativos, capaces de aprovechar las vulnerabilidades del sistema y las debilidades humanas. Es importante también que el equipo rojo esté familiarizado con las tácticas, técnicas y procedimientos (TTP) de los ciberdelincuentes, así como con las herramientas y marcos de ataque que utilizan los adversarios actuales.

Por ejemplo, un adolescente de Florida utilizó hace poco tácticas de phishing selectivo y técnicas de ingeniería social para obtener credenciales de empleados y acceder a los sistemas internos de Twitter. Esto ocasionó una brecha que afectó a más de 100 cuentas de personas famosas.

Los miembros del equipo rojo deben:

- Conocer en detalle los sistemas y protocolos informáticos, así como las técnicas, herramientas y medidas de seguridad.

- Contar con buenas habilidades de desarrollo de software para diseñar herramientas personalizadas que eludan los mecanismos y medidas de seguridad más comunes.

- Tener experiencia en pruebas de penetración, lo que les ayudará a aprovechar las vulnerabilidades más comunes y no realizar actividades que suelen detectarse fácilmente.

- Poseer habilidades de ingeniería social para manipular a otros individuos con el objetivo de que estos compartan información o sus credenciales.

Habilidades del equipo azul

Aunque el equipo azul técnicamente se centra en la defensa, gran parte de su trabajo se basa en la prevención. Lo ideal es que este equipo identifique y neutralice los riesgos y amenazas antes de que puedan causar daños en la empresa. No obstante, los ataques cada vez más sofisticados de los adversarios hacen que esto sea prácticamente imposible, incluso para los profesionales de ciberseguridad altamente capacitados.

En definitiva, el trabajo del equipo azul se basa en prevenir, detectar y corregir. Entre las habilidades que debe tener el equipo azul destacan:

- Comprender la estrategia de seguridad de la empresa en su totalidad en cuanto a personal, herramientas y tecnología.

- Poseer habilidades de análisis para identificar adecuadamente las amenazas más peligrosas y priorizar las respuestas.

- Conocer técnicas de refuerzo para reducir la superficie de ataque, sobre todo en lo referido al sistema de nombres de dominio (DNS) para prevenir ataques de phishing, y otras técnicas para brechas basadas en la web.

- Conocer en detalle los sistemas y herramientas de detección y seguridad actuales de la empresa, así como sus mecanismos de alerta.

¿Cómo colaboran el equipo rojo y el equipo azul?

Situaciones en las que necesitan los ejercicios de equipo rojo/equipo azul

Los ejercicios de equipo rojo/equipo azul son una parte fundamental de cualquier estrategia de seguridad efectiva y consolidada. Lo ideal es que ayuden a la empresa a identificar los puntos débiles de su personal, procesos y tecnología en el perímetro de la red, así como a detectar brechas de seguridad en la arquitectura de seguridad, como puertas traseras y otras vulnerabilidades que afecten al acceso. Toda esta información ayudará a nuestros clientes a reforzar su sistema de defensa, así como a formar a sus equipos de seguridad para que respondan mejor a las amenazas.

Dado que muchas brechas pueden pasar desapercibidas durante meses e incluso años, es importante realizar ejercicios de equipo rojo/equipo azul habitualmente. De acuerdo con algunas investigaciones, los adversarios permanecen, de media, 197 días en el entorno de una red antes de ser detectados y expulsados. Esto es un riesgo añadido para las empresas, ya que los ciberdelincuentes utilizan este tiempo para desarrollar puertas traseras o alterar la red de cualquier otra forma con el objetivo de crear nuevos puntos de acceso que podrían aprovecharse en un futuro.

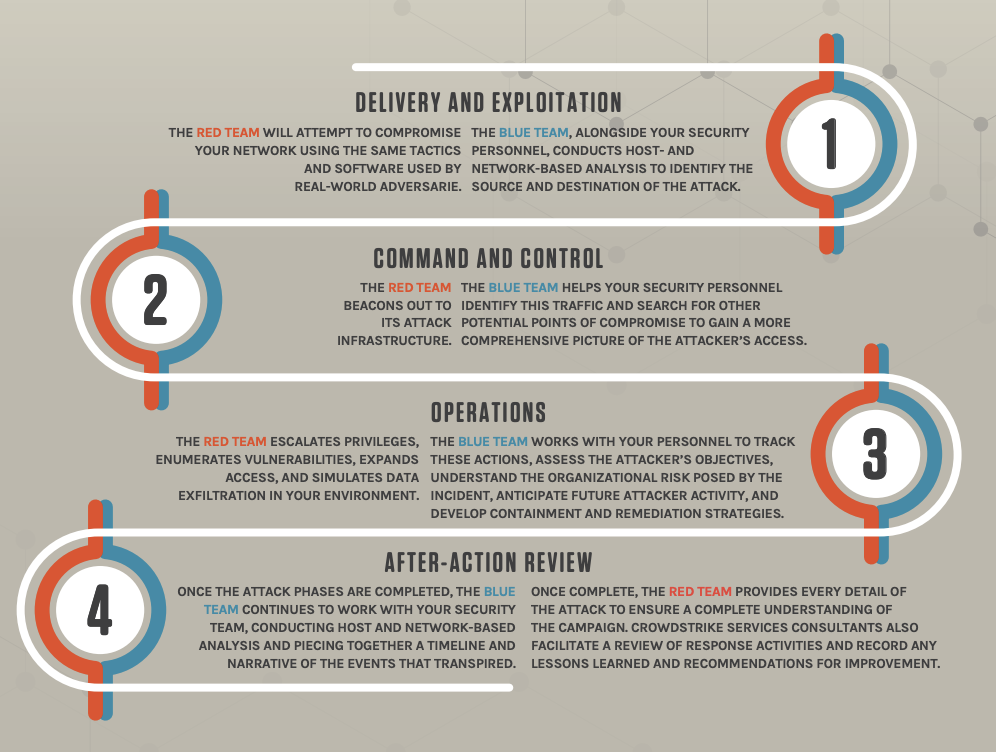

En CrowdStrike, contamos con una estrategia general para abordar los ejercicios de equipo rojo/equipo azul que nos diferencia del resto. Utilizamos las actividades de equipo rojo para atestar el entorno con datos, de manera que el equipo azul pueda evaluar el riesgo asociado a cada incidente y responder adecuadamente. En este sentido, no abordamos este ejercicio como un conocido juego de guerra en el que nuestros clientes intentan detener todas y cada una de las actividades del equipo rojo, sino más bien como una oportunidad de evaluar y priorizar de manera efectiva aquellos eventos que, en función de los datos obtenidos, supongan un gran riesgo.

Ejemplos de ejercicios de equipo rojo

Los equipos rojos utilizan diversas técnicas y herramientas para aprovechar brechas de la arquitectura de seguridad. Por ejemplo, al asumir el rol de un hacker, un miembro del equipo rojo puede infectar el host con malware para eludir las medidas de seguridad, así como utilizar técnicas de ingeniería social para robar credenciales de acceso.

Las actividades del equipo rojo normalmente siguen el marco MITRE ATT&CK, que es una base de conocimientos accesible mundialmente acerca de tácticas, técnicas y métodos basados en ciberataques reales. Este marco es la base para desarrollar habilidades de prevención, detección y respuesta que puedan personalizarse en función de las necesidades y novedades de cada empresa en un panorama caracterizado por las constantes amenazas.

Estos son algunos ejemplos de las actividades del equipo rojo:

- Realizar pruebas de penetración en las que un miembro del equipo rojo intenta acceder al sistema utilizando diversas técnicas reales.

- Emplear tácticas de ingeniería social con el objetivo de manipular a empleados u otros miembros de la red para que compartan, revelen o creen credenciales de acceso a la red.

- Interceptar las comunicaciones para controlar la red y obtener más información sobre el entorno con el objetivo de eludir técnicas de seguridad habituales.

- Clonar las tarjetas de acceso de un administrador para entrar a zonas sin restricciones.

Ejemplos de ejercicios de equipo azul

El equipo azul actúa como línea de defensa de la empresa y utiliza las herramientas, protocolos, sistemas de seguridad y otros recursos para protegerla e identificar lagunas utilizando sus habilidades de detección. El entorno del equipo azul debe simular el sistema de seguridad actual de la empresa, donde es probable que haya herramientas mal configuradas, software sin parches y otros riesgos conocidos o desconocidos.

Estos son algunos ejemplos de las actividades del equipo azul:

- Realizar investigaciones en el DNS.

- Realizar análisis digitales para crear una actividad de la red de referencia a fin de detectar actividades inusuales o sospechosas más fácilmente.

- Revisar, configurar y supervisar el software de seguridad en todo el entorno.

- Garantizar que los métodos de seguridad perimetral, como el software de firewalls, antivirus y antimalware, están configurados y actualizados correctamente.

- Utilizar formas de acceso con el mínimo de privilegios, es decir, que la empresa concede a cada usuario o dispositivo únicamente los permisos de acceso estrictamente necesarios para limitar el movimiento lateral en la red en caso de que se produzca una brecha.

- Aprovechar la microsegmentación, una técnica de seguridad que consiste en dividir los perímetros en zonas más pequeñas para que haya un acceso independiente en cada parte de la red.

Más información

Obtén información sobre las ventajas de los ejercicios de simulación teórica y todo lo que puede ofrecer el equipo de CrowdStrike Services a tu personal.

¿Estamos preparados? Ejercicio de simulación teórica de CrowdStrike

Consideraciones para crear un equipo rojo y un equipo azul eficaces

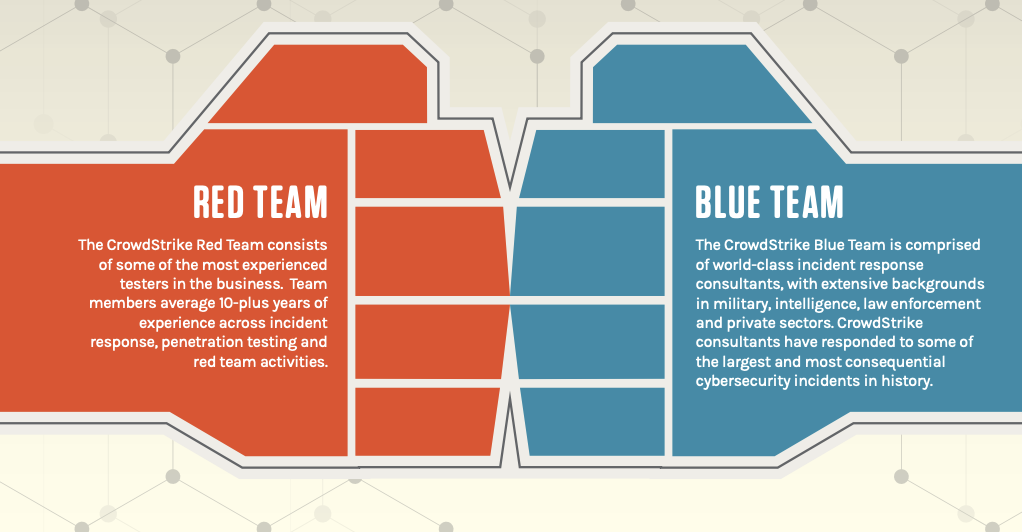

Motivos por los que CrowdStrike® Services es la solución adecuada para las empresas:

Los TTP de ataque de los adversarios evolucionan constantemente, lo que provoca que muchas brechas pasen desapercibidas durante semanas o incluso meses. Al mismo tiempo, las empresas no logran detectar los ataques sofisticados, ya que los controles de seguridad que utilizan no son eficaces y existen brechas en sus defensas de ciberseguridad. Los equipos de seguridad deben asegurarse de que están preparados para responder ante posibles ataques. El hecho de que puedan hacer frente a un tipo de ataque concreto no significa que cuenten con las herramientas necesarias y la capacidad de visibilidad adecuada para identificar un ataque más sofisticado.

El ejercicio de emulación del adversario de CrowdStrike se ha diseñado para ofrecer a tu organización la experiencia de un sofisticado ataque selectivo con ciberdelincuentes reales sin pasar por los daños o costes que causaría una brecha real. El equipo CrowdStrike Services utiliza TTP de ciberdelincuentes reales obtenidos de la información recopilada por los expertos de CrowdStrike que se han enfrentado a estos incidentes y de la plataforma CrowdStrike Falcon®, que identifica miles de millones de eventos y millones de indicadores cada semana. CrowdStrike Services pone en marcha una campaña de ataque dirigida específicamente a tu empresa y a usuarios de interés, del mismo modo que lo haría un adversario. El equipo adopta un enfoque objetivo y claramente definido con respecto al ataque. Su propósito principal es comprobar el acceso a la información crítica de tu empresa para mostrar el impacto que podría tener una brecha sin necesidad de experimentar una intrusión real. Este ejercicio te ayudará a responder a la pregunta "¿Estamos preparados para un posible ataque?".