¿Qué es un hacker ético?

Un hacker ético, también conocido como "hacker de sombrero blanco", se encarga de acceder legalmente a ordenadores y redes para poner a prueba la seguridad general de una organización. Los hackers éticos poseen todas las habilidades de un ciberdelincuente, pero utilizan sus conocimientos para mejorar las organizaciones en lugar de utilizarlas en su propio beneficio y dañarlas.

Al contratar a un hacker ético, las organizaciones obtienen una visión de sus propias vulnerabilidades de seguridad, lo que las protege de futuros ciberataques.

Hacking ético frente a pruebas de penetración

Aunque en ocasiones el hacking ético se utiliza indistintamente de las pruebas de penetración, existen algunas diferencias importantes.

Los hackers éticos pueden involucrarse en tácticas más allá de las pruebas de penetración. Por ejemplo, podrían optar por poner a prueba las defensas contra las técnicas de ingeniería social animando a los empleados a revelar datos empresariales confidenciales o credenciales de inicio de sesión.

Por otro lado, las pruebas de penetración se centran únicamente en evaluar una o varias vulnerabilidades de red que puedan tener las organizaciones.

¿Cuánto puede llegar a ganar un hacker ético?

Según los datos de Salary.com el salario medio de un hacker ético es de 105 973 dólares a 26 de junio de Los salarios varían entre 95 137 dólares y 119 413 dólares, dependiendo de la experiencia, el nivel de certificación y las habilidades adicionales.

¿Cómo puede alguien convertirse en hacker ético?

Aunque sin duda hay historias de hackers de "sombrero negro" que se convierten en hackers de "sombrero blanco", no siempre es así. Cualquier persona que posea los conocimientos y habilidades adecuados puede convertirse en un hacker ético, especialmente si su objetivo es mantener altos estándares éticos.

CrowdStrike encargó una revisión de más de 900 anuncios de empleo en Indeed para identificar lo que buscan los empleadores en lo que respecta a los puestos de hacking ético. A continuación, se muestran las habilidades, certificaciones y niveles educativos más demandados para trabajar como hacker ético:

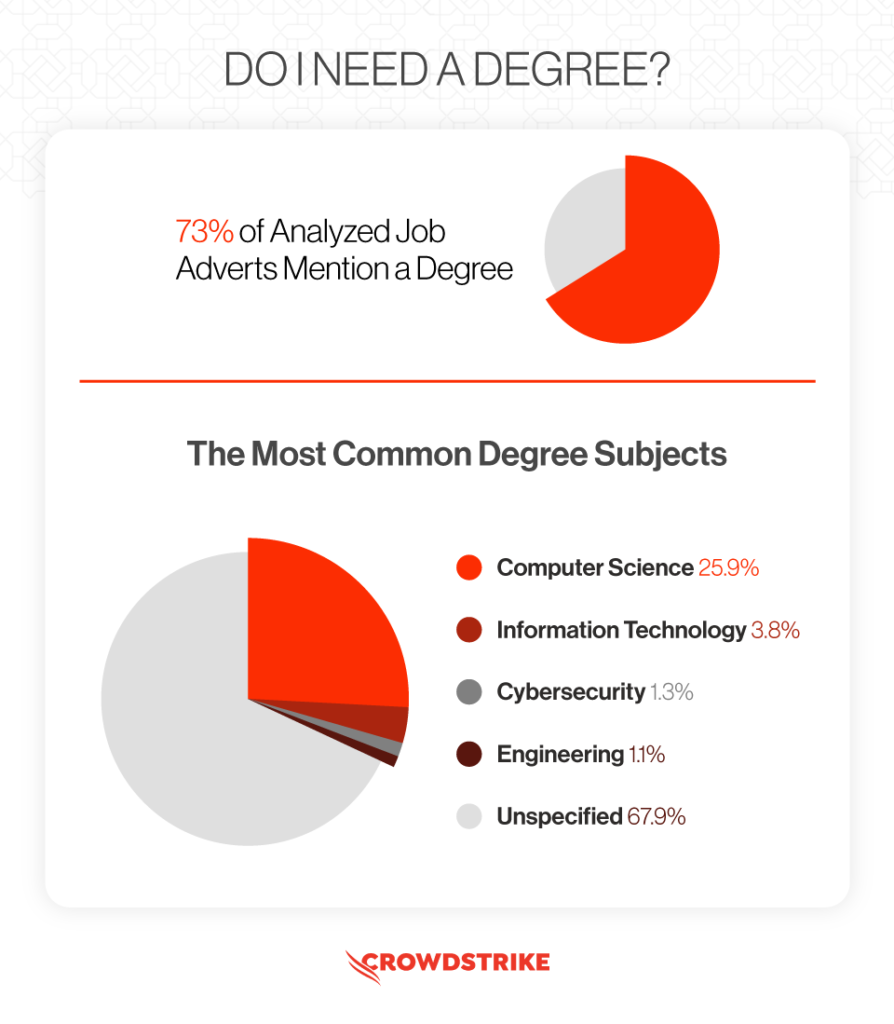

La obtención de una licenciatura o un título superior puede ayudar a un candidato a destacar y demostrar las cualidades clave que busca un empleador, como la disciplina, el pensamiento crítico, la buena gestión del tiempo y la determinación. Según nuestro análisis, el 73 % de los anuncios de trabajo de hacking ético analizados exigían un título a los solicitantes.

Está bien documentado que una de las formas más populares de seguir una carrera en hacking ético es obtener un título en informática. No obstante, nuestro análisis muestra que solo el 25,9 % de los anuncios que mencionan un título también mencionan un título en informática. De todas formas, sigue siendo la carrera más popular de las solicitadas en los anuncios.

El número significativo de anuncios que no especifican un requisito de titulación sugiere que los empleadores están quizás más interesados en tu conjunto de conocimientos y experiencia previa que en el nivel educativo. Si puedes demostrar que tienes los conocimientos informáticos adecuados como requisito previo, no es imprescindible un título en informática.

Los siguientes conocimientos son los más solicitados por los empleadores, así que debes asegurarte de comprender los principios avanzados de cada uno de ellos:

El conocimiento de la nube es el más citado por los empleadores. La computación en la nube está transformando las operaciones comerciales en la era moderna. Y a medida que cada vez más empresas cambian a un modelo basado en la nube, se convierten en un objetivo mayor para ataques cada vez más sofisticados. Por lo tanto, todos los hackers éticos deben tener conocimientos avanzados sobre seguridad en la nube.

Otros conceptos fundamentales que deben conocer son el malware, las normativas de cumplimiento/estándares de seguridad (especialmente los estándares de seguridad PCI) y los sistemas de programación (como Linux, Python y Perl).

Herramientas como Metasploit y Wireshark son importantes y te ayudarán a destacar entre la multitud, aunque en general se mencionan menos en los anuncios de empleo.

Los conocimientos más básicos en torno a conceptos como HTML y JavaScript no se citan tanto, pero es probable que los empleadores den por sentado que ya tienes ese conjunto de habilidades.

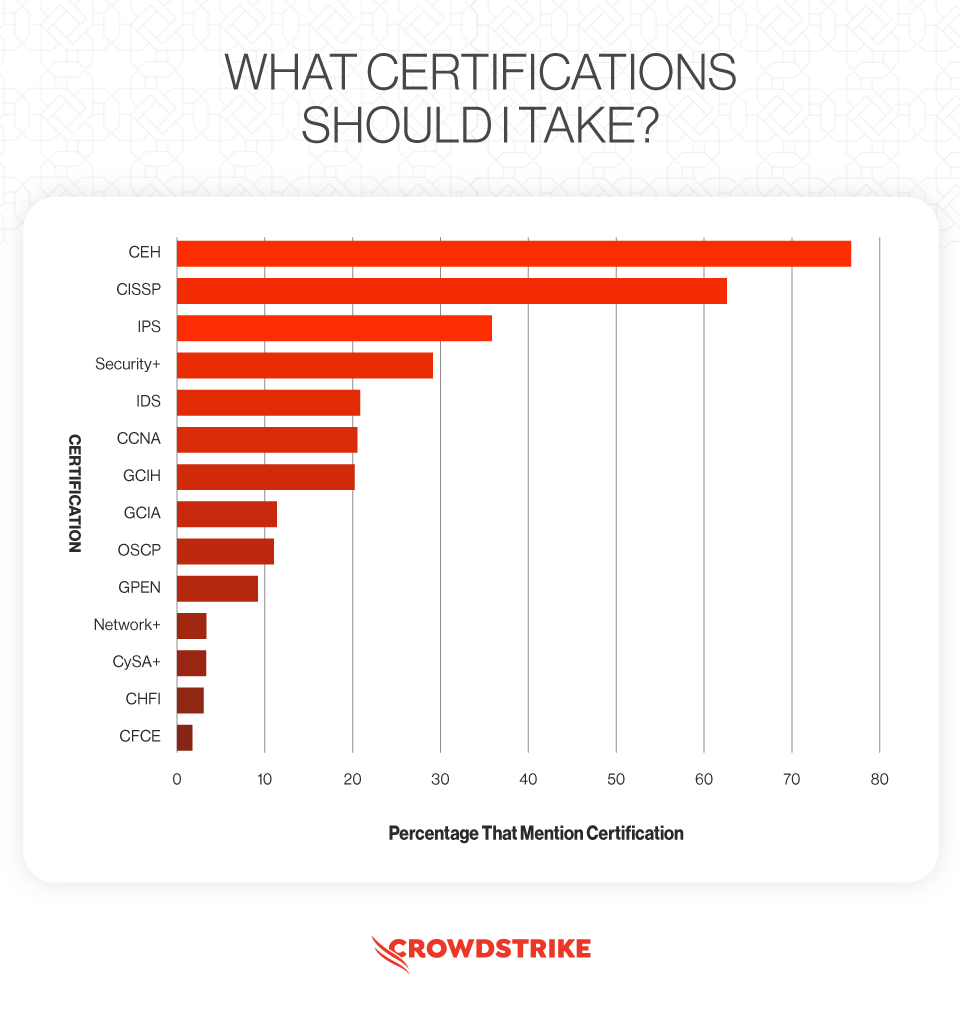

Puedes obtener ciertas certificaciones para demostrar tu amplio conocimiento sobre técnicas en evolución y de hacking. A continuación se enumeran las certificaciones más mencionadas:

Quizás no sea ninguna sorpresa que convertirse en un Certified Ethical Hacker (CEH) sea la certificación profesional más beneficiosa que se puede tener. Se menciona en el 77,2 % de los anuncios de empleo. Pero hacer un curso para convertirse en un profesional certificado en seguridad de sistemas de información (CISSP) también te ayudará a destacar, como se menciona en el 62,6 % de los anuncios de empleo.

Por último, también hay algunas habilidades personales que deberás tener en cuenta para asegurarte de contar con la preparación necesaria para desarrollar una carrera en hacking ético:

Las dotes de investigación son la habilidad personal más importante. Los responsables de las amenazas evolucionan constantemente sus técnicas y objetivos para evadir la detección, monetizar los ataques y causar la mayor interrupción posible. Por lo tanto, los hackers éticos tendrán que estar igualmente actualizados para proteger a sus clientes u organizaciones.

La colaboración también es clave. Los hackers éticos no actuarán por su cuenta y probablemente trabajarán con profesionales de seguridad interna o compañeros a los que consultar cómo mejorar los sistemas o las redes.

Las habilidades personales pueden ser tan importantes como tus conocimientos de seguridad e informática. Es probable que los empleadores te pregunten sobre tu vida personal para hacerse una idea de si eres la persona adecuada para el puesto. Por lo tanto, debes asegurarte de aportar algunos ejemplos relevantes de la vida real para demostrar tus habilidades personales.

¿Dónde hay más oportunidades?

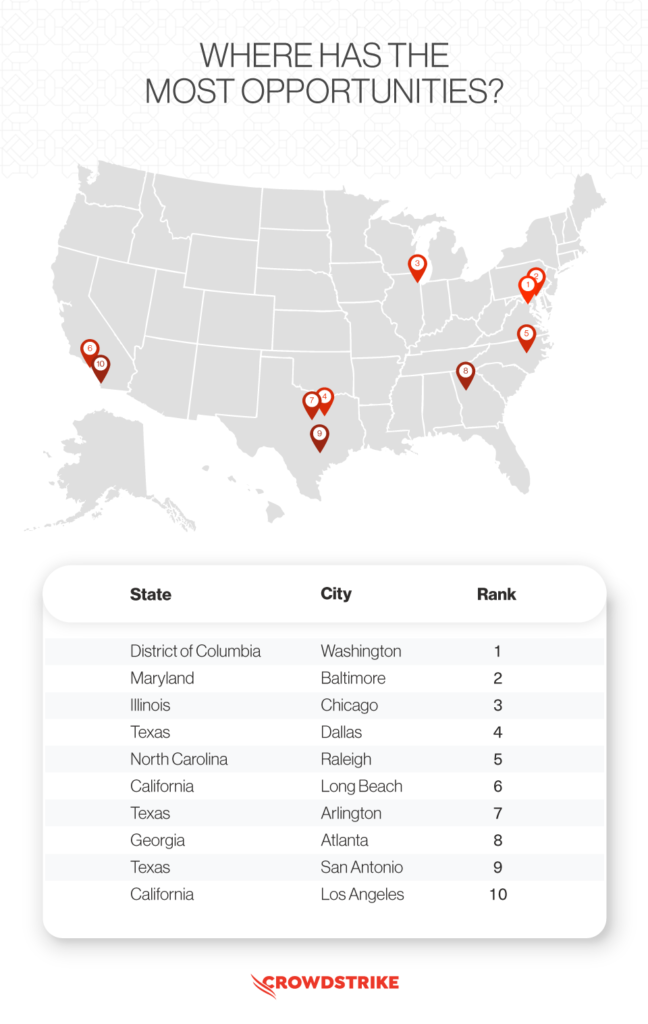

Los hackers éticos pueden ser freelance, trabajar para una agencia o estar empleados dentro de una organización interna. Nuestro estudio fue más allá y analizó una muestra de anuncios de trabajo de hacking ético para identificar cuántas oportunidades de trabajo había en las ciudades más grandes de Estados Unidos.

Washington, D.C., tiene el mayor número de puestos en oferta con el 23,6 % de todas las oportunidades anunciadas en Estados Unidos. Le sigue Baltimore con el 5,5 % de todas las ofertas de empleo anunciadas.

Sin embargo, es importante tener en cuenta que muchos hackers éticos trabajarán de forma remota, lo que significa que la ubicación podría no ser demasiado relevante. Esto también significa que es una carrera que podría darte una gran libertad para vivir en cualquier parte del mundo. El 13,7 % de todas las ofertas anunciadas en Estados Unidos ofrecen trabajo en remoto.