¿Qué es un método de autenticación externa (EAM)?

Las pilas tecnológicas modernas incluyen multitud de servicios internos y externos. El desacoplamiento de servicios es un elemento clave de la arquitectura de microservicios. Este enfoque permite a las empresas entregar valor más rápido y con menos puntos de fallo. Sin embargo, aumentar el número de servicios en el desarrollo de software acarrea unas consecuencias. Cada nuevo servicio hace que la gestión de identidades y accesos (IAM) sea más compleja.

Cada nuevo servicio podría estar relacionado con un nuevo enfoque de autenticación que no se ajusta a las directivas de seguridad o normativas. Un nivel de seguridad deficiente en la autenticación de un solo servicio puede dar lugar a ciberataques y brechas de datos con un impacto económico considerable.

Los métodos de autenticación externos (EAM) tradicionales utilizan proveedores de identidad (IdP) como Okta, Entra ID y Google Identity para autenticar a los usuarios. Estas soluciones validan las credenciales y aplican la autenticación MFA, pero no evalúan las señales de riesgo en tiempo real.

CrowdStrike da una vuelta de tuerca más al EAM combinando la autenticación con un análisis avanzado de riesgos. CrowdStrike Falcon® Next-Gen Identity Security evalúa constantemente las puntuaciones de riesgo de los usuarios, las señales de confianza de los dispositivos y la inteligencia de amenazas antes de permitir el acceso. Este enfoque evita que los adversarios consigan eludir la autenticación usando credenciales robadas, ataques por fatiga de la autenticación MFA o endpoints comprometidos.

Este artículo analiza los aspectos fundamentales del EAM, así como su flujo de autenticación, las ventajas, los riesgos, los desafíos y las soluciones.

Guía completa para diseñar una estrategia de protección de la identidad

Da el primer paso hacia una posición de seguridad de la identidad y descarga la Guía completa para diseñar una estrategia de protección de la identidad y defender así el panorama de la identidad digital de tu empresa desde hoy mismo.

Descargar ahoraDescripción del ecosistema de EAM

Las implementaciones tradicionales de EAM transfieren la autenticación a IdP de terceros que verifican las credenciales de usuario, la autenticación MFA o los datos biométricos antes de emitir un token de autenticación (por ejemplo, JWT o SAML). Aunque este enfoque facilita la gestión de identidades, no evalúa factores de riesgo como credenciales comprometidas, comportamientos inusuales de inicio de sesión o la posición de seguridad de los endpoints.

CrowdStrike Falcon® Next-Gen Identity Security mejora el EAM con la integración de la autenticación basada en riesgos. En lugar de confiar ciegamente en los IdP, Falcon Next-Gen Identity Security evalúa estos aspectos:

- Puntuaciones de riesgo de los usuarios: detecta usuarios con un comportamiento atípico al iniciar sesión.

- Confianza en los dispositivos: garantiza que solo los dispositivos seguros y gestionados puedan autenticarse.

- Inteligencia de amenazas: identifica credenciales comprometidas, intentos de saturación de la autenticación MFA o tácticas propias de adversarios.

Este enfoque basado en riesgos no se limita a validar credenciales, sino que garantiza que las solicitudes de autenticación provengan de usuarios legítimos y dispositivos seguros.

Encomendar el proceso de autenticación a un proveedor externo mejora la seguridad, la escalabilidad y la experiencia del usuario. También reduce el riesgo asociado a la gestión descentralizada de identidades.

El EAM utiliza el modelo de seguridad Zero Trust. Por defecto, el EAM no confía en ningún usuario ni dispositivo y requiere una verificación explícita para autenticar una identidad. El EAM también ayuda a las organizaciones a cumplir con los requisitos de cumplimiento, ya que aplica las prácticas recomendadas a la hora de tratar los datos.

IdP Federados

Los IdP federados actúan como una fuente de información verídica para autenticar identidades. Okta, Azure AD y Google Identity son algunos ejemplos conocidos de IdP federados. Estos proveedores verifican la identidad de los usuarios y emiten un token JWT o SAML. A continuación, las aplicaciones empresariales utilizan este token para gestionar autorizaciones y sesiones.

Con este modelo de autenticación centralizada, las empresas eliminan la necesidad de gestionar diversos sistemas de autenticación inconexos para cada uno de los servicios de su pila tecnológica, con el riesgo que esto supone.

Inicio de sesión único

El inicio de sesión único (SSO) es un modelo de autenticación que permite a los usuarios iniciar sesión en varias aplicaciones con una sola identidad centralizada. Gracias al SSO, las aplicaciones empresariales pueden delegar la autenticación en un IdP centralizado. El SSO elimina la necesidad de repetir el proceso de autenticación una y otra vez, proporciona una experiencia de usuario fluida, reduce las molestias asociadas a las contraseñas y minimiza los riesgos de seguridad.

Autenticación multifactor

La autenticación multifactor (MFA) mejora la seguridad del EAM, ya que solicita al usuario una verificación adicional antes de confirmar su identidad. La autenticación MFA suele usar un nombre de usuario y contraseña, así como un factor de autenticación adicional a elegir entre una de las diversas opciones existentes, como un mensaje SMS, un código de un solo uso (OTP) basado en una aplicación, datos biométricos o tokens OTP de hardware. Con la autenticación MFA, las implementaciones con un EAM reducen el riesgo de ataques de fuerza bruta y los daños causados por la filtración de credenciales.

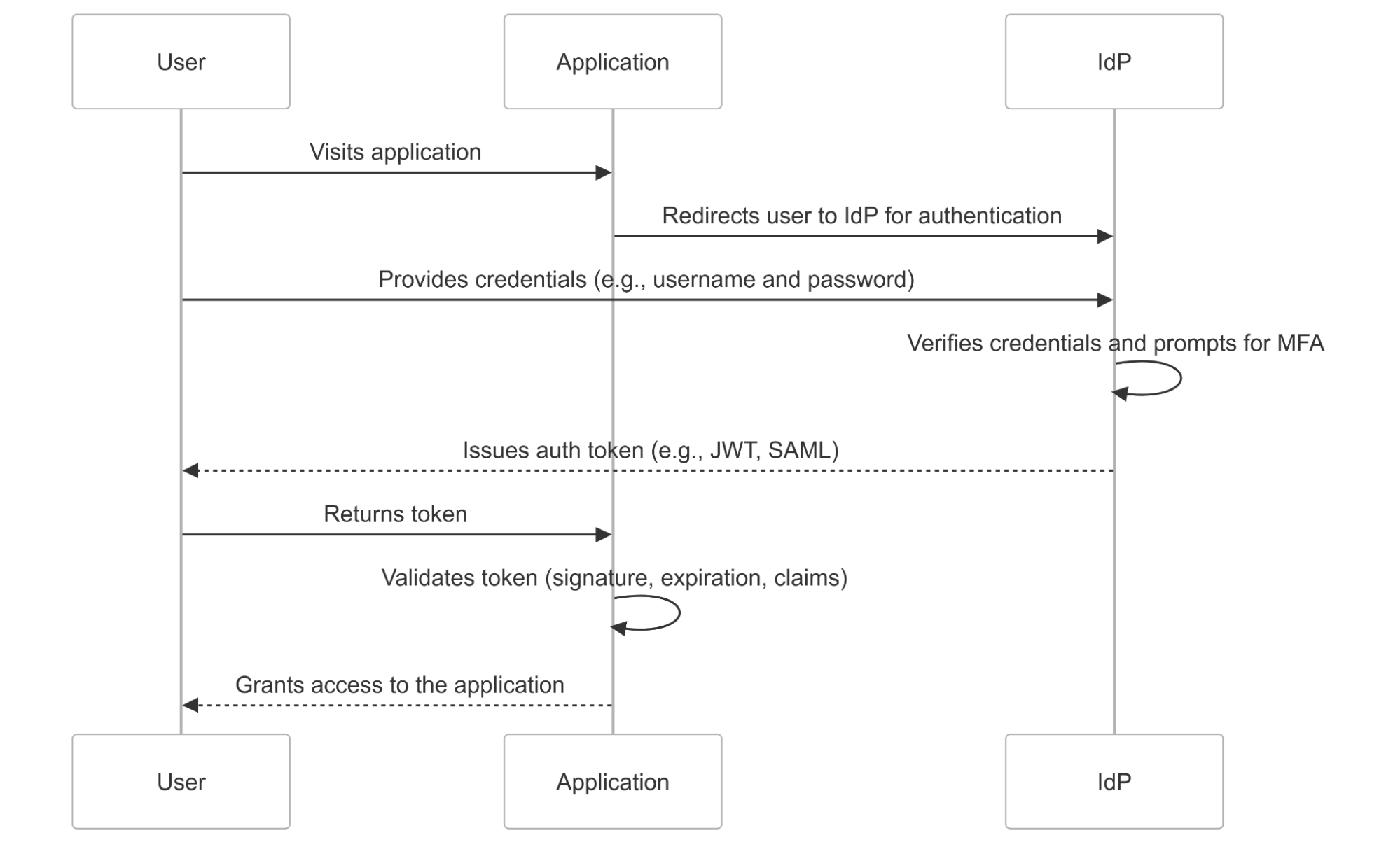

Cómo funciona un EAM: flujo de autenticación

Flujo de autenticación de una aplicación protegida por un EAM

El flujo de autenticación en una implementación con un EAM mejorado con CrowdStrike incluye una capa adicional de análisis de riesgos:

1. El usuario inicia la solicitud de inicio de sesión.

2. Falcon Next-Gen Identity Security intercepta la solicitud de autenticación. Esta herramienta evalúa las señales de riesgo en tiempo real antes de transferir la solicitud al IdP.

3. Se toma una decisión basada en el riesgo:

- Si el inicio de sesión es de bajo riesgo → Se redirige al usuario al IdP para que continúe con el proceso de autenticación estándar.

- Si el inicio de sesión es de alto riesgo → CrowdStrike aplica unos controles de seguridad adaptativos, como impedir el acceso, aplicar otros métodos de autenticación o avisar a los equipos de seguridad.

4. El IdP verifica las credenciales y la autenticación MFA y emite un token JWT/SAML.

5. CrowdStrike monitoriza de manera ininterrumpida la actividad de las sesiones para detectar riesgos posteriores a la autenticación.

Cuatro ventajas clave del EAM para las organizaciones modernas

El EAM facilita a las organizaciones la gestión de identidades y accesos y elimina la necesidad de mantener bases de datos internas y servicios para almacenar credenciales de usuario.

Las cuatro principales ventajas del EAM son:

Prevención proactiva de amenazas: a diferencia de los IdP tradicionales, Falcon Next-Gen Identity Security impide de forma activa los ataques basados en la identidad antes de que lleguen a las aplicaciones.

Control de acceso basado en riesgos: CrowdStrike evalúa de manera ininterrumpida las señales de los usuarios, dispositivos y amenazas para determinar si debe permitir, verificar de nuevo o impedir un inicio de sesión.

Mejora del cumplimiento y la posición de seguridad: las organizaciones que utilizan Falcon Next-Gen Identity Security para EAM pueden monitorizar en tiempo real el riesgo de autenticación, lo cual reduce la exposición al robo de credenciales, los ataques por fatiga de la autenticación MFA y la usurpación de cuentas.

Experiencia de usuario fluida sin que la seguridad se vea afectada: CrowdStrike evita que los usuarios de bajo riesgo tengan que enfrentarse a pasos innecesarios de autenticación, lo que permite conseguir un equilibrio entre seguridad y comodidad del usuario.

Posibles riesgos y desafíos del EAM

El EAM facilita la gestión de identidades y su seguridad, pero también introduce ciertos riesgos y desafíos operativos. Al elaborar una estrategia basada en un EAM, las organizaciones deberían tener en cuenta los obstáculos más comunes que suelen plantear estos métodos.

Riesgo de inactividad por las dependencias externas del IdP

Las soluciones EAM tradicionales dependen completamente de IdP externos. Si un IdP falla, la autenticación falla, lo que impide que los usuarios puedan acceder a aplicaciones críticas. Una brecha de datos en el sistema IdP podría provocar la filtración de datos confidenciales de los usuarios o exponer las aplicaciones a ataques de suplantación. Las organizaciones deben revisar periódicamente sus directivas de emisión de tokens para mitigar estos riesgos y garantizar que las aplicaciones posteriores apliquen las prácticas recomendadas sobre validación.

Cómo puede ayudarte CrowdStrike:

- Evaluación de riesgos offline: Falcon Next-Gen Identity Security evalúa constantemente las señales de riesgo para evitar el bloqueo total del IdP, incluso cuando este no está disponible.

- Controles de seguridad adaptativos: en caso de inactividad del IdP, Falcon Next-Gen Identity Security puede aplicar mecanismos de autenticación alternativos para que la organización pueda continuar con su actividad normal.

Las directivas deberían contemplar el uso de tokens de corta duración con un alcance limitado para reducir el riesgo de uso indebido por parte de los atacantes. Además, es fundamental evaluar periódicamente la posición de seguridad del IdP y establecer acuerdos de nivel de servicio (SLA) para la rendición de cuentas.

Prácticas deficientes de gestión de identidades

Una gestión de identidades deficiente por parte del IdP externo puede dar lugar a la creación de cuentas duplicadas, lo que causa problemas de inicio de sesión y aumenta el volumen de trabajo para el equipo de TI. Para evitar esto, configura aplicaciones con un ID de entidad único y asegúrate de que las cuentas de usuario estén vinculadas a un identificador único.

Riesgo asociado a las cuentas huérfanas y desafíos cuando un usuario abandona la organización

La falta de un flujo de trabajo adecuado para cuando los empleados abandonan la organización puede dar lugar a la aparición de cuentas huérfanas. Esto quiere decir que la cuenta del usuario sigue activa en el IdP una vez que este deja de formar parte de la organización. Esto aumenta el riesgo de acceso no autorizado. Para mitigar el riesgo asociado a las cuentas huérfanas, es posible implementar un flujo de trabajo automatizado de desaprovisionamiento para sincronizar las cuentas entre el IdP y los sistemas internos.

Más información

Lee este blog y descubre cómo CrowdStrike permite a las organizaciones controlar en tiempo real los ataques basados en la identidad con el soporte para EAM de Microsoft de Falcon Next-Gen Identity Security.

Soporte y protección para soluciones EAM

Un EAM reduce considerablemente el tiempo y el esfuerzo necesarios para implementar un sistema de autenticación, al tiempo que mejora la seguridad, el cumplimiento, la estandarización y la escalabilidad. Un EAM ofrece a los usuarios finales una experiencia de inicio de sesión fluida en todas las aplicaciones y evita tener que repetir el proceso de autenticación una y otra vez.

La autenticación tradicional mediante un IdP por sí sola no es suficiente para detener los ataques de identidad modernos. CrowdStrike Falcon® Next-Gen Identity Security mejora el EAM mediante el análisis de las señales de riesgo en tiempo real, lo que garantiza que solo los usuarios de confianza y los dispositivos seguros puedan obtener acceso.

- Evita ataques basados en la identidad antes de que se complete el proceso de autenticación.

- Bloquea a los adversarios que utilizan credenciales robadas o tácticas de fatiga para la autenticación MFA.

- Aplica un enfoque de autenticación adaptativo con directivas basadas en riesgos.

CrowdStrike Falcon® Next-Gen Identity Security e ITDR proporcionan seguridad en tiempo real contra ataques basados en la identidad, lo que permite a las organizaciones identificar y responder a estas amenazas de manera inmediata. También ofrece servicios profesionales de protección de identidades para monitorizar de manera proactiva amenazas basadas en IdP, entre los que se incluyen Azure ID, Okta y Entra ID.

Expert Tip

P: ¿Qué es un método de autenticación externo (EAM)?

R: Los métodos de autenticación externos (EAM) tradicionales utilizan proveedores de identidad (IdP) como Okta, Entra ID y Google Identity para autenticar a los usuarios. Estas soluciones validan las credenciales y aplican la autenticación MFA, pero no evalúan las señales de riesgo en tiempo real.

P: ¿En qué se diferencia un EAM con CrowdStrike?

R: CrowdStrike da una vuelta de tuerca más al EAM tradicional combinando la autenticación con un análisis avanzado de riesgos. Falcon Next-Gen Identity Security evalúa constantemente las puntuaciones de riesgo de los usuarios, las señales de confianza de los dispositivos y la inteligencia de amenazas antes de permitir el acceso. Este enfoque evita que los adversarios consigan eludir la autenticación usando credenciales robadas, ataques por fatiga de la autenticación MFA o endpoints comprometidos.

P: ¿Qué ventajas ofrece un EAM a las organizaciones?

R: Algunas de las principales ventajas son la prevención proactiva de amenazas, el control de acceso basado en riesgos, mejoras en términos de cumplimiento y posición de seguridad, y una experiencia de usuario fluida sin que la seguridad se vea afectada.

P: ¿Cuáles son los posibles desafíos de un EAM?

R: Algunos de los desafíos que plantea un EAM son el riesgo de inactividad por las dependencias externas del IdP, unas prácticas deficientes a la hora de gestionar las identidades, el riesgo de cuentas huérfanas y los problemas que surgen cuando un empleado deja de formar parte de la organización.