Guía completa del SIEM de nueva generación

Guía completa del SIEM de nueva generación

¿Qué es un archivo de log?

Un archivo de log es un evento que se produjo en un momento determinado y que puede contener metadatos que lo contextualizan.

Los archivos de log son un registro histórico de todo lo que sucede dentro de un sistema, incluidos eventos como transacciones, errores e intrusiones. Estos datos pueden transmitirse de diferentes maneras y ofrecerse en formato estructurado, semiestructurado o no estructurado.

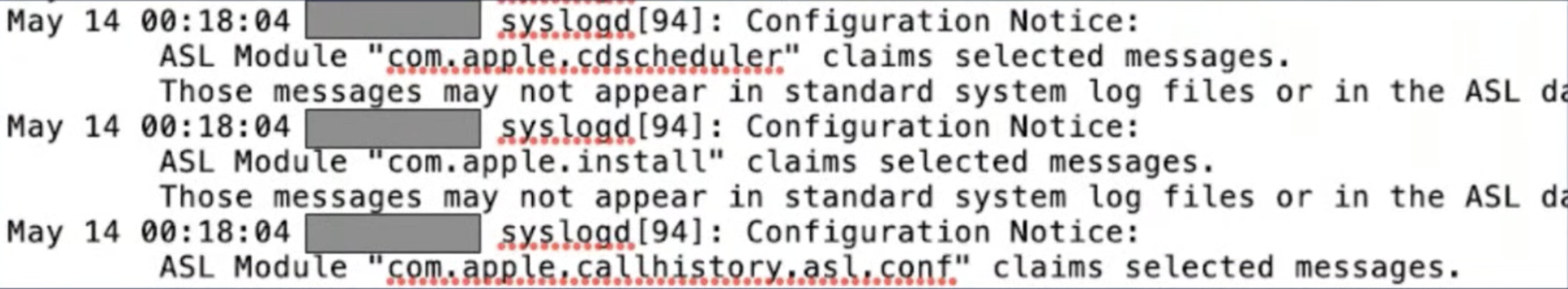

La anatomía básica de un archivo de log incluye:

- La marca de tiempo: el momento exacto en el que se produjo el evento registrado

- Información del usuario

- Información del evento: qué medida se puso en marcha

No obstante, en función de la fuente del tipo de log, el archivo también puede contener gran cantidad de datos relevantes. Por ejemplo, los logs de servidor incluyen la página web consultada, el código de estado HTTP, los bytes enviados o los agentes de usuario, entre otros.

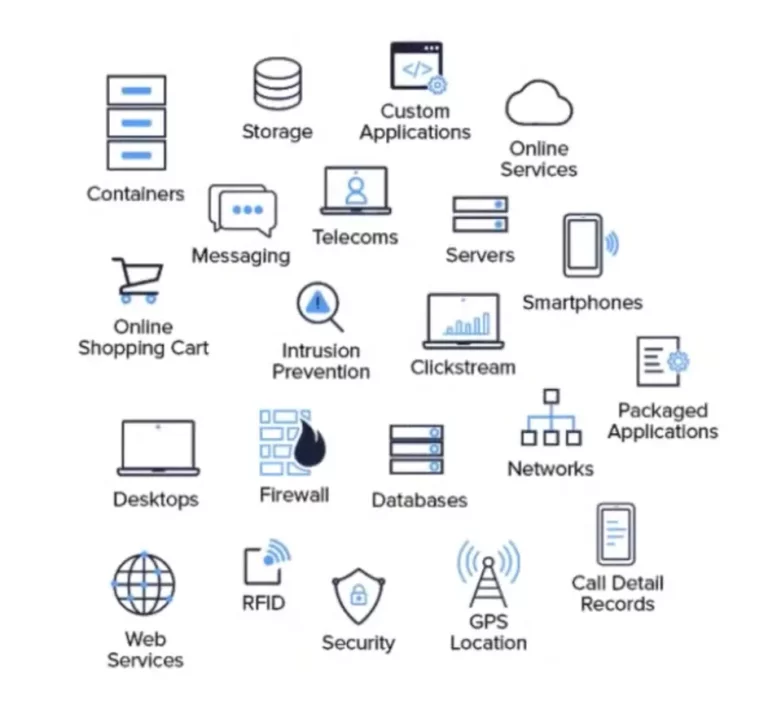

¿Dónde se originan los archivos de log?

Prácticamente todo el entorno informático produce una especie de log, como:

- Aplicaciones

- Contenedores

- Bases de datos

- Firewalls

- Endpoints

- Dispositivos IoT

- Redes

- Servidores

- Servicios web

La lista continúa, pero lo importante es tener en cuenta que prácticamente toda la infraestructura con la que interactúas a diario genera un archivo de log.

¿Quién utiliza los archivos de log?

Los archivos de log ofrecen información valiosa a prácticamente todos los integrantes de una organización. A continuación se indican los casos de uso más habituales por cargo:

ITOps;

- identificar el equilibrio de la infraestructura;

- gestionar cargas de trabajo;

- mantener el tiempo de actividad/interrupciones;

- garantizar la continuidad empresarial;

- reducir los costes y el riesgo.

DevOps

- gestionar CI/CD;

- mantener el funcionamiento de la aplicación;

- detectar errores críticos de la aplicación;

- identificar áreas para optimizar el rendimiento de la aplicación;

DevSecOps

- fomentar una responsabilidad compartida en el desarrollo de aplicaciones y la seguridad;

- encontrar los problemas antes de la implementación para ahorrar tiempo y dinero, y evitar dañar la reputación.

SecOps/Seguridad

- encontrar información sobre el "quién, cuándo y dónde" de un ataque;

- identificar actividades sospechosas;

- monitorizar los picos en el tráfico bloqueado/permitido;

- implementar metodologías como OODA Loop.

Analistas de TI

- gestionar el cumplimiento y la elaboración de informes;

- gasto operativo y gasto de capital;

- información empresarial.

Tipos de log

Casi todos los componentes de una red generan un tipo de datos diferente que recopilan en su propio log. Por eso, existen distintos tipos de logs, como los siguientes:

- Log de evento: log de alto nivel que registra información sobre el tráfico y el uso de la red, como intentos de inicio de sesión, intentos fallidos de contraseña y eventos de la aplicación.

- Log de servidor: un documento de texto que contiene un registro de todas las actividades relacionadas con un servidor concreto en un periodo de tiempo específico.

- Log del sistema (syslog): un registro de los eventos del sistema operativo. Incluye mensajes de arranque, cambios en el sistema, cierres inesperados, errores y advertencias, así como otros procesos importantes. Tanto Windows como Linux y mcOS generan syslogs.

- Logs de autorización y logs de acceso: incluyen una lista de personas o bots que acceden a determinados archivos o aplicaciones.

- Logs de cambios: incluyen una lista cronológica de los cambios realizados en una aplicación o un archivo.

- Logs de disponibilidad: rastrean el rendimiento, el tiempo de actividad y la disponibilidad del sistema.

- Logs de recursos: proporcionan información sobre problemas de conexión y límites de capacidad.

- Logs de amenazas: contienen información sobre el tráfico del sistema, el archivo o la aplicación que coincide con un perfil de seguridad predefinido en un firewall.

La importancia de la gestión de logs

Si bien parece que se pueden obtener datos infinitos de los archivos de log, hay algunos desafíos fundamentales que impiden que las organizaciones aprovechen el valor de los datos que contienen.

Desafío n.° 1: Volumen

Con el auge de la nube, las redes híbridas y la transformación digital, el volumen de datos que recopilan los logs ha crecido exponencialmente. Si todos los elementos del entorno producen un log, ¿cómo puede una organización gestionar este gran volumen de datos para aprovechar todo el valor que ofrecen los archivos?

Desafío n.° 2: Estandarización

Desafortunadamente, no todos los archivos de log tienen un formato uniforme. En función del tipo de log, los datos pueden ser estructurados, semiestructurados o no estructurados. Para asimilar y obtener información valiosa de todos los archivos de log en tiempo real, los datos requieren un nivel de normalización que permita analizarlos fácilmente.

Desafío n.º 3: Transformación digital

Según Gartner, muchas organizaciones, y en concreto las empresas de tamaño medio y las que tienen operaciones de seguridad menos maduras, cuentan con lagunas en sus capacidades de monitorización e investigación de incidentes. El enfoque descentralizado de la gestión de logs en sus entornos de TI hace que detectar las amenazas y responder a ellas sea prácticamente imposible.

Además, muchas organizaciones dependen de soluciones SIEM limitadas por el coste y la capacidad. Los modelos de licencia de SIEM se basan en el volumen o la velocidad de los datos ingeridos por el sistema, lo que aumenta el coste de la tecnología y hace que la recopilación de datos sea prohibitiva (aunque muchas herramientas de gestión de logs usan modelos de precios similares). Además, a medida que crece el volumen de datos, las herramientas SIEM podrían experimentar problemas de rendimiento, así como aumentar el coste de las operaciones de ajuste y asistencia.

Descubre la plataforma con IA nativa líder del mundo para SIEM de nueva generación y gestión de logs

Mejora tu ciberseguridad con CrowdStrike Falcon®, la principal plataforma nativa de IA para SIEM y gestión de logs. Disfruta de un registro de seguridad a escala de petabytes, con opciones de implementación nativas de la nube o de autoalojamiento. Registra tus datos con una arquitectura potente, sin índices y sin cuellos de botella, que hace posible el Threat Hunting con más de 1 PB de ingesta de datos al día. Disfruta de capacidades de búsqueda en tiempo real para superar al adversario y lograr una latencia inferior a un segundo en consultas complejas. Aprovecha una visibilidad integral que consolida los datos para acabar con los silos y permitir a los equipos de seguridad, TI y DevOps detectar amenazas, monitorizar el rendimiento y garantizar el cumplimiento sin problemas en 3 mil millones de eventos en menos de 1 segundo.