¿Qué es la inteligencia de ciberamenazas?

El término inteligencia de amenazas se refiere a la recopilación, el procesamiento y el análisis de datos para comprender los motivos, los objetivos y los métodos de ataque del actor de las amenazas. Transforma los datos sin procesar en información práctica, lo que permite a los equipos de seguridad tomar decisiones fundamentadas y basadas en datos. De este modo, las organizaciones pasan de una posición reactiva a una proactiva en la defensa frente a las ciberamenazas.

Según Gartner, la inteligencia de amenazas es un conocimiento basado en pruebas que proporciona contexto, mecanismos, indicadores y asesoramiento orientado a la acción tanto sobre amenazas existentes como emergentes. Este conocimiento abarca desde comprender los mecanismos de ataque hasta predecir amenazas futuras, lo que permite a las organizaciones reforzar sus defensas.

¿Por qué es importante la inteligencia de amenazas?

En el cambiante panorama de la ciberseguridad, la inteligencia de amenazas desempeña un papel fundamental para que las organizaciones se mantengan un paso por delante de los atacantes. Ante el auge de las amenazas persistentes avanzadas (APT), la inteligencia de amenazas ofrece una visión muy valiosa sobre las tácticas, técnicas y procedimientos (TTP) de los adversarios para ayudar a los defensores a anticipar y adelantarse a posibles ataques.

Si bien muchas organizaciones comprenden la importancia de la inteligencia de amenazas, a menudo la utilizan de forma limitada, normalmente integrando fuentes de datos de amenazas en herramientas existentes como firewalls, sistemas de prevención de intrusiones (IPS) y sistemas de gestión de eventos e información de seguridad (SIEM). Aunque útil, esta aplicación básica se queda en la superficie de lo que puede ofrecer la inteligencia de amenazas.

Ventajas que reporta la inteligencia de amenazas

- Arroja luz sobre lo desconocido: la inteligencia de amenazas descubre amenazas ocultas, por lo que los equipos de seguridad pueden tomar decisiones mejor fundamentadas y prepararse para ataques imprevistos.

- Revela el comportamiento del adversario: al entender las TTP de los ciberdelincuentes, los profesionales de la seguridad obtienen información sobre los procesos de toma de decisiones de los atacantes, lo que permite mejores estrategias de defensa.

- Potencia la toma de decisiones: los líderes empresariales, como los CISO, CIO y CTO, pueden aprovechar la inteligencia de amenazas para tomar decisiones de inversión con mejor información, mitigar riesgos y mejorar la eficiencia operativa.

- Defensa proactiva: la inteligencia de amenazas ayuda a las organizaciones a pasar de la reacción ante incidentes a la anticipación y prevención de ataques de forma proactiva.

¿Quién se beneficia de la inteligencia sobre amenazas?

La inteligencia de amenazas aporta un valor fundamental a las organizaciones de todos los tamaños al ayudarles a comprender a los atacantes, responder más rápido a los incidentes y anticipar las amenazas de forma proactiva. Estas son las ventajas que presenta la inteligencia de amenazas para diferentes roles en la organización:

1. Pequeñas y medianas empresas (pymes):

Ventaja: las pymes suelen carecer de recursos para desarrollar operaciones de seguridad internas integrales. La inteligencia de amenazas les ayuda a lograr un nivel de protección que de otro modo no podrían permitirse y ofrece información que facilita la tarea de priorizar las defensas y mitigar los riesgos.

2. Empresas:

Ventaja: para las organizaciones de mayor tamaño con equipos de seguridad específicos, la inteligencia de amenazas reduce costes, reduce las habilidades necesarias para la gestión de incidentes y mejora la eficacia de los analistas de seguridad al integrar datos externos en sus operaciones.

Qué beneficios supone la inteligencia de amenazas para roles específicos:

Ciclo de vida de la inteligencia sobre amenazas

El ciclo de vida de la inteligencia de amenazas es un proceso continuo que transforma los datos sin procesar en inteligencia práctica que permite a los equipos de seguridad tomar decisiones fundamentadas. Este ciclo consta de seis pasos clave; cada uno crea un bucle de retroalimentación para la mejora continua:

1. Requisitos:

Objetivo: definir los objetivos y la metodología del programa de inteligencia, en sintonía con las necesidades de las partes interesadas. Las principales preguntas que se plantean incluyen comprender las motivaciones del atacante, identificar la superficie de ataque y detallar acciones para mejorar las defensas.

2. Recopilación:

Objetivo: recopilar información de fuentes como logs de tráfico, datos públicos, foros, redes sociales y expertos en la materia para cumplir con los requisitos definidos.

3. Tratamiento:

Objetivo: organizar y limpiar los datos sin procesar y obtener un formato adecuado para su análisis, lo que puede incluir descifrar archivos, traducir datos en idiomas extranjeros o darles formato de hojas de cálculo.

4. Análisis:

Objetivo: analizar los datos procesados para responder a las preguntas planteadas en la fase de requisitos y elaborar ideas y recomendaciones prácticas.

5. Difusión:

Objetivo: presentar las conclusiones en un formato accesible, adaptado a las partes interesadas, ya sea con informes o presentaciones de diapositivas, que no saturen con detalles técnicos.

6. Retroalimentación:

Objetivo: recopilar la retroalimentación de las partes interesadas para afinar las operaciones futuras de inteligencia de amenazas, ajustar las prioridades o modificar el formato de los informes según sea necesario.

Casos de uso de inteligencia de amenazas para cada rol

A continuación, presentamos una lista de casos de uso por cargo:

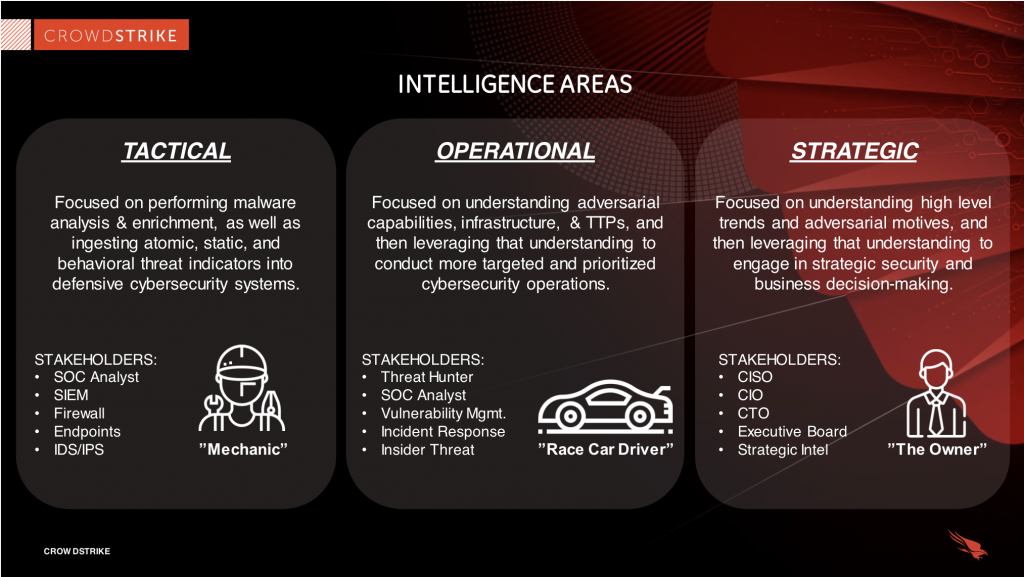

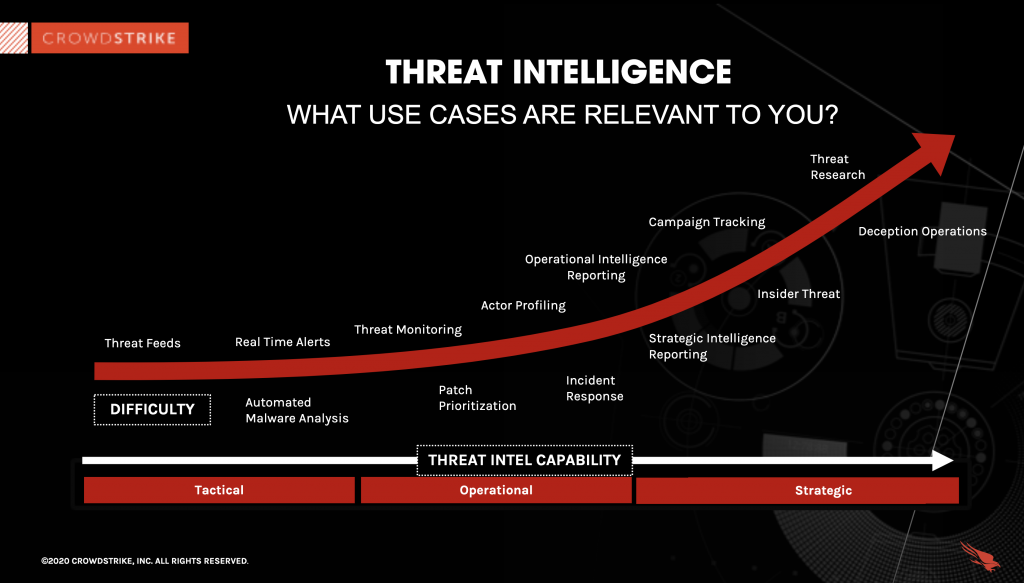

Tres tipos de inteligencia sobre amenazas

La inteligencia de amenazas presenta distintos niveles de complejidad y detalle, cada uno dirigido a diferentes públicos y con ventajas distintas. Los tres tipos principales son la inteligencia de amenazas táctica, la operativa y la estratégica y representan una curva de madurez en inteligencia de ciberamenazas (CTI). A medida que se avanza de la inteligencia táctica a la estratégica, la profundidad del análisis y el contexto aumenta, por lo que cada tipo conlleva un mayor consumo progresivo de recursos.

1. Inteligencia de amenazas táctica

Desafío: muchas organizaciones se centran únicamente en las amenazas inmediatas sin comprender el panorama general.

Objetivo: ampliar la perspectiva sobre las amenazas para abordar los problemas de seguridad subyacentes.

La inteligencia táctica es de carácter técnico y se centra en el futuro inmediato. Se ocupa, principalmente, de indicadores de compromiso (IOC) como direcciones IP maliciosas, URL, hashes de archivos y nombres de dominio. Este tipo de inteligencia suele ser automatizada y legible por máquina, lo que significa que puede integrarse en herramientas de seguridad mediante fuentes de datos o integraciones API.

Sin embargo, los IOC tienen una vida útil corta, ya que los atacantes cambian frecuentemente su infraestructura, y estos indicadores quedan obsoletos en poco tiempo. Aunque la inteligencia táctica es fácil de obtener a partir de fuentes de código abierto, es propensa a ofrecer falsos positivos y carece de análisis estratégico. El mero hecho de suscribirse a una fuente puede abrumar a un equipo con datos sin una guía clara sobre cómo utilizarlos.

Preguntas que deberías plantearte:

¿Tienes una fuente de IOC implementada?

¿Son los IOC que usas oportunos y relevantes?

¿Está automatizado el proceso de análisis de malware?

2. Inteligencia de amenazas operativa

Desafío: los atacantes emplean técnicas eficaces, oportunistas y de escaso riesgo, lo que dificulta predecir sus próximos movimientos.

Objetivo: llevar un seguimiento de las campañas y los perfiles de los atacantes para obtener información sobre las tácticas, técnicas y procedimientos (TTP) de los adversarios.

La inteligencia de amenazas operativa permite comprender mejor el "quién", el "porqué" y el "cómo" de un ataque. Esta inteligencia se centra en la atribución (el "quién"), la motivación (el "porqué") y las TTP (el "cómo"). La inteligencia operativa aporta contexto que ayuda a los equipos de seguridad a entender cómo planifican y sostienen los atacantes las campañas.

A diferencia de la inteligencia táctica, la inteligencia operativa no es automatizada. Requiere análisis humano para convertir datos en información práctica. La inteligencia operativa tiene una vida útil más larga que la inteligencia táctica porque los adversarios no pueden cambiar fácilmente sus TTP tan rápido como modifican las herramientas o el malware.

Preguntas que deberías plantearte:

¿Tu SOC utiliza las TTP de los atacantes para crear casos de uso prácticos?

¿Estás priorizando las vulnerabilidades en función de la CTI?

¿Estás usando reglas generadas por la CTI (por ejemplo, Yara o Snort) para el Threat Hunting?

3. Inteligencia de amenazas estratégica

Desafío: las malas decisiones empresariales suelen deberse a la falta de comprensión del contexto más amplio que rodea a las acciones de los adversarios.

Objetivo: utilizar inteligencia de amenazas para fundamentar las decisiones empresariales y las estrategias de ciberseguridad a largo plazo.

La inteligencia estratégica ofrece una perspectiva general sobre cuál es el punto de conexión entre las ciberamenazas y los acontecimientos globales, las condiciones geopolíticas y los riesgos de la organización. Por ejemplo, los ataques patrocinados por un Estado pueden estar vinculados a eventos geopolíticos y los grupos de ciberdelincuencia motivados por cuestiones financieras pueden adaptar sus técnicas basándose en tendencias económicas más amplias.

Este tipo de inteligencia suelen utilizarlo los miembros del equipo de liderazgo (CISO, CIO, CTO) para comprender el impacto de las ciberamenazas en la organización y orientar las inversiones en ciberseguridad, de forma que se ajusten a las prioridades estratégicas de la empresa.

La inteligencia estratégica es la más difícil de generar, puesto que es necesario el conocimiento humano tanto en ciberseguridad como en geopolítica. Normalmente, se presenta en informes detallados para fundamentar la toma de decisiones a largo plazo.

Preguntas que deberías plantearte:

¿Cómo afectan los eventos globales y locales a la ciberseguridad de la organización?

¿Está usando tu equipo de liderazgo la inteligencia estratégica para tomar decisiones fundamentadas sobre inversiones en ciberseguridad?

Informe sobre Threat Hunting 2024

En el Informe sobre Threat Hunting 2024 de CrowdStrike, se desvelan las últimas tácticas de más de 245 adversarios modernos, y se muestra cómo sus ataques siguen evolucionando e imitando el comportamiento de usuarios legítimos. Accede aquí a información para evitar las brechas.

Descargar ahoraHerramientas de inteligencia sobre amenazas de CrowdStrike

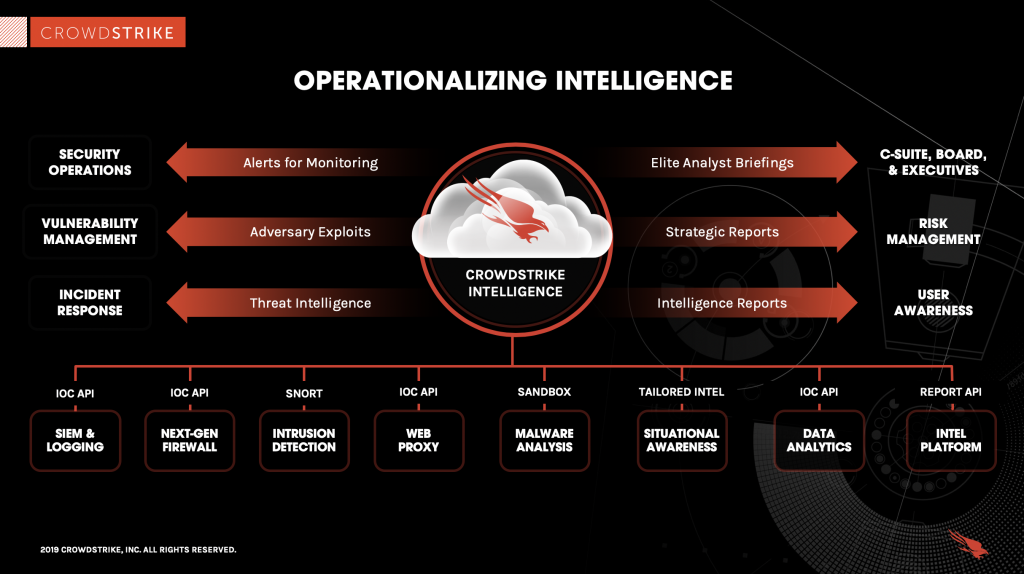

CrowdStrike Falcon® Adversary Intelligence proporciona a las organizaciones potentes herramientas para consumir y analizar la inteligencia de amenazas, así como actuar en consecuencia. Ayuda a empresas de todos los tamaños a operacionalizar su ciberseguridad automatizando investigaciones que proporcionan información práctica e inteligencia personalizada adaptada a las amenazas específicas a las que se enfrenta una organización.

Cómo CrowdStrike operacionaliza la inteligencia de amenazas

1. Inteligencia integrada y adaptada a tu organización

- CrowdStrike Falcon® Adversary Intelligence automatiza la investigación de amenazas, lo que permite a las organizaciones dejar de decidir manualmente qué amenazas se deben priorizar. En su lugar, ofrece indicadores personalizados de compromiso (IOC) adaptados a las amenazas identificadas en tus endpoints. Este enfoque automatizado ayuda a las empresas a analizar rápidamente las amenazas más relevantes y a tomar medidas proactivas.

- La solución se integra perfectamente en las operaciones de ciberseguridad de la organización y garantiza no solo la mera recopilación de inteligencia, sino también su practicidad, lo que ayuda a los equipos de seguridad a responder con más rapidez y eficacia.

2. Conjunto completo de herramientas para la investigación de amenazas

CrowdStrike Falcon® Adversary Intelligence combina las herramientas esenciales utilizadas por la élite de los investigadores sobre ciberamenazas en una única solución integrada. Estas herramientas incluyen:

- Análisis de malware: analiza automáticamente archivos maliciosos para entender su comportamiento y origen.

- Búsqueda de malware: identifica cepas de malware conocidas que tienen la organización en el punto de mira.

- Fuente de IOC global: ofrece acceso en tiempo real a la amplia base de datos de IOC de CrowdStrike para un Threat Hunting y una defensa proactivos.

Estas herramientas permiten a las organizaciones identificar las ciberamenazas y responder a ellas de forma rápida y eficaz, con independencia del tamaño o la sofisticación de sus equipos de seguridad.

3. Integraciones prediseñadas y acceso a API

CrowdStrike es compatible con el SIEM y las plataformas de inteligencia sobre amenazas (TIP) al ofrecer integraciones prediseñadas y acceso a API para su solución Falcon Adversary Intelligence. Esto permite a las empresas integrar inteligencia de amenazas directamente en su infraestructura de seguridad existente, lo que potencia el valor de sus herramientas y facilita unas operaciones de inteligencia más ágiles.

CrowdStrike Falcon® Adversary Intelligence Premium: el factor humano

Para las organizaciones que requieren información más detallada, CrowdStrike Falcon® Adversary Intelligence Premium brinda acceso a los conocimientos expertos del equipo de Counter Adversary Operations de CrowdStrike, integrado por analistas experimentados, investigadores de seguridad, expertos culturales y lingüistas. El servicio premium ofrece:

- Análisis de expertos: CrowdStrike, que ha rastreado a más de 245 grupos de hacktivistas, ciberdelincuencia y patrocinados por Estados, ofrece una información inigualable sobre las tácticas, las técnicas y los motivos de los adversarios.

- Inteligencia proactiva: el equipo de Counter Adversary Operations detecta amenazas únicas y emergentes, por lo que ayuda a las organizaciones a adelantarse a los ciberdelincuentes proporcionando investigaciones innovadoras que impulsan unas defensas proactivas.

- Informes personalizados: informes de inteligencia personalizados adaptados a las necesidades y amenazas específicas de una organización, que permiten a las empresas tomar decisiones informadas que mejoran su posición general de seguridad.

Falcon Adversary Intelligence Premium incluye todas las capacidades proporcionadas por CrowdStrike Falcon® Adversary Intelligence

Principales ventajas que reportan las herramientas de inteligencia de amenazas de CrowdStrike:

- Investigaciones automatizadas: reduce el esfuerzo manual automatizando los procesos de detección e investigación de amenazas.

- Inteligencia personalizada: recibe IOC e información personalizados y relevantes para el panorama único de amenazas de la organización.

- Respuesta más rápida: con herramientas integradas e inteligencia práctica, las organizaciones pueden responder a las amenazas de forma más rápida y eficaz.

- Apoyo de expertos: acceso a analistas e investigadores de primer nivel para análisis profundos de amenazas y asesoramiento estratégico.

Los módulos de inteligencia de CrowdStrike ofrecen un enfoque integral y proactivo de la ciberseguridad, lo que permite a las empresas ir por delante de los atacantes y refuerza continuamente sus defensas.

Preguntas frecuentes de inteligencia de ciberamenazas

P: ¿Qué es la inteligencia sobre ciberamenazas?

R: La inteligencia de amenazas se refiere a la recopilación, procesamiento y análisis de datos para comprender los motivos, objetivos y métodos de ataque. Transforma los datos sin procesar en información práctica, lo que permite a los equipos de seguridad tomar decisiones fundamentadas y basadas en datos.

P: ¿Por qué es importante la inteligencia de amenazas?

R: Ante el auge de las amenazas persistentes avanzadas (APT), la inteligencia de amenazas ofrece una visión muy valiosa sobre las tácticas, técnicas y procedimientos (TTP) de los adversarios para ayudar a los defensores a anticipar y adelantarse a posibles ataques.

P: ¿Cuáles son los tres tipos de datos en el ámbito de la inteligencia de amenazas?

R: Inteligencia de amenazas táctica, operativa y estratégica.

P: ¿Qué hace un analista de inteligencia de ciberamenazas?

R: Explorar a fondo en busca de signos de intrusiones y revisar los informes de los atacantes para mejorar las capacidades de detección.