En la actualidad, las empresas corren más riesgo que nunca de sufrir ataques de ciberseguridad y brechas de datos. El robo de datos y los ataques de ransomware a partir de vulnerabilidades y exposiciones pueden causar millones de dólares en daños a las corporaciones.

Pero, ¿qué son exactamente las vulnerabilidades y las exposiciones? Podemos describir una vulnerabilidad como un error o punto débil dentro de un sistema informático o software que puede conceder niveles no deseados de acceso a un usuario. Las vulnerabilidades permiten a los ciberdelincuentes llevar a cabo acciones destructivas en un sistema informático o una red, como instalar programas maliciosos u obtener acceso no autorizado a la información.

Una exposición es un error de configuración que da acceso a un ciberdelincuente a un sistema informático o a los datos que almacena. Un ejemplo sería un sistema de almacenamiento en la nube poco seguro que permite a los ciberdelincuentes acceder a datos confidenciales. Otro ejemplo sería un puerto de red abierto en un servidor que se aprovecha de mando y control mediante la instalación de malware.

Otra forma de considerar una exposición es como una vulnerabilidad que está siendo aprovechada de forma activa por los ciberdelincuentes.

Las aplicaciones que utilizamos a diario son propensas a vulnerabilidades y exposiciones debido a su naturaleza compleja y a los cortos ciclos de desarrollo de cada nueva versión. Conscientes de ello, los proveedores suelen desarrollar y publicar rápidamente parches para las vulnerabilidades en cuanto se detectan. Por ello, los desarrolladores han creído necesario contar con una herramienta de comunicación eficaz sobre las vulnerabilidades detectadas recientemente. De ahí la existencia de las vulnerabilidades y exposiciones comunes (CVE), un marco y un mecanismo internacionales para mantener un registro actualizado de todas las vulnerabilidades y exposiciones conocidas en materia de seguridad informática.

En este artículo, hablaremos sobre qué son las CVE y por qué son fundamentales para informar y publicar vulnerabilidades. También aprenderemos a utilizar las CVE y las mejores herramientas para estar al tanto de las últimas amenazas a la seguridad.

Comencemos con una descripción básica de las CVE.

Descripción general de las CVE: Conceptos básicos

Según un informe de Deloitte, la mayoría de las empresas gastan alrededor del 10 % de su presupuesto anual de TI en ciberseguridad. Se trata de una cantidad de dinero considerable para las empresas de tamaño mediano y grande. Una forma de reducir este coste es mantener una base de datos actualizada de vulnerabilidades conocidas.

Una base de datos central operada por la MITRE Corporation

Las CVE se gestionan a través de la MITRE Corporation y se financian en parte por el Departamento de Seguridad Nacional de Estados Unidos. Las CVE se han convertido en una fuente de información indispensable para profesionales de la ciberseguridad de todo el mundo. Los desarrolladores y las organizaciones confían en las CVE para recibir actualizaciones de seguridad críticas, mantenerse informados sobre sistemas vulnerados y aplicar medidas preventivas para frustrar ataques maliciosos.

Aunque MITRE gestiona una lista de las CVE actuales, no busca activamente nuevas vulnerabilidades en las aplicaciones. Esta tarea recae en personas u organizaciones de la comunidad de código abierto que dedican su tiempo y esfuerzo a descubrir errores en las aplicaciones e informar de ellos a los proveedores.

Autoridades de numeración de CVE (CNA)

La otra función de MITRE Corporation en el programa CVE es gestionar las Autoridades de numeración de CVE (CNA). Las CNA son organizaciones repartidas por todo el mundo que también participan en el programa CVE. Las CNA suelen formar parte de grandes corporaciones, como Microsoft, Oracle o Apple, y son esencialmente un puente entre aquellos que encuentran una nueva vulnerabilidad y la comunidad de CVE. Ayudan en el proceso de detección comprobando y enviando documentos sobre la vulnerabilidad y publicando la CVE.

Las CNA también se encargan de asignar ID únicos a las nuevas CVE. El ID ayuda a encontrar toda la información relevante sobre una vulnerabilidad o exposición. Diferentes bases de datos de CVE de todo el mundo utilizan estos ID para añadir información más detallada sobre la CVE, incluyendo:

- La gravedad

- Los sistemas de software afectados

- Los pasos a seguir para aplicar parches a la vulnerabilidad y contener el daño

Creadas para compartir e informar

Las CVE se han creado para compartir información y detalles técnicos sobre estas vulnerabilidades con la comunidad en general, informando a todo el mundo sobre el panorama de amenazas más reciente e instruyéndoles sobre cómo defenderse de los riesgos cada vez más emergentes.

Estas vulnerabilidades pueden provenir tanto de software de código abierto sin mantenimiento, como de aplicaciones comerciales. Los desarrolladores de software suelen utilizar bibliotecas y dependencias de terceros para desarrollar aplicaciones. La mayor ventaja de un sistema centralizado de notificación de CVE es que puede alertar a todos al mismo tiempo sobre aplicaciones o bibliotecas vulnerables.

Ejemplos de CVE

Un ejemplo clásico de CVE es el reciente informe de vulnerabilidad de Log4j (CVE-2021-44228). Contiene información detallada sobre una vulnerabilidad del popular marco de registro de Java, Apache Log4j. Muchos proveedores de servicios, como AWS, Cloudflare y Twitter, se vieron afectados por esta vulnerabilidad.

Otro ejemplo es la vulnerabilidad de ProxyShell. Llegó a afectar a los servidores Microsoft Exchange al permitir la ejecución remota de código. Se dio a conocer a través de CVE-2021-34473, CVE-2021-34523 y CVE-2021-31207.

Integración del análisis de CVE en IC/EC

Uno de los mejores casos de uso de las CVE consiste en incluirlas en la canalización de desarrollo e implementación de la aplicación. Como ya hemos mencionado, las aplicaciones pueden utilizar a menudo paquetes o bibliotecas con vulnerabilidades. Al incluir la capacidad de análisis de CVE en la canalización de IC/EC, los desarrolladores pueden automatizar las pruebas de seguridad, impedir que el código se fusione en el repositorio de código y recibir alertas.

¿Qué se considera una CVE?

Antes de que una CVE pueda ser aceptada y publicada, debe cumplir una serie de criterios específicos. Cumplir los requisitos ayuda a separar y distinguir entre errores y vulnerabilidades. Como CNA, no quieres revisar innumerables informes de CVE solo para descubrir que la mayoría son errores que los desarrolladores pueden solucionar cambiando unas pocas líneas de código. Los siguientes son algunos de los criterios para poder calificar una CVE como tal.

Capacidad de reparación

La vulnerabilidad debe poder repararse. Esto significa que el usuario final debe poder resolver el problema instalando una actualización de software que incluya un parche para esa vulnerabilidad.

Probabilidad

La entidad que presente el informe debe poder demostrar la supuesta vulnerabilidad mediante documentación o presentar la confirmación del proveedor del software.

Efecto limitado

La vulnerabilidad debe afectar a una única pieza de software o código base. Si la vulnerabilidad afecta a varios productos, debe dividirse en diferentes CVE.

Cabe señalar que aunque una vulnerabilidad cumpla todos estos criterios, es posible que no se publique inmediatamente. Retrasar su publicación puede dar tiempo al proveedor para desarrollar un parche. Esto permite al proveedor anunciar la solución al mismo tiempo que se hace pública la CVE.

Muchas empresas también ofrecen programas de recompensas por errores (bug bounty) para animar a la comunidad a detectar y notificar vulnerabilidades. Los hunters que participan en programas de recompensas por errores (bug bounty) son profesionales expertos en ciberseguridad que realizan pruebas exhaustivas para identificar amenazas y riesgos en una aplicación.

¿Qué es el sistema de puntuación de vulnerabilidades comunes (CVSS)?

Las CVE pueden ser de diferentes tipos, con distintos niveles de gravedad y que requieran distintos grados de atención. Dado que las CVE se publican de forma continua, el sistema de puntuación de vulnerabilidades comunes (CVSS) ayuda a determinar cómo priorizar estas CVE.

El CVSS es un sistema de numeración para asignar niveles de prioridad y gravedad a las CVE. Funciona asignando un número entre 0,0 y 10,0 a una CVE para indicar su gravedad. Una vulnerabilidad con una puntuación en el CVSS de entre 9,0 y 10,0 se considera crítica y requiere una acción inmediata.

El CVSS ayuda a las empresas a planificar estrategias de gestión de riesgos y respuesta y a priorizar sus ciclos de aplicación de parches. Numerosos servicios de asesoría de seguridad publican listas de CVE ordenadas por la puntuación del CVSS, con las vulnerabilidades más graves al principio de la lista.

¿Cómo funciona la CVE?

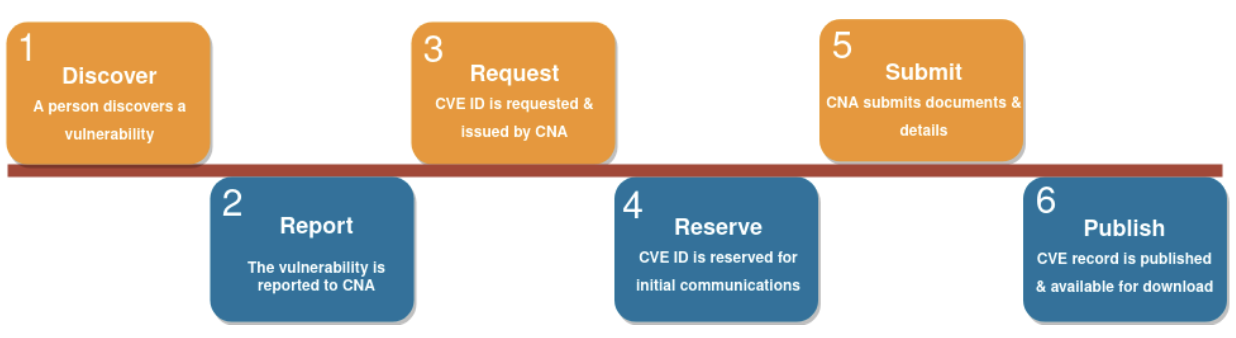

Cuando se detecta una vulnerabilidad, debe pasar por un ciclo de vida estandarizado de CVE antes de su publicación. La siguiente imagen muestra un flujo simplificado.

Detectar: El proceso comienza cuando una persona u organización detecta una vulnerabilidad.

Informar: La persona o entidad que detectó la vulnerabilidad presenta un informe a un socio del programa CVE.

Solicitar: El socio de CVE (CNA) emite un ID para la vulnerabilidad.

Reservar: El ID se reserva para esa vulnerabilidad en particular y se utiliza en la fase inicial de evaluación de la CVE y en todas las comunicaciones relacionadas entre las distintas partes.

Enviar: El socio de CVE evalúa los documentos presentados sobre la vulnerabilidad, que deben incluir toda la información necesaria para demostrar la presencia de la vulnerabilidad o exposición, la causa raíz, el tipo de amenaza y el impacto.

Publicar: Una vez comprobados todos los datos documentados, la CNA publica la CVE, haciéndola pública.

Retos para mantenerse informado de las CVE más recientes

Las CVE ofrecen información valiosa sobre las vulnerabilidades más recientes de los sistemas informáticos. Sin embargo, hay demasiadas para revisarlas todas las semanas, y puede que no todas las CVE se apliquen al panorama de tu organización. Estos anuncios solo son eficaces en el caso de poder estar al corriente de lo que ocurre.

El Equipo de preparación para emergencias informáticas de Estados Unidos (US-CERT) es una de las organizaciones que brindan servicios de asesoramiento en materia de seguridad pública sobre las CVE. Envían un boletín semanal con las últimas CVE ordenadas por gravedad. Si quieres estar al día, otra opción es suscribirte al canal RSS de la base de datos de notas de vulnerabilidades de CERT/CC para recibir notificaciones en tiempo real.

Las plataformas de gestión de vulnerabilidades pueden aumentar la eficacia de las iniciativas de seguridad de TI de la organización. Estas plataformas evalúan, investigan y notifican constantemente las vulnerabilidades activas en tu infraestructura y aplicaciones. Los paneles gráficos te ayudan a obtener una vista de pájaro de la posición actual de las amenazas, realizar un seguimiento de las vulnerabilidades y recibir información paso a paso sobre la aplicación de parches.

Soluciones de CVE

Las CVE desempeñan un papel importante en la difusión de información sobre nuevas vulnerabilidades y son esenciales en la lucha de una organización contra las amenazas a la seguridad.

Las plataformas unificadas de gestión de vulnerabilidades y amenazas como CrowdStrike te ayudan a investigar las CVE y analizar los perfiles de los atacantes de forma inmediata. CrowdStrike Falcon® Spotlight ofrece análisis de amenazas en tiempo real para tu infraestructura y aplicaciones de TI. Para saber más, comienza hoy mismo tu prueba gratuita.