Guía completa del SIEM de nueva generación

Guía completa del SIEM de nueva generación

Crear un centro de operaciones de seguridad de primera clase no es tarea fácil, y mantenerlo es todavía más difícil. En este artículo, analizaremos cuatro prácticas recomendadas para centros de operaciones de seguridad que toda organización debería poner en marcha.

1. Empieza con una estrategia

El primer paso para crear el SOC de una organización es definir una estrategia clara que se alinee con sus objetivos empresariales. Este proceso debería incluir una evaluación de toda la empresa, que el equipo puede aprovechar para hacer un inventario de los recursos y activos existentes, así como para identificar lagunas o posibles vulnerabilidades que puedan explotar los adversarios.

Otro de los aspectos clave de la planificación estratégica es desarrollar un conjunto de procesos bien definido que guíe al equipo del SOC en todo tipo de operaciones, como la monitorización, la detección, la respuesta y la creación de informes.

Debido a la cada vez mayor complejidad del panorama de amenazas, las organizaciones tendrán que revisar y actualizar constantemente sus procesos y estrategias para incluir los nuevos riesgos emergentes. Asimismo, toda la organización debe conocer las prácticas recomendadas y las operaciones de seguridad básicas para mantener el estado y el rendimiento general de la empresa.

2. Habilita la visibilidad en toda la organización

El SOC solo puede proteger los recursos conocidos. Al mismo tiempo, cualquier dispositivo puede comprometer la seguridad de la red. Por lo tanto, es fundamental que el SOC identifique todos los recursos digitales, incluidos redes, bases de datos, dispositivos/endpoints, sitios web y repositorios de información, y que incorpore sus logs de datos individuales a una única función de análisis y monitorización. También es importante mapear el uso de servicios externos y el tráfico que fluye entre los recursos, ya que las amenazas pueden derivarse de esta actividad.

Crear una visibilidad integral no solo te ayudará a proteger cada recurso individualmente, sino que ofrecerá una vista completa del comportamiento y la actividad típicos de la organización. De esta forma, las herramientas y las tecnologías de seguridad podrán identificar y priorizar mejor los riesgos y recomendar acciones de corrección para el futuro.

Expert Tip

Muchos centros de operaciones de seguridad se enfrentan a retos relacionados con el volumen, la complejidad, las capacidades y el coste.

3. Establece una plataforma tecnológica

El SOC no es un recurso único, sino que es una combinación de personas, procesos y tecnologías que funcionan de forma conjunta para proteger y defender la organización. Desde el punto de vista tecnológico, la columna vertebral digital del centro de seguridad está formada por muchos componentes críticos. Entre estos se incluyen los siguientes:

- un sistema de gestión de eventos e información de seguridad (SIEM), que agrupa y correlaciona los datos de los feeds de seguridad de dispositivos y redes;

- sistemas de monitorización y evaluación digital, que detectan actividades o comportamientos anómalos;

- herramientas de prevención, como firewalls o software antivirus;

- herramientas de detección de amenazas que utilizan inteligencia artificial (IA) y aprendizaje automático (ML) para reconocer actividades sospechosas y escalarlas al SOC;

- capacidades de respuesta ante amenazas que utilizan la automatización inteligente para responder automáticamente a amenazas de seguridad e incidentes rutinarios de bajo nivel.

Debido a la naturaleza avanzada del panorama de amenazas y a la complejidad de las operaciones empresariales globales, las organizaciones deben utilizar las tecnologías digitales más recientes para mantenerse por delante de los ciberadversarios. Las soluciones de seguridad basadas en la nube de nueva generación juegan un papel importante, puesto que permiten a la organización implementar rápidamente herramientas, así como respaldar la capacidad de actualizar o adaptarse a nuevas amenazas. La plataforma CrowdStrike Falcon® es una solución de seguridad nativa de la nube que proporciona visibilidad y seguridad continuas en tiempo real para los recursos de la organización. La solución combina muchos de los aspectos clave de un SOC y cuenta también con un equipo específico para responder y gestionar las amenazas más sofisticadas.

4. Combina la automatización inteligente y los recursos humanos para responder a las amenazas

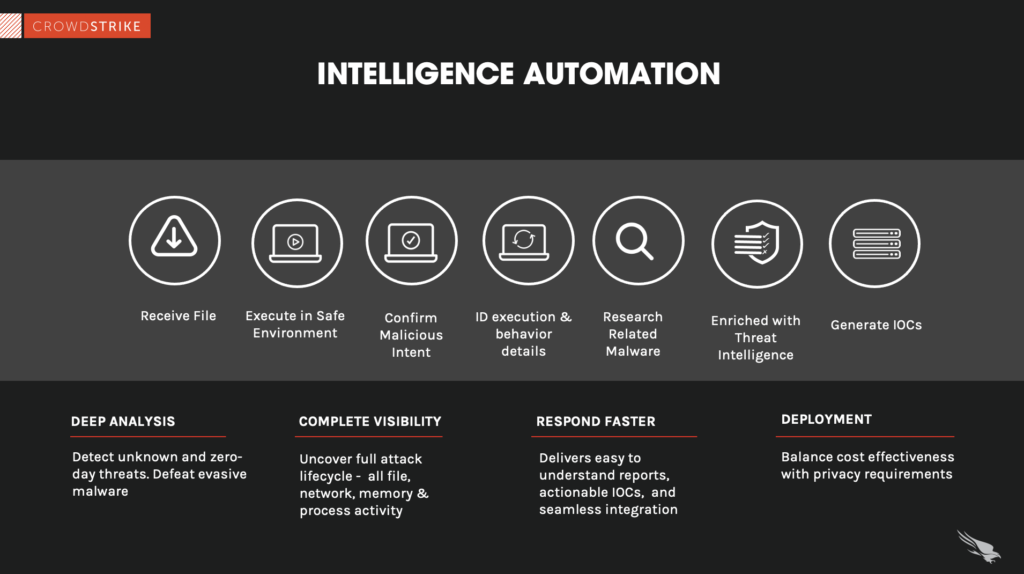

Los SOC más maduros combinan la automatización de la inteligencia sobre amenazas con la supervisión humana para gestionar la seguridad. Por lo general, la monitorización de amenazas y las herramientas de detección constituyen la primera línea de defensa al identificar los riesgos y priorizarlos. Las amenazas de nivel relativamente bajo se pueden abordar mediante la automatización, mientras que los riesgos más avanzados requieren intervención humana. Al combinar profesionales de la seguridad altamente cualificados con soluciones habilitadas para IA, las organizaciones no solo garantizan la seguridad de su red y recursos, sino que lo logran con la menor cantidad de tiempo, inversión y esfuerzo posible.

Los avances de la tecnología siguen aumentando la precisión de las herramientas de detección y su capacidad para evaluar cada riesgo. Además, al igual que sucede con las herramientas de IA y ML, las que se usan en ciberseguridad mejoran con el tiempo, al aprovechar cantidades de datos cada vez mayores para comprender mejor la actividad de referencia y detectar anomalías. Los sistemas de automatización más avanzados utilizan análisis de comportamiento para "enseñar" a las herramientas la diferencia entre operaciones normales del día a día y amenazas reales, lo que permite a los humanos centrarse en trabajos de mayor prioridad.

Evaluaciones del centro de operaciones de seguridad (SOC)

Cuando tu trabajo diario se ve afectado por la fatiga de alertas, es difícil darse cuenta de que existen lagunas. Además, mantenerse al día de las tendencias, las tecnologías, los procesos y la inteligencia sobre amenazas se convierte en un lujo para el que pocos tienen tiempo.

La evaluación del centro de operaciones de seguridad (SOC) de CrowdStrike® ayuda a las organizaciones a entender rápidamente cómo aumentar el nivel de madurez de sus capacidades de monitorización de seguridad y respuesta a incidentes, y las lleva a un nivel superior.

La evaluación del SOC incluye:

- Talleres interactivos: en estos talleres, los expertos de CrowdStrike recopilan información sobre las operaciones del SOC y comparten las prácticas recomendadas.

- Informe detallado: recibes un informe personalizado a partir de los talleres, el análisis de la documentación y las discusiones posteriores.

- Áreas de mejora priorizada: la evaluación incluye una hoja de ruta con recomendaciones prioritarias que reforzarán y mejorarán la capacidad de tu SOC para detectar con eficacia los incidentes de ciberseguridad y responder a ellos.

Solicita una evaluación del SOC

Descubre la plataforma con IA nativa líder del mundo para SIEM de nueva generación y gestión de logs

Mejora tu ciberseguridad con CrowdStrike Falcon®, la principal plataforma nativa de IA para SIEM y gestión de logs. Disfruta de un registro de seguridad a escala de petabytes, con opciones de implementación nativas de la nube o de autoalojamiento. Registra tus datos con una arquitectura potente, sin índices y sin cuellos de botella, que hace posible el Threat Hunting con más de 1 PB de ingesta de datos al día. Disfruta de capacidades de búsqueda en tiempo real para superar al adversario y lograr una latencia inferior a un segundo en consultas complejas. Aprovecha una visibilidad integral que consolida los datos para acabar con los silos y permitir a los equipos de seguridad, TI y DevOps detectar amenazas, monitorizar el rendimiento y garantizar el cumplimiento sin problemas en 3 mil millones de eventos en menos de 1 segundo.