Internet Information Services (IIS) es un servidor web desarrollado por Microsoft, incluido como parte de los servicios de Windows Server.

Los equipos de operaciones de TI y los webmasters utilizan los logs de IIS para solucionar problemas de aplicaciones web. Sin embargo, los logs de IIS no siempre son sencillos; esto es particularmente cierto en el caso de sitios con mucho tráfico y muchas partes. El servidor web puede generar numerosos logs con mucha información a diario. Para dar sentido a la información contenida en estos logs es necesario comprender los datos. Debes utilizar las herramientas adecuadas para obtener información significativa.

En este artículo se mostrará cómo aprovechar al máximo los logs de IIS. Hablaremos sobre los diferentes formatos de logs, los campos de datos importantes a tener en cuenta y cómo una herramienta de solución de registro centralizada puede ayudar con el análisis de log de IIS.

Vamos a comenzar.

¿Qué son los logs de IIS?

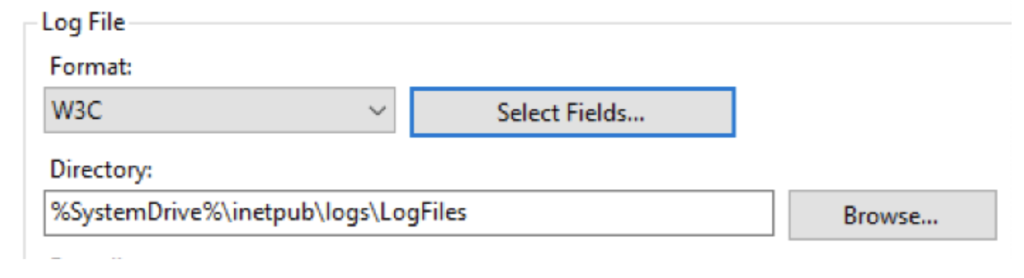

IIS crea archivos log para cada sitio web al que presta servicios. Puedes configurar la ubicación del archivo log para un sitio web alojado en IIS desde la sección "Registro" del sitio web. Si ejecutas IIS como un servicio en un servidor Windows, la ubicación predeterminada de tus archivos log es %SystemDrive%inetpublogsLogFiles. %SystemDrive% normalmente es C:.

Cada sitio web tendrá un identificador de sitio. La subcarpeta del archivo log de un sitio en particular estará en la carpeta principal LogFiles y tendrá un nombre similar a W3SVC. También puedes utilizar el Visor de eventos de Windows Server para ver los logs de IIS.

Los logs de IIS se habilitan y guardan automáticamente en los servicios en la nube de Azure para la nube de Azure, pero deben configurarse en Azure App Service. Las rutas de los archivos log serán diferentes de la ruta estándar de Windows Server en ambos casos.

Los logs de IIS proporcionan datos valiosos sobre cómo los usuarios interactúan con tu sitio web o aplicación. Algunos elementos de datos útiles en los logs de IIS incluyen:

- Dirección IP de origen

- Páginas web a las que se accede

- Consultas de URI

- Métodos HTTP

- Códigos de estado HTTP devueltos

Diferentes equipos de TI utilizarán los logs de IIS para distintos fines. Los desarrolladores de aplicaciones pueden utilizar los logs de IIS para solucionar fallos y errores críticos en la aplicación web. Un equipo de SecOps podría usar los logs para investigar por qué se producen comportamientos inusuales y actividades potencialmente maliciosas como ataques DDoS. Y los equipos de operaciones de TI pueden usar los logs para solucionar errores de respuestas HTTP o tiempos de respuesta lentos.

Formatos de logs de IIS

IIS ofrece opciones de registro flexibles, lo que te permite elegir entre diferentes formatos de log. Los formatos de log de IIS te permiten especificar los campos de eventos de log, los separadores de campos y el formato de hora. Al igual que la ubicación del archivo log, puedes configurar el formato del archivo log de un sitio web alojado en IIS en la opción "Registro" del sitio web. Independientemente del formato que selecciones, todos los logs se escriben en texto ASCII. En la siguiente tabla se muestra una descripción general de los formatos de logs de IIS:

| Tipo | Predeterminado | Campos personalizables | Separador | Formato de hora | Compatible con FTP |

|---|---|---|---|---|---|

| W3C | Sí | Sí | Espacio | UTC | Sí |

| IIS | No | No | Coma | Hora local | Sí |

| NCSA | No | No | Espacio | Hora local | No |

Formato W3C

W3C es el formato de log de IIS predeterminado y te permite elegir qué campos incluir, además de ayudarte a reducir el tamaño del log. La hora se registra en formato UTC. En el fragmento siguiente se muestra un archivo log de IIS en formato W3C.

#Software: Internet Information Services 6.0#Version: 1.0

#Date: 2001-05-02 17:42:15

#Fields: time c-ip cs-method cs-uri-stem sc-status cs-version

17:42:15 172.16.255.255 GET /default.htm 200 HTTP/1.0

Formato IIS

El formato IIS es menos flexible, ya que no se pueden personalizar los campos incluidos. Sin embargo, el formato del archivo es CSV y, por lo tanto, es fácil de analizar. La hora es la hora local del servidor. En el fragmento siguiente se muestran dos eventos del log en formato IIS.

192.168.114.201, -, 03/20/01, 7:55:20, W3SVC2, SALES1, 172.21.13.45, 4502, 163, 3223, 200, 0, GET, /DeptLogo.gif, -,172.16.255.255, anonymous, 03/20/01, 23:58:11, MSFTPSVC, SALES1, 172.16.255.255, 60, 275, 0, 0, 0, PASS, /Intro.htm, -,

Formato de archivo de log común de NCSA

El formato NCSA es otro formato fijo y no permite personalizar los campos de eventos. Es más sencillo que los formatos IIS y W3C y contiene sólo información básica como nombre de usuario, hora, tipo de solicitud y código de estado HTTP. La hora se registra como la hora local del servidor. En el fragmento siguiente se muestra un ejemplo:

172.21.13.45 - Microsoftfred [08/Apr/2001:17:39:04 -0800] "GET /scripts/iisadmin/ism.dll?http/serv HTTP/1.0" 200 3401

Contenido del log de IIS

Las entradas del archivo log de IIS pueden incluir diferentes campos según el formato del archivo log. En la siguiente tabla se enumeran algunos de estos campos:

| Nombre del campo | Descripción | Caso de uso de ejemplo |

|---|---|---|

| Fecha y hora (date and time) | Fecha y hora de la solicitud del cliente | Muestra la fecha y hora de una solicitud de cliente. Puedes correlacionar esto con otros logs (por ejemplo, logs de aplicaciones) para encontrar más detalles al solucionar un problema. |

| Dirección IP del cliente (c-ip) | Dirección IP del cliente del sitio web | Puedes usar esto para rastrear la geolocalización o servidores específicos. También puedes identificar fuentes sospechosas. |

| Nombre de usuario (cs-username) | Usuario que realiza la solicitud. Los usuarios anónimos se representan con un guion "-" | Puede servir para identificar problemas relacionados con aplicaciones para usuarios específicos, sobre todo en aplicaciones de intranet. |

| Método (cs-method) | Solicitud HTTP (como GET, POST, PUT) | Rastreo de la acción realizada por el usuario. |

| Bytes enviados y recibidos (sc-bytes, cs-bytes) | Número de bytes enviados y recibidos por el servidor. | Se utiliza para evaluar las necesidades de ancho de banda o rastrear el comportamiento sospechoso si se envían más bytes de lo habitual. |

| Tiempo empleado (time-taken) | Número de milisegundos para completar la solicitud. | Puede ayudar a solucionar problemas de latencia del sitio web. |

| Agente de usuario (cs(User-Agent)) | Tipo de navegador utilizado por el cliente | Se puede utilizar para conocer los tipos de navegador al solucionar posibles problemas de compatibilidad. |

| Estado del protocolo (sc-status) | Código de estado de la solicitud HTTP | Puede ayudar a solucionar errores del sitio web. |

| Referencia (cs(Referrer)) | Sitio que ha dirigido al usuario a este sitio. | Ayuda a personalizar el contenido del sitio según la interacción del usuario. |

¿Por qué se recomienda utilizar una solución de gestión de logs para los logs de IIS?

Un servidor de IIS ocupado puede alojar decenas de sitios web, cada uno con varios archivos log. No es práctico ni factible descargar, leer e identificar manualmente los problemas de los archivos log de cada uno de los sitios: una solución de gestión de logs es la mejor opción. Pero no es el único motivo por el que deberías utilizar una.

Centralización

Una solución de gestión de logs puede capturar, analizar, indexar, comprimir y almacenar automáticamente tus archivos log de IIS. De esta forma puedes ahorrar espacio en disco en los servidores web y evitar tener que iniciar sesión manualmente en cada servidor para recopilar los logs.

Contexto

Los sistemas de gestión de logs enriquecen los datos aportándoles contexto. Por ejemplo, puedes añadir datos de geolocalización a un evento de log desde la dirección IP de origen. Otra información contextual también puede ayudarte a identificar problemas rápidamente.

Búsqueda y análisis

Las soluciones de gestión de logs facilitan la búsqueda, el filtrado, el ordenamiento, la agrupación y el análisis de los eventos de logs. Por ejemplo, es posible que sólo te interesen los códigos de estado HTTP 4xx y 5xx. Algunas herramientas utilizarán lenguajes de consulta habituales como SQL, mientras que otras pueden utilizar sus lenguajes propios. En la mayoría de los casos, puedes guardar las consultas de búsqueda utilizadas habitualmente.

Correlación

Reunir todos tus logs te permitirá correlacionar eventos de distintos sistemas. Por ejemplo, puedes correlacionar los logs de IIS con los logs de red para descubrir si la latencia de la red está provocando problemas de rendimiento en el sitio web. También se podría aplicar la IA al IIS correlacionado y a los logs de autenticación para identificar comportamientos sospechosos de los usuarios.

Visualización

La mayoría de las soluciones de gestión de logs te permiten crear tendencias a partir de eventos, gráficos, widgets y paneles, y esto se traduce en una solución de problemas más sencilla. Por ejemplo, puedes identificar rápidamente picos en las solicitudes de los usuarios a partir de un gráfico y llevar a cabo una correlación con un mapa de geolocalización para identificar la fuente del tráfico.

Generación de alertas

También puedes configurar alertas en soluciones de gestión de logs para anomalías detectadas en los archivos log. Por ejemplo, si se producen más de 1000 solicitudes GET en un minuto, se puede activar una alerta para advertir sobre un posible ataque DDoS.

Descubre la plataforma con IA nativa líder del mundo para SIEM de nueva generación y gestión de logs

Mejora tu ciberseguridad con la plataforma CrowdStrike Falcon®, la principal plataforma nativa de IA para SIEM y gestión de logs. Disfruta de registro de seguridad con petabytes, optando entre opciones de implementación nativas de la nube o de autoalojamiento. Registra tus datos con una arquitectura potente y sin índices, sin cuellos de botella, lo que permite el Threat Hunting con más de 1 PB de ingesta de datos al día. Disfruta de capacidades de búsqueda en tiempo real para superar al adversario y lograr una latencia inferior a un segundo en consultas complejas. Aprovecha una visibilidad integral que consolida los datos para acabar con los silos y permitir a los equipos de seguridad, TI y DevOps detectar amenazas, monitorizar el rendimiento y garantizar el cumplimiento sin problemas en 3 mil millones de eventos en menos de 1 segundo.