¿Qué es PCI DSS?

El Estándar de Seguridad de Datos para la Industria de Tarjetas de Pago (PCI DSS) es un marco desarrollado por el Consejo de Estándares de Seguridad de la Industria de Tarjetas de Pago (PCI SSC) para ayudar a proteger todos los datos de las cuentas de tarjetas de pago.

Creado el 7 de septiembre de 2006, el estándar PCI DSS define controles de seguridad técnicos, físicos y operativos básicos necesarios para proteger los datos de las cuentas de tarjetas de pago.

Los estándares se aplican a cualquier organización que almacene, procese o transmita datos de titulares de tarjetas (CHD), incluidos comerciantes, procesadores de pagos, emisores, adquirentes, proveedores de servicios o cualquier otra entidad del ecosistema de tarjetas de pago.

Además de proteger los propios datos, los requisitos de seguridad de PCI DSS también se aplican a todos los componentes del sistema incluidos o conectados al entorno de datos del titular de la tarjeta (CDE). Aquí se incluyen personas, procesos y tecnologías que almacenan, procesan o transmiten datos del titular de la tarjeta o datos de autenticación confidenciales.

¿Qué son los datos de las tarjetas de pago?

En PCI DSS se definen dos categorías de datos de cuentas de pago:

- Datos del titular de la tarjeta (CHD) que incluyen el número de cuenta principal (PAN), el nombre del titular de la tarjeta, la fecha de vencimiento y el código de servicio; y

- Datos de autenticación confidenciales (SAD) que incluyen datos de pista completos (datos de banda magnética o equivalente en un chip), código de seguridad de la tarjeta (CAV2/CVC2/CVV2/CID) y PIN/bloques de PIN.

¿Exige la ley que se cumplan las normas PCI?

No. Ninguna agencia gubernamental revisa o aplica el estándar PCI DSS ni tampoco lo aplica el PCI SSC. Más bien, el cumplimiento lo determinan las distintas marcas de pago y los adquirentes según los términos del contrato o acuerdo que firmen el comerciante o el proveedor de servicios y la red de tarjetas.

Sin embargo, si bien el cumplimiento de PCI DSS no es una cuestión legal, el incumplimiento de PCI DSS puede generar importantes multas, así como restricciones en el uso de plataformas de pago en el futuro.

Más información

Descubre cómo CrowdStrike puede ayudarte a cumplir con los requisitos de los marcos de cumplimiento y certificación que son fundamentales para garantizar el funcionamiento seguro, sin problemas y que se ajuste a tu negocio.

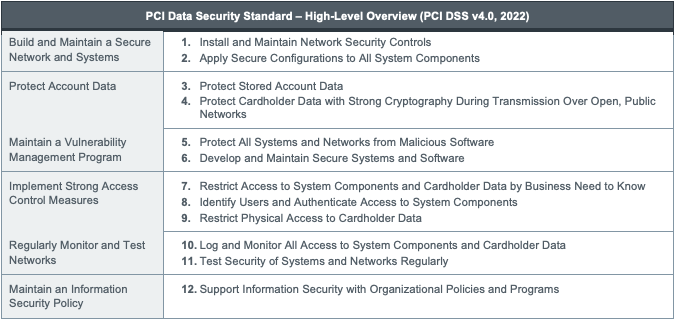

12 requisitos de cumplimiento de PCI

En la norma PCI DSS se definen 12 requisitos diseñados para afrontar seis objetivos:

Fuente: PCI Security Standards Council

Fuente: PCI Security Standards CouncilRequisito 1: Instalar y mantener controles de seguridad de la red

Los controles de seguridad de la red (NSC) son puntos de aplicación de directivas que controlan el tráfico entre dos o más subredes según reglas predeterminadas. Entre algunos ejemplos de controles de seguridad de la red se incluyen los firewalls y la VPN. Entre los requisitos específicos se incluyen el asegurarse de que todos los servicios, protocolos y puertos a los que se les permite acceder se hayan identificado, aprobado y definido correctamente.

Requisito 2: Aplicar configuraciones seguras a todos los componentes del sistema

Aplicar configuraciones seguras a los componentes del sistema para reducir las formas en que un ciberdelincuente puede comprometer el sistema. Dado que los atacantes suelen utilizar contraseñas predeterminadas que pueden estar disponibles de forma pública, resulta esencial cambiarlas lo antes posible. Además, deberías eliminar el software, las funciones o las cuentas innecesarias de la red y desactivar los servicios irrelevantes para reducir significativamente las superficies de ataque.

Requisito 3: Proteger los datos de las cuentas almacenados

En el caso poco deseado de que se produzca una brecha en la red, existen varios métodos destinados a proteger los datos esenciales de la cuenta contra ciberdelincuentes que intenten acceder a ellos. Algunos de estos métodos son:

- Cifrado de los datos

- Técnicas de ofuscación de los datos

- Enmascaramiento de los datos

- Hash de datos

Requisito 4: Proteger los datos del titular de la tarjeta con criptografía estricta durante la transmisión a través de redes públicas abiertas

Para conservar la integridad y confidencialidad de los datos, resulta esencial utilizar medidas de criptografía eficaces. Por ejemplo, las redes de área personal deben cifrarse durante las transmisiones a las que atacantes pueden acceder fácilmente, como las transmisiones a través de redes públicas. Estos atacantes tienden a aprovechar las vulnerabilidades de la red para obtener acceso con privilegios y seguir avanzando desde allí.

Requisito 5: Proteger todos los sistemas y las redes contra software malicioso

En PCI DSS es necesario que las empresas usen software antivirus de un proveedor de ciberseguridad de confianza en todos los sistemas que suelen verse afectados por software malicioso. Esto se aplica a todos los endpoints, incluso a aquellos que no se pueden utilizar para procesar o almacenar datos de titulares de tarjetas, ya que los ataques de malware pueden originarse y propagarse desde cualquier dispositivo.

Las organizaciones también deben asegurarse de que el software antivirus esté activo, actualizado y completamente operativo realizando análisis periódicos.

Requisito 6: Conseguir y mantener la seguridad de los sistemas y de las aplicaciones

Este requisito se centra en definir e implementar las directivas y los procesos subyacentes que permiten a la organización identificar y evaluar rápidamente el riesgo de vulnerabilidades de seguridad dentro del entorno de datos; también determina las acciones que se deben tomar para corregir dichos riesgos. Un componente básico de este requisito es limitar las posibles vulnerabilidades mediante la implementación de parches y actualizaciones esenciales en todos los sistemas, aplicaciones y endpoints.

De acuerdo con este requisito, las organizaciones también deberían incorporar requisitos de seguridad en todas las fases del proceso de desarrollo.

Requisito 7: Restringir el acceso a los componentes del sistema y a los datos del titular de la tarjeta según la "necesidad de información" que tiene la empresa

La gestión de acceso es uno de los componentes más esenciales para garantizar que la red esté protegida contra accesos no autorizados que pueden tener efectos perjudiciales en tu empresa y en la integridad de los datos. La gestión de acceso se basa en la creación de reglas que brindan a usuarios específicos acceso a aplicaciones o datos específicos y sólo para fines específicos. Para ello, asegúrate de que todos los usuarios tengan la cantidad adecuada de acceso con privilegios a los datos y las aplicaciones. Adopta el principio del mínimo de privilegios (POLP), que establece que sólo se debe proporcionar a un usuario el nivel mínimo de acceso con privilegios necesarios para realizar su trabajo.

Requisito 8: Identificar a los usuarios y autenticar el acceso a los componentes del sistema

Los dos principios fundamentales de este requisito incluyen establecer la identidad de un usuario de un proceso en un sistema informático y verificar que el usuario esté efectivamente asociado a la identidad que afirma tener.

El uso de identificadores únicos (o evitar compartir cuentas entre varios usuarios) no sólo limita la exposición, sino que ayuda a la organización a rastrear la cadena de eventos cuando se produce una brecha. Esto hace que sea más fácil responder y contener una brecha de datos y determinar su origen y avance.

Este requisito también establece que se requiere autenticación multifactor (MFA) para que cualquier usuario pueda acceder a entornos de datos de titulares de tarjetas.

Requisito 9: Restringir el acceso físico a los datos del titular de la tarjeta

Este requisito se centra en la seguridad física de los datos del titular de la tarjeta. De acuerdo con esta norma, todas las copias físicas de CHD (como archivos en papel o discos duros) deben conservarse en una ubicación física segura. El acceso debe concederse sólo a aquellas personas que cuenten con los privilegios necesarios; se debe mantener un log de acceso.

Entre las medidas de seguridad adicionales relacionadas con este requisito se incluyen:

- Instalación de cámaras de vídeo o controles de acceso electrónicos en la ubicación física

- Conservación de los logs de acceso y de las grabaciones durante al menos 90 días

- Desarrollo de protocolos de acceso que permitan a la organización autenticar a los usuarios autorizados

- Aplicación de medidas de seguridad adicionales a todos los recursos portátiles que contengan CHD

Requisito 10: Registrar y monitorizar todos los accesos a los componentes del sistema y CHD

Uno de los ejemplos más habituales de incumplimiento del PCI DSS está relacionado con no mantener registros adecuados y documentación de respaldo de cuándo se ha accedido a datos confidenciales y quién lo ha hecho.

De acuerdo con este requisito, cualquier acción relacionada con CHD o PAN debe registrarse utilizando una herramienta de seguimiento con marca de tiempo de un proveedor de software de confianza. Estos logs deben a continuación enviarse a un servidor centralizado donde se revisan diariamente para detectar comportamientos anómalos o actividades sospechosas.

La implementación de la gestión de eventos e información de seguridad (SIEM), conjunto de herramientas y servicios que ayudan a las organizaciones a administrar logs de datos y analizarlos para reconocer posibles amenazas y vulnerabilidades de seguridad antes de que se produzca una brecha, puede ayudar a las organizaciones a gestionar este requisito particular de PCI DSS.

Requisito 11: Probar periódicamente los sistemas de seguridad y las redes

Este requisito se centra en probar las aplicaciones de software, las medidas de seguridad u otras herramientas descritas en los 10 requisitos anteriores para garantizar el cumplimiento general.

Los requisitos específicos incluyen, entre otros:

- Realizar análisis trimestrales de todos los puntos de acceso inalámbricos

- Realizar búsquedas de vulnerabilidades trimestralmente

- Realizar pruebas anuales de penetración de aplicaciones y redes en todas las IP y dominios externos

- Realizar una monitorización periódica del tráfico web y de los archivos

Requisito 12: Dar respaldo a la seguridad de la información con directivas y programas organizativos

El requisito final del PCI DSS se centra en la creación de una directiva general de seguridad de la información para empleados u otras partes interesadas. En este estándar se documentan explícitamente todas las reglas relacionadas con la seguridad, incluidas aquellas relacionadas con el uso de la tecnología, los flujos de datos, el almacenamiento de datos, el uso de datos, la responsabilidad personal, entre otros elementos.

Esta directiva debe revisarse anualmente y también debe distribuirse a todas las partes relevantes, quienes deben revisarla y acusar recibo de la misma posteriormente.

Otras medidas incluidas en el requisito 12 están relacionadas con evaluaciones de riesgos, formación de los usuarios y planes de respuesta a incidentes.

Más información

Lee esta publicación para obtener más información sobre estándares y cumplimiento de datos que ayudarán a tu organización a que los datos sigan siendo confidenciales y estando a salvo de los adversarios.

CrowdStrike y cumplimiento de PCI

Cumplir el estándar PCI puede ser una tarea compleja y para la que posiblemente necesiten dedicar mucho tiempo aquellas empresas que carezcan de experiencia en seguridad de los datos. Por este motivo, a menudo resulta útil para las organizaciones contratar a un partner de ciberseguridad de reconocido prestigio que les ayude a tomar medidas para cumplir con estos requisitos y automatizar gran parte de la actividad relacionada.

Otra ventaja de asociarse con un proveedor de soluciones de ciberseguridad para gestionar los requisitos básicos de PCI es que pueden permitir a los clientes sacar el máximo partido de cualquier inversión en seguridad para que la empresa no sólo gestione el cumplimiento de PCI DSS, sino que use las herramientas, las tecnologías y los servicios adquiridos a proteger a la organización de manera más global.

Desde 2016, la plataforma CrowdStrike Falcon® ha sido reconocida por auditores independientes como útil para ayudar a las organizaciones y empresas a cumplir con los requisitos de PCI DSS. Este reconocimiento apareció en un informe de Coalfire, un evaluador líder de PCI global y otros estándares de cumplimiento en los sectores financieros, gubernamentales, industriales y de atención médica.

Coalfire determinó que la plataforma Falcon es efectiva y supone una gran ayuda para el cumplimiento de los requisitos de PCI DSS. Las funciones de la plataforma de detección y respuesta a amenazas, así como aquellas asociadas al registro de actividades, la convierten en una opción recomendada para abordar los requisitos de protección y monitorización del sistema para PCI DSS.

Aplicabilidad de CrowdStrike Falcon para PCI DSS V4.0

Para obtener más información sobre cómo CrowdStrike puede ayudar a tu organización a abordar los requisitos esenciales de PCI DSS, descarga nuestro documento técnico: Aplicabilidad de CrowdStrike Falcon para PCI DSS V4.0

Descargar ahora