¿Qué es el EDR?

La detección y respuesta para endpoints (EDR, Endpoint Detection and Response), también denominada "detección y respuesta a amenazas para endpoints" (EDTR, Endpoint Detection and Threat Response), es una solución de seguridad que monitoriza de forma continua los dispositivos de los usuarios finales para detectar y responder a ciberamenazas, como el ransomware y el malware.

El término "EDR", acuñado por Anton Chuvakin, de Gartner, se define como una solución que "registra y almacena comportamientos de los endpoints en el nivel de sistema, aplica varias técnicas de análisis de datos para detectar comportamientos sospechosos en el sistema, proporciona información contextual, bloquea la actividad maliciosa y recomienda correcciones para recuperar los sistemas afectados".

¿Cómo funciona el EDR?

Las soluciones de seguridad de EDR registran las actividades y los eventos que se producen en los endpoints y en todas las cargas de trabajo para proporcionar a los equipos de seguridad la visibilidad que necesitan para descubrir incidentes que, de lo contrario, pasarían inadvertidos. Una solución de EDR debe proporcionar una visibilidad continua e integral de lo que ocurre en los endpoints en tiempo real.

Una herramienta de EDR debe ofrecer funciones avanzadas de detección de amenazas, investigación y respuesta, que incluyen la búsqueda de datos de incidentes y su investigación, la clasificación de alertas, la comprobación de actividad sospechosa, Threat Hunting, y la detección y contención de actividades maliciosas.

Más información

Descarga nuestra guía para compradores de protección de endpoints y descubre las funciones y capacidades que debe tener una estrategia de protección de endpoints moderna.

Funciones clave de EDR

Descubre automáticamente a los atacantes sigilosos

La tecnología de EDR combina una visibilidad integral de todos los endpoints con indicadores de ataque (IOA, Indicators Of Attack) y aplica análisis basado en el comportamiento de miles de millones de eventos en tiempo real para detectar automáticamente rastros de actividad sospechosa.

Concebir cada evento como parte de una secuencia mayor permite a la herramienta de EDR de CrowdStrike aplicar una lógica de seguridad derivada de CrowdStrike Intelligence. Si una secuencia de eventos concuerda con un IOA conocido, la herramienta de EDR categorizará la actividad como maliciosa y enviará automáticamente una alerta de detección. Los usuarios también pueden realizar búsquedas personalizadas y retrotraerse a un máximo de 90 días con la arquitectura en la nube de Falcon Insight que devuelve resultados de consultas en cinco segundos o menos.

Se integra con inteligencia sobre amenazas

La integración con la inteligencia sobre el adversario de CrowdStrike permite detectar de forma más rápida las actividades y las tácticas, técnicas y procedimientos (TTP) que se identifican como maliciosas. Esto proporciona información contextualizada que incluye la atribución, si resulta relevante, para ofrecer detalles sobre el adversario y todo lo que se conozca sobre el ataque.

Ofrece Threat Hunting gestionado para ejercer una defensa proactiva

Los Threat Hunters usan el EDR para buscar, investigar y asesorarte de forma proactiva sobre la actividad de amenazas de tu entorno. Cuando encuentran una amenaza, trabajan en colaboración con su equipo para clasificar, investigar y corregir el incidente, antes de que pueda convertirse en una brecha a gran escala.

Ofrece visibilidad en tiempo real y de actividad pasada

La solución de EDR funciona como una grabadora en el endpoint: registra la actividad relevante para detectar los incidentes que hayan eludido los mecanismos de prevención. Los clientes obtienen una visibilidad completa de todo lo que ocurre en sus endpoints desde el punto de vista de la seguridad, ya que CrowdStrike rastrea cientos de eventos diferentes relacionados con la seguridad, como creación de procesos, carga de controladores, modificaciones de registros, acceso a discos, acceso a la memoria o conexiones de red.

Esta visibilidad permite a los equipos de seguridad acceder a información importante como la siguiente:

- Direcciones locales y externas a las que esté conectado el host.

- Todas las cuentas de usuario en las que se haya iniciado sesión, tanto de forma directa como en remoto.

- Un resumen de los cambios de claves ASP, ejecutables y uso de herramientas administrativas.

- Ejecuciones de procesos.

- Resúmenes y datos detallados sobre la actividad de la red en el nivel de procesos, como las solicitudes DNS, las conexiones y los puertos abiertos.

- Creación de archivos comprimidos, como RAR o ZIP.

- Uso de medios extraíbles

Esta supervisión integral de la actividad de los endpoints en lo que respecta a la seguridad permite a los equipos de seguridad detectar las actividades de los adversarios en tiempo real, observar los comandos que ejecutan y ver las técnicas que usan, incluso en el preciso momento en el que tratan de acceder o desplazarse por el entorno.

Acelera la investigación

El EDR de CrowdStrike puede agilizar la investigación y, en última instancia, la corrección, puesto que la información que se recopila de los endpoints se almacena en la nube de CrowdStrike a través de la plataforma CrowdStrike Falcon®, cuya arquitectura se basa en un modelo situacional.

Dicho modelo registra todas las relaciones y contactos entre cada evento de endpoint usando una enorme y potente base de datos orientada a grafos, la cual ofrece detalles y contexto rápidamente y a gran escala de datos en tiempo real e históricos. Esto permite que los equipos de seguridad investiguen los incidentes con rapidez.

La velocidad y el nivel de visibilidad, combinados con inteligencia integrada y contextualizada, proporcionan acceso a la información necesaria para comprender completamente los datos. Esto permite a los equipos de seguridad rastrear con eficacia hasta los ataques más sofisticados y descubrir rápidamente incidentes, así como clasificarlos, validarlos y priorizarlos, lo que conduce a una corrección más rápida y precisa.

Posibilita una corrección rápida y decisiva

El EDR de CrowdStrike puede aislar el endpoint, lo cual se denomina "contención de red". Esto permite a las organizaciones actuar de forma ágil e instantánea para aislar los hosts potencialmente comprometidos de toda actividad de la red.

Aunque un endpoint está contenido, puede enviar y recibir información de la nube de CrowdStrike, pero se mantendrá bajo contención incluso si se corta la conexión con la nube, y conservará el estado de contención durante los reinicios.

El EDR de CrowdStrike incluye respuesta en tiempo real, que proporciona una visibilidad mejorada para que los equipos de seguridad pueden entender de inmediato las amenazas a las que se enfrentan y corregirlas directamente sin que nada de esto afecte al rendimiento.

¿Qué debe ofrecer una solución de EDR?

Debes conocer los aspectos clave de la seguridad de EDR y saber por qué son importantes para discernir mejor qué debes buscar en una solución. Es importante encontrar una solución de seguridad de EDR que pueda ofrecer la máxima protección y requiera la menor cantidad de esfuerzo e inversión para que aporte valor a tu equipo de seguridad sin agotar recursos. A continuación, se enumeran los seis aspectos clave que debe abarcar una solución de EDR:

1. Visibilidad de endpoints:

La visibilidad en tiempo real de todos tus endpoints te permite ver las actividades de los adversarios, incluso en el preciso momento en el que intentan acceder a tu entorno, y detenerlos de inmediato.

2. Base de datos de amenazas:

Para que el EDR sea eficaz, se debe recopilar de los endpoints una gran cantidad de datos de telemetría, los cuales se tienen que enriquecer con contexto para extraer de ellos indicadores de ataque mediante diversas técnicas de análisis.

3. Protección basada en el comportamiento:

Confiar únicamente en métodos basados en firmas o indicadores de compromiso (IOC, Indicators of Compromise) puede derivar en un "fallo silencioso" por el que se produzcan brechas de datos. Para que el EDR sea eficaz, hay que contar con estrategias basadas en el comportamiento que busquen indicadores de ataque (IOA, Indicators of Attack). Así, recibirás alertas sobre actividades sospechosas antes de que el entorno esté comprometido.

4. Información e inteligencia:

Las soluciones de EDR que integran inteligencia sobre amenazas pueden proporcionar contexto, como detalles sobre el adversario al que se atribuye un ataque u otra información relacionada con dicho ataque.

5. Respuesta rápida:

Los EDR que ofrecen una respuesta rápida y precisa a los incidentes pueden frustrar un ataque antes de que se convierta en una brecha y permitir que tu organización recupere rápidamente la actividad.

6. Solución basada en la nube:

Disponer de una solución de EDR basada en la nube es la única forma de que los endpoints no se vean afectados en absoluto y de garantizar que capacidades como la búsqueda, el análisis y la investigación se realicen con precisión y en tiempo real.

¿Por qué es importante el EDR?

A estas alturas, todas las organizaciones deberían saber que, con suficiente motivación, tiempo y recursos, los adversarios acaban encontrando la forma de burlar sus defensas, independientemente de lo avanzadas que sean. A continuación se ofrecen motivos convincentes por los que el EDR debe formar parte de tu estrategia de seguridad de endpoints.

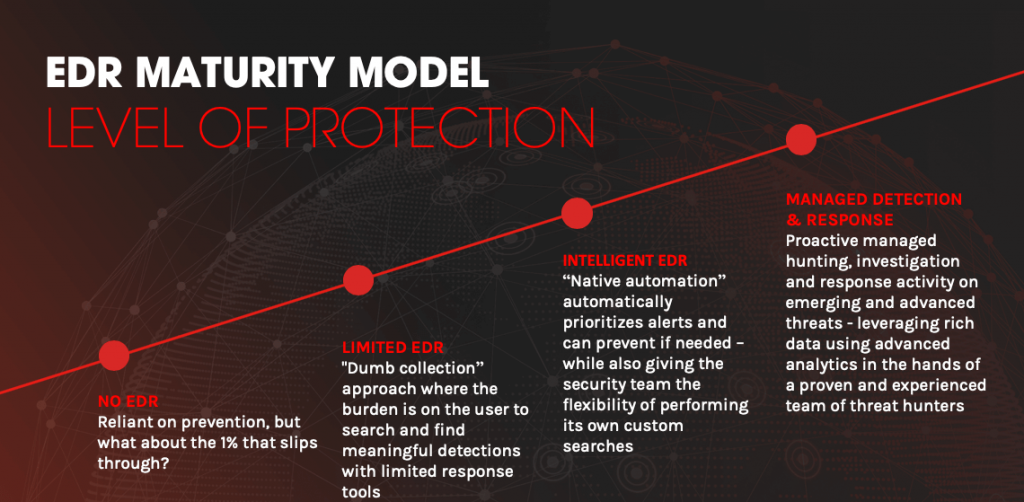

Motivo n. º 1: La prevención por sí sola no garantiza una protección del 100 %

Si la prevención falla, la solución de seguridad de endpoints que tengas puede dejar a tu organización a oscuras. Los ciberdelincuentes pueden aprovecharse de esta situación para permanecer en tu red y desplazarse por ella.

Motivo n. º 2: Los adversarios pueden permanecer en tu red durante semanas y volver cuando quieran

Los fallos silenciosos permiten a los ciberdelincuentes desplazarse con total libertad dentro de tu entorno y, con frecuencia, abrir puertas traseras que les permitan volver cuando quieran. En la mayoría de los casos, la organización se entera de la brecha a través de un tercero, como las fuerzas de seguridad o sus propios clientes o proveedores.

Motivo n. º 3: Las organizaciones carecen de la visibilidad que necesitan para monitorizar los endpoints con eficacia

Cuando una brecha se descubre por fin, la organización que ha sido víctima de ella puede pasar meses tratando de corregir el incidente si carece de la visibilidad necesaria para averiguar y entender exactamente qué ha pasado, cómo ha pasado y cómo se puede arreglar. Y el ciberdelincuente puede volver a atacar en cuestión de días.

Motivo n. º 4: Se necesita acceder a inteligencia aplicable a la práctica para responder a un incidente

Hay organizaciones que, aparte de carecer de la visibilidad necesaria para descubrir lo que esté pasando en sus endpoints, puede que tampoco sean capaces de registrar información relevante para su seguridad ni de almacenarla y recuperarla rápidamente en caso necesario.

Motivo n. º 5: Disponer de los datos es solo una parte de la solución

Incluso cuando se dispone de acceso a datos, los equipos de seguridad necesitan determinados recursos para analizarlos y sacarles el máximo partido. Por ello, poco después de implementar un producto de recopilación de datos de eventos, muchos equipos de seguridad se enfrentan a complejos problemas relacionados con los datos. Antes de que puedan llegar a abordar sus objetivos principales, surgen dudas sobre qué buscar y retos relacionados con la velocidad y la escalabilidad, entre otros problemas.

Motivo n. º 6: La corrección puede ser un proceso largo y caro

Sin las capacidades que se han mencionado antes, las organizaciones pueden tardar semanas en discernir qué acciones deben tomar. Con frecuencia, la única opción es formatear los equipos, lo cual interrumpe los procesos empresariales, perjudica la productividad y, en última instancia, provoca pérdidas económicas importantes.

¿Quieres ver cómo funciona una solución de EDR? Haz clic en el botón de abajo para ver una demo bajo demanda de la plataforma de protección para endpoints de CrowdStrike.

Preguntas frecuentes sobre detección y respuesta para endpoints (EDR)

P: ¿Qué es la detección y respuesta para endpoints (EDR)?

R: El EDR es una solución de seguridad para endpoints que monitoriza continuamente los dispositivos de los usuarios finales para detectar y responder a las ciberamenazas, como el ransomware y el malware.

P: ¿Cómo funciona el EDR?

R: Las soluciones de seguridad EDR registran las actividades y los eventos que se producen en los endpoints y en todas las cargas de trabajo para proporcionar a los equipos de seguridad la visibilidad que necesitan para descubrir incidentes que, de lo contrario, pasarían inadvertidos.

P: ¿Qué debe ofrecer una solución de EDR?

R: Seis aspectos clave del EDR a los que debes prestar atención son la visibilidad de endpoints, la base de datos de amenazas, la protección basada en el comportamiento, la inteligencia de amenazas, la respuesta rápida y que la solución esté basada en la nube.

P: ¿En qué se diferencia el EDR del antivirus?

R: Una de las diferencias principales es que los antivirus se centran en las amenazas conocidas, mientras que las soluciones de EDR utilizan características de inteligencia para descubrir amenazas desconocidas.

P: ¿Por qué es importante el EDR?

R: El EDR es importante porque te protege de esos adversarios que, con suficiente motivación, tiempo y recursos, idearán la forma de superar tus defensas, por muy avanzadas que sean.