¿Qué es la gestión de la superficie de ataque externa (EASM)?

La gestión de la superficie de ataque externa (External Attack Surface Management o EASM) se refiere a la detección, la supervisión, la evaluación, la priorización y la corrección continuas de los vectores de ataque de la superficie de ataque externa de una organización. Una superficie de ataque externa, también conocida como superficie de ataque digital, es la suma de los recursos de una organización que están conectados a Internet y los vectores de ataque asociados que pueden ser aprovechados durante un ataque.

Los recursos que están en Internet incluyen desde nombres de dominio, certificados y protocolos SSL hasta sistemas operativos, servidores, dispositivos IoT y servicios de red. Estos recursos están dispersos en entornos locales, en la nube y en proveedores externos, y representan la forma más fácil de acceder a redes internas y datos confidenciales.

En la última década, las organizaciones han acumulado una lista cada vez mayor de direcciones IP públicas para facilitar la comunicación entre su red interna e Internet. Algunas de estas direcciones IP están registradas oficialmente, pero la mayoría de ellas no están registradas y son efímeras. Hoy en día, las superficies de ataque externas de las organizaciones se extienden más allá de los rangos de red conocidos de las organizaciones y, a menudo, incluyen recursos gestionados por proveedores externos.

¿Cuáles son los principales retos en torno al mapeo de la superficie de ataque externa?

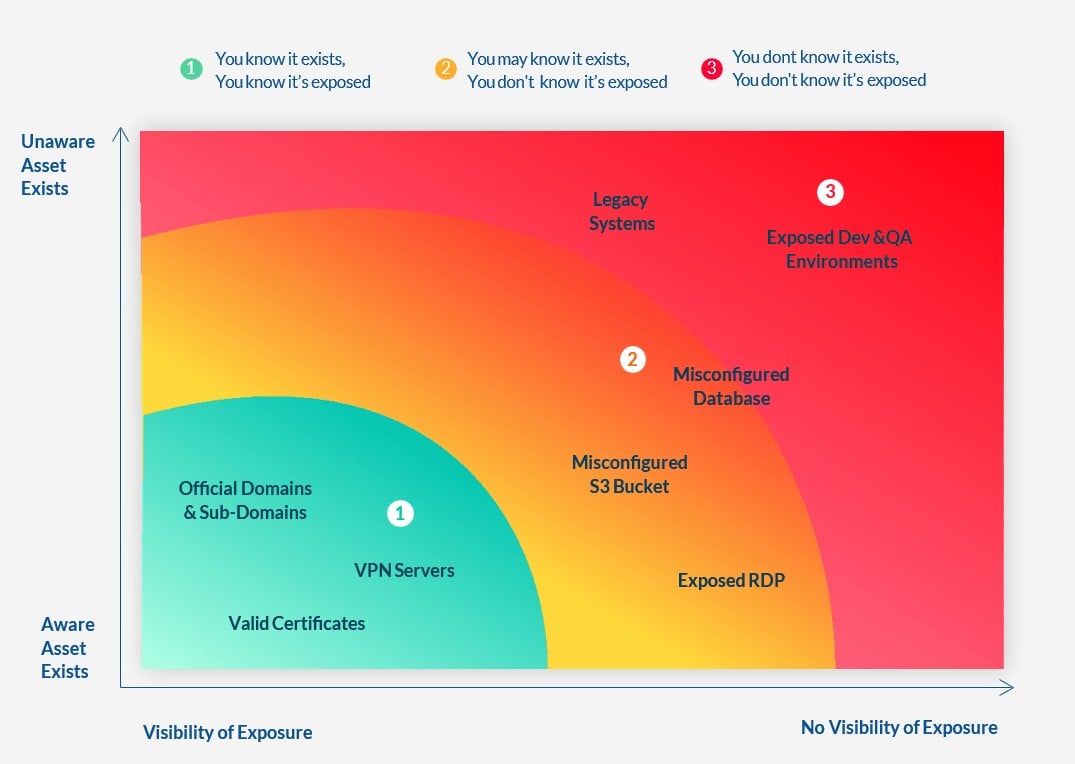

Tanto el cambio a la nube como la democratización de la TI han dado lugar, en la práctica, a una nueva realidad. La mayoría de las organizaciones tienen grandes ángulos muertos y una visibilidad limitada de sus tecnologías en la sombra Shadow IT y de la exposición de sus recursos a Internet. Resulta casi imposible tratar de mapear la superficie de ataque externa con la visibilidad que proporcionan las herramientas tradicionales. Estos son los motivos:

Ecosistemas de TI distribuidos

Los días en los que las organizaciones tenían un perímetro de red bien definido ya han quedado atrás. Hoy en día, los recursos están en todas partes. Además de la red principal, hay oficinas regionales y filiales, se trabaja con proveedores de alojamiento externos y socios comerciales, todos ellos conectados a la red. A medida que aumentan los recursos alojados más allá de los cortafuegos de las organizaciones, resulta cada vez más difícil gestionarlos y monitorizarlos de manera eficiente.

Aislamiento de los equipos

Muchos de los equipos de las organizaciones se ocupan de recursos conectados a Internet. Entre estos equipos se incluyen gerentes de TI, ingenieros de redes, DevOps y marketing. La mayoría de las veces, estos equipos se enfrentan al dilema de tener que ofrecer resultados rápidamente frente a la necesidad de cumplir con las directivas de TI y seguridad. Las instancias de nube no oficiales, los sitios web no probados y otros recursos a menudo se crean sin pasar por los canales oficiales.

La superficie de ataque externa cambia constantemente

Dado que entre el 80 % y el 95 % de las direcciones IP son efímeras, realizar un seguimiento de tu inventario de cara a Internet mediante métodos tradicionales es casi imposible. Además, los cambios frecuentes en la superficie de ataque externa también pueden provenir de otras direcciones. Un pequeño clic en el botón equivocado puede resultar en una exposición arriesgada e involuntaria de un recurso en la web.

¿Cuáles son los riesgos asociados a una visibilidad limitada de la superficie de ataque?

El último informe sobre brechas de datos de Verizon indica que el 70 % de los ataques son perpetrados por atacantes externos. Estos ciberdelincuentes están viendo claramente y aprovechando los puntos débiles del perímetro de la red que las empresas dejan desprotegidos. No es sorprendente, ya que los datos de Reposify muestran que, de media, las organizaciones desconocen el 64 % de sus recursos conectados a Internet.

En 2016, Gartner predijo que, para 2020, el 30 % de los ataques realizados con éxito que experimentaran las empresas serían a sus recursos de shadow IT. Nuestro reciente análisis indica que alrededor del 38 % de los ataques realizados con éxito en 2019 fueron el resultado de shadow IT, errores de configuración y exposiciones desconocidas a Internet que podrían haberse evitado si las organizaciones tuvieran una mejor visibilidad de su superficie de ataque.

¿Cómo ayuda una solución de gestión de la superficie de ataque externa (External Attack Surface Management)?

La gestión de la superficie de ataque externa (External Attack Surface Management) es simplemente la única forma de explorar, gestionar y monitorizar tu red sin perímetro a escala. Dado que el entorno de shadow IT es tan frecuente y los errores humanos inevitables, la gestión de la superficie de ataque externa está cobrando protagonismo y cada vez más empresas están creando equipos dedicados a la gestión y reducción de la superficie de ataque.

Identificación de riesgos y exposiciones desconocidos en tiempo real

Genera automáticamente un inventario completo de recursos y descubre recursos que desconocías. Obtén notificaciones de nuevas exposiciones, vulnerabilidades y otros problemas de seguridad.

Optimización de las operaciones

La priorización automática de riesgos y los consejos de corrección integrados te permitirán ahorrar un tiempo valioso y te ayudarán a centrarte en lo más importante. La capacidad de compartir fácilmente los resultados con equipos internos, así como con proveedores externos, aumentará la eficiencia operativa y alineará los equipos.

Aprovechamiento de tu modelo de capas de seguridad actual

¿Cómo se ejecuta un análisis de vulnerabilidades o una prueba de penetración en recursos si no se sabe que existen? Obtener una visión siempre actualizada de todos tus recursos te permite sacar el máximo partido a las herramientas que estás utilizando.

Optimización de los costes de TI y seguridad

Identifica los sistemas tradicionales, las herramientas y los servidores sin usar para reducir los costes de una TI sobredimensionada. Ahorra un tiempo precioso y elimina el trabajo manual.

Componentes básicos de una solución de gestión de la superficie de ataque externa

1. Recursos autónomos expuestos

Generación de inventario con detección automática de todos los recursos expuestos, ya sean conocidos o desconocidos, en todos los entornos y en la cadena de suministro.

2. Análisis del contexto empresarial

Capacidad para comprender exactamente a qué unidad de negocio, filial o proveedor externo pertenece cada recurso expuesto y cómo está conectado a la red principal.

3. Clasificación automática de recursos

Posibilidad de visualizar al instante todos los recursos expuestos por categoría, plataforma y tipo de servicio.

4. Monitorización continua de la superficie externa

Generación de información sobre seguridad y priorización de riesgos basada en el contexto empresarial para que puedas centrarte en las tareas más críticas.