¿Qué es el phishing?

El phishing es un tipo de ciberataque en el que se suplanta la identidad de una persona u organización fiable con la intención de implementar ransomware, robar credenciales de cuentas existentes, adquirir información suficiente para abrir una nueva cuenta fraudulenta o simplemente vulnerar un endpoint. Un solo clic en un enlace de phishing malicioso tiene el potencial de desembocar en cualquiera de estos problemas.

¿Qué es un correo electrónico de phishing?

La forma más habitual de ataque de phishing es un correo electrónico de phishing. Dados los cientos de miles de millones de correos electrónicos enviados y recibidos cada día, cada vez es más difícil distinguir cuáles son reales y cuáles podrían ser intentos de phishing.

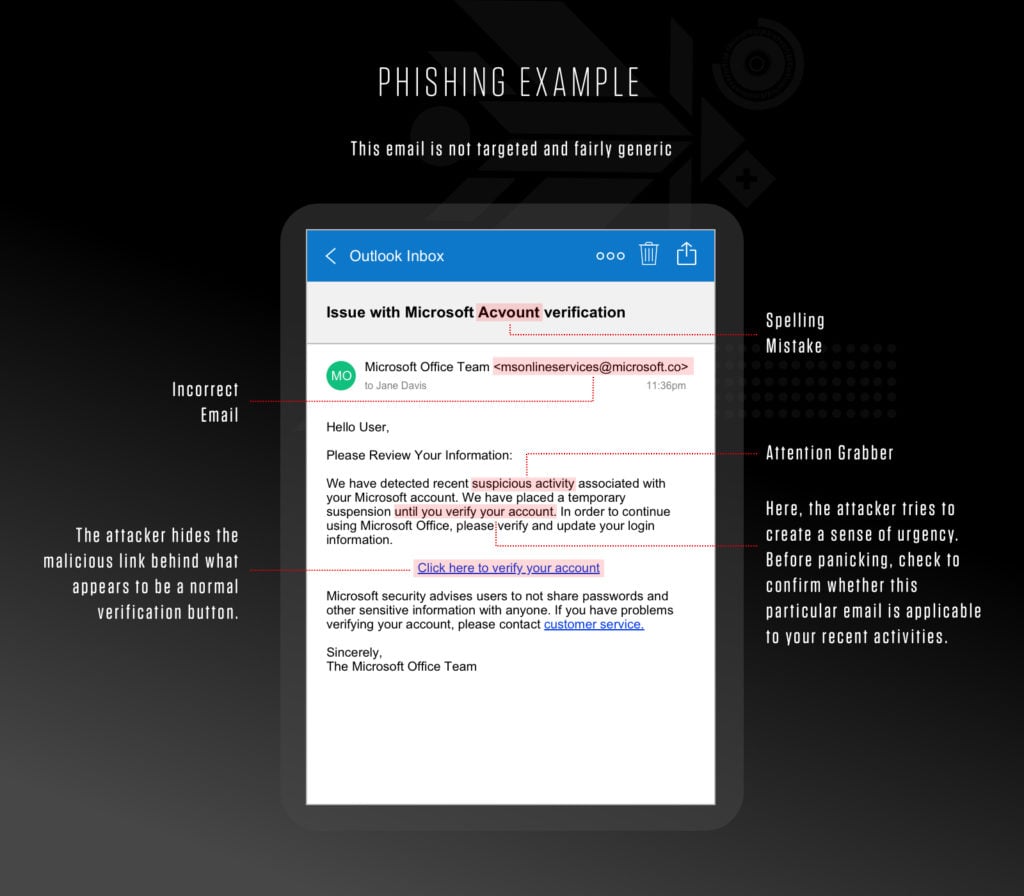

Estructura de un correo de phishing

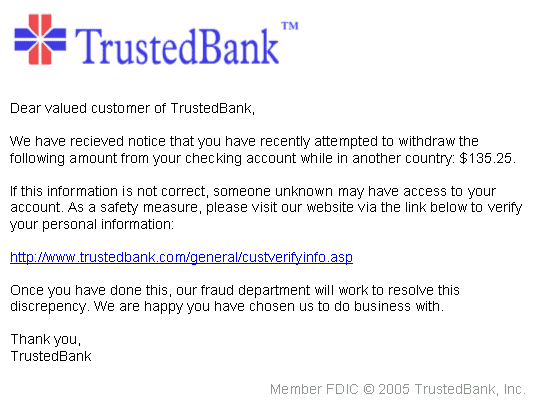

Ejemplo de ataque de phishing por correo electrónico

Ejemplo de ataque de phishing por correo electrónico

¿Cómo detectar un correo de phishing?

Los correos de phishing suelen contener al menos una de las siguientes señales:

- Solicitud de información confidencial

- Uso de un dominio diferente

- Enlaces que no coinciden con el dominio

- Inclusión de archivos adjuntos no solicitados

- Falta de personalización

- Faltas ortográficas y gramaticales

- Intento de infundir temor en el destinatario

Más información

La ciberdelincuencia de todo tipo (y el phishing en particular) alcanza nuevas cotas en 2023. Por ello, es importante que cada miembro de tu organización pueda identificar un ataque de phishing y desempeñar un papel activo a fin de mantener la seguridad de tu empresa y tus clientes.

Leer: Cómo implementar una formación de concienciación sobre ataques de phishing

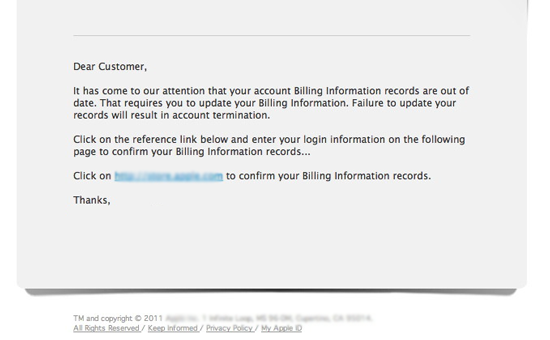

1. Solicitud de información confidencial

Las empresas legítimas nunca solicitarán información de tarjetas de crédito, números de la Seguridad Social ni contraseñas por correo electrónico. Si te piden estos datos por correo, es probable que se trate de una estafa como la que puedes ver a continuación:

Fuente: https://cba.ca/Assets/CBA/Images/Article-detail-images/updateBillingEmail-en.png

Fuente: https://cba.ca/Assets/CBA/Images/Article-detail-images/updateBillingEmail-en.png2. Uso de un dominio diferente

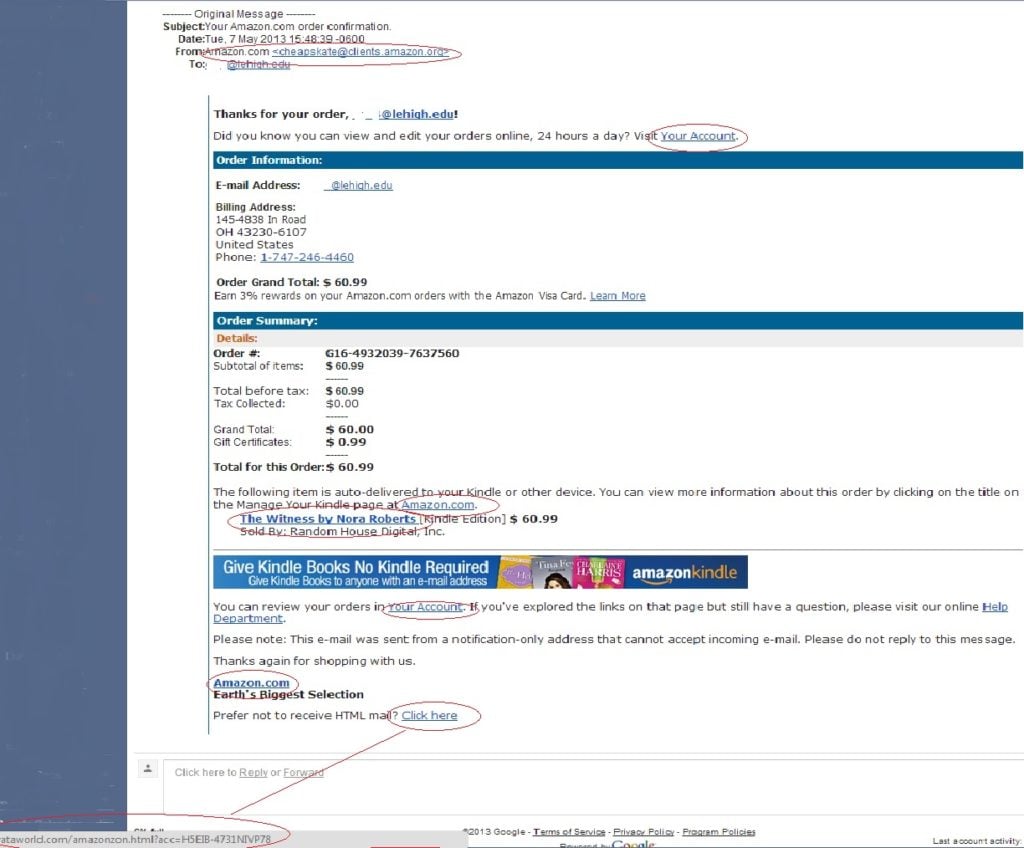

Las estafas de phishing a menudo intentan hacerse pasar por empresas legítimas. Asegúrate de que el correo electrónico se envía desde un dominio verificado; puedes comprobarlo en el campo "Enviado". Por ejemplo, un mensaje de Amazon provendrá de @amazon.com, nunca de @clients.amazon.org, como en este ejemplo de phishing:

Fuente: https://lts.lehigh.edu/sites/lts.lehigh.edu/files/phishing20130508.jpg

Fuente: https://lts.lehigh.edu/sites/lts.lehigh.edu/files/phishing20130508.jpg3. Enlaces que no coinciden con el dominio

En el ejemplo de phishing de Amazon anterior, también verás que los enlaces en realidad no llevan al dominio de Amazon.

Pasa el cursor sobre cualquier enlace para asegurarte de que te llevará al sitio previsto. Fíjate además en que contenga https:// al comienzo de la URL; no hagas clic en enlaces que no empleen HTTPS.

4. Inclusión de archivos adjuntos no solicitados

Una empresa legítima nunca adjuntará archivos en sus correos electrónicos ni esperará que los descargues. En su lugar, te dirigirá a su sitio web, donde podrás descargar cualquier documento de forma segura.

Evita abrir archivos adjuntos en correos electrónicos, incluso si parecen provenir de organizaciones conocidas.

5. Falta de personalización

Las empresas legítimas (o aquellas con las que ya hayas realizado alguna transacción anteriormente) sabrán tu nombre. Así pues, lo utilizarán en lugar de dirigirse a ti de modo genérico, con fórmulas como "Estimado miembro", "Estimado cliente" o simplemente "Hola".

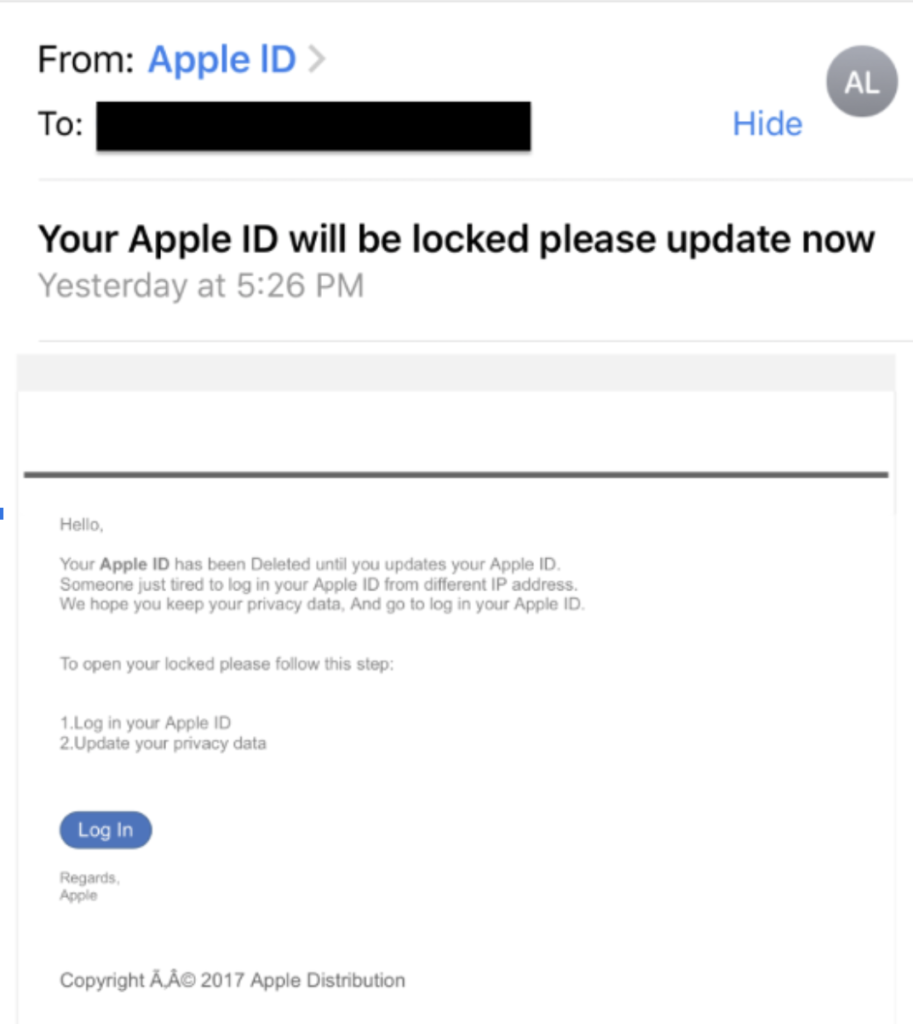

6. Faltas ortográficas y gramaticales

Las organizaciones oficiales contratan los servicios de redactores especializados para elaborar sus comunicaciones. Nunca enviarían correos electrónicos con errores ortográficos o gramaticales evidentes, como en este ejemplo de correo de phishing de Apple:

Con todo, no es que los hackers sean sencillamente iletrados. Se sospecha que incluyen deliberadamente estos errores gramaticales para detectar a los usuarios menos precavidos, quienes resultan ser víctimas más propicias.

7. Intento de infundir temor en el destinatario

La mayoría de los ataques de phishing intentan asustar al receptor con llamadas a la acción urgentes y aparentemente sensibles al tiempo. El objetivo es lograr que los destinatarios sientan que están perdiendo una oferta o recompensa urgente, o que se pongan nerviosos ante la amenaza de un perjuicio.

A continuación se enumeran algunas de las frases y tácticas habituales que utilizan los estafadores para lograr que el usuario haga clic urgentemente en enlaces o archivos adjuntos maliciosos:

- Hemos detectado actividad sospechosa o intentos de inicio de sesión

- Hay un problema con tu cuenta o tu información de pago

- Debes confirmar algunos datos personales

- Necesitas realizar un pago

- Reúnes los requisitos para registrarte o recibir un reembolso

- Oferta de cupones para productos gratuitos

- Emisión de confirmación de pedido falsa

El siguiente ejemplo ficticio emplea una solicitud habitual de un estafador para actualizar información personal debido a actividad anormal en la cuenta:

Si detectas alguna de estas señales habituales de correos de phishing, no interactúes con ningún enlace ni archivo adjunto.

Reenvía el correo al Anti-Phishing Working Group (Grupo de trabajo contra el phishing) del Gobierno estadounidense (reportphishing@apwg.org) y elimínalo inmediatamente después.