¿Qué es un ataque de phishing?

El phishing es un tipo de ciberataque en el que los atacantes se hacen pasar por empresas o individuos legítimos para robar información confidencial, como nombres de usuario, contraseñas, números de tarjetas de crédito y otros datos personales. Estos ataques suelen llevarse a cabo mediante correos electrónicos, mensajes de texto, llamadas telefónicas y otras formas de comunicación, a través de mensajes engañosos que parecen provenir de fuentes fiables.

El objetivo del phishing es engañar a víctimas desprevenidas para que realicen una acción específica, como hacer clic en enlaces maliciosos, descargar archivos dañinos o compartir información privada, como credenciales de inicio de sesión. La eficacia de los ataques de phishing se debe al uso de técnicas de ingeniería social que aprovechan la psicología humana. Estos ataques crean una sensación de urgencia, miedo o curiosidad, lo que lleva a las víctimas a actuar rápidamente sin verificar la autenticidad de la solicitud.

A medida que evoluciona la tecnología, también lo hacen las tácticas de phishing, lo que causa que estos ataques sean cada vez más sofisticados y difíciles de detectar. Pese a la creciente concienciación y a las mejores medidas de seguridad, el phishing sigue siendo una de las formas de ciberdelincuencia más habituales y dañinas. Es vital comprender el phishing y saber cómo detectar estas estafas para proteger los datos corporativos y personales en la era digital actual.

¿Cómo funciona el phishing?

Todos nos hemos encontrado con algunas de las tácticas clásicas de phishing: una alerta de seguridad informática urgente, una política de vacaciones revisada de RR. HH. o una solicitud para compartir un documento. Estos ataques adoptan muchas formas. El phishing sigue siendo uno de los métodos predilectos de los ciberdelincuentes, debido a su bajo coste y su alta probabilidad de éxito a la hora de obtener acceso a datos personales y a los sistemas de una empresa.

Los ataques de phishing emplean técnicas de ingeniería social (como sondear tus feeds de redes sociales) para recopilar datos personales y elaborar mensajes convincentes. Los ciberdelincuentes suelen suplantar la identidad de ejecutivos, altos directivos o socios fiables de la cadena de suministro para engañar a los destinatarios y lograr que respondan a solicitudes fraudulentas.

Este tipo de ataques se diseñan cuidadosamente para imitar el tono y el estilo de las comunicaciones legítimas, lo que dificulta distinguirlos de los mensajes genuinos. Estos mensajes se centran en asuntos urgentes, como autorizar una transferencia bancaria, procesar el pago de una factura o proporcionar información confidencial. La sensación de urgencia que se crea en estas comunicaciones obliga a los destinatarios a actuar rápidamente sin verificar la autenticidad de la solicitud, con lo que caen en las redes del ciberdelincuente. Esta combinación de ingeniería social y urgencia hace que los ataques de phishing sean muy efectivos y los convierte en una amenaza persistente, tanto para los particulares como para las organizaciones.

Evolución de los ataques de phishing

Los ataques de phishing han evolucionado significativamente a lo largo de los años, adaptándose a los avances tecnológicos y volviéndose más sofisticados. A continuación se ofrece un resumen de su evolución:

Primeras estafas de phishing (mediados de la década de 1990)

Los ataques de phishing comenzaron seleccionando a individuos a través del correo electrónico. Los ciberdelincuentes enviaban mensajes engañosos que parecían provenir de fuentes legítimas, como bancos o servicios en línea. Estas estafas se basaban en tácticas básicas de ingeniería social para engañar a los destinatarios, de modo que revelaran información personal.

Introducción del phishing selectivo y el whaling (mediados de la década del 2000)

Las técnicas de phishing se refinaron con nuevas tácticas, como el phishing selectivo (o spear phishing) y el whaling. El phishing selectivo se centra en individuos u organizaciones en concreto, con mensajes personalizados; el whaling, por su parte, se enfoca en altos ejecutivos. Estos ataques están específicamente diseñados para aprovecharse de la confianza de las víctimas y manipular el comportamiento humano.

Expansión a múltiples plataformas (década de 2010)

Conforme creció el uso de Internet y se fueron diversificando las plataformas en línea, las tácticas de phishing incrementaron en número para incluir redes sociales, aplicaciones de mensajería y dispositivos móviles. Los ciberdelincuentes usaban ataques multiplataforma para llegar a un público más amplio y aumentar sus probabilidades de éxito.

Integración de técnicas avanzadas (actualidad)

Hoy en día, los ataques de phishing aprovechan nuevas innovaciones, como la IA, para mejorar su eficacia. Gracias a la IA, los estafadores pueden comunicarse con mayor claridad, escalar sus ataques y enviar mensajes en cualquier idioma. Los modelos de lenguaje grandes (LLM) facilitan que el adversario elimine la gramática deficiente y otras idiosincrasias de los correos de phishing, de modo que las comunicaciones parezcan provenir de un hablante nativo.

Informe sobre Threat Hunting de 2023

En el Informe sobre Threat Hunting 2023 de CrowdStrike, el equipo Counter Adversary Operations de CrowdStrike desvela las últimas técnicas de ataque empleadas por los adversarios y ofrece información y reflexiones para detener las brechas de seguridad.

Descargar ahoraTipos de ataques de phishing

Phishing por correo electrónico

El phishing por correo electrónico, en el que los ciberdelincuentes utilizan el correo electrónico como método principal para enviar enlaces o archivos adjuntos maliciosos, sigue siendo una de las formas más comunes de técnicas de phishing. Estos correos a menudo parecen provenir de fuentes legítimas, como bancos, plataformas de redes sociales o servicios en línea, y normalmente incluyen solicitudes urgentes u ofertas tentadoras para engañar a los destinatarios, de modo que hagan clic en enlaces maliciosos o descarguen archivos adjuntos infectados. Por ejemplo, un correo electrónico podría redactarse suplantando la identidad de un banco conocido y pedirle al destinatario que actualice la información de su cuenta haciendo clic en un enlace que conduzca a una página de inicio de sesión falsa, diseñada para robar sus credenciales.

Phishing selectivo

El phishing selectivo (o spear phishing) es una forma de ataque de phishing en el que se seleccionan personas u organizaciones específicas con mensajes personalizados. Los ciberdelincuentes recopilan información sobre sus atacantes de diversas fuentes, como perfiles de redes sociales o sitios web de empresas, para elaborar mensajes convincentes. El phishing selectivo a menudo contiene detalles según los intereses del destinatario, su puesto de trabajo o sus relaciones en la organización. Por ejemplo, un ciberdelincuente podría enviar un correo electrónico a un empleado haciéndose pasar por su superior, solicitándole información financiera confidencial para completar una supuesta transacción urgente.

Whaling

Los ataques whaling se dirigen a altos cargos, como directores ejecutivos o financieros, para obtener acceso a datos confidenciales o recursos financieros de importancia. Los ciberdelincuentes aprovechan la autoridad y la confianza asociadas a estos puestos para engañar a los destinatarios y lograr que cumplan con sus solicitudes. Por ejemplo, un ciberdelincuente podría hacerse pasar por el director ejecutivo de una empresa y enviar un correo electrónico al director financiero, solicitando una transferencia bancaria urgente para una adquisición empresarial, eludiendo los procesos habituales de autorización y aprovechando el deseo del director financiero de actuar con presteza según las instrucciones del director ejecutivo.

Smishing y vishing

El phishing por SMS (smishing) y el phishing por voz (vishing) son ataques de phishing realizados mediante mensajes SMS y llamadas de voz, respectivamente. El smishing implica el envío de mensajes de texto que parecen provenir de fuentes legítimas y que a menudo contienen enlaces a sitios web maliciosos o instrucciones para llamar a un número de teléfono fraudulento. El vishing, por su parte, recurre a llamadas telefónicas para engañar a las víctimas y conseguir que revelen información confidencial, como contraseñas o números de tarjetas de crédito. Por ejemplo, un ataque de vishing podría implicar que un estafador se haga pasar por un representante bancario y llame a una víctima para solicitarle la verificación de los detalles de su cuenta por teléfono.

Phishing en redes sociales

Los ataques de phishing en redes sociales atacan a los usuarios de las plataformas de redes sociales enviándoles mensajes directos o publicaciones que contienen enlaces maliciosos. Los ciberdelincuentes pueden crear perfiles falsos o piratear cuentas legítimas para difundir enlaces de phishing o mensajes que parecen provenir de amigos o contactos de confianza. Estos mensajes a menudo conducen a sitios web infectados con malware o páginas de inicio de sesión falsas, diseñadas para robar las credenciales de los usuarios.

Phishing en aplicaciones

El phishing en aplicaciones (o in-app phishing) ataca a los usuarios mediante aplicaciones legítimas. Los ciberdelincuentes crean pantallas de inicio de sesión falsas o mensajes emergentes maliciosos en aplicaciones legítimas, a fin de engañar a los usuarios para que introduzcan sus credenciales de inicio de sesión o información personal. Esta forma de phishing aprovecha la confianza de los usuarios en la aplicación y puede resultar en un acceso no autorizado a sus cuentas o dispositivos.

Más información

Lee esta publicación para conocer la diferencia entre un ataque de phishing y un ataque de suplantación de identidad (spoofing), y mantenerte al tanto de las distintas formas en que el adversario puede contactarte.

Cómo reconocer los ataques de phishing

Características comunes

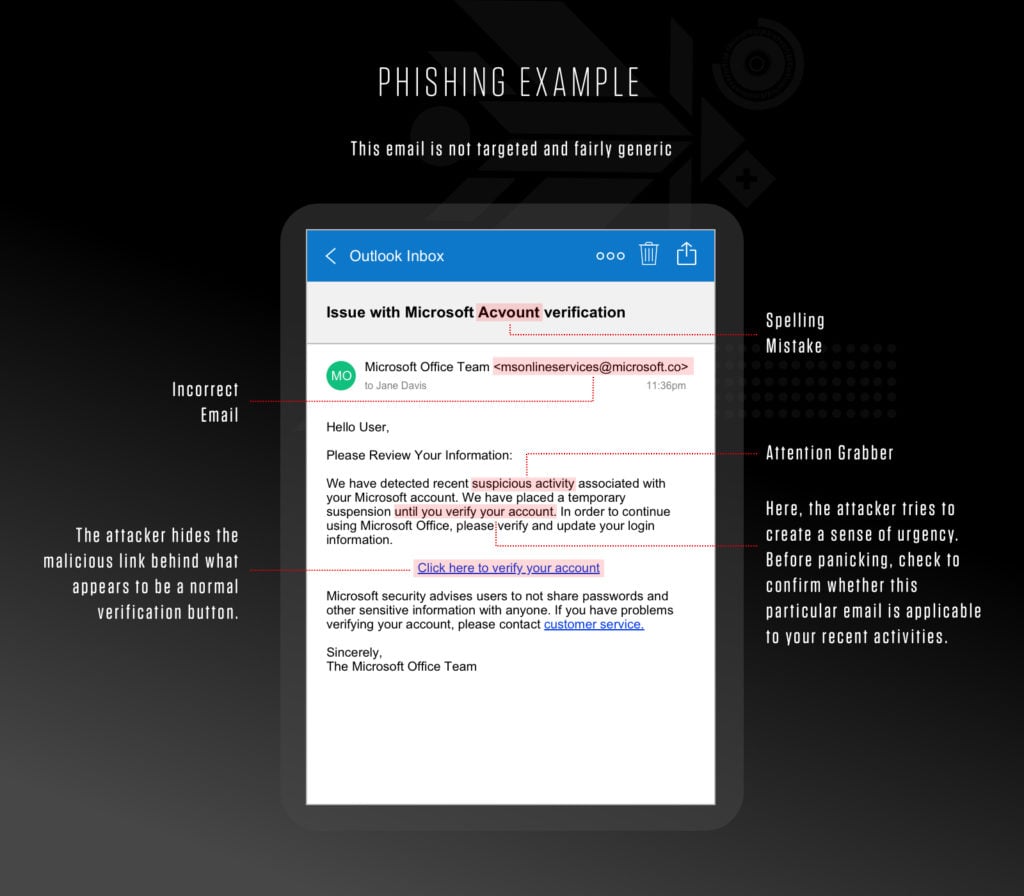

Los correos de phishing tienen varias características comunes que pueden ayudarte a identificarlos.

Las señales habituales incluyen:

- Expresiones de urgencia que crean una sensación de necesidad de acción inmediata

- Errores ortográficos y gramaticales, que a menudo indican que el mensaje se ha redactado apresuradamente

- Saludos genéricos, como "Estimado usuario", en lugar de saludos personalizados

- Amenaza de consecuencias si no se toman medidas de inmediato

- Solicitudes de información personal, como nombres de usuario, contraseñas o números de tarjetas de crédito

- Enlaces sospechosos que no coinciden con la dirección del sitio web legítimo o que emplean acortadores de URL

- Archivos adjuntos inesperados, sobre todo ejecutables (es decir, archivos .exe) o archivos comprimidos en formato .zip

- Mensajes que parecen provenir de una organización legítima, pero que tienen un nombre de dominio ligeramente modificado (p. ej., amaz0n.com en lugar de amazon.com)

- Falta de información de contacto o un modo de comunicarse con el remitente más allá del correo electrónico

- Ofertas o premios demasiado buenos para ser verdad, que requieren información personal para reclamarlos

Análisis de URL y nombres de dominio

Analizar las URL y los nombres de dominio es crucial para detectar intentos de phishing. A continuación se presentan algunas prácticas clave cuyo uso es más que recomendable:

- Examinar la dirección web: busca errores ortográficos o variaciones sutiles en los nombres de dominio que puedan parecerse a sitios legítimos. Por ejemplo, un intento de phishing podría utilizar un dominio como "www.amaz0n.com", que sustituye la letra "o" por un cero.

- Verificar el uso de HTTPS: asegúrate de que el sitio sea seguro verificando que aparezca "https://" en la URL. Los sitios web legítimos utilizan HTTPS para cifrar los datos enviados entre el sitio web y el usuario.

- Evitar las URL abreviadas: evita hacer clic en URL acortadas (por ejemplo, bit.ly o t.co), que pueden redirigirte a sitios web maliciosos. Trata de visitar siempre la URL completa para verificar su autenticidad.

Técnicas de verificación

Verificar la autenticidad de los mensajes y los remitentes es esencial para evitar ser víctima de intentos de phishing. A continuación se muestran algunos métodos efectivos que deberías emplear:

Contactar directamente con las organizaciones: utiliza siempre la información de contacto oficial obtenida de forma independiente para verificar la legitimidad de las solicitudes. Por ejemplo, si recibes un correo electrónico solicitando información confidencial, como restablecer una contraseña o datos financieros, ponte en contacto directamente con la organización usando la información de contacto de una fuente fiable, como su sitio web oficial.

Comprobar las solicitudes de información personal: ten cuidado con cualquier correo electrónico, llamada telefónica o mensaje que solicite información personal. Las organizaciones legítimas normalmente no solicitan información confidencial por correo electrónico o teléfono sin acuerdo previo.

- Examinar cuidadosamente la información del remitente: verifica exhaustivamente la dirección de correo electrónico y el nombre del remitente. Los correos de phishing suelen emplear direcciones de correo electrónico falsificadas o nombres que se parecen a entidades legítimas, pero con ligeras variaciones.

Más información

Lee este artículo informativo para ver más ejemplos de correos de phishing y mejorar tu capacidad de detección de estas estafas.

Cómo prevenir un ataque de phishing

Para protegerte y defender a tu organización frente a los ataques de phishing, debes tomar medidas proactivas y mantenerte alerta. A continuación se presentan algunas prácticas recomendadas que te ayudarán a mantenerte a salvo:

Forma a tus empleados: educa a tus empleados para que reconozcan rápidamente los intentos de phishing y respondan adecuadamente. Anímalos a informar de correos sospechosos a tu equipo de seguridad corporativa.

Utiliza una solución de protección de endpoints: las herramientas antimalware escanean los dispositivos para prevenir, detectar y eliminar el malware que accede al sistema mediante ataques de phishing.

Usa una solución de seguridad de correo electrónico: estas herramientas utilizan listas de bloqueo predefinidas creadas por investigadores de seguridad expertos para bloquear de forma automática la distribución de malspam o mover los correos electrónicos de malspam a una carpeta de correo basura.

Software y navegador actualizados: independientemente del sistema y del navegador, asegúrate de usar siempre la versión más reciente. Continuamente se lanzan ataques nuevos e innovadores, por lo que la aplicación de parches y la actualización de las soluciones de la organización proporcionarán una protección más sólida frente a las amenazas de malspam.

Nunca respondas al spam: responder a correos electrónicos de phishing permite a los ciberdelincuentes saber que tu dirección de correo está activa. Colocarán tu dirección en la parte superior de sus listas de prioridad y continuarán atacándola.

Emplea la autenticación multifactor (MFA): la autenticación MFA añade una capa adicional de seguridad, ya que requiere una segunda forma de verificación, como un código enviado a un dispositivo móvil, para acceder a cuentas privadas.

No abras correos electrónicos sospechosos: si crees que tienes un correo de phishing en tu bandeja de entrada, no lo abras; notifícalo a través de los canales adecuados. Los empleados pueden informar de correos electrónicos sospechosos a los departamentos de TI de sus organizaciones, y también pueden actuar como buenos ciudadanos de Internet enviando los correos a la agencia de ciberseguridad y seguridad de las infraestructuras (CISA) pública de Estados Unidos a phishing-report@us-cert.gov.

Comprueba si hay abuso de dominio: los delincuentes a menudo abusan de nombres de marcas y dominios existentes (por ejemplo, amaz0n.com). Los equipos de seguridad deben verificar continuamente si hay posibles abusos de sus nombres de dominio, así como de los respectivos de varios de sus socios empresariales principales. Si se detecta un dominio malicioso, envía una solicitud de eliminación al proveedor de servicios de dominio.

Más información

La ciberdelincuencia de todo tipo (y el phishing en particular) alcanza nuevas cotas en 2023. Por ello, es importante que cada miembro de tu organización pueda identificar un ataque de phishing y desempeñar un papel activo a fin de mantener la seguridad de tu empresa y tus clientes.

Leer: Cómo implementar una formación de concienciación sobre ataques de phishing

Qué hacer si eres víctima de phishing

Acciones inmediatas

Si eres víctima de un ataque de phishing, es fundamental actuar con rapidez para mitigar el daño. Estos son los pasos que debes seguir:

1. Cambia tus contraseñas

Cambia inmediatamente las contraseñas de todas las cuentas afectadas, especialmente aquellas que puedan haberse visto vulneradas. Utiliza contraseñas seguras y únicas, y sopesa emplear un gestor de contraseñas para realizar un seguimiento de estas.

2. Comunícalo a los bancos y las autoridades pertinentes

Ponte en contacto con tu entidad bancaria y otras instituciones financieras para informarles de la posible brecha. Pueden monitorizar tus cuentas para detectar actividades sospechosas y ayudar a proteger tus fondos.

3. Comprueba tus cuentas

Revisa todas tus cuentas para detectar transacciones o cambios no autorizados. Reporta de inmediato cualquier actividad sospechosa a las instituciones correspondientes.

4. Activa la autenticación de dos factores (2FA)

Añade una capa adicional de seguridad a tus cuentas activando la autenticación 2FA, que requiere una segunda forma de verificación para acceder a las mismas.

5. Rastrea posibles fugas de datos o información de identificación personal (PII)

Si las cuentas se han visto vulneradas, utiliza una solución de protección de riesgos digitales para buscar credenciales o datos privados filtrados en la dark web, foros criminales o comunidades clandestinas. Los intermediarios de acceso monetizan las credenciales robadas y las venden a través de canales clandestinos especializados.

6. Desconéctate de Internet

Si crees que se ha instalado malware en tu dispositivo, desconéctalo de Internet para evitar más accesos no autorizados o transmisiones de datos ilícitas.

Cómo denunciar ataques de phishing

Denunciar los ataques de phishing ante las autoridades correspondientes es esencial para combatir estas amenazas cibernéticas. Te explicamos cómo hacerlo:

1. Notifica el ataque a la Comisión Federal de Comercio (FTC)

Visita el sitio web de la FTC para presentar un informe. Proporcionar información detallada ayuda a la FTC a rastrear y combatir las estafas de phishing.

2. Informa a los proveedores de servicios de Internet (ISP)

Tu ISP debe conocer los pormenores del ataque de phishing, ya que puede tomar medidas para bloquear los correos electrónicos maliciosos e investigar la fuente.

3. Comunica el ataque a una organización antiphishing

Utiliza plataformas como el Anti-Phishing Working Group (APWG, Grupo de trabajo contra el phishing) para denunciar intentos de phishing. Recopilan datos y trabajan para reducir la frecuencia de los ataques de phishing.

4. Pon al tanto a tu organización

Si el ataque de phishing ocurrió en tu lugar de trabajo, notifícalo de inmediato a tu departamento de TI o al equipo de seguridad. Pueden tomar medidas para proteger la red y evitar más incidentes.

Recuperación y control de daños

Tras tomar medidas inmediatas y denunciar el ataque, céntrate en la recuperación y en limitar cualquier daño potencial:

1. Ponte en contacto con las agencias de informes crediticios

Notifica el incidente de phishing a las principales agencias de informes crediticios, como Equifax, Experian y TransUnion. Pueden colocar alertas de fraude en tu archivo de crédito para evitar el robo de identidad.

2. Revisa cualquier indicio de robo de identidad

Comprueba periódicamente tus informes de crédito y extractos bancarios para detectar señales de robo de identidad. Considera adquirir un servicio de protección contra el robo de identidad para una supervisión continua.

3. Protege tus dispositivos

Ejecuta un análisis de seguridad completo en todos los dispositivos afectados usando un software antivirus y antimalware fiable. Elimina cualquier amenaza detectada para garantizar la seguridad de tus dispositivos.

4. Infórmate

Obtén más información sobre las técnicas de phishing y cómo protegerte de futuros ataques. Mantenerte al tanto de estos ataques puede ayudarte a reconocer y evitar amenazas potenciales.

Si sigues estos pasos, podrás mitigar el impacto de un ataque de phishing y protegerte mejor, así como defender a tu organización frente a incidentes futuros.

Más información

Lee este blog para descubrir cómo puedes detener los ataques de phishing con Falcon Next Gen SIEM y SOAR.

Tendencias futuras en el phishing

El papel de la IA en las iniciativas de phishing y antiphishing

La IA está desempeñando un papel importante, tanto a la hora de mejorar los ataques de phishing como de reforzar las defensas contra ellos. En el lado del ciberdelincuente, la IA se utiliza para crear correos electrónicos de phishing más convincentes analizando e imitando los patrones lingüísticos de los hablantes nativos. La IA puede eliminar errores gramaticales y ortográficos, así como otros signos reveladores que suelen facilitar la detección de intentos de phishing. Como resultado, los actores maliciosos pueden crear mensajes de phishing que son más difíciles de identificar a simple vista. Además, los algoritmos de IA pueden personalizar los ataques analizando perfiles de redes sociales y otros datos en línea para crear mensajes de phishing muy individualizados y convincentes.

En el lado defensivo, los profesionales de la ciberseguridad están aprovechando la IA para combatir el phishing. Las herramientas antiphishing basadas en IA pueden analizar grandes cantidades de datos en tiempo real para identificar y bloquear intentos de phishing. Estas herramientas utilizan algoritmos de aprendizaje automático para identificar patrones y anomalías que indican intentos de phishing, proporcionando una detección más rápida y precisa que los métodos tradicionales. La IA también se utiliza en programas de formación para simular ataques de phishing, ayudando a los empleados a aprender a reconocer y responder a las amenazas de phishing de manera más efectiva.

Amenazas emergentes e innovaciones en tácticas de phishing

A medida que evoluciona la tecnología, también lo hacen las tácticas de phishing. Una de las tendencias emergentes más preocupantes es el uso de tecnología deepfake. Los deepfakes utilizan IA para crear contenido audiovisual fraudulento y muy realista. Los ciberdelincuentes pueden usar deepfakes para hacerse pasar por ejecutivos, compañeros de trabajo u otras personas de confianza, añadiendo una nueva capa de fraude a los ataques de phishing. Por ejemplo, un ciberdelincuente podría crear un video deepfake de un director ejecutivo ordenando a un empleado que transfiera fondos a una cuenta fraudulenta, haciendo que la solicitud parezca auténtica.

La integración de la IA y la tecnología deepfake en las tácticas de phishing representa un desafío importante. A medida que estas tecnologías continúan desarrollándose, será crucial que las organizaciones se mantengan a la vanguardia implementando medidas de seguridad avanzadas y educando continuamente a sus empleados sobre estas amenazas en evolución.

Mantente alerta

Conforme las tácticas de phishing continúan evolucionando, mantenerse informado y proactivo es crucial. Adoptar medidas de seguridad sólidas es esencial para protegerte y defender a tu organización de estos ataques cada vez más sofisticados. Una de las defensas más eficaces contra el phishing reside en la educación y la concienciación continuas.

Fomenta una cultura de vigilancia en la que todos tengan la capacidad de reconocer, denunciar y evitar caer en intentos de phishing. Al mantenernos informados sobre las últimas amenazas y las prácticas recomendadas, podemos combatir colectivamente el phishing y crear un entorno digital más seguro para todos.

Protección contra ataques de phishing con CrowdStrike

Para protegerse de un ataque de phishing, es necesario seguir los consejos de prevención enumerados anteriormente. Sin embargo, las organizaciones encuentran mucho valor en tener una herramienta o un servicio que facilite la protección.

No esperes a ser víctima de phishing para encontrar la solución adecuada para tu negocio. Gracias a la detección y respuesta gestionadas (MDR) de CrowdStrike Falcon® Complete, puedes detener las brechas en los endpoints, las cargas de trabajo y las identidades con gestión experta, Threat Hunting, monitorización y corrección.

Aprovecha los datos del correo electrónico para detener los ataques de phishing con Falcon Next-Gen SIEM

Lee esta publicación para descubrir cómo CrowdStrike Falcon® Next-Gen SIEM ayuda a los equipos de seguridad a detectar y detener las amenazas de phishing.

Leer ahora