O que é o ataque de phishing?

Phishing é um tipo de ciber ataque em que atores de ameaças se disfarçam de empresas ou indivíduos legítimos para roubar informações confidenciais, como nome de usuário, senhas, dados de cartão de crédito e outras informações pessoais. Esses ataques geralmente ocorrem por e-mails, mensagens de texto, chamadas telefônicas e outras formas de comunicação enganosas que parecem vir de fontes confiáveis.

O objetivo do phishing é enganar vítimas desavisadas para que realizem ações específicas, como clicar em links maliciosos, baixar arquivos perigosos ou compartilhar informações privadas, como credenciais de login. A eficácia dos ataques de phishing decorre do uso de técnicas de engenharia social que exploram a psicologia humana. Esses ataques criam uma sensação de urgência, medo ou curiosidade, levando as vítimas a agir rapidamente sem verificar a autenticidade da solicitação.

À medida que a tecnologia evolui, também evoluem as táticas de phishing, tornando esses ataques cada vez mais sofisticados e difíceis de detectar. Apesar da conscientização crescente e das medidas de segurança aprimoradas, o phishing continua sendo uma das formas mais comuns e prejudiciais de ciber crime. É essencial entender o que é phishing e saber como identificar esses golpes para proteger dados corporativos e pessoais na era digital em que vivemos.

Como funciona o phishing?

Todos nós já nos deparamos com algumas das táticas clássicas de phishing: um alerta de segurança urgente do departamento de TI, uma política de férias revisada enviada pelo RH ou uma solicitação para compartilhar um documento. Esses ataques ocorrem de várias formas. O phishing continua sendo o método preferido dos ciber criminosos devido ao seu baixo custo e alta taxa de sucesso em obter acesso a dados pessoais e aos sistemas de uma empresa.

Ataques de phishing usam técnicas de engenharia social, como vasculhar seus feeds nas redes sociais, para coletar detalhes pessoais e criar mensagens convincentes. Os invasores geralmente se passam por executivos, gerentes seniores ou parceiros confiáveis da cadeia de suprimentos para enganar os alvos e fazê-los atender a solicitações fraudulentas.

Os ataques de phishing são cuidadosamente elaborados para imitar o tom e o estilo de comunicações legítimas, o que torna mais difícil distingui-los de mensagens genuínas. Essas mensagens se concentram em questões urgentes, como autorizar uma transferência eletrônica, processar um pagamento de fatura ou fornecer informações confidenciais. O senso de urgência criado nessas comunicações obriga os destinatários a agir rapidamente, sem verificar a autenticidade da solicitação, respondendo exatamente da maneira como o invasor espera. Essa combinação de engenharia social e urgência torna o ataque de phishing altamente eficaz e uma ameaça persistente tanto para indivíduos quanto para organizações.

A evolução dos ataques de phishing

Os ataques de phishing evoluíram significativamente ao longo dos anos, adaptando-se aos avanços tecnológicos e se tornando mais sofisticados. Aqui está uma análise da evolução dessa ameaça:

Primeiros golpes de phishing (meados da década de 1990)

O ataque de phishing inicialmente tinha como alvo indivíduos contatados por e-mail. O invasor enviava mensagens enganosas que pareciam ser de fontes legítimas, como bancos ou serviços on-line. Esses golpes dependiam de táticas de engenharia social básica para induzir os destinatários a divulgar informações pessoais.

Surgimento do spear phishing e do whaling (meados dos anos 2000)

As técnicas de phishing se tornaram mais sofisticadas e diversificadas, surgindo o spear phishing e o whaling. O spear phishing tem como alvo indivíduos ou organizações específicas com mensagens personalizadas, enquanto o whaling visa executivos da alta gerência. Esses ataques são altamente personalizados para vítimas específicas, a fim de explorar a confiança e manipular o comportamento dessas pessoas.

Expansão para várias plataformas (década de 2010)

À medida que o uso da Internet cresceu e as plataformas on-line se diversificaram, as táticas de phishing se expandiram, passando a incluir as redes sociais, as aplicações de mensagens e os dispositivos móveis. Os invasores passaram a atacar múltiplas plataformas a fim de atingir um público maior e aumentar suas taxas de sucesso.

Integração de técnicas avançadas (presente)

Hoje, os ataques de phishing incorporam as últimas inovações, como a IA, para aprimorar sua eficácia. Com a IA, os fraudadores podem se comunicar com mais clareza, dimensionar seus ataques e enviar mensagens em qualquer idioma. Os LLMs (Grandes modelos de linguagem) facilitam para os adversários remover erros de gramática e outras peculiaridades dos e-mails de phishing, fazendo com que soem ainda mais como o texto de um falante nativo.

Relatório de Investigação de Ameaças 2023

No Relatório de Investigação de Ameaças 2023, a equipe Counter Adversary Operations da CrowdStrike expõe as mais recentes estratégias adversárias e traz conhecimento e insights para ajudar a deter os ataques.

Baixe agoraTipos de ataques de phishing

Phishing por e-mail

O phishing por e-mail, em que invasores usam o e-mail como método principal para enviar links maliciosos ou anexos infectados, continua sendo uma das formas mais comuns de aplicar phishing. Esses e-mails geralmente parecem vir de fontes legítimas, como bancos, plataformas de redes sociais ou serviços on-line, e geralmente incluem solicitações urgentes ou ofertas atraentes para induzir os destinatários a clicar em links maliciosos ou baixar anexos infectados. Por exemplo, um e-mail pode se passar por um banco conhecido, pedindo ao destinatário para atualizar os dados da sua conta clicando em um link que leva a uma página de login falsa, criada para roubar as credenciais da vítima.

Spear Phishing

Spear phishing é um tipo de ataque de phishing que tem como alvo indivíduos ou organizações específicas, geralmente por meio de e-mails maliciosos. Os invasores coletam informações sobre seus alvos de várias fontes, como perfis de mídia social ou websites de empresas, para elaborar mensagens convincentes. O spear phishing geralmente contém detalhes adaptados aos interesses do destinatário, ao trabalho dele ou aos relacionamentos dentro da organização. Por exemplo, um invasor pode enviar um e-mail a um funcionário se passando por um gerente e solicitando informações financeiras confidenciais para concluir uma suposta transação urgente.

Whaling

Os ataques de whaling visam executivos da alta gerência, como CEOs ou CFOs, para obter acesso a dados confidenciais substanciais ou ativos financeiros. Os invasores exploram a autoridade e a confiança associadas a essas posições para enganar os destinatários e induzi-los a atender solicitações enganosas. Por exemplo, um invasor pode se passar pelo CEO e enviar um e-mail ao CFO solicitando uma transferência eletrônica urgente para uma aquisição de negócios, ignorando o processo normal de autorização e explorando o desejo do CFO de agir rapidamente seguindo as instruções do CEO.

Smishing e vishing

O phishing por SMS (smishing) e o phishing por voz (vishing) são ataques de phishing realizados por meio de mensagens SMS e chamadas de voz, respectivamente. Smishing envolve o envio de mensagens de texto que parecem ser de fontes legítimas, geralmente contendo links para websites maliciosos ou instruções para ligar para um número de telefone fraudulento. O vishing usa ligações telefônicas para enganar as vítimas e fazê-las revelar informações confidenciais, como senhas ou números de cartão de crédito. Por exemplo, um ataque de vishing pode envolver o golpista se passar por um representante de banco e ligar para uma vítima solicitando a verificação dos dados da conta por telefone.

Phishing nas redes sociais

Os ataques de phishing nas redes sociais visam os usuários dessas plataformas, para quem são enviadas mensagens diretas ou publicações contendo links maliciosos. Os invasores podem criar perfis falsos ou invadir contas legítimas para espalhar links de phishing ou mensagens que parecem vir de amigos ou contatos confiáveis. Essas mensagens geralmente levam a websites infectados por malware ou páginas de login falsas, projetadas para roubar credenciais de usuários.

Phishing em aplicações

O phishing em aplicações, também conhecido como phishing in-app, tem como alvo usuários de aplicações legítimas. Os invasores criam telas de login falsas ou mensagens pop-up maliciosas dentro de aplicações legítimas para induzir os usuários a fornecer credenciais de login ou informações pessoais. Essa forma de phishing explora a confiança dos usuários na aplicação e pode levar a acessos não autorizados às contas ou aos dispositivos dos usuários.

Saiba mais

Leia esta postagem para saber a diferença entre um ataque de phishing e um ataque de spoofing e ficar por dentro das diferentes maneiras como o adversário pode abordar você.

Como reconhecer ataques de phishing

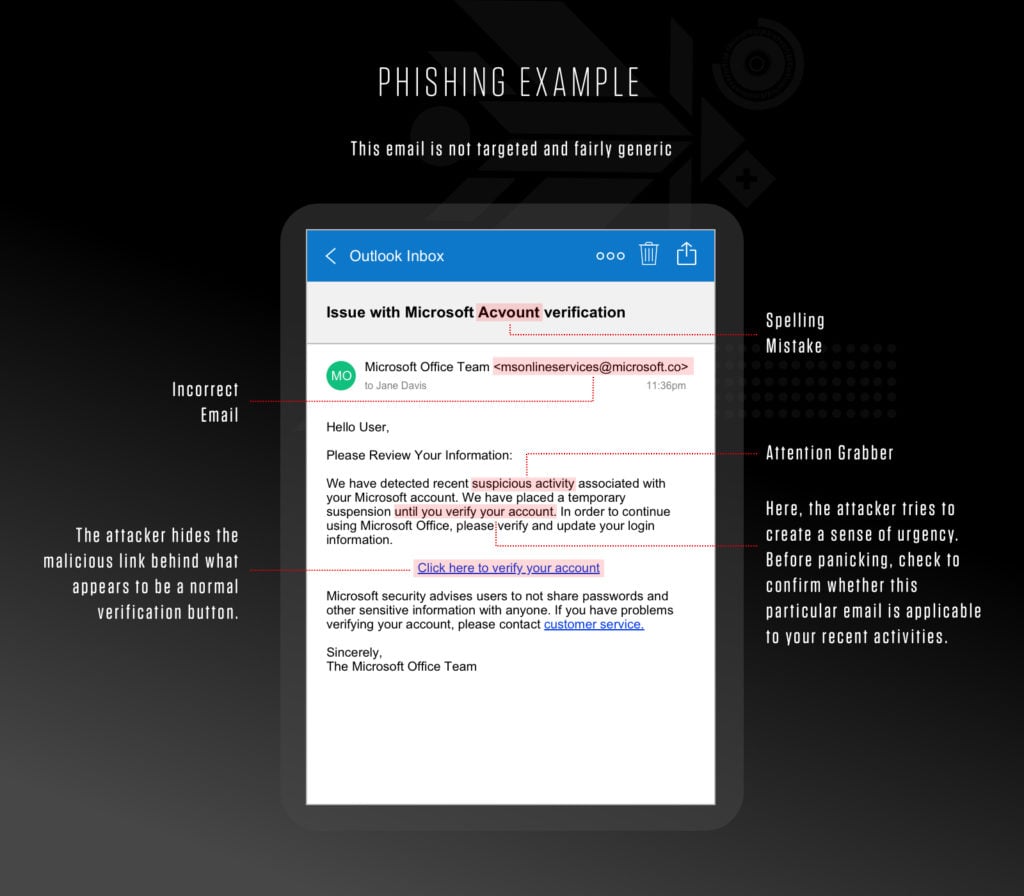

Características comuns

E-mails de phishing têm diversas características comuns que podem ajudar você a identificá-los.

Os sinais típicos incluem:

- Linguagem urgente que cria uma sensação de ação imediata necessária

- Erros ortográficos e gramaticais, que muitas vezes são indicativos de uma mensagem redigida às pressas

- Saudações genéricas como "Caro usuário" em vez de saudações personalizadas

- Ameaças de consequências graves se medidas não forem tomadas de imediato

- Solicitações de informações pessoais, como nomes de usuário, senhas ou números de cartão de crédito

- Links suspeitos que não correspondem ao endereço do website legítimo ou usam encurtadores de URL

- Anexos inesperados, especialmente arquivos executáveis (por exemplo, .exe) ou arquivos .zip

- Mensagens que parecem vir de uma organização legítima, mas têm um nome de domínio ligeiramente alterado (por exemplo, amaz0n.com em vez de amazon.com)

- Falta de dados de contato ou de um meio para entrar em contato com o remetente fora do e-mail

- Ofertas ou prêmios bons demais para ser verdade, mas que exigem informações pessoais para serem resgatados

Analisar URLs e nomes de domínio

Analisar URLs e nomes de domínio é crucial para detectar tentativas de phishing. Aqui estão algumas práticas importantes que você deve adotar:

- Analise o endereço da web: busque por erros ortográficos sutis ou variações em nomes de domínio que possam se assemelhar a websites legítimos. Por exemplo, uma tentativa de phishing pode usar o domínio “www.amaz0n.com”, substituindo a letra "o" pelo algarismo zero

- Verificar se a URL começa com HTTPS: certifique-se de que o website é seguro e começa com "https://". Websites legítimos usam HTTPS para criptografar os dados trocados entre o website e o usuário.

- Evite URLs encurtadas: evite clicar em URLs encurtadas (por exemplo, bit.ly, t.co) que podem redirecionar você para website maliciosos. Tente sempre visualizar a URL completa para verificar sua autenticidade.

Técnicas de verificação

Verificar a autenticidade das mensagens e dos remetentes é essencial para evitar ser vítima de phishing. Aqui estão alguns métodos eficazes que você deve adotar:

Entre em contato diretamente com a organização: sempre use os dados de contato oficiais, obtidos de forma independente, para verificar a legitimidade das solicitações. Por exemplo, se você receber um e-mail solicitando informações confidenciais, como redefinição de senha ou dados financeiros, contate diretamente a organização usando os dados de contato de uma fonte confiável, como o website oficial da empresa.

Atenção às solicitações de dados pessoais: tenha cuidado com qualquer e-mail, chamada telefônica ou mensagem que solicite dados pessoais. Organizações legítimas normalmente não solicitam dados confidenciais por e-mail ou telefone sem um acordo prévio.

- Examine com cuidado os dados do remetente: verifique com atenção o endereço de e-mail e o nome do remetente. E-mails de phishing geralmente usam endereços de e-mail falsos ou nomes que lembram entidades legítimas, mas com pequenas variações.

Saiba mais

Leia este guia básico para ver mais exemplos de e-mails de phishing e melhorar sua capacidade de identificá-los.

Como evitar um ataque de phishing

Para proteger a si mesmo e à sua organização contra ataques de phishing, você deve tomar medidas proativas e permanecer vigilante. Confira a seguir algumas práticas recomendadas que ajudarão a manter sua segurança:

Treine seus funcionários: ensine seus funcionários a reconhecer e reagir prontamente a tentativas de phishing. Incentive-os a denunciar e-mails suspeitos à sua equipe de segurança corporativa.

Use uma solução para proteção de endpoint: ferramentas antimalware para varredura de dispositivos a fim de prevenir, detectar e remover malware que invade o sistema em ataques de phishing.

Use uma solução para segurança de e-mail: as soluções para segurança de e-mail usam listas de bloqueio predefinidas criadas por pesquisadores de segurança especialistas a fim de bloquear automaticamente a entrega de spam ou mover esse tipo de mensagem diretamente para a pasta de lixo eletrônico.

Use softwares e navegadores atualizados: independentemente do sistema ou navegador adotado, certifique-se de que esteja sempre com a versão mais recente instalada. Ataques novos e mais engenhosos são lançados o tempo todo, por isso, a correção e atualização constante das soluções da organização fortalece as defesas contra ameaças de spam.

Jamais responda a um spam: responder e-mails de phishing permite que o ciber criminoso confirme que o seu endereço está ativo. Com isso, seu endereço será colocado no topo da lista de prioridades e passará a receber ainda mais ameaças.

Use a autenticação multifatorial (MFA): a MFA agrega uma camada extra de segurança ao exigir uma segunda forma de verificação, como códigos enviados a dispositivos móveis, para acessar contas privadas.

Não abra e-mails suspeitos: se você acredita que tem um e-mail de phishing na sua caixa de entrada, não o abra e denuncie pelos canais apropriados. Um funcionário pode denunciar e-mails suspeitos ao departamento de TI da organização em que trabalha e também pode ser um bom cidadão internauta e encaminhar o e-mail à CISA (Agência de Segurança de Infraestrutura e Cibersegurança) do governo dos EUA, no endereço eletrônico phishing-report@us-cert.gov.

Verifique se há adulteração de domínio: criminosos muitas vezes adulteram nomes de marcas e domínios existentes (por exemplo, amaz0n.com). As equipes de segurança precisam verificar continuamente possíveis abusos de seus nomes de domínio, bem como dos nomes de domínio de alguns de seus principais parceiros comerciais. Se um domínio malicioso for detectado, envie uma solicitação de remoção ao provedor de serviços de domínios.

Saiba mais

À medida que ciber crimes de todos os tipos - e o phishing em particular - atingem novos patamares em 2023, é importante que cada pessoa da sua organização seja capaz de identificar um ataque de phishing e desempenhar um papel ativo para manter a empresa e os clientes seguros.

Leia mais: como implementar treinamentos de conscientização sobre ataques de phishing

O que fazer se você for vítima de phishing

Ações imediatas

Se você for vítima de um ataque de phishing, é crucial agir rapidamente para mitigar os danos. Confira a seguir os passos que você deve adotar:

1. Altere suas senhas

Altere imediatamente as senhas de todas as contas afetadas, especialmente aquelas que possam ter sido comprometidas. Use senhas fortes e exclusivas e considere a possibilidade de adotar um gerenciador de senhas para mantê-las sob controle.

2. Notifique aos bancos e autoridades competentes

Entre em contato com seu banco e outras instituições financeiras para informá-los sobre a possível violação de segurança. Eles poderão monitor sua conta em busca de atividades suspeitas e ajudar a proteger seus recursos.

3. Verifique suas contas

Revise todas as suas contas em busca de transações ou alterações não autorizadas. Denuncie imediatamente qualquer atividade suspeita às instituições competentes.

4. Habilite a 2FA (autenticação em dois fatores)

Adicione uma camada extra de segurança à sua conta ativando a 2FA, para exigir uma segunda forma de verificação ao acessar sua conta.

5. Monitore o possível vazamento de informações ou PII (dados pessoais identificáveis)

Se a conta tiver sido comprometida, use uma solução de proteção contra riscos digitais para pesquisar o vazamento de credenciais ou dados privados na dark web e em fóruns criminosos ou comunidades clandestinas. Os brokers de acesso monetizam credenciais roubadas e as vendem por meio de canais clandestinos especializados.

6. Desconecte-se da internet

Se você acredita que algum malware foi instalado no seu dispositivo, desconecte-o da internet para evitar novos acessos não autorizados ou a transmissão de dados.

Denunciando ataques de phishing

Denunciar os ataques de phishing às autoridades competentes é essencial para combater essas ciberameaças. Confira como fazer isso:

1. Denuncie o ataque à FTC (Comissão Federal de Comércio)

Acesse o website da FTC para registrar uma denúncia. Fornecer informações detalhadas ajuda a FTC a rastrear e combater golpes de phishing.

2. Notifique os ISPs (provedores de serviços de Internet)

Informe seu ISP sobre o ataque de phishing. Eles podem tomar medidas para bloquear e-mail maliciosos e investigar a origem do problema.

3. Denuncie o ataque a uma organização antiphishing

Recorra a plataformas como o APWG (Grupo tarefa antiphishing) para relatar tentativas de phishing. Eles coletam dados e trabalham para reduzir a prevalência desses ataques.

4. Informe sua organização

Se o ataque de phishing ocorreu no trabalho, notifique imediatamente o departamento de TI ou equipe de segurança da empresa. Eles podem adotar medidas para proteger a rede e evitar novos incidentes.

Recuperação e controle de danos

Após tomar medidas imediatas e relatar o ataque, concentre-se na recuperação e na limitação de eventuais danos:

1. Entre em contato com as agências de relatório de crédito

Notifique as principais agências de relatório de crédito - como Equifax, Experian e TransUnion - sobre o incidente de phishing. Elas poderão gerar alertas de fraude em seu registro de crédito para evitar roubo de identidade.

2. Monitore o roubo de identidade

Confira com frequência suas faturas de crédito e extratos bancários em busca de sinais de roubo de identidade. Considere a possibilidade de se inscrever em um serviço de proteção contra roubo de identidade para manter um monitoramento contínuo.

3. Proteja seus dispositivos

Execute uma verificação de segurança completa em todos os dispositivos afetados usando um software antivírus e antimalware confiável. Remova eventuais ameaças detectadas para garantir que seus dispositivos estejam seguros.

4. Capacite-se

Saiba mais sobre técnicas de phishing e como se proteger de ataques futuros. Informar-se constantemente pode ajudar você a reconhecer e evitar possíveis ameaças no futuro.

Ao tomar essas medidas, você pode mitigar o impacto de um ataque de phishing e proteger melhor você e sua organização contra incidentes futuros.

Saiba mais

Leia este blog para saber como você pode impedir ataques de phishing com o Falcon Next-Gen SIEM e SOAR.

Tendências futuras do phishing

O papel da IA na sofisticação do phishing e no combate a esta ameaça

A IA está desempenhando um papel significativo tanto no aprimoramento dos ataques de phishing quanto no reforço das defesas contra essa prática criminosa. Do lado do invasor, a IA é usada para criar e-mails de phishing mais convincentes, analisando e imitando os padrões de linguagem de pessoas reais. A IA pode eliminar erros de gramática e ortografia, bem como outros sinais reveladores que normalmente facilitam a detecção de tentativas de phishing. Como resultado, atores mal-intencionados conseguem criar mensagens de phishing que são mais difíceis de identificar. Além disso, algoritmos de IA podem personalizar o ataque analisando perfis de mídia social e outros dados on-line para criar mensagens de phishing altamente direcionadas e convincentes.

No lado da defesa, os profissionais de cibersegurança também estão empregando a IA no combate ao phishing. Ferramentas antiphishing com tecnologia de IA podem analisar grandes quantidades de dados em tempo real para identificar e bloquear tentativas de phishing. Essas ferramentas usam algoritmos de machine learning para identificar padrões e anomalias que indicam phishing, proporcionando uma detecção mais rápida e precisa do que os métodos tradicionais. A IA também é usada em programas de treinamento para simular ataques de phishing, ajudando os funcionários a aprender a reconhecer e reagir a ameaças de phishing de modo mais eficaz.

Ameaças emergentes e inovações nas táticas de phishing

À medida que a tecnologia evolui, o phishing também fica mais sofisticado. Uma das tendências emergentes mais preocupantes é o uso da tecnologia de deepfake. As deepfakes usam IA para criar conteúdo falso de áudio e vídeo altamente realista. Ciber criminosos podem usar deepfakes para se passar por executivos, colegas ou outros indivíduos confiáveis, adicionando uma nova camada de ilusionismo ao ataque de phishing. Por exemplo, um invasor pode criar um vídeo de deepfake de um CEO instruindo um funcionário a transferir fundos para uma conta fraudulenta, fazendo com que a solicitação pareça autêntica.

A integração da IA e das tecnologias de deepfake às táticas de phishing representa um grande desafio. À medida que essas tecnologias evoluem, é crucial que as organizações se mantenham à frente implementando medidas de segurança avançadas e capacitando continuamente seus funcionários sobre essas ameaças.

Mantenha-se sempre alerta

Como as táticas de phishing não param de evoluir, estar alerta e se informar é crucial. Adotar medidas de segurança robustas é essencial para proteger você e sua organização desses ataques cada vez mais sofisticados. E as defesas mais eficazes contra o phishing são a capacitação e a conscientização contínuas.

Incentive uma cultura de vigilância permanente, em que todos sejam capazes de reconhecer, denunciar e evitar serem vítimas de tentativas de phishing. Ao nos mantermos informados sobre as últimas ameaças e as práticas recomendadas, podemos combater coletivamente o phishing e criar um ambiente digital mais seguro para todos.

Protegendo-se contra ataques de phishing com a CrowdStrike

A proteção contra ataques de phishing começa seguindo as dicas de prevenção listadas acima. No entanto, também é muito importante que as organizações possam contar com ferramentas ou serviços que auxiliem na proteção.

Não espere ser vítima de phishing para encontrar a solução certa para sua empresa. Com a Detecção e Resposta Gerenciada (MDR) do CrowdStrike Falcon® Complete, você pode evitar violações de endpoints, carga de trabalho e identidades com gerenciamento especializado, investigação de ameaças, monitoramento e remediação.

Aproveitando dados de e-mail para impedir ataques de phishing com o Falcon Next-Gen SIEM

Leia esta publicação para saber como o CrowdStrike Falcon® Next-Gen SIEM ajuda as equipes de segurança a detectar e refutar ameaças de phishing.

Leia agora