O que é a investigação de ciberameaças?

Investigação de ameaças é a prática de procurar proativamente por ciberameaças que estão à espreita em uma rede sem serem detectadas. A investigação de ciberameaças se aprofunda para encontrar atores mal-intencionados em seu ambiente que tenham escapado de suas defesas iniciais de segurança de endpoint.

Após se infiltrar, um invasor pode permanecer escondido em uma rede por meses enquanto coleta dados silenciosamente, procura material confidencial ou obtém credenciais de login que o permitirão se mover lateralmente pelo ambiente.

Depois que um adversário consegue escapar da detecção e um ataque tiver penetrado nas defesas de uma organização, muitas organizações carecem das capacidades de detecção avançada necessárias para impedir que ameaças persistentes avançadas permaneçam na rede. É por isso que a investigação de ameaças é um componente essencial de qualquer estratégia de defesa.

A investigação de ameaças está se tornando cada vez mais importante à medida que as empresas buscam se manter à frente das últimas ciberameaças e responder rapidamente a qualquer possível ataque.

Metodologias de investigação de ameaças

![]()

O time de threat hunters considera que os adversários já estão no sistema e inicia uma investigação para encontrar comportamentos incomuns que indiquem a presença de atividade maliciosa. Na investigação proativa de ameaças, esse início de investigação normalmente se enquadra em três categorias principais:

1. Investigação baseada por hipóteses

As investigações baseadas em hipóteses são frequentemente desencadeadas por uma nova ameaça identificada por meio de um grande conjunto de dados de ataque crowdsourced, fornecendo insights sobre as mais recentes técnicas, táticas e procedimentos (TTP). Depois que novas TTPs foram identificadas, o time de threat hunters tentará descobrir se o comportamento específico do invasor é encontrado em seu próprio ambiente.

2. Investigação baseada em indicadores de comprometimento ou indicadores de ataque conhecidos

Esta abordagem à investigação de ameaças envolve o aproveitamento da inteligência tática de ameaças para catalogar IOCs e IOAs conhecidos associados a novas ameaças. Eles então se tornam gatilhos que o time de threat hunters usa para descobrir possíveis ataques ocultos ou atividades maliciosas em andamento.

3. Análise avançada e investigações de machine learning

A terceira abordagem combina análise de dados poderosa e machine learning para analisar uma enorme quantidade de informações a fim de detectar irregularidades que podem sugerir possíveis atividades maliciosas. Essas anormalidades se tornam pistas de investigação que são investigadas por analistas qualificados para identificar ameaças sigilosas.

Todas as três abordagens são um esforço humano que combina recursos de inteligência de ameaças com tecnologia de segurança avançada para proteger proativamente os sistemas e informações de uma organização.

Relatório de Investigação de Ameaças 2024

No Relatório de Investigação de Ameaças 2024 da CrowdStrike, a CrowdStrike revela as mais recentes táticas de mais de 245 adversários modernos e mostra como esses adversários continuam a evoluir e emular o comportamento de usuários legítimos. Obtenha insights para ajudar a impedir ataques aqui.

Baixe agoraEtapas da investigação de ameaças

O processo de investigação proativa de ciberameaças normalmente envolve três etapas: um gatilho, uma investigação e uma resolução.

Etapa 1: o gatilho

Um gatilho aponta o tempo do time de threat hunters para um sistema ou área específica da rede para investigação adicional quando ferramentas avançadas de detecção identificam ações incomuns que podem indicar atividade maliciosa. Muitas vezes, uma hipótese sobre uma nova ameaça pode ser o gatilho para uma investigação proativa. Por exemplo, uma equipe de segurança pode pesquisar ameaças avançadas que usam ferramentas como malware sem arquivo para escapar das defesas existentes.

Etapa 2: investigação

Durante a fase de investigação, o time de threat hunters usa tecnologia como detecção e resposta de endpoint (EDR) para se aprofundar no possível comprometimento malicioso de um sistema. A investigação continua até que a atividade seja considerada benigna ou que um quadro completo do comportamento malicioso tenha sido criado.

Etapa 3: resolução

A fase de resolução envolve a comunicação de informações relevantes sobre atividades maliciosas às equipes de operações e segurança para que elas possam responder ao incidente e mitigar ameaças. Os dados coletados sobre atividades maliciosas e benignas podem ser inseridos em tecnologia automatizada para melhorar sua eficácia sem intervenção humana adicional.

Ao longo desse processo, os investigadores de ciberameaças reúnem o máximo de informações possível sobre as ações, métodos e objetivos de um invasor. Eles também analisam dados coletados para determinar tendências no ambiente de segurança de uma organização, eliminar vulnerabilidades atuais e fazer previsões para melhorar a segurança no futuro.

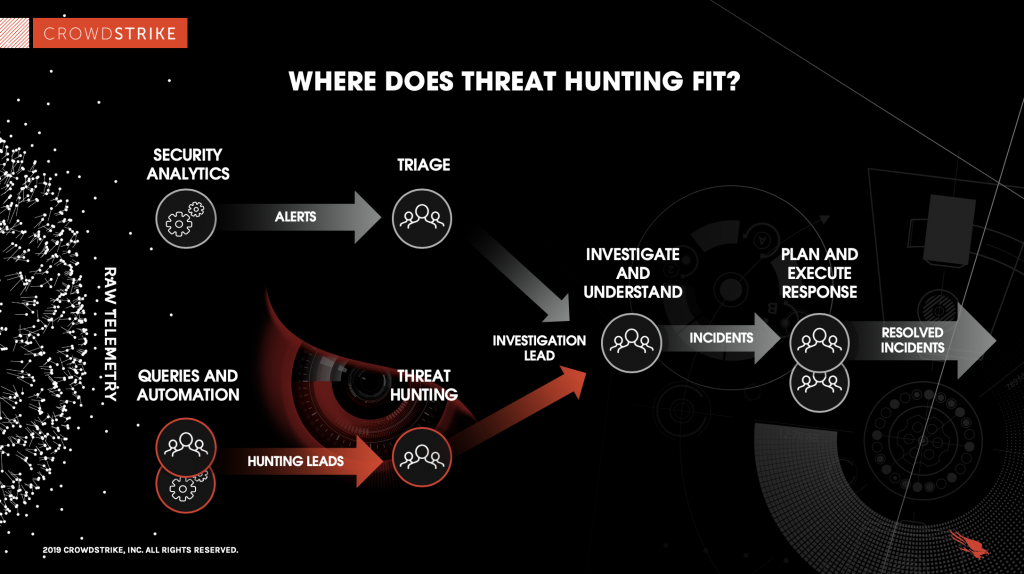

Onde a investigação de ameaças se encaixa?

A investigação de ameaças complementa o processo padrão de detecção, resposta e remediação de incidentes. À medida que as tecnologias de segurança analisam os dados brutos para gerar alertas, a investigação de ameaças trabalha em paralelo – usando consultas e automação – para extrair pistas de investigação dos mesmos dados.

As pistas de investigação são então analisadas por um time de threat hunters em tempo real, que são especializados em identificar sinais de atividade de adversários, que podem ser gerenciadas pelo mesmo canal. Este processo é ilustrado abaixo:

Você deveria contratar um serviço de investigação gerenciada de ameaças?

Embora o conceito de investigação de ameaças seja claro, o desafio é realmente fornecer profissionais capazes de conduzir a atividade adequadamente. O melhor time de threat hunters é aquele que é testado em campo e tem ampla experiência no combate a ciber adversários.

Infelizmente, há uma grande escassez de habilidades no setor de cibersegurança quando se trata de investigação de ameaças, o que significa que investigadores experientes não são baratos. É por isso que muitas organizações recorrem a serviços gerenciados, que podem oferecer profundo conhecimento e vigilância 24 horas por dia, 7 dias por semana, a um custo mais acessível.

Abaixo, vamos explorar o que procurar em um serviço de investigação de ameaças:

O que é necessário para iniciar a investigação de ameaças?

Um serviço de investigação de ameaças de ponta adota uma abordagem tripla para detectar ataques. Junto com profissionais de segurança qualificados, ele inclui dois outros componentes necessários para uma investigação bem-sucedida: grande volume de dados e análises poderosas.

1. Capital humano

Cada nova geração de tecnologia de segurança é capaz de detectar um número maior de ameaças avançadas — mas o mecanismo de detecção mais eficaz ainda é o cérebro humano. Técnicas de detecção automatizadas são inerentemente previsíveis, e os invasores de hoje estão muito cientes disso e desenvolvem técnicas para contornar, fugir ou se esconder de ferramentas de segurança automatizadas. O time humano de threat hunters é um componente essencial em um serviço eficaz de investigação de ameaças.

Como a investigação proativa depende da interação e intervenção humana, o sucesso depende de quem investiga os dados. Analistas de intrusão devem ter experiência para identificar ataques direcionados sofisticados e também devem ter os recursos de segurança necessários para responder a qualquer descoberta de comportamento incomum.

2. Um grande volume de dados

O serviço também deve conseguir coletar e armazenar dados granulares de eventos do sistema para fornecer visibilidade absoluta sobre todos os endpoints e ativos da rede. Com o uso de uma infraestrutura de nuvem escalável, um bom serviço de segurança agrega e executa análises em tempo real nesses grandes conjuntos de dados.

3. Inteligência de ameaças

Por fim, uma solução de investigação de ameaças deve ser capaz de cruzar dados organizacionais internos com as informações de inteligência de ameaças mais recentes sobre tendências externas e implementar ferramentas sofisticadas para analisar e correlacionar ações maliciosas com eficácia.

Tudo isto leva tempo, recurso e dedicação — e a maioria das organizações não dispõe de pessoal e equipamento adequados para montar uma operação contínua de investigação de ameaças 24 horas por dia, 7 dias por semana. Felizmente, existem soluções de segurança gerenciadas que têm os recursos certos — bem como as pessoas, os dados e as ferramentas analíticas necessárias — para investigar com eficiência atividades incomuns na rede e ameaças ocultas.

Benefícios dos serviços gerenciados

Benefícios dos serviços gerenciadosComo o armazenamento estendido ajuda na investigação de ameaças?

A retenção de dados de segurança por longos períodos de tempo permite que o time de threat hunters extraia maior visibilidade e contexto de ameaças de dados históricos e em tempo real, apoiando a integridade e a precisão da investigação e análise. Esse armazenamento estendido de dados de segurança permite que as equipes pesquisem e descubram de forma proativa e rápida ameaças ocultas no ambiente. Além disso, remove ameaças persistentes avançadas (APTs) ao examinar os dados para detectar irregularidades que possam sugerir comportamento possivelmente malicioso e prioriza e aborda melhor as vulnerabilidades antes que possam ser usadas contra sua organização.

Ao ingerir e reter dados de segurança em um repositório, os usuários podem pesquisar e correlacionar rapidamente conjuntos de dados diferentes para obter novos insights e uma compreensão mais clara do ambiente. Com a unificação de múltiplas fontes de log, incluindo detecção de segurança e inteligência de ameaças, os investigadores podem definir e estreitar melhor o escopo de detecção para combinar com precisão as técnicas e comportamentos do adversário, resultando em menos falsos positivos. Quando o armazenamento estendido e o gerenciamento contam com telemetria de segurança enriquecida, as equipes de segurança ganham a visibilidade e o contexto necessários para suas investigações para acelerar a detecção e a resposta de possíveis ameaças.

Serviço de investigação gerenciada de ameaças da CrowdStrike

O CrowdStrike Falcon® OverWatch™ reúne todos os três aspectos em uma solução de segurança 24 horas por dia, 7 dias por semana, que investiga, informa e orienta proativamente sobre atividades de ameaças no ambiente de uma organização.

Nossa equipe de elite de investigadores analisa dados de eventos de endpoint de toda a comunidade mundial de clientes da CrowdStrike para identificar e interromper rapidamente ataques altamente sofisticados que, de outra forma, passariam despercebidos.

Essa investigação gerenciada proativa encontra ataques dias, semanas ou até meses antes que eles fossem descobertos por métodos convencionais automatizados, limitando efetivamente a oportunidade de o invasor coordenar operações de exfiltração de dados que, em última análise, levam a mega-ataques.

O Falcon OverWatch pode ajudar você a detectar e responder a incidentes cibernéticos 24 horas por dia. Descubra mais sobre a incrível vantagem de segurança que o Falcon OverWatch oferece visitando a página do produto ou baixando a data sheet: