¿Qué es el Cyber Threat Hunting?

El Threat Hunting consiste en buscar de forma proactiva ciberamenazas que acechan en una red sin ser detectadas. El Cyber Threat Hunting realiza una investigación exhaustiva para detectar ciberdelincuentes maliciosos en tu entorno que han burlado tus defensas de seguridad de endpoint iniciales.

Después de infiltrarse, un ciberdelincuente puede permanecer de forma sigilosa en una red durante meses mientras recopila datos, busca material confidencial u obtiene credenciales de inicio de sesión que le permitirán moverse lateralmente a través del entorno.

Cuando un adversario consigue evadir las herramientas de detección y el ataque supera las defensas de la organización, muchas empresas carecen de las funciones de detección avanzadas necesarias para evitar que las amenazas persistentes avanzadas se mantengan en la red. Este es uno de los motivos por los que el Threat Hunting es un elemento vital de cualquier estrategia de defensa.

El Threat Hunting se está convirtiendo en un elemento cada vez más importante para las empresas que quieren anticiparse a las ciberamenazas y responder rápidamente a cualquier ataque potencial.

Metodologías de Threat Hunting

![]()

Los Threat Hunters asumen que los adversarios ya están en el sistema e inician una investigación para detectar comportamientos inusuales que podrían indicar la presencia de actividad maliciosa. Si el Threat Hunting se realiza de forma proactiva, existen tres tipos de investigación:

1. Investigación basada en hipótesis

Normalmente, las investigaciones basadas en hipótesis se llevan a cabo cuando se identifica una nueva amenaza a través de grandes conjuntos de datos atacados en la red, proporcionando información sobre las tácticas, técnicas y procedimientos (TTP) más recientes del ciberdelincuente. Cuando se detectan TTP nuevos, los Threat Hunters intentarán descubrir comportamientos específicos del ciberdelincuente en su propio entorno.

2. Investigación basada en indicadores de compromiso o indicadores de ataque conocidos

Esta forma de abordar el Threat Hunting implica aprovechar la inteligencia sobre amenazas táctica para catalogar IOC y IOA conocidos asociados con nuevas amenazas. Los Threat Hunters utilizan esta información para descubrir posibles ataques ocultos o actividades maliciosas en curso.

3. Investigación basada en análisis avanzados y el aprendizaje automático

Este tercer enfoque combina un potente análisis de datos y el aprendizaje automático para examinar una gran cantidad de información para detectar irregularidades que puedan sugerir la presencia de una actividad maliciosa. Estas anomalías se vuelven pistas que investigan analistas expertos para identificar amenazas ocultas.

Todos estos enfoques son el resultado de un esfuerzo humano que combina recursos de inteligencia sobre amenazas con tecnología de seguridad avanzada para proteger de forma proactiva los sistemas y la información de la organización.

Informe sobre Threat Hunting 2024

En el Informe sobre Threat Hunting 2024 de CrowdStrike, se desvelan las últimas tácticas de más de 245 adversarios modernos, y se muestra cómo sus ataques siguen evolucionando e imitando el comportamiento de usuarios legítimos. Accede aquí a información para evitar las brechas.

Descargar ahoraPasos del Threat Hunting

Por norma general, el proceso de Cyber Threat Hunting proactivo consta de tres elementos: un desencadenante, una investigación y una resolución.

Paso 1: el desencadenante

Un desencadenante dirige a los Threat Hunters hacia un sistema o área específica de la red para una mayor investigación cuando las herramientas de detección avanzadas identifican acciones inusuales que pueden indicar que se está llevando a cabo una actividad maliciosa. A menudo, la hipótesis de que haya una nueva amenaza puede ser el detonante para activar un Hunting proactivo. Por ejemplo, un equipo de seguridad puede buscar amenazas avanzadas que utilicen herramientas como el malware sin archivos para evadir las defensas existentes.

Paso 2: la investigación

Durante la fase de investigación, el Threat Hunter utiliza tecnología como el EDR (Detección y respuesta para endpoints) para analizar en profundidad el posible compromiso malicioso de un sistema. La investigación continúa hasta que la actividad se considere benigna o se haya desarrollado una visión completa del comportamiento malicioso.

Paso 3: la resolución

La fase de resolución consiste en informar sobre la actividad maliciosa relevante a los equipos de operaciones y seguridad para que puedan responder al incidente y mitigar las amenazas. Los datos recopilados sobre las actividades realizadas, ya sean maliciosas o benignas, se pueden incorporar a la tecnología automatizada para mejorar su eficacia sin necesidad de intervención humana adicional.

Durante este proceso, los Cyber Threat Hunters recopilan la mayor cantidad de información posible sobre las acciones, métodos y objetivos de un ciberdelincuente. También analizan los datos recopilados para determinar tendencias en el entorno de seguridad de una organización, eliminar las vulnerabilidades actuales y hacer predicciones para mejorar la seguridad en el futuro.

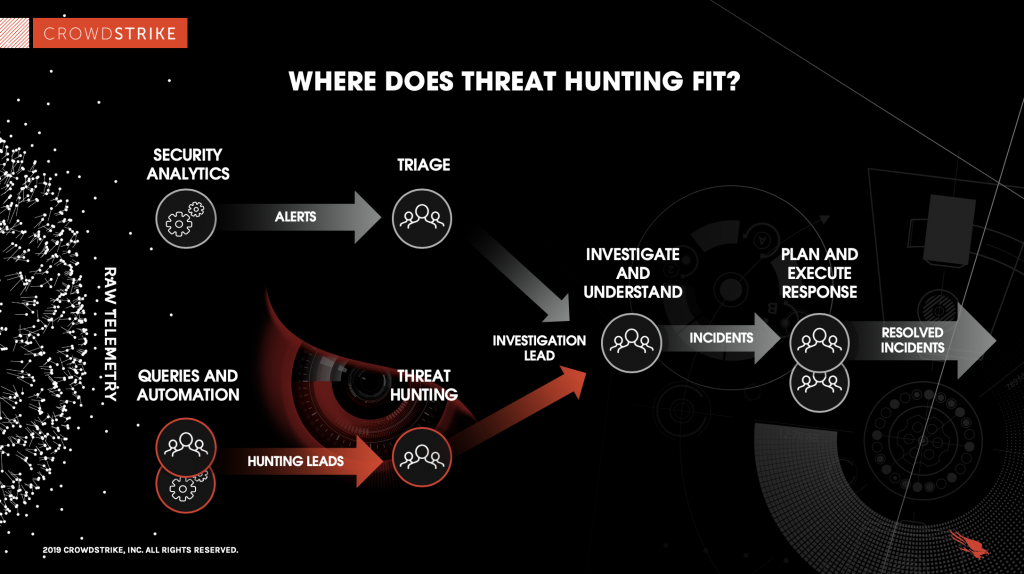

¿Dónde encaja el Threat Hunting?

El Threat Hunting es un complemento fundamental del proceso estándar de detección, respuesta y corrección de incidentes. A medida que las tecnologías de seguridad analizan los datos sin procesar para generar alertas, Threat Hunting trabaja en paralelo (utilizando consultas y automatización) para extraer pistas de esos mismos datos.

Posteriormente, los Threat Hunters humanos analizan estas pistas, ya que son expertos en identificar señales de actividades malintencionadas, que luego pueden ser gestionadas a través de la misma canalización. A continuación, te mostramos en qué consiste este proceso:

¿Deberías contratar un servicio de Threat Hunting gestionado?

Si bien el concepto de Threat Hunting es claro, el reto reside en encontrar personal que pueda llevarlo a cabo adecuadamente. Los mejores Threat Hunters son aquellos que han tenido experiencias reales satisfactorias a la hora de combatir adversarios cibernéticos.

Lamentablemente, existe una gran escasez de profesionales expertos en Threat Hunting en el sector de la ciberseguridad, lo que significa que los Threat Hunters experimentados no son baratos. Es por eso que muchas organizaciones recurren a servicios gestionados, que pueden ofrecer una gran experiencia y vigilancia las 24 horas del día, los 7 días de la semana, a un precio más asequible.

A continuación, veremos qué debemos buscar en un servicio de Threat Hunting:

¿Qué se necesita para empezar en el Threat Hunting?

Un servicio de Threat Hunting de referencia adopta un enfoque triple para la detección de ataques. Además de incluir profesionales de seguridad cualificados, también dispone de otros dos componentes necesarios para que el proceso sea efectivo: una gran cantidad de datos y unas funciones de análisis potentes.

1. El potencial humano

Cada nueva generación de tecnología de seguridad detecta un mayor número de amenazas avanzadas, pero el motor de detección más eficaz sigue siendo el cerebro humano. Las técnicas de detección automatizada son predecibles por naturaleza. Los ciberdelincuentes actuales lo saben y desarrollan técnicas para eludir las herramientas de seguridad automatizadas u ocultarse de ellas. Los Threat Hunters humanos son fundamentales para que el Threat Hunting sea eficaz.

Teniendo en cuenta que para que el servicio de Threat Hunting sea proactivo se necesita la intervención e interacción humanas, este proceso será eficaz o no dependiendo de quién sea el Threat Hunter. Los analistas de intrusiones deben tener experiencia para identificar ataques sofisticados y también deben contar con los recursos de seguridad necesarios para responder en caso de descubrir algún comportamiento inusual.

2. Una gran cantidad de datos

El servicio también debe tener la capacidad de recopilar y almacenar datos precisos sobre incidentes del sistema para proporcionar una visión completa de todos los endpoints y recursos de la red. Utilizando una infraestructura de nube escalable, un buen servicio de seguridad es capaz de agrupar y realizar análisis en tiempo real de estos grandes conjuntos de datos.

3. Inteligencia de amenazas

Por último, una solución de Threat Hunting debe ser capaz de cruzar datos internos de la organización con la inteligencia sobre amenazas más reciente acerca de las tendencias externas y desplegar herramientas sofisticadas para analizar y correlacionar acciones maliciosas de manera eficaz.

Todo esto requiere tiempo, recursos y dedicación, y la mayoría de las organizaciones no cuentan con el personal ni el equipamiento adecuados para organizar un Threat Hunting continuo las 24 horas del día, los 7 días de la semana. Afortunadamente, existen soluciones de seguridad gestionadas que cuentan con los recursos adecuados (personal, datos y herramientas analíticas) para detectar de manera eficaz actividades de red inusuales y amenazas ocultas.

Beneficios de los Servicios gestionados

Beneficios de los Servicios gestionados ¿Cómo ayuda el almacenamiento extendido al Threat Hunting?

La retención de datos de seguridad durante períodos de tiempo prolongados le permite al Threat Hunter extraer una mayor visibilidad y un mejor contexto de amenazas a partir de datos históricos y en tiempo real, lo que respalda la integridad y precisión de la investigación y el análisis. Este almacenamiento extendido de datos de seguridad permite a los equipos buscar y descubrir de manera proactiva y más rápida amenazas ocultas en el entorno; eliminar amenazas persistentes avanzadas (APT) examinando los datos para detectar irregularidades que podrían sugerir un comportamiento potencialmente malicioso y priorizar y abordar mejor las vulnerabilidades antes de que los ciberdelincuentes las puedan aprovechar.

Al introducir y mantener datos de seguridad en un repositorio, los usuarios pueden buscar y relacionar rápidamente conjuntos de datos dispares entre ellos para obtener información nueva y entender mejor el entorno. Gracias a la unificación de múltiples fuentes de logs, incluidas las detecciones de seguridad y la inteligencia sobre amenazas, los Threat Hunters pueden definir y limitar mejor el alcance de las detecciones para que coincidan exactamente con las técnicas y los comportamientos del adversario, lo que se traduce en un menor número de falsos positivos. Tras habilitar el almacenamiento y la gestión extendidos con telemetría de seguridad enriquecida, los equipos de seguridad obtienen la visibilidad y el contexto necesarios para llevar a cabo sus investigaciones, lo acelera la detección de amenazas potenciales y la respuesta correspondiente.

Servicio de Threat Hunting gestionado de CrowdStrike

CrowdStrike Falcon® OverWatch™ agrupa estos tres componentes fundamentales en una solución de seguridad que funciona las 24 horas al día, los 7 días a la semana. Esta solución investiga y asesora de forma proactiva sobre la actividad que están llevando a cabo las amenazas en el entorno de una organización.

Nuestro excelente equipo de Threat Hunters analiza datos de eventos de endpoint de la comunidad de clientes de CrowdStrike en todo el mundo para identificar y detener rápidamente ataques altamente sofisticados que de otro modo pasarían desapercibidos.

Esta búsqueda proactiva y gestionada encuentra brechas días, semanas o incluso meses antes de que hubieran sido descubiertas por métodos convencionales exclusivamente automatizados, reduce de manera eficaz las oportunidades de que los ciberdelincuentes coordinen operaciones de filtración de datos que en última instancia conducen a una brecha de gran tamaño.

Falcon OverWatch puede ayudarte a detectar y responder a incidentes cibernéticos las 24 horas del día. Obtén más información sobre las grandes ventajas de seguridad que ofrece Falcon OverWatch visitando la página del producto o descargando la ficha técnica: