¿Qué es el movimiento lateral?

El movimiento lateral se refiere a las técnicas que utiliza un ciberatacante, después de obtener acceso inicial, para adentrarse más profundamente en una red en busca de datos confidenciales y otros recursos de alto valor. Después de acceder a la red, el ciberdelincuente mantiene el acceso continuo moviéndose a través del entorno vulnerado y obteniendo mayores privilegios mediante diversas herramientas.

El movimiento lateral es una táctica clave que distingue las amenazas persistentes avanzadas (APT) actuales de los ciberataques simplistas del pasado.

Permite que un atacante evite la detección y conserve el acceso, incluso si se descubre en la máquina que fue infectada primero. Dado el tiempo de permanencia prolongado, el robo de datos podría no ocurrir hasta semanas o incluso meses después de la brecha original.

Tras obtener acceso inicial a un endpoint, como mediante un ataque de phishing o una infección de malware, el ciberdelincuente se hace pasar por un usuario legítimo y se mueve a través de múltiples sistemas en la red hasta alcanzar el objetivo final. Para lograr dicho objetivo, es necesario recopilar información sobre múltiples sistemas y cuentas, obtener credenciales, escalar privilegios y, en última instancia, obtener acceso a la payload identificada.

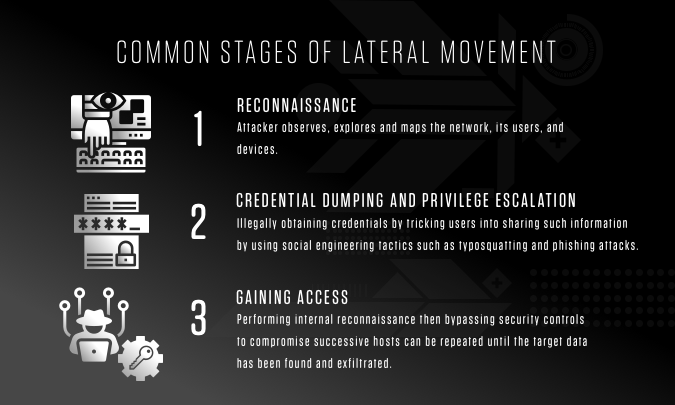

Etapas comunes del movimiento lateral

Hay tres etapas principales en el movimiento lateral: reconocimiento, recopilación de credenciales y privilegios, y obtención de acceso a otros equipos de la red.

Reconocimiento

Durante el reconocimiento, el ciberdelincuente observa, explora y mapea la red, sus usuarios y dispositivos. Este mapa permite al intruso comprender las convenciones de denominación del host y las jerarquías de la red, identificar sistemas operativos, localizar payloads potenciales y adquirir inteligencia para realizar movimientos informados.

Los atacantes implementan una variedad de herramientas para descubrir dónde están ubicados en la red, a qué pueden acceder y qué firewalls u otros elementos disuasorios se han instalado. Un ciberdelincuente puede aprovechar muchas herramientas externas personalizadas y herramientas de código abierto para escanear puertos, establecer conexiones proxy y emplear otras técnicas, pero utilizar herramientas integradas de Windows o de soporte ofrece la ventaja de ser más difícil de detectar.

Estas son algunas de las herramientas integradas que se pueden utilizar durante el reconocimiento:

- Netstat muestra las conexiones de red actuales de la máquina. Esto se puede utilizar para identificar recursos críticos o para obtener conocimientos sobre la red.

- IPConfig/IFConfig proporciona acceso a la configuración de la red y a la información de ubicación.

- La caché ARP proporciona información sobre la dirección IP y la dirección física. Esta información se puede utilizar para atacar máquinas individuales dentro de la red.

- La tabla de enrutamiento local muestra las rutas de comunicación actuales para el host conectado.

- PowerShell, una potente herramienta de línea de comandos y scripts, permite la identificación rápida de los sistemas de red a los que el usuario actual tiene acceso de administrador local.

Una vez que el ciberdelincuente ha identificado las áreas críticas a las que acceder, el siguiente paso es recopilar las credenciales de inicio de sesión que le permitirán ingresar.

Volcado de credenciales y elevación de privilegios

Para moverse a través de una red, un ciberdelincuente necesita credenciales de inicio de sesión válidas. El término utilizado para referirse a la obtención ilegal de credenciales es "volcado de credenciales". Una forma de obtener estas credenciales es engañar a los usuarios para que las compartan mediante tácticas de ingeniería social, como el typosquatting y los ataques de phishing. Otras técnicas habituales para robar credenciales son:

- Pass-the-Hash es un método de autenticación sin tener acceso a la contraseña del usuario. Esta técnica evita los pasos de autenticación estándar al capturar hashes de contraseñas válidos que, una vez autenticados, permiten al ciberdelincuente realizar acciones en sistemas locales o remotos.

- Pass-the-Ticket es una forma de autenticación mediante tickets de Kerberos. Un intruso que haya comprometido un controlador de dominio puede generar un "golden ticket" de Kerberos offline con validez indefinida que puede usarse para suplantar cualquier cuenta, incluso después de un restablecimiento de contraseña.

- Las herramientas como Mimikatz se utilizan para robar contraseñas de texto simple o certificados de autenticación almacenados en caché de la memoria de una máquina vulnerada. Luego se pueden utilizar para autenticarse en otras máquinas.

- Las herramientas de registro de pulsaciones permiten al ciberdelincuente capturar contraseñas directamente cuando un usuario desprevenido las introduce a través del teclado.

Obtención de acceso

El proceso de realizar un reconocimiento interno y luego eludir los controles de seguridad para vulnerar a los sucesivos hosts se puede repetir hasta que se hayan encontrado y filtrado los datos objetivo. A medida que los ciberataques se vuelven más sofisticados, a menudo contienen un fuerte elemento humano. Esto es particularmente cierto en el caso del movimiento lateral, cuando una organización puede enfrentarse a movimientos y contramedidas de un adversario. Con todo, una solución de seguridad robusta puede detectar e interceptar el comportamiento humano.

Detección y prevención del movimiento lateral

Una vez que un ciberdelincuente obtiene privilegios administrativos y logra acceder en mayor profundidad a una red, el movimiento lateral malicioso puede ser muy difícil de detectar porque puede parecer tráfico "normal" de la red. Además, un ciberdelincuente humano tiene la capacidad de cambiar de planes y desplegar diferentes técnicas y herramientas en función de la información recopilada. Cuando el adversario utiliza herramientas integradas en el sistema, la detección se vuelve aún más difícil. Es esencial encontrar y eliminar a estos intrusos lo más rápido posible para evitar pérdidas costosas.

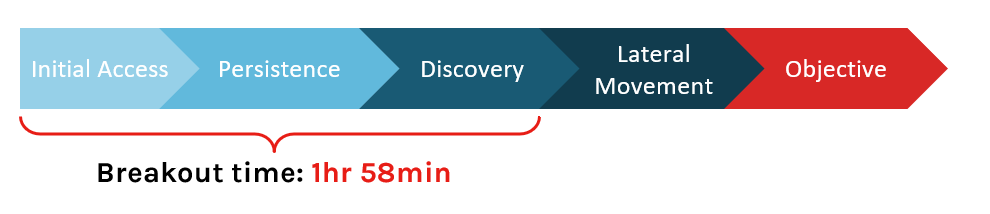

Tiempo de propagación y regla 1-10-60

El tiempo de propagación es el tiempo que tarda un intruso en comenzar a moverse lateralmente hacia otros sistemas de la red después de vulnerar una máquina. El año pasado, CrowdStrike registró un tiempo de propagación promedio de 1 hora y 58 minutos. Esto significa que una organización tiene aproximadamente dos horas para detectar, investigar y corregir o contener la amenaza. Si tarda más tiempo, corre el riesgo de que el adversario robe o destruya sus datos y recursos críticos.

En el ciberespacio, la velocidad es primordial a la hora de ganar las batallas. La única manera de vencer a un adversario es siendo más rápido: detectando, investigando y conteniendo una intrusión dentro del "tiempo de propagación".

Las principales empresas del sector privado se esfuerzan por cumplir con lo que CrowdStrike denomina la regla 1-10-60: detectar una intrusión en 1 minuto, investigarla en 10 minutos y aislar o corregir el problema en 60 minutos. Cuanto más tiempo se le permita a un adversario realizar un movimiento lateral, más probabilidades hay de que un ataque finalmente tenga éxito.

Pasos para prevenir el movimiento lateral

Hay tres pasos críticos que puedes y debes tomar para fortalecer tus defensas y disminuir o eliminar el tiempo de permanencia y sus consecuencias.

Paso 1: Actualiza tu solución de seguridad de endpoints

Muchos ataques importantes abarcaron un lapso de meses y los responsables se movieron lateralmente para evadir fácilmente la seguridad estándar. Los ciberdelincuentes modernos cuentan con el hecho de que muchas organizaciones siguen dependiendo de soluciones de seguridad tradicionales o estándar: precisamente el tipo de tecnología que las herramientas de hacking modernas pueden eludir sin complicaciones. Ahora es obligatorio actualizar a una tecnología integral que incluya antivirus de última generación y capacidades de análisis de comportamiento si se desea combatir los sofisticados ataques actuales.

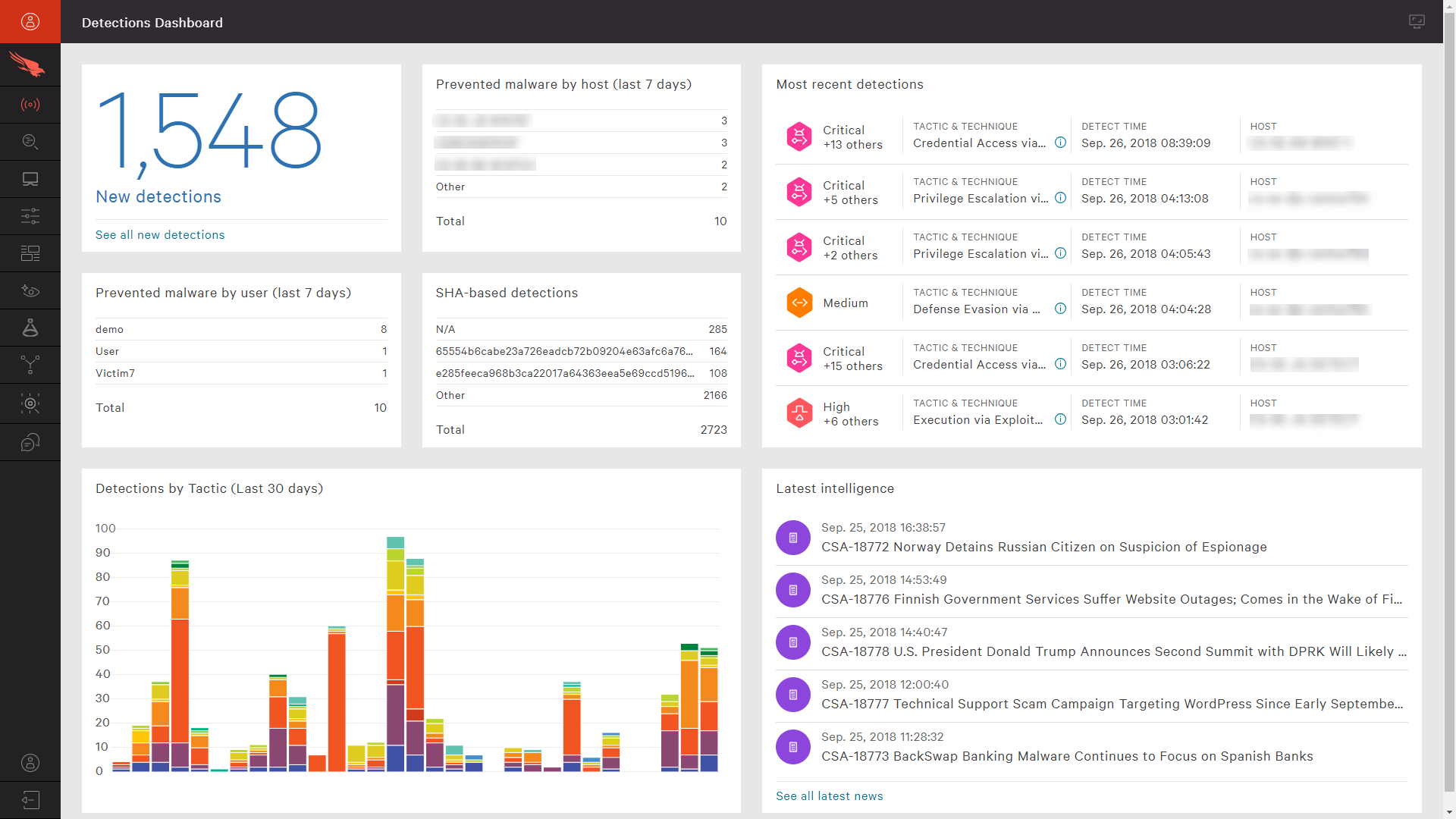

El panel de control de CrowdStrike proporciona visibilidad inmediata de las detecciones

Además, debes reevaluar tu estrategia de seguridad para asegurarte de tener el enfoque más eficaz posible; uno que incluya tanto tecnología de prevención para detener intentos de intrusión como EDR (detección y respuesta para endpoints) integral para detectar automáticamente cualquier actividad sospechosa. Tener ambas capacidades en un solo agente es un primer paso esencial.

Paso 2: Busca amenazas avanzadas de forma proactiva

Muchas organizaciones sufren brechas, no por falta de alertas, sino porque tienen demasiadas por investigar. El exceso de alertas y los falsos positivos pueden provocar fatiga de alertas.

Si tus soluciones de seguridad están generando demasiados falsos positivos o estás recibiendo alertas sin contexto ni forma de priorizarlas, solo es cuestión de tiempo antes de que se pase por alto una alerta crítica. Es de vital importancia contar con verdaderos expertos que observen de forma proactiva lo que ocurre en tu entorno y envíen alertas detalladas a tu equipo cuando se detecte alguna actividad inusual.

Considera reforzar tus equipos internos con una solución de seguridad que proporcione Threat Hunting experto y práctico que pueda monitorizar de manera proactiva las amenazas ocultas y minimizar los falsos positivos, al tiempo que brinda priorización para garantizar que las alertas más críticas se aborden de inmediato.

Paso 3: Mantén una higiene de TI adecuada

Elimina vulnerabilidades, como sistemas y software obsoletos o sin parches que puedan estar ocultos en tu entorno de red. Los exploits pueden permanecer ocultos durante largos periodos de tiempo antes de volverse activos; las organizaciones quedarán expuestas si no aplican parches y actualizaciones en todos sus endpoints.

En última instancia, tu mejor defensa es asegurarte de que tu organización implementa la tecnología más efectiva disponible e incorpora la regla 1-10-60 en tu estrategia de ciberseguridad.

Para lograrlo, se requieren verdaderas soluciones de última generación, como la plataforma CrowdStrike Falcon®, que ofrece detección y respuesta para endpoints (EDR), Threat Hunting gestionado, AV de última generación con análisis de comportamiento y aprendizaje automático, e inteligencia sobre amenazas automatizada. Estas herramientas son fundamentales para obtener la visibilidad y el contexto que necesitas para cumplir con métricas críticas orientadas a resultados y ganar la carrera contra el adversario más sofisticado de hoy (y de mañana).