Definição de spear phishing

Spear phishing é um tipo de ataque de phishing que tem como alvo indivíduos ou organizações específicas, geralmente por meio de e-mails maliciosos. O objetivo do spear phishing é roubar informações confidenciais, como credenciais de login, ou infectar o dispositivo dos alvos com malware.

Os perpetradores do spear phishing pesquisam cuidadosamente seus alvos para que o ataque pareça vir de remetentes confiáveis, que fazem parte da rotina dos alvos. Um e-mail de spear phishing usa técnicas de engenharia social para incitar a vítima a clicar em um link ou anexo malicioso. Depois que a vítima executa a ação pretendida, o invasor pode roubar as credenciais de um usuário legítimo e ingressar na rede sem ser detectado.

Spear phishing x phishing x whaling

Os exemplos de e-mail abaixo destacam as diferenças entre phishing, spear phishing e whaling.

Phishing

Os ataques de phishing priorizam a quantidade. As mensagens contidas nos e-mails, textos ou chamadas telefônicas de phishing são genéricas e enviadas a um grande número de indivíduos ou organizações, na esperança de aumentar as chances de “pescar” vítimas dentre os inúmeros destinatários. Ataques de phishing realizados por meio de chamadas telefônicas são chamados de vishing, em referência ao termo em inglês "voice-phishing". Os ataques perpetrados por mensagens de texto são conhecidos como smishing, em referência ao termo em inglês "SMS-phishing".

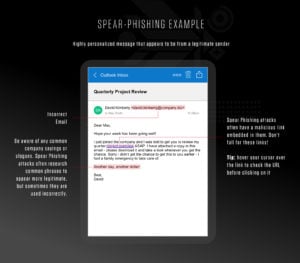

Spear phishing

Os ataques de spear phishing priorizam a qualidade. Os e-mails, as mensagens de texto e os telefonemas de spear phishing são altamente personalizados para uma organização ou até um indivíduo específico. Ataques de spear phishing têm maior probabilidade de enganar a vítimas em potencial devido à quantidade de pesquisa e tempo gasto na personalização das mensagens, que parecem muito ser provenientes de remetentes legítimos.

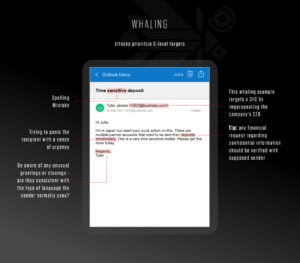

Whaling

Os ataques de whaling priorizam alvos da alta gerência. O whaling usa a mesma estratégia de personalização dos ataques de spear phishing, com a diferença de que o invasor tem como alvo específico a alta gerência, a fim de expor dados financeiros e confidenciais. Os ataques de whaling visam extrair informações mais valiosas e altamente confidenciais ao abater alvos grandes, o que pode ampliar os danos infligidos à organização.

Saiba mais

A diferença entre phishing e spear phishing está no nível de personalização.

Como funciona um ataque de spear phishing

A natureza altamente personalizada dos ataques de spear phishing é o que os torna perigosos e eficazes. Os hackers usam métodos de reconhecimento em suas pesquisas para aumentar a probabilidade de um ataque bem-sucedido.

Os perpetradores do spear phishing frequentam websites de redes sociais, como Facebook e LinkedIn, para coletar informações pessoais sobre seus alvos. Eles também podem mapear a rede de contatos pessoais de seus alvos, adquirindo mais contexto para elaborar mensagens altamente confiáveis. Invasores mais sofisticados também podem usar algoritmos de machine learning para executar varreduras em grandes quantidades de dados e identificar indivíduos de alto nível como alvos mais desejáveis.

Munidos de dados pessoais, os perpetradores do spear phishing podem criar um e-mail aparentemente legítimo, que chame muito a atenção do alvo. Muitas pessoas baixam a guarda diante das mensagens personalizadas e não pensam duas vezes antes de clicar em links ou baixar anexos. No entanto, esse erro pode levar a consequências sérias, como roubo de informações pessoais ou infecção por malware.

Relatório dos Serviços de Cibersegurança

Obtenha uma visão única da linha de frente e uma perspectiva mais ampla da batalha cibernética que esses experientes especialistas em segurança estão travando contra os adversários mais sofisticados de hoje.

Baixe agoraDicas de prevenção

Confira a seguir alguns sinais de alerta comuns em tentativas de spear phishing:

- Senso de urgência incomum

- Endereços de e-mail incorretos

- Erros de ortografia ou gramática

- Solicitação de dados confidenciais

- Contém links que não correspondem ao domínio

- Inclui anexos não solicitados

- Tenta causar pânico no destinatário

O treinamento de conscientização sobre segurança é fundamental para prevenir qualquer tipo de ataque de phishing, especialmente quando há muitos usuários trabalhando de casa. Mas mesmo o funcionário mais bem treinado e mais preocupado com a segurança poderá clicar em alguma ocasião em um link malicioso, seja porque estava com pressa ou porque era muito convincente.

Para evitar ataques de spear phishing , as organizações devem:

- Realizar investigações proativas periodicamente para encontrar e-mails suspeitos com conteúdo conhecido por ser usado por invasores, como assuntos referentes a alterações de senha.

- Certificar-se de que os serviços remotos, as VPNs e as soluções de autenticação multifatorial (MFA) estejam totalmente corrigidas e devidamente configuradas e integradas.

- Informar os funcionários sobre os diversos tipos de ataques de phishing. Os conhecimentos sobre spear phishing ajudam a preparar o funcionário para implementar medidas práticas de proteção na vida real

- Saber como validar um ID de e-mail antes de responder a uma mensagem recebida de fora da organização

- Saber como validar URLs antes de clicar em links

- Realizar simulações de phishing dentro da empresa para que os funcionários possam praticar o que aprenderam nos treinamentos de conscientização de segurança. A empresa também pode medir o quanto seus funcionários entendem sobre o spear phishing a fim de melhorar os treinamento oferecidos.

- Buscar por indícios de atividade maliciosa que envolvam falhas de DMARC (relatórios e conformidade de autenticação de mensagens com base em domínio), DKIM (correspondências identificadas por chaves de domínio) e SPF (estrutura de políticas do remetente).

- Varrer as propriedades das mensagens recebidas, como a propriedade Detalhe do Anexo, para tipos de anexos relacionados a malware (como HTA, EXE e PDF) e enviá-los automaticamente para serem analisados em busca de indicadores adicionais de malware.