Definición de phishing selectivo

El phishing selectivo (o spear phishing) es un tipo de ataque de phishing cuyo objetivo son individuos u organizaciones concretos; por lo general, suele llevarse a cabo mediante correos electrónicos maliciosos. El objetivo del phishing selectivo es robar información confidencial, como credenciales de inicio de sesión, o bien infectar el dispositivo de la víctima con malware.

Los estafadores que recurren a esta técnica investigan cuidadosamente a sus víctimas, de modo que parezca que el ataque proviene de remitentes fiables en su vida. Un correo electrónico de phishing selectivo emplea técnicas de ingeniería social para instar a la víctima a hace clic en un enlace o archivo adjunto malicioso. Una vez que la víctima completa la acción prevista, el ciberdelincuente puede robar las credenciales de un usuario legítimo y entrar en una red sin que lo detecten.

Phishing selectivo vs. phishing vs. whaling

Los siguientes ejemplos de correos electrónicos resaltan las diferencias entre el phishing, el phishing selectivo y el whaling.

Phishing

Los ataques de phishing priorizan la cantidad. Los correos, los mensajes de texto o las llamadas telefónicas de phishing son genéricos y se envían a un gran grupo de personas u organizaciones, con la esperanza de aumentar las posibilidades de "atrapar" a una víctima. Los ataques de phishing a través de llamadas telefónicas a menudo se denominan vishing o phishing de voz. Los ataques a través de mensajes de texto, por su parte, se conocen como smishing o phishing por SMS.

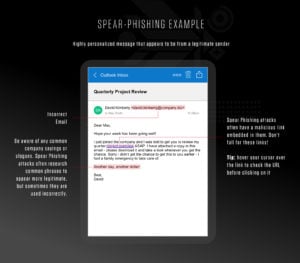

Phishing selectivo

Los ataques de phishing selectivo priorizan la calidad. Los correos, los mensajes de texto o las llamadas telefónicas de phishing están muy personalizados en función de una organización o persona en concreto. Es más probable que los ataques de phishing selectivo engañen a las víctimas potenciales debido al grado de investigación y a la cantidad de tiempo invertido en personalizar estos mensajes, que parecen provenir de remitentes legítimos.

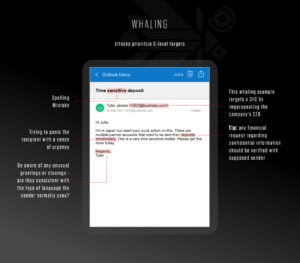

Whaling

Un ataque whaling prioriza objetivos concretos: altos cargos. El whaling emplea la misma estrategia personalizada de los ataques de phishing selectivo, pero el ciberdelincuente se centra concretamente en los niveles superiores de la gestión de una entidad, con el propósito de exponer información financiera y confidencial. Los ataques whaling tratan de extraer información clasificada más valiosa, por eso sus objetivos son personas importantes; de este modo, se magnifica el daño infligido a una organización.

Más información

La diferencia entre el phishing y el phishing selectivo está en el grado de personalización.

Cómo funciona un ataque de phishing selectivo

La naturaleza personalizada de los ataques de phishing selectivo es lo que los hace peligrosos y difíciles de distinguir del contenido genuino. Los hackers utilizan métodos de reconocimiento en sus investigaciones para poder aumentar la probabilidad de éxito del ataque.

Los estafadores que recurren a estas técnicas frecuentan redes sociales, como Facebook y LinkedIn, para recopilar información personal de sus víctimas. También pueden trazar un mapa de la red de contactos personales de su objetivo, lo que les da más contexto para elaborar un mensaje creíble. Los ciberdelincuentes más sofisticados pueden emplear algoritmos de aprendizaje automático para escanear cantidades masivas de datos e identificar a los individuos de alto rango a los que quieren estafar.

Cuando disponen de tus datos personales, los estafadores pueden elaborar un correo aparentemente legítimo que capte tu atención. Muchos bajan la guardia ante estos mensajes personalizados y no se lo piensan dos veces antes de hacer clic en un enlace o descargar un archivo adjunto. Sin embargo, este error puede tener graves consecuencias, como el robo de información personal o una infección de malware.

Informe sobre ciberfrentes

Obtén una perspectiva única en primera línea y disfruta de una mayor comprensión de la batalla cibernética que estos veteranos expertos en seguridad libran contra los adversarios más sofisticados de hoy en día.

Descargar ahoraConsejos de prevención

A continuación se enumeran una serie de señales de alerta comunes en un intento de phishing selectivo:

- Sensación de urgencia inusual

- Dirección de correo incorrecta

- Errores ortográficos o gramaticales

- Solicitud de información confidencial

- Enlaces que no coinciden con el dominio

- Inclusión de archivos adjuntos no solicitados

- Intento de infundir temor en el destinatario

La formación en concienciación sobre seguridad es fundamental para prevenir cualquier tipo de ataque de phishing, especialmente cuando muchos usuarios trabajan desde casa. Aún así, incluso los empleados mejor formados y más conscientes de la seguridad ocasionalmente harán clic en un enlace malicioso, ya sea porque tenían prisa o porque era muy convincente.

Para prevenir los ataques de phishing selectivo, las organizaciones deben:

- Realizar periódicamente investigaciones proactivas para encontrar correos electrónicos sospechosos con contenido que se sabe que emplean los ciberdelincuentes, como líneas de asunto que hacen referencia a cambios de contraseñas.

- Asegurarse de que las soluciones de servicios remotos, VPN y la autenticación multifactor (MFA) están totalmente actualizadas y configuradas e integradas de la manera adecuada.

- Formar a los empleados para que conozcan los distintos tipos de ataques de phishing. Conocer el phishing selectivo preparará a la plantilla para implementar medidas de protección en la vida real.

- Saber cómo validar una dirección de correo electrónico antes de responder correos enviados desde fuera de la organización.

- Saber cómo validar las URL antes de hacer clic en los enlaces.

- Realizar simulaciones de phishing en la empresa para que los empleados puedan practicar lo aprendido en la formación de concienciación sobre seguridad. La empresa también puede medir lo bien que comprenden sus empleados los ataques de phishing para mejorar sus cursos formativos.

- Buscar indicadores de actividad maliciosa relacionados con el fallo del protocolo DMARC (Domain-based Message Authentication Reporting and Conformance) y los métodos DKIM (Domain Keys Identified Mail) y SPF (Sender Policy Framework).

- Analizar las propiedades de los mensajes recibidos, incluidas las de los detalles de los archivos adjuntos, en busca de tipos de adjuntos relacionados con el malware (como HTA, EXE and PDF) y enviarlos para su análisis de forma automática para buscar indicadores de malware adicionales.