El phishing selectivo es un ataque dirigido contra una persona u organización en concreto, mientras que las campañas de phishing generales se envían a una gran cantidad de personas.

¿Qué es el phishing?

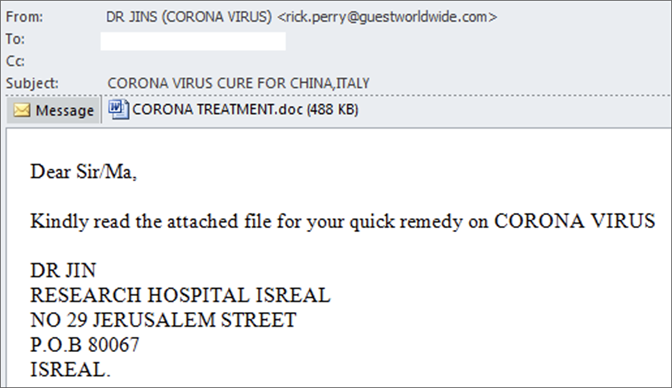

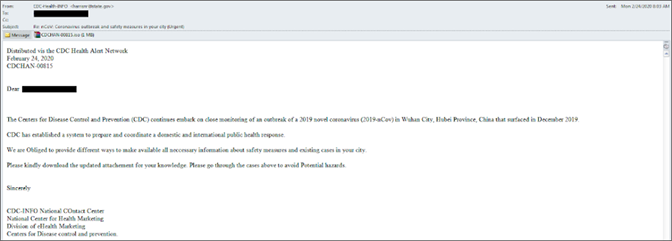

Todo aquel que tenga una bandeja de entrada conoce los ataques de phishing. Es probable que un ataque de phishing moderno parezca un correo electrónico legítimo de una empresa conocida o un reputado banco; solo un usuario que esté alerta lo considerará malicioso, por ejemplo, pasando el cursor sobre la dirección del remitente para comprobar si es correcta antes de hacer clic en un enlace o descargar un archivo adjunto.

Los ataques de phishing son una lotería: en lugar de dirigirse a un individuo concreto, atacan a muchas personas con la esperanza de "atrapar" a unos pocos.

Los ataques no se personalizan; un identificador clave de un correo de phishing es que no se emplea el nombre del destinatario. Los ataques de phishing se realizan no solo por correo electrónico, sino también por mensajes de texto, teléfono y aplicaciones de mensajería.

¿Qué es el phishing selectivo?

Los ataques de phishing afectan a cualquier usuario que haga clic; en cambio, los ataques de phishing selectivo intentan engañar a personas concretas que trabajan en empresas o sectores específicos, con el propósito de obtener acceso al auténtico objetivo: la empresa misma.

Los ataques de phishing selectivo tienen un grado de personalización comparable al de una campaña típica de marketing corporativo. Por ejemplo, un ataque de este tipo puede atacar inicialmente a gerentes de nivel medio que trabajan en empresas financieras en una región geográfica específica y cuyo cargo incluye la palabra "finanzas".

Es posible que se deba realizar una gran cantidad de investigación antes de lanzar un ataque de phishing selectivo, pero el esfuerzo merece la pena para el ciberdelincuente, ya que la recompensa puede ser cuantiosa. Dicha recompensa no es necesariamente monetaria; los ataques de phishing suelen estar patrocinados por Estados.

Para ejecutar un ataque de phishing selectivo, los ciberdelincuentes pueden emplear una combinación de suplantación de correos, URL dinámicas y descargas automáticas para eludir los controles de seguridad. Los ataques avanzados de phishing selectivo pueden explotar vulnerabilidades de día cero en navegadores, aplicaciones o complementos. El ataque de phishing selectivo puede ser una etapa temprana de un ataque de amenaza persistente avanzada (APT) de múltiples etapas, que ejecutará descargas binarias, comunicaciones de malware salientes y exfiltración de datos en etapas futuras.

Expert Tip

Un ejemplo de cebo es un correo que parece ser un mensaje de RR. HH. solicitando al empleado que inicie sesión en el portal del departamento para actualizar la información de su contraseña. Cuando el empleado hace clic en el enlace incluido en el correo electrónico, la página web parece ser el portal de RR. HH., pero en realidad es una falsificación. Cuando intenta iniciar sesión en la página falsa, los ciberdelincuentes se hacen con sus credenciales de inicio de sesión. Esas credenciales se utilizarán posteriormente para acceder ilícitamente a la red.

Cómo protegerse del phishing y del phishing selectivo

A continuación se enumeran algunos sencillos consejos que pueden resultar muy útiles para protegerse de las estafas de phishing:

- Asegurarse de que las soluciones de servicios remotos, VPN y la autenticación multifactor (MFA) están totalmente actualizadas y configuradas e integradas de la manera adecuada.

- Ofrecer formación de concienciación sobre seguridad para educar a los empleados, de modo que conozcan los distintos tipos de ataques de phishing.

- Realizar simulaciones de phishing en tu empresa para que los empleados puedan practicar lo aprendido en la formación de concienciación sobre seguridad.

- Saber cómo validar las URL antes de hacer clic en los enlaces.

- Utilizar un filtro antispam: estos filtros emplean listas negras predefinidas creadas por investigadores de seguridad expertos para mover automáticamente los correos electrónicos de phishing a tu carpeta de correo basura; esto ayuda a protegerse de los errores humanos.

- Utilizar software antivirus: las herramientas antimalware escanean los dispositivos para prevenir, detectar y eliminar el malware que accede al sistema mediante el phishing.

- Utilizar un navegador y software actualizados: independientemente del sistema y del navegador que elijas, asegúrate de usar siempre la versión más reciente.

- No responder nunca al spam: responder a correos electrónicos de phishing permite a los ciberdelincuentes saber que tu dirección de correo está activa.