Spear phishing é um ataque direcionado a uma pessoa ou organização específica, ao passo que campanhas gerais de phishing são enviadas a um grande volume de pessoas.

O que é phishing?

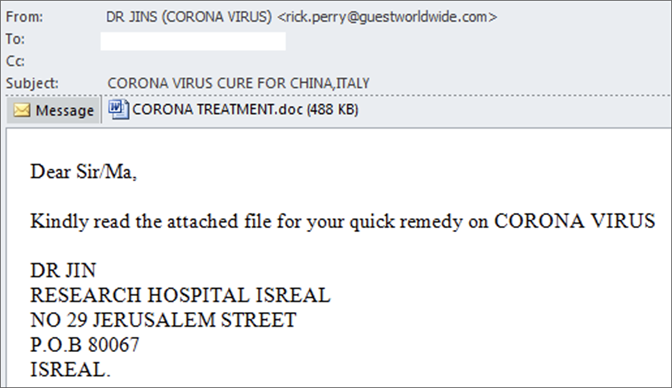

Qualquer pessoa que tenha uma caixa de entrada já ouviu falar de ataques de phishing. Um ataque de phishing moderno provavelmente se parece com um e-mail legítimo de uma empresa ou banco conhecido, e só é identificado como malicioso por usuários atentos que passarem o mouse sobre o endereço do remetente para conferir se está correto antes de clicar nos links ou baixar os anexos.

Os ataques de phishing apostam no volume: em vez de mirar um só indivíduo, eles atacam muitas pessoas na esperança de ter sucesso com algumas delas.

Os ataques não são personalizados, de modo que uma característica comum dos e-mails de phishing é que eles não mencionam o nome do destinatário. Os ataques de phishing não são realizados apenas por e-mail, mas também por mensagens de texto, telefone e aplicações de mensagens.

O que é spear phishing?

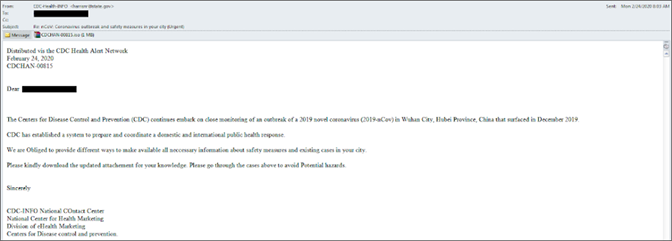

Enquanto os ataques de phishing têm como alvo qualquer um que clicar nos itens maliciosos, os ataques de spear phishing buscam enganar pessoas que trabalham em empresas ou setores específicos, para obter acesso ao alvo final: a própria empresa.

Os ataques de spear phishing buscam parecer tão personalizados quanto uma típica campanha de marketing corporativo. Por exemplo, um ataque de spear phishing pode inicialmente ter como alvo gerentes de nível médio que trabalham em empresas financeiras de uma região geográfica específica e cujo cargo inclui a palavra “finanças”.

Pode ser necessário realizar muita pesquisa antes de lançar um ataque de spear phishing, mas esse esforço vale a pena para o invasor, pois a recompensa pode ser muito valiosa. A recompensa não é necessariamente monetária: muitas vezes, os ataques de spear phishing são patrocinados por estados-nação.

Para executar um ataque de spear phishing, o invasor pode usar uma combinação de spoofing de e-mail, URLs dinâmicas e downloads em segundo plano para contornar os controles de segurança. Ataques avançados de spear phishing podem explorar vulnerabilidades de dia zero em navegadores, aplicações ou plug-ins. O ataque de spear phishing pode ser a fase inicial de um ataque de ameaça persistente avançada (APT) com várias fases, que executará downloads binários, comunicações com malware externo e até exfiltração de dados nas fases futuras.

Expert Tip

Um exemplo de isca é um e-mail que parece uma mensagem de recursos humanos solicitando que o funcionário faça login no portal de RH para atualizar a senha. Quando o funcionário clica no link fornecido no e-mail, a página resultante parece o portal de RH, mas na verdade é uma página falsa. Quando o funcionário tenta efetuar login nessa página falsa, suas credenciais são capturadas pelos criminosos que planejaram o golpe. Por fim, essas credenciais são usadas pelos invasores para acessar a rede.

Como se proteger contra phishing e spear phishing

Confira abaixo algumas dicas simples que podem ajudar bastante na proteção contra golpes de phishing:

- Certifique-se de que os serviços remotos, as VPNs e as soluções de autenticação multifatorial (MFA) estejam totalmente corrigidas e devidamente configuradas e integradas.

- Ofereça treinamentos para conscientização de segurança a fim de educar os funcionários sobre os diversos tipos de ataques de phishing.

- Realize simulações de phishing dentro da sua empresa para que os funcionários possam praticar o que aprenderam no treinamento de conscientização de segurança.

- Saiba como validar URLs antes de clicar nos links

- Use um filtro antispam: o filtro antispam usa blacklists predefinidas, criadas por pesquisadores de segurança especialistas, para direcionar automaticamente e-mails de phishing para sua pasta de lixo eletrônico, evitando erros humanos

- Use software antivírus: ferramentas antimalware varrem dispositivos para prevenir, detectar e remover malware que entra no sistema por meio de phishing

- Use um navegador e software atualizados: independentemente do sistema ou navegador que você utiliza, certifique-se de estar sempre com a versão mais recente instalada.

- Nunca responda a spam: responder a e-mails de phishing permite que o ciber criminoso saiba que seu endereço está ativo.