Se você acha que sua pequena empresa não é alvo de hackers e cibercriminosos, pense duas vezes. Um relatório de 2023 do ITRC afirma que 73% dos proprietários de pequenas empresas relataram ter sofrido um ciberataque nos últimos 12 meses, provavelmente porque os adversários acreditam que as organizações menores não possuem medidas de segurança robustas para defender seus negócios e seus dados.

Embora os cibercriminosos contem com vários métodos para atacar uma organização, um dos mais comuns — e geralmente mais fáceis — é atingir os funcionários por meio de ataques de phishing coordenados ou outras técnicas de engenharia social.

Para minimizar esse risco, as pequenas e médias empresas precisam desenvolver um programa de treinamento de funcionários em cibersegurança que instrua as pessoas sobre os riscos comuns de segurança, promova um comportamento responsável na web e descreva as etapas a serem seguidas no caso de um possível ataque.

Compreendendo as políticas internas de cibersegurança

Antes de desenvolver programas de treinamento para funcionários, sua empresa precisa ter uma visão clara de sua estratégia de cibersegurança, bem como das pessoas, dos processos e das tecnologias que executarão o programa de segurança. Aqui, analisamos os elementos essenciais da arquitetura de cibersegurança.

Você está usando uma plataforma de cibersegurança?

O mercado de cibersegurança atual oferece uma ampla variedade de soluções e serviços. Embora um parceiro de cibersegurança confiável e com boa reputação possa ajudar as empresas a desenvolver um conjunto de ferramentas personalizado para atender às suas necessidades específicas, toda plataforma de cibersegurança deve começar com uma proteção antivírus básica.

Expert Tip

Embora o custo seja uma preocupação para muitos proprietários de pequenas empresas, é importante encontrar soluções que ofereçam o nível certo de proteção, dentro do orçamento adequado e com a tecnologia certa. Aprenda como começar a construir um robusto plano de cibersegurança para atender às necessidades específicas de pequenas empresas.

Baixe: Cibersegurança para pequenas empresas: soluções proativas que atendem às suas necessidades

Elabore um plano de resposta a incidentes e documente os procedimentos de cibersegurança

Um plano de resposta a incidentes é um documento que descreve os procedimentos, as etapas e responsabilidades de uma organização ao se preparar, detectar, conter e se recuperar de um comprometimento de dados.

Documente os softwares, os programas e as fontes da internet que estão na lista de permissões da organização.

Mesmo as pequenas empresas devem desenvolver uma clara política de uso aceitável para funcionários que utilizam dispositivos e redes corporativas ou que têm acesso a dados e a outros ativos sensíveis. Isso incluiria listar os diferentes programas, aplicações de software, websites e plataformas de rede social que podem ser acessados por dispositivos da empresa ou pela rede corporativa, bem como as medidas necessárias para proteger o dispositivo e seus dados.

Como parte desse processo, também pode ser útil definir comportamentos inaceitáveis e atividades proibidas.

Saiba mais

EXEMPLO: a política de TI de uma empresa deve deixar claro que os funcionários não estão autorizados a instalar softwares não licenciados em nenhum computador, telefone ou outro dispositivo da empresa, nem a baixar arquivos ou programas, como músicas, filmes, jogos ou outros aplicativos. Isso porque o download de softwares não licenciados, ou de qualquer arquivo, pode deixar a empresa vulnerável a ciberataques.

Crie seu próprio programa de conscientização sobre cibersegurança

Defina o escopo do programa de treinamento em cibersegurança

Esse treinamento deve ser uma tarefa obrigatória para todo funcionário, independentemente do nível, localização ou escopo do trabalho. Dito isso, é recomendável adaptar os programas de aprendizagem com base no tipo de trabalho ou nível de experiência, bem como na localização.

O programa de treinamento pode ser adaptado para os seguintes públicos:

- Nível básico/colaborador individual: um nível básico de treinamento em cibersegurança adequado para todos os funcionários que têm acesso a qualquer dispositivo conectado à internet ou à rede da empresa. Este curso pode abordar as ciberameaças mais comuns, ensinar a detectar ataques em andamento e a adotar um comportamento online responsável para reduzir os riscos.

- Nível gerencial: um módulo de treinamento gerencial é desenvolvido especificamente para ajudar gerentes e supervisores a responder às perguntas de suas equipes, aplicar as políticas de segurança corporativa, identificar e mitigar comportamentos de alto risco e trabalhar em coordenação com a equipe de segurança.

- Equipe de TI: embora a equipe de TI seja altamente treinada em assuntos técnicos, muitos profissionais de TI não têm conhecimento avançado em cibersegurança. Este módulo de treinamento fornecerá aos profissionais de TI uma visão geral das práticas recomendadas de cibersegurança e treinamento sobre como usar o conjunto de ferramentas de cibersegurança existente na empresa.

- Trabalhadores remotos: com a crescente tendência do trabalho remoto, as organizações precisam adotar medidas adicionais para proteger a empresa dos riscos que surgem quando um funcionário usa sua rede pessoal para tratar de assuntos profissionais. Como parte desse processo, a organização deve definir e implementar medidas de segurança para que o funcionário possa trabalhar remotamente — seja em casa, nas instalações de um parceiro, em um hotel ou em qualquer local de sua escolha.

- Prestadores de serviços, freelancers e fornecedores: assim como os trabalhadores remotos, prestadores de serviços, freelancers e fornecedores geralmente não trabalham presencialmente, mas têm acesso a redes, dispositivos e dados corporativos. Essas pessoas devem realizar o programa básico de treinamento em cibersegurança. Além disso, a empresa também pode considerar o desenvolvimento de um módulo especial para atender às necessidades e limitações específicas desse grupo.

Como planejar seu programa de treinamento: quais tópicos incluir?

O programa de treinamento deve abordar as ciberameaças mais comuns e significativas. Incluindo:

Ataques de phishing e outras técnicas de engenharia social

A engenharia social é um dos métodos mais comuns de ciberataque, em que um hacker induz um funcionário a compartilhar dados confidenciais ou credenciais, fingindo ser outro funcionário ou parceiro legítimo. Por exemplo, um hacker pode se passar por um representante de atendimento ao cliente para solicitar informações confidenciais a um usuário, como nome de usuário e senha.

O phishing é um tipo de ciberataque de engenharia social que utiliza e-mail, mensagens de texto, chamadas telefônicas ou redes sociais para induzir a vítima a compartilhar informações confidenciais — como senhas ou números de contas — ou baixar um arquivo malicioso que instalará vírus em seu computador ou celular.

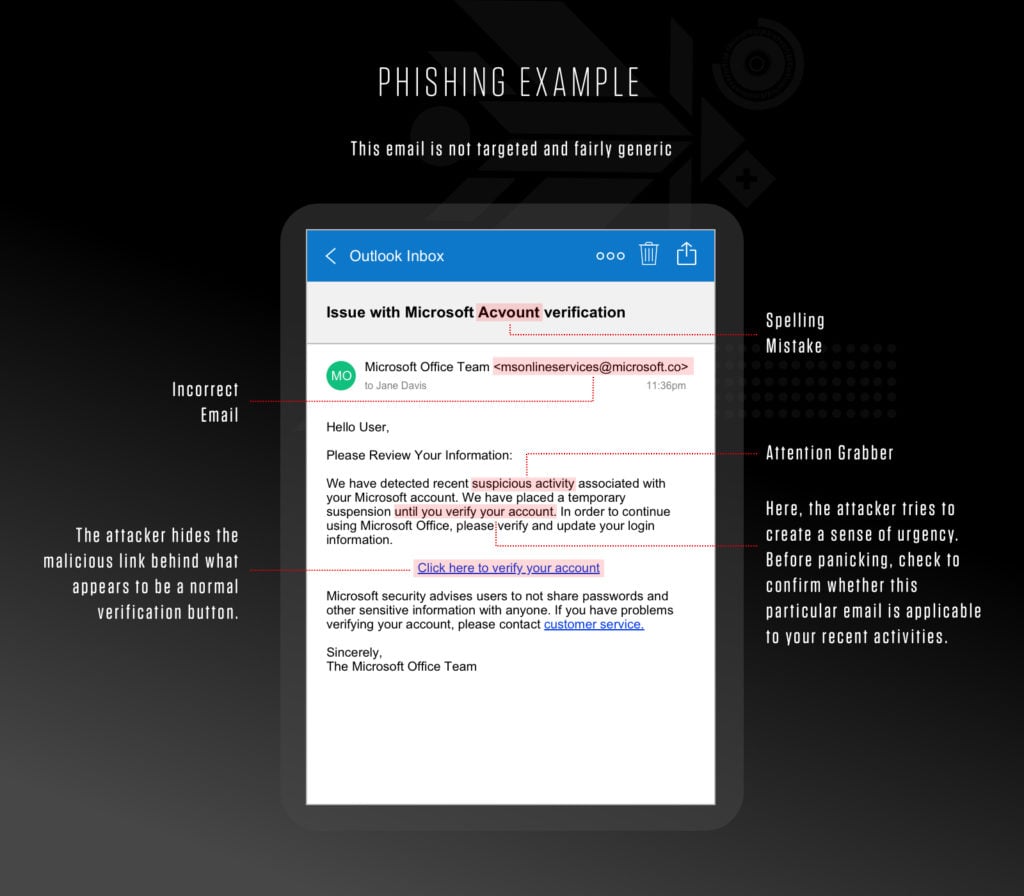

Ao criar seu programa de treinamento, inclua exemplos reais de ataques de phishing para orientar seus funcionários sobre os principais indicadores, como mostra o exemplo abaixo:

Ataques de senha e roubo de credenciais

Os invasores estão constantemente em busca de IDs de usuário, endereços de e-mail e senhas, pois com esses dados eles conseguem se passar por um usuário legítimo e evitam a detecção enquanto realizam um ataque.

Uma vez em posse das suas credenciais, o hacker poderá acessar qualquer serviço ou rede à qual sua conta tenha acesso. Uma das melhores maneiras de reduzir o risco de comprometimento de senhas é exigir que os usuários criem senhas fortes. Abaixo estão exemplos de senhas fortes.

Expert Tip

As senhas fortes são:

- Complexas: têm 25 ou mais caracteres

- Aleatórias: não contêm palavras, frases ou padrões reconhecíveis

- Alteradas com frequência: devem ser trocadas a cada 30 dias ou menos

Senhas longas, complexas e aleatórias são exponencialmente mais difíceis de serem violadas por ferramentas de quebra de senhas. Além disso, senhas atualizadas com frequência limitam o tempo disponível para que adversários quebrem os hashes das senhas.

Ameaças Internas

Uma ameaça interna é qualquer risco de cibersegurança que vem de dentro da organização. Geralmente, trata-se de um funcionário atual ou antigo, ou de outra pessoa que tenha acesso direto à rede, aos dados confidenciais e à propriedade intelectual da empresa.

Normalmente, um membro da empresa é motivado financeiramente a liderar ou participar de um ato malicioso. Esses ataques costumam envolver o roubo de dados ou de segredos comerciais que podem ser vendidos na dark web ou a terceiros maliciosos. Felizmente, existem maneiras de mitigar as ameaças internas para PMEs, o que inclui o monitoramento contínuo da rede e a capacitação dos funcionários sobre todas as políticas da empresa relacionadas às práticas de cibersegurança.

Como proteger dispositivos móveis

Qualquer dispositivo conectado à internet pode ser um ponto de entrada para um ataque. Seu programa de treinamento em cibersegurança deve ensinar as práticas recomendadas sobre como os funcionários podem manter seus dispositivos seguros e como devem instalar e atualizar as ferramentas de segurança utilizadas pela organização.

Redes Sociais

As redes sociais podem ser mais uma via para os cibercriminosos se conectarem com funcionários, coletarem informações pessoais e explorarem relacionamentos pessoais para levar adiante um ataque usando técnicas de engenharia social. Embora as empresas geralmente não possam proibir os funcionários de acessar redes sociais em seus próprios dispositivos durante seu tempo livre, elas podem criar políticas claras que limitem o uso dessas redes em dispositivos da empresa ou pela rede corporativa.

Principais responsabilidades dos funcionários

O principal objetivo de qualquer programa de cibersegurança é manter a organização e seus ativos seguros. Isso inclui dados de todos os tipos — incluindo dados confidenciais de clientes e propriedade intelectual.

Em muitos casos, os funcionários que lidam com dados sensíveis de clientes, como informações pessoais, dados bancários ou registros de saúde, são obrigados por lei a concluir um treinamento em cibersegurança. Organizações sujeitas a tais regulamentações devem garantir que o programa de treinamento que desenvolvem atenda aos requisitos estabelecidos pelo governo ou por grupos do setor.

Obtenha o apoio dos líderes de equipe

A cibersegurança deve ser vista como um esforço de toda a empresa. É importante que o programa conte com uma liderança dedicada das áreas de TI e RH para garantir que os módulos de treinamento sejam desenvolvidos adequadamente e implementados para o público-alvo correto.

Como parte desse processo, as funções de CEO, CFO, líder de TI e gerente de RH também devem coordenar todos os aspectos da gestão do programa, incluindo o orçamento. Isso ajudará a garantir que a cibersegurança continue sendo uma parte importante das operações contínuas da empresa e receba os recursos e investimentos adequados.

Implemente, mensure, solicite feedback e atualize

Como em qualquer novo programa de treinamento, pode ser útil realizar um teste piloto do programa com um grupo seleto de funcionários e coletar feedback sobre o conteúdo do programa e a experiência do usuário.

Ao implementar o programa para seus funcionários, será importante acompanhar os índices de conclusão e testar o conhecimento deles por meio de um questionário final e testes regulares de cibersegurança, como uma simulação de um e-mail de phishing.

Todo treinamento básico deve ser realizado anualmente para que os funcionários atualizem seu conhecimento e mantenham em mente as práticas recomendadas.

Próximos passos com a CrowdStrike

Não deixe que o tamanho da sua empresa ou o seu orçamento sejam um obstáculo para o desenvolvimento de uma defesa de segurança robusta. O CrowdStrike Falcon® Go é uma solução acessível, fácil de instalar e de usar, que protege sua pequena empresa contra ransomware, malware e as mais recentes ciberameaças.

- Proteja sua empresa com o melhor antivírus de última geração do setor, comprovadamente eficaz na interrupção de ataques avançados.

- Utilize o controle de dispositivos para monitorar e gerenciar dispositivos USB que possam colocar sua rede em risco.

- Implemente um sensor leve e comece a proteger sua empresa instantaneamente, independentemente de onde seus dispositivos estejam.

Sua empresa está pronta para experimentar a solução gratuitamente?

Experimente o Falcon Go gratuitamente por 15 dias e proteja sua pequena empresa contra ransomware, malware e ciberataques sofisticados.