Si crees que tu pequeña empresa no supone un objetivo para hackers y ciberdelincuentes, te equivocas. Un informe de ITRC de 2023 indica que el 73 % de los propietarios de pequeñas empresas afirman haber sufrido un ciberataque en los últimos 12 meses, probablemente porque los adversarios creen que las organizaciones más pequeñas no cuentan con medidas de seguridad sólidas para defender el negocio y sus datos.

Si bien los ciberdelincuentes recurren a una variedad de métodos para atacar a una empresa, uno de los más habituales (y a menudo más fáciles) es tener como objetivo a los empleados mediante ataques de phishing coordinados u otras técnicas de ingeniería social.

Para reducir este riesgo, las empresas pequeñas y medianas necesitan desarrollar un programa de formación en ciberseguridad para empleados que instruya a las personas sobre los riesgos de seguridad habituales, promueva un comportamiento online responsable y describa los pasos que seguir cuando crean que puedan estar sufriendo un ataque.

Descripción de las directivas internas de ciberseguridad

Antes de empezar a desarrollar programas de formación para empleados, tu empresa debe tener clara su estrategia de ciberseguridad, así como las personas, procesos y tecnologías que ejecutarán dicho programa. Aquí repasamos los elementos esenciales de la arquitectura de ciberseguridad.

¿Usas una plataforma de ciberseguridad?

Hoy en día, hay una amplia variedad de soluciones y servicios disponibles en el mercado de la ciberseguridad. Aunque un socio de ciberseguridad de confianza y con buena reputación puede ayudar a las empresas a desarrollar un conjunto de herramientas personalizado para satisfacer sus necesidades únicas, cualquier plataforma de ciberseguridad debería empezar desde cero con protección antivirus.

Expert Tip

Aunque el coste es una preocupación para muchos pequeños empresarios, es importante encontrar soluciones que ofrezcan el nivel adecuado de protección con la tecnología necesaria y sin salirse del presupuesto. Aprende a crear un plan de ciberseguridad sólido que satisfaga las necesidades específicas de las pequeñas empresas.

Desarrolla un plan de respuesta a incidentes y documenta los procedimientos de ciberseguridad

Un plan de respuesta a incidentes es un documento que describe los procedimientos, pasos y responsabilidades de una organización para prepararse, detectar, contener y recuperarse de una brecha de datos.

Documenta el software, los programas y las fuentes de Internet que estén permitidos para la organización

Incluso las pequeñas empresas deberían desarrollar una directiva de uso clara y aceptable para los empleados que utilizan dispositivos y redes corporativas o que tienen acceso a datos y otros recursos sensibles. Se debería incluir una lista de las diferentes aplicaciones de software, programas, sitios web y plataformas de redes sociales a los que se puede acceder con un dispositivo de la empresa o a través de una red corporativa, así como los pasos que deben tomarse para proteger el dispositivo y sus datos.

Como parte de este proceso, también puede ser útil señalar conductas inaceptables y actividades prohibidas.

Más información

EJEMPLO: La directiva de TI de una empresa debe dejar claro que los empleados no pueden instalar software sin licencia en ningún ordenador, teléfono u otro dispositivo de la empresa ni descargar archivos o programas, como música, películas, juegos u otras aplicaciones. Esto se debe a que las descargas de software sin licencia, o cualquier descarga de archivos, podrían hacer que la empresa sea susceptible a ciberataques.

Crea tu propio programa de concienciación sobre ciberseguridad

Define el alcance del programa de formación en materia de ciberseguridad

La formación en ciberseguridad debe ser de carácter obligatorio para todo el personal, independientemente de su rango, su ubicación o sus funciones. Así pues, lo más recomendable sería adaptar los programas de formación en función del tipo de trabajo, el nivel de experiencia y la ubicación.

El programa de formación puede adaptarse para los siguientes destinatarios:

- Colaborador básico/individual: un nivel básico de formación en ciberseguridad, adecuado para todos los empleados que tienen acceso a cualquier dispositivo conectado a Internet o a la red de la empresa. En este curso se repasarían las ciberamenazas comunes, cómo detectar ataques en curso y cómo tener un comportamiento responsable online para reducir el riesgo.

- Directivos el módulo de formación para directivos está diseñado específicamente para ayudar a los directivos y supervisores a responder a las preguntas de sus equipos, hacer cumplir las directivas de seguridad corporativas, identificar y mitigar conductas de alto riesgo, y coordinarse con el equipo de seguridad.

- Personal de TI: aunque el personal de TI está altamente formado en asuntos técnicos, muchos no cuentan con una amplia experiencia en ciberseguridad. Este módulo de formación proporcionaría a los profesionales de TI una visión general de las mejores prácticas en ciberseguridad y formación sobre cómo utilizar el conjunto de herramientas de ciberseguridad que ya hay en la empresa.

- Teletrabajadores: conforme sigue creciendo la tendencia del teletrabajo, las organizaciones deben tomar medidas adicionales para proteger a la empresa de los riesgos que se producen cuando un empleado utiliza una red personal para asuntos oficiales. Como parte de este proceso, la organización tienen que definir qué medidas de seguridad aplicar para que el empleado pueda trabajar a distancia, ya sea en su domicilio, un centro asociado, un hotel o cualquier sitio que elija.

- Contratistas, autónomos y proveedores: al igual que los teletrabajadores, los contratistas, autónomos y proveedores no suelen trabajar en las instalaciones, sino que tienen acceso a distancia a dispositivos, datos y redes corporativas. Estas personas deben completar el programa básico de formación en ciberseguridad. Además, la empresa también puede considerar desarrollar un módulo especial para atender las necesidades y limitaciones específicas de este grupo.

Planificación del programa de formación: qué temas incluir

El programa de formación debe cubrir las ciberamenazas más comunes y significativas. Estas incluyen:

Phishing y otros ataques de ingeniería social

La ingeniería social es uno de los métodos más comunes de ciberataque, en el que un hacker engaña a un empleado para que comparta datos confidenciales o credenciales haciéndose pasar por otro empleado o socio legítimo. Por ejemplo, un hacker puede hacerse pasar por un agente del servicio técnico para pedirle a un usuario información confidencial, como su nombre de usuario y contraseña.

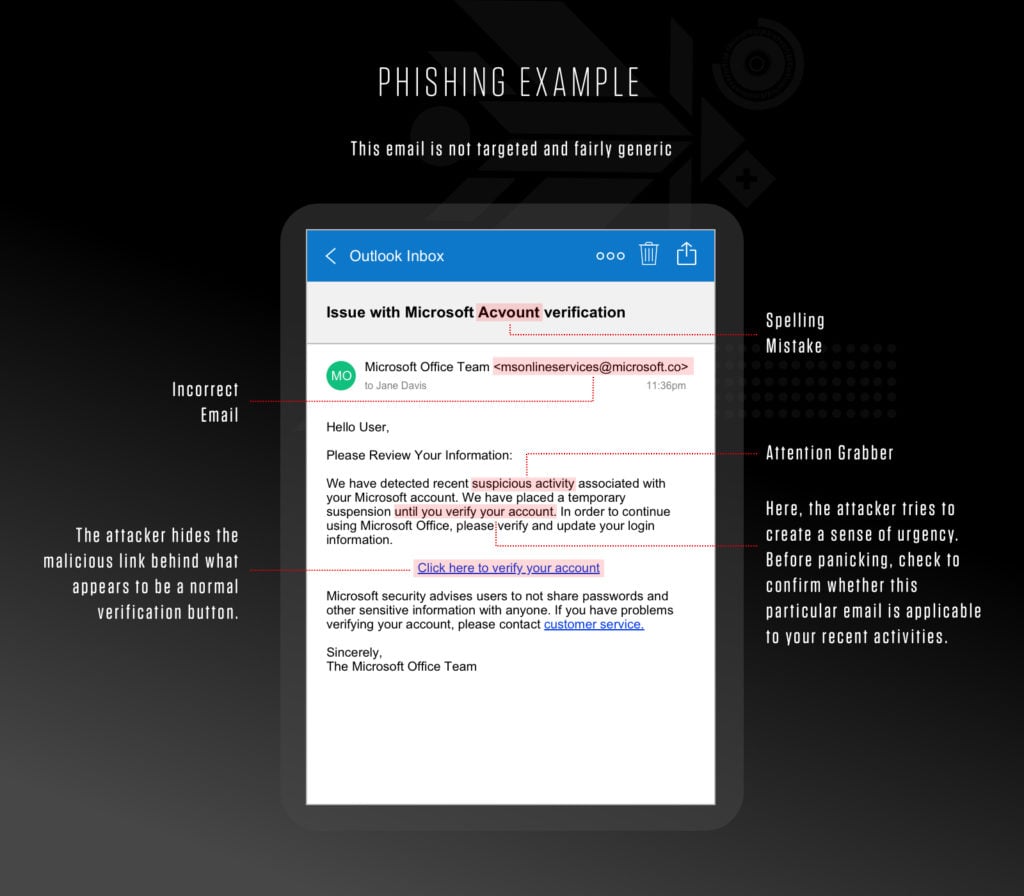

El phishing es un tipo de ciberataque de ingeniería social que utiliza el correo electrónico, los mensajes de texto, las llamadas telefónicas o las redes sociales para incitar a una víctima a compartir información sensible (como contraseñas o números de cuenta) o a descargar un archivo malicioso que instalará virus en su ordenador o teléfono.

Al crear tu programa de formación, incluye ejemplos reales de ataques de phishing para educar a tus empleados sobre los principales indicadores clave, como en el siguiente ejemplo:

Ataques a contraseñas y robo de credenciales

Los ciberdelincuentes buscan constantemente identificadores de usuario, direcciones de correo electrónico y contraseñas porque son elementos que les permiten hacerse pasar por usuarios legítimos para evitar que los detecten mientras llevan a cabo un ataque.

Una vez que el hacker tiene tus credenciales, puede acceder a cualquier servicio o red al que tenga derecho la cuenta. Una de las mejores formas de reducir el riesgo de que las contraseñas se vean comprometidas es exigir a los usuarios que creen contraseñas seguras. A continuación se muestran ejemplos de contraseñas seguras.

Expert Tip

Las contraseñas seguras cumplen estos requisitos:

- Complejidad: se componen de 25 o más caracteres

- Aleatoriedad: no contienen palabras, frases ni patrones reconocibles

- Modificación frecuente: se cambian cada 30 días o menos

Las herramientas de descifrado de contraseñas lo tienen mucho más complicado con contraseñas largas, complejas y aleatorias, mientras que las que se actualizan frecuentemente limitan la cantidad de tiempo que tiene el adversario para descifrar los hashes de contraseñas.

Amenazas internas

Una amenaza interna es un riesgo de ciberseguridad que proviene del interior de la organización, generalmente de un empleado actual o anterior, o de otra persona que tenga acceso directo a la red de la empresa, a datos confidenciales y a la propiedad intelectual.

Por lo general, un atacante interno tiene motivaciones económicas para liderar o participar en un acto malicioso. Estos ataques generalmente implican el robo de datos o secretos comerciales que pueden venderse en la dark web o a un tercero hostil. Por suerte, existen formas de mitigar las amenazas internas para las pymes, que incluyen monitorizar continuamente tu red y educar a los empleados sobre todas las directivas de la empresa en relación con las prácticas de ciberseguridad.

Protección de los dispositivos móviles

Cualquier dispositivo conectado a Internet puede ser el punto de entrada para un ataque. Tu programa de formación en ciberseguridad debería incluir las mejores prácticas para que los empleados protejan sus dispositivos e información sobre cómo instalar y actualizar las herramientas de seguridad utilizadas por la organización.

Redes sociales

Las redes sociales pueden ser otra vía para que los ciberdelincuentes conecten con empleados, recopilen información personal y aprovechen las relaciones personales para lanzar un ataque mediante técnicas de ingeniería social. Aunque las empresas generalmente no pueden prohibir a los empleados usar las redes sociales en su tiempo libre usando sus propios dispositivos, sí que pueden establecer directivas claras que limiten el uso de los dispositivos de la empresa o de la red corporativa.

Responsabilidades clave de los empleados

El objetivo principal de todo programa de ciberseguridad es proteger la organización y sus recursos. Esto incluye datos de todo tipo, incluidos datos personales de clientes y propiedad intelectual.

En muchos casos, los empleados que manejan datos personales de clientes, como información personal, datos bancarios o historiales médicos, están obligados por ley a completar la formación en ciberseguridad. Las organizaciones sujetas a estas normativas deben asegurarse de que el programa de formación que desarrollen cumpla los requisitos establecidos por el gobierno o los grupos del sector.

Cómo conseguir el visto bueno de los líderes de equipo

La ciberseguridad debe considerarse un esfuerzo a nivel de toda la empresa. Es importante que el programa cuente con líderes de TI y RR. HH. para garantizar que los módulos de formación se desarrollen e implementen de manera adecuada para los destinatarios pertinentes.

Como parte de este proceso, el CEO, el CFO, el responsable de TI y el responsable de RR. HH. también deben coordinarse en todos los aspectos de la gestión del programa, incluido el presupuesto. Esto ayudará a garantizar que la ciberseguridad siga siendo una parte importante de las operaciones continuas de la empresa y que se respalde con los recursos e inversiones adecuados.

Implementación, mediciones, retroalimentación y actualizaciones

Como en cualquier programa de formación nuevo, puede ser útil hacer un piloto inicial con un subconjunto de empleados y recopilar opiniones sobre el contenido del programa y la experiencia de los usuarios.

Al implementar el programa para tus empleados, será importante hacer un seguimiento de las tasas de finalización y evaluar los conocimientos tanto mediante un cuestionario final como a través de pruebas periódicas de ciberseguridad (como, por ejemplo, un correo simulado de phishing).

Se debe realizar una formación básica todos los años para actualizar los conocimientos de los empleados y seguir priorizando las mejores prácticas.

Próximos pasos con CrowdStrike

No dejes que el tamaño de tu negocio ni tu presupuesto te impidan desarrollar una defensa de seguridad sólida. CrowdStrike Falcon® Go es una solución asequible y fácil de instalar y usar que protege tu pequeña empresa frente a ransomware, malware y las últimas ciberamenazas.

- Protege tu negocio con la solución antivirus de próxima generación líder del sector, con eficacia demostrada a la hora de detener ataques avanzados.

- Aprovecha el control de dispositivos como ayuda para monitorizar y controlar los dispositivos USB que puedan poner en riesgo tu red.

- Implementa un sensor ligero y empieza a proteger tu negocio al instante, sin importar dónde estén tus dispositivos.

¿Todo listo para probarlo gratis?

Inicia una prueba gratuita de 15 días de Falcon Go y protege tu pequeña empresa frente a ransomware, malware y ciberataques sofisticados.