¿Qué es el ransomware?

El ransomware es un tipo de malware que cifra los datos de la víctima, por los que el ciberdelincuente responsable solicita un "rescate" o pago con el fin de restaurar el acceso a los archivos y la red. Normalmente, la víctima recibe una clave de descifrado después de realizar el pago para restaurar el acceso a sus archivos. Si no se realiza el pago, el atacante publica los datos en sitios específicos de filtración de datos o bloquea el acceso a los archivos para siempre.

El ransomware se ha convertido en uno de los tipos de malware más destacados y ataca a una amplia variedad de sectores, como el gubernamental, el educativo, el financiero y el sanitario, y sus responsables extorsionan millones de dólares en todo el mundo cada año.

¿Cómo funcionan los ataques de ransomware?

Independientemente del tipo de ransomware (analizaremos sus variantes en breve), todos tienden a seguir el mismo proceso que se describe a continuación.

Paso 1: Infección

Los operadores de ransomware suelen utilizar correos electrónicos de phishing y otras técnicas de ingeniería social para infectar el ordenador de la víctima. En la mayoría de los casos, la víctima termina haciendo clic en un enlace malicioso del correo electrónico y de esta forma se introduce la variante de ransomware en su dispositivo.

Paso 2: Cifrado

Una vez que un dispositivo o sistema ha sido infectado, el ransomware busca archivos valiosos y los cifra. Dependiendo de la variante, el software malicioso puede encontrar oportunidades para propagarse a otros dispositivos y sistemas de toda la organización.

Paso 3: Solicitud de rescate

Una vez cifrados los datos, se requiere una clave de descifrado para desbloquear los archivos. Para obtener la clave de descifrado, la víctima debe seguir las instrucciones de la nota de rescate que describen cómo pagar al ciberdelincuente, generalmente en Bitcoin.

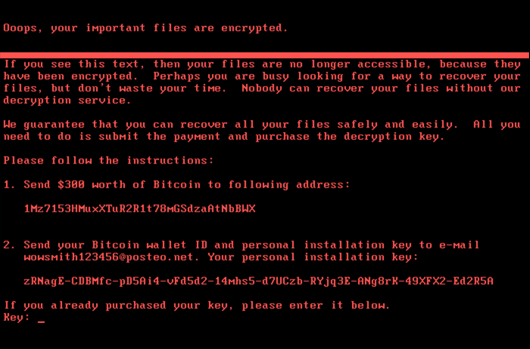

Carta de rescate de los hackers exigiendo Bitcoin

Tipos de ransomware

- Ransomware cifrador: En este caso, el ransomware cifra sistemáticamente los archivos del disco duro del sistema, lo que hace que sea difícil de descifrarlos sin pagar el rescate y obtener la clave de descifrado. Se solicita el pago mediante BitCoin, MoneyPak, PaySafeCard, Ukash o una tarjeta de débito prepagada.

- Bloqueadores de pantalla: Los bloqueadores impiden completamente el acceso al sistema u ordenador, por lo que no se puede acceder a los archivos y aplicaciones. Una pantalla de bloqueo muestra la solicitud de rescate, posiblemente con un reloj de cuenta atrás para aumentar la urgencia e impulsar a las víctimas a actuar.

- Scareware: El scareware es una táctica que emplea ventanas emergentes para convencer a las víctimas de que tienen un virus y les insta a descargar software falso para solucionar el problema.

Ejemplos de ransomware

Conocer ejemplos de ataques de ransomware ayuda a comprender cómo funcionan variantes específicas y cómo protegerse mejor de cada una de ellas. Algunas variantes son:

| Variante | Descripción |

|---|---|

| CryptoLocker | El ransomware CryptoLocker fue revolucionario tanto por la cantidad de sistemas que afectó como por su uso de algoritmos criptográficos sólidos. El grupo utilizó su red de bots principalmente para cometer fraudes relacionados con la banca. |

| NotPetya | NotPetya combina ransomware con la capacidad de propagarse a través de una red. Se propaga a ordenadores con Microsoft Windows a través de diferentes métodos, como el exploit EternalBlue que aprovecha la vulnerabilidad CVE-2017-0144 en el servicio SMB. |

| Ryuk | WIZARD SPIDER es un grupo de ciberdelincuentes sofisticado que ha estado utilizando el ransomware Ryuk desde agosto de 2018, atacando a organizaciones grandes pidiendo grandes sumas por los rescates. |

| REvil (Sodinokibi) | El ransomware Sodinokibi/REvil suele estar relacionado con el actor de amenazas PINCHY SPIDER y sus afiliados, que operan bajo el modelo de ransomware como servicio (RaaS). |

| WannaCry | WannaCry ha atacado a organizaciones sanitarias y compañías de servicios públicos utilizando un exploit de Microsoft Windows llamado EternalBlue que permitía compartir archivos, y de este modo abría la puerta a la propagación del ransomware. |

| Conti | La utilización por parte de Conti de técnicas de ofuscación basadas en compiladores, como ADVobfuscator, proporciona ofuscación de código cuando se crea el código fuente del ransomware. Partes del código fuente de Conti se reestructuran o reescriben periódicamente con la intención de evitar la detección y alterar los sistemas de análisis automatizado de malware. |

| Maze | El ransomware Maze ataca a múltiples sectores y organizaciones de todo el mundo. Es relativamente nuevo y es conocido por divulgar datos privados al público si la víctima del ataque de ransomware no cede a las exigencias de los ciberdelincuentes. |

| BlackCat | El ransomware BlackCat es popular porque es uno de los primeros ransomwares profesionales escritos en Rust, un lenguaje de programación más seguro. Esto facilita la adaptación del malware a diferentes sistemas operativos. |

¿Quiénes son los principales objetivos de los ataques de ransomware?

El ransomware se introdujo originalmente para atacar sistemas individuales, como los ordenadores personales de ciudadanos comunes. Sin embargo, los ciberdelincuentes se dieron cuenta de todo su potencial cuando empezaron a atacar a organizaciones que estaban dispuestas a pagar para recuperar y proteger los datos de sus empleados y clientes. Hoy en día, la mayoría de los ataques de ransomware les ocurren a empresas y otras organizaciones, como organizaciones pequeñas y medianas que carecen de los recursos para protegerse completamente de dichos ataques.

Encuesta Estado del Ransomware de CrowdStrike

CrowdStrike encuestó a 1100 responsables de seguridad de todo el mundo en relación con el ransomware. Te contamos lo que dijeron.

Descargar ahora

Algunos de los sectores más afectados son la banca, los servicios públicos, la enseñanza, el gobierno y la fabricación. Los ciberdelincuentes también ejecutan más ataques de ransomware en regiones y países prósperos, como Estados Unidos, Canadá y Australia. Lo hacen por dos razones: para poder exigir más dinero a las empresas ricas ubicadas en estas regiones y porque dichas regiones suelen contar con tasas de adopción de ordenadores más altas.

¿Debes pagar el rescate?

El FBI no apoya el pago de un rescate en respuesta a un ataque de ransomware. Argumentan que pagar el rescate no solo incentiva el modelo de negocio, sino que además el dinero puede terminar en los bolsillos de organizaciones terroristas, blanqueo de capital y estados nación rebeldes. Además, aunque pocas organizaciones admiten públicamente haber pagado rescates, los adversarios publicarán esa información en la dark web , por lo que será de conocimiento público para otros adversarios que busquen un nuevo objetivo.

Pagar el rescate no hace que la recuperación sea más rápida ni la garantiza. Puede que haya varias claves de descifrado, que la herramienta de descifrado esté defectuosa, que el descifrador sea incompatible con el sistema operativo de la víctima, que haya un descifrado doble y la clave de descifrado solo funcione en una capa, y que algunos datos estén dañados. Menos de la mitad de las víctimas de ransomware pueden restaurar sus sistemas con éxito.

¿Cuánto cuesta pagar un rescate?

El ransomware sigue siendo una de las tácticas más rentables para los ciberdelincuentes. El pago medio del rescate en 2024 fue de 2,73 millones de dólares, frente a los 1,82 millones de 2023.

¿Cómo eliminar el ransomware?

Hay varias formas en que se propaga una infección de ransomware. Una vez que el ransomware penetra en un dispositivo de la red, puede causar estragos, así como una interrupción que paralice las operaciones empresariales. Cuando están en juego datos confidenciales, el bienestar financiero y la reputación de la marca, es fundamental saber qué hacer si se produce un ataque de ransomware, pero la mejor defensa contra este tipo de ataques es la prevención proactiva.

Expert Tip

Sigue estos consejos para mantener tus operaciones seguras:

- Formar a todos los empleados en prácticas recomendadas de ciberseguridad.

- Mantener el sistema operativo y el resto de software parcheado y actualizado.

- Implementar y mejorar la seguridad del correo electrónico.

- Integrar inteligencia sobre amenazas en la estrategia de seguridad.

- Desarrollar copias de seguridad offline a prueba de ransomware.

- Implementar un programa de protección de identidades sólido.

Si te encuentras con ransomware, es importante seguir estos pasos:

1. Localizar los dispositivos infectados

Todos los dispositivos conectados a la red, tanto en las instalaciones como fuera de ellas, deben estar desconectados. Si es necesario, desactiva también cualquier conectividad inalámbrica (incluidas Wi-Fi y Bluetooth), ya que ayuda a evitar que la infección de ransomware transite la red y secuestre datos clave para cifrarlos.

Si un ransomware penetra en la red, es importante identificar todos los dispositivos infectados inmediatamente y aislarlos, antes de que la brecha se propague al resto de la red.

En primer lugar, busca cualquier actividad sospechosa en la red, como cambios en el nombre de un archivo o en su extensión. Es probable que la brecha en el sistema se deba a un error humano (por ejemplo, un empleado que hizo clic en un enlace sospechoso en un correo electrónico de phishing), por lo que los empleados pueden ser una fuente de información muy útil. Pregunta si alguien ha recibido o detectado alguna actividad sospechosa que pueda ayudar a identificar los dispositivos infectados.

2. Reiniciar en modo seguro

Dependiendo del tipo de ransomware, reiniciar el dispositivo y seleccionar el modo seguro puede detener la propagación. Aunque algunos troyanos como "REvil" y "Snatch" pueden operar durante el arranque en modo seguro, esto no se aplica a todo el ransomware y el modo seguro puede darte un tiempo valioso para instalar software antimalware. Sin embargo, es importante tener en cuenta que cualquier archivo cifrado permanecerá cifrado incluso en modo seguro y será necesario restaurarlo mediante una copia de seguridad de datos.

3. Instalar un software antiransomware

Una vez que se han identificado los dispositivos infectados y se han desconectado de la red, es necesario eliminar el ransomware mediante un software antimalware. Si intentas continuar con tus actividades habituales antes de que los dispositivos estén completamente descifrados, corres el riesgo de que vuelva a aparecer malware no detectado, lo que provocaría que se siguiera propagando y se comprometieran más archivos.

4. Analizar en busca de programas ransomware

Cuando creas que tus dispositivos están libres de ransomware u otros gusanos, asegúrate de analizar el sistema, tanto buscando manualmente cualquier comportamiento sospechoso, como cambios en la extensión de archivos, como utilizando firewalls de última generación. Un análisis exhaustivo debería desvelar cualquier troyano oculto que podría volver a causar estragos una vez que restaures tu ordenador.

5. Revisar las copias de seguridad

En una época en la que los riesgos de ciberseguridad acechan en cada esquina, tener copias de seguridad de todos los datos digitales, de forma independiente de la red centralizada, es crucial para que todo vuelva a funcionar rápidamente y minimizar el tiempo de inactividad en caso de brecha.

Una vez que todos los dispositivos se hayan descifrado y estén equipados con software antivirus, es hora de recurrir a los datos de respaldo para restaurar cualquier archivo comprometido.

Sin embargo, antes de hacerlo, realiza una comprobación rápida de los archivos de la copia de seguridad. Debido a la creciente sofisticación y resiliencia del ransomware moderno, es posible que estos archivos también estén dañados y desplegar los datos por la red podría llevarte de vuelta al primer paso.

6. Informar del ataque

Aunque la prioridad inmediata después de una brecha es detener la propagación y comenzar la fase de recuperación, también deben tenerse en cuenta otras consecuencias mayores del ataque. Los datos comprometidos no solo afectan a la empresa sino también a sus empleados y clientes.

Como el ransomware generalmente implica la amenaza de que se filtren datos, se debe informar a las autoridades pertinentes sobre cualquier ataque lo antes posible.

Realmente, no existe una legislación estadounidense sobre datos a nivel federal. Sin embargo, una combinación de distintos estados y algunas leyes federales imponen multas estrictas a las normativas sobre el cumplimiento de datos. Si sufres una brecha de datos en California, por ejemplo, debes informar a la CCPA, y cualquier infracción individual ocasiona multas de 7500 dólares por infracción.

También se debe informar a las autoridades policiales sobre el ransomware y otras formas de malware, ya que ellos pueden ayudar a identificar a los responsables y prevenir futuros ataques. Puedes informar del ataque aquí:

Guía de supervivencia sobre ciberseguridad para pequeñas y medianas empresas

Consulta la Guía de supervivencia sobre ciberseguridad para pequeñas y medianas empresas de CrowdStrike, la cual te ayudará a conocer el panorama de los ciberataques modernos y te proporcionará medidas prácticas para proteger tu empresa.

Descargar ahoraSoluciones contra el ransomware: el enfoque de Crowdstrike

Como hemos visto, un ataque de ransomware es perjudicial para las operaciones empresariales y la privacidad de los datos. Afirmar que la adopción de un enfoque proactivo es esencial a la hora de protegerse contra el ransomware es quedarse corto. Las soluciones de protección ante ransomware de CrowdStrike te ayudan a adoptar este enfoque proactivo. Según el tamaño de la organización, los paquetes de productos Falcon Go, Falcon Pro o Falcon Enterprise ayudan a defender la superficie de ataque de la empresa, como endpoints e identidad, datos y cargas de trabajo en la nube.

Preguntas frecuentes sobre ransomware

P: ¿Qué es el ransomware?

R: El ransomware es un tipo de malware que cifra los datos de la víctima y para el que el ciberdelincuente responsable solicita un "rescate" o pago con el fin de restaurar el acceso a los archivos y la red.

P: ¿Quién es el objetivo del ransomware?

R: Hoy en día, la mayoría de los ataques de ransomware les ocurren a empresas y otras organizaciones, como organizaciones pequeñas y medianas que carecen de los recursos para protegerse completamente de dichos ataques.

P: ¿Debes pagar el rescate?

R: El FBI no apoya el pago de un rescate en respuesta a un ataque de ransomware. Argumentan que pagar el rescate no solo incentiva el modelo de negocio, sino que además el dinero puede terminar en los bolsillos de organizaciones terroristas, entidades que blanquean capital y estados nación rebeldes.

P: ¿Cuál es el pago medio del rescate?

R: El pago medio del rescate en 2024 fue de 2,73 millones de dólares, frente a los 1,82 millones de 2023.

P: ¿Cómo se puede prevenir el ransomware?

R: Entre otras medidas, forma a tus empleados en las mejores prácticas de ciberseguridad, mantén el software actualizado, mejora la seguridad del correo electrónico y crea copias de seguridad offline a prueba de ransomware.

P: ¿Se puede eliminar ransomware?

R: Sí. Si detectas ransomware, primero identifica el dispositivo o dispositivos infectados. Después, reinícialos en modo seguro, instala software antiransomware y busca programas de ransomware. Luego, revisa tus archivos de copia de seguridad para asegurarte de que no están corruptos. Por último, informa del ataque.

P: ¿Dónde se informa acerca de un ataque de ransomware?

R: Puedes informar del ataque aquí: