¿Qué es el ransomware como servicio (RaaS)?

El ransomware como servicio (RaaS) es un modelo empresarial entre operadores de ransomware y afiliados en el que los afiliados pagan para lanzar ataques de ransomware desarrollados por operadores. Podemos pensar en el ransomware como servicio como una variación del modelo empresarial del software como servicio (SaaS).

Los kits de RaaS permiten que los afiliados sin la habilidad o el tiempo necesarios para desarrollar su propia variante de ransomware tengan una variante lista y puedan ejecutarla de forma rápida y asequible. Se pueden encontrar fácilmente en la dark web, donde se anuncian del mismo modo que otros productos en la web legal.

Un kit RaaS puede incluir soporte 24/7, ofertas agrupadas, opiniones de usuarios, foros y otras funciones idénticas a las que ofrecen los proveedores SaaS legítimos. El precio de los kits RaaS oscila entre 40 dólares al mes y varios miles de dólares, cantidades triviales si tenemos en cuenta que la demanda media de rescate en 2021 fue de 6 millones de dólares. Un actor de amenaza no necesita que todos los ataques tengan éxito para hacerse rico.

Cómo funciona el modelo de RaaS

La siguiente tabla resume los papeles que desempeñan los operadores y los afiliados en el modelo de RaaS:

| Operadores de RaaS | Afiliados de RaaS |

|---|---|

| Captan afiliados en foros. | Pagan para utilizar el ransomware. Acuerdan una tarifa de servicio por el rescate obtenido. |

| Proporcionan a los afiliados acceso a un panel para crear su propio paquete de ransomware. Crean un panel de "mando y control" específico para que los afiliados monitoricen el paquete. | Escogen a las víctimas. Determinan las condiciones del rescate. Configuran los mensajes para el usuario después de comprometerlo. |

| Comprometen los recursos de la víctima. Maximizan la infección utilizando técnicas que aprovechan los recursos existentes. Ejecutan el ransomware. | |

| Establecen un portal de pago para la víctima. "Ayudan" a los afiliados a negociar con la víctima. | Se comunican con la víctima mediante portales de chat u otros canales de comunicación. |

| Gestionan un sitio específico de filtración de datos. | Gestionan claves de descifrado. |

Hay 4 modelos de ingresos de RaaS comunes:

1. Suscripción mensual con una tarifa plana.

2. Programas de afiliados, similares al modelo de tarifa mensual pero con un porcentaje de los ingresos (normalmente del 20 al 30 %) destinado al desarrollador de ransomware.

3. Tarifa de licencia única sin reparto de los beneficios.

4. Reparto simple de los beneficios.

Los operadores de RaaS más sofisticados ofrecen portales que permiten a los suscriptores ver el estado de las infecciones, los pagos totales, los archivos cifrados en total y otra información sobre sus objetivos. El afiliado tan solo tiene que iniciar sesión en el portal de RaaS, crear una cuenta, pagar con Bitcoin, introducir los detalles sobre el tipo de malware que desea crear y hacer clic en el botón enviar. Los suscriptores pueden tener acceso a soporte, comunidades, documentación, actualizaciones de características y otras ventajas idénticas a las que reciben los suscriptores de productos de SaaS legítimos.

El mercado del RaaS es competitivo. Además de portales, los operadores de RaaS ejecutan campañas de marketing y tienen sitios web. Su apariencia es exactamente la misma que pueden tener los sitios web y las campañas de tu empresa. Cuentan con vídeos y documentos técnicos, y están activos en Twitter. El RaaS es un gran negocio: las ganancias totales de ransomware en 2020 fueron de unos 20 000 millones de dólares, lo que supone un incremento frente a los 11 500 millones de dólares del año anterior.

Entre los ejemplos más conocidos de kits de RaaS están Locky, Goliath, Shark, Stampado, Encryptor y Jokeroo, pero existen muchos otros. Los operadores de RaaS desaparecen, se reorganizan y vuelven a emerger periódicamente con variantes de ransomware nuevas y mejores.

Ejemplos de RaaS

Hive

Hive es un grupo de RaaS que se volvió popular en abril de 2022, cuando atacó una gran cantidad de clientes de Microsoft Exchange Server mediante una técnica de pass-the-hast. Entre las organizaciones había firmas financieras, organizaciones sin ánimo de lucro, organizaciones sanitarias y muchas otras más. El 26 de enero de 2023, el Departamento de Justicia de Estados Unidos anunció que había interrumpido las operaciones de Hive incautando dos servidores back-end del grupo en Los Ángeles (California). Se calcula que Hive tuvo más de 1500 víctimas en todo el mundo y extorsionó millones de dólares en pagos de rescates.

DarkSide

DarkSide es una operación de RaaS relacionada con un grupo de ciberdelincuencia rastreado por CrowdStrike como CARBON SPIDER. Los operadores de DarkSide siempre se han centrado en los equipos Windows, pero hace poco que también incluyen Linux, y atacan entornos empresariales que ejecutan hipervisores VMware ESXi sin parche o roban credenciales de vCenter. El 10 de mayo, el FBI anunció que el incidente de Colonial Pipeline involucró el ransomware de DarkSide. Después se reveló que a Colonial Pipeline le habían robado aproximadamente 100 GB de datos de su red y que al parecer la organización había pagado casi 5 millones de dólares a un afiliado de DarkSide.

REvil

REvil, también conocido como Sodinokibi, se identificó como el ransomware detrás de una de las mayores peticiones de rescate de las que se tiene constancia: 10 millones de dólares. Lo vende el grupo delictivo PINCHY SPIDER, que alquila RaaS bajo el modelo de afiliados y suele quedarse con el 40 % de los beneficios.

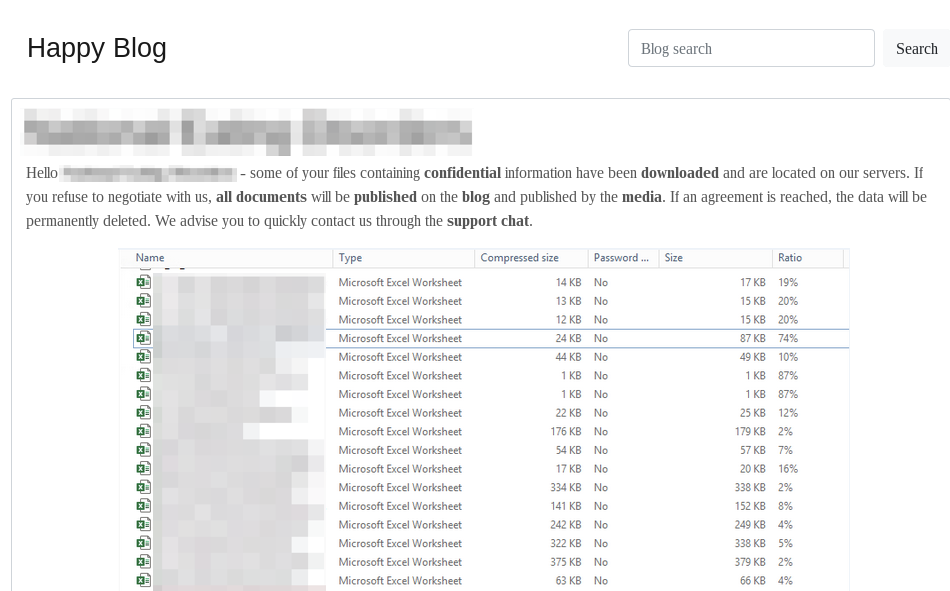

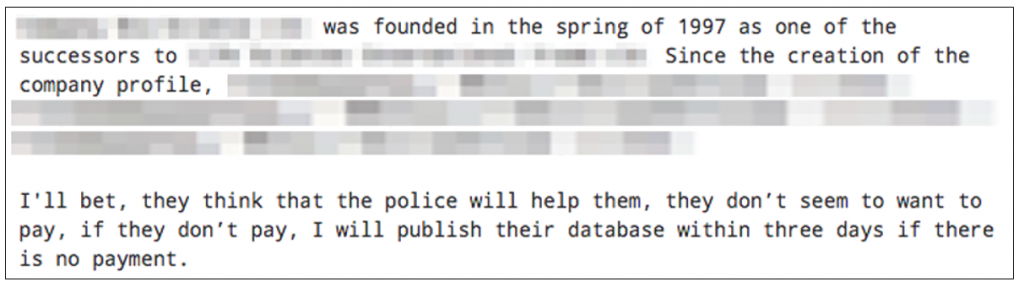

Similar a las filtraciones de datos iniciales de TWISTED SPIDER, PINCHY SPIDER advierte a las víctimas de la filtración de datos planeada, normalmente a través de una publicación en un blog en su sitio específico de filtración de datos que contiene ejemplos de datos como prueba (consúltalo más abajo), antes de publicar los datos en masa después de un determinado tiempo. REvil también proporciona un enlace a la publicación del blog en la nota del rescate. El enlace muestra la filtración a la víctima antes de que se exponga al público. Tras visitar el enlace, empieza una cuenta atrás que ocasionará que la filtración de datos se publique cuando se haya agotado el tiempo determinado.

Dharma

Se han atribuido los ataques del ransomware Dharma a un grupo iraní de adversarios con motivaciones económicas. Este RaaS está disponible en la dark web desde 2016 y se relaciona principalmente con ataques de protocolo de escritorio remoto (RDP). Los ciberdelincuentes suelen pedir de 1 a 5 bitcoins a objetivos en una amplia gama de sectores.

A diferencia de REvil y otros kits de RaaS, Dharma no tiene un control centralizado.

Las variantes de Dharma provienen de muchas fuentes y la mayoría de los incidentes en los que CrowdStrike identificó a Dharma revelaron una coincidencia entre archivos de muestra de casi el 100 %. Las únicas diferencias fueron las claves de cifrado, el correo electrónico de contacto y otras nimiedades que pueden personalizarse a través de un portal de RaaS. Debido a que los ataques de Dharma son casi idénticos, los Threat Hunters no pueden usar un incidente para averiguar quién está detrás del ataque de Dharma y cómo operan.

LockBit

LockBit, en desarrollo desde al menos septiembre de 2019, está disponible como RaaS y se anuncia para usuarios de habla rusa o bien angloparlantes con un aval que hable ruso. En mayo de 2020, un afiliado que operaba LockBit publicó una amenaza de filtración de datos en un popular foro delictivo en ruso:

Además de la amenaza, el afiliado proporcionó pruebas, como una captura de pantalla de un documento de ejemplo que estaba entre los datos de la víctima. Una vez que llegó la fecha límite, se sabe que el afiliado publicó un enlace mega[.]nz para descargar los datos robados a la víctima. Este afiliado ha amenazado con publicar datos de al menos nueve víctimas.

Encuesta Estado del Ransomware de CrowdStrike

CrowdStrike encuestó a 1100 responsables de seguridad de todo el mundo en relación con el ransomware. Te contamos lo que dijeron.

Descargar ahora

Evitar los ataques de RaaS

Recuperarse de un ataque de ransomware es difícil y costoso, por lo que es mejor evitarlos por completo. Los pasos para evitar un ataque de RaaS son los mismos que para cualquier ataque de ransomware, ya que el RaaS es simplemente ransomware en paquete que facilita la tarea a los usuarios maliciosos:

- Implementa una protección de endpoints fiable y moderna que pueda trabajar en algoritmos avanzados y funcione en segundo plano de manera automática e ininterrumpida.

- Realiza copias de seguridad de forma periódica y frecuente. Si solo se realiza una copia de seguridad durante el fin de semana, un ataque de ransomware podría costar una semana entera de trabajo.

- Realiza varias copias de seguridad y almacénalas en dispositivos diferentes en ubicaciones distintas.

- Comprueba las copias de seguridad periódicamente para garantizar que pueden recuperarse.

- Mantén un programa de ruta estricto para protegerte de vulnerabilidades conocidas y desconocidas.

- Segmenta la red para impedir la proliferación por el entorno.

- Implementa una protección antiphishing avanzada.

- Invierte en formar a los usuarios y fomentar una cultura de seguridad.