¿Cuáles son los tipos de malware?

Aunque existen muchas variedades de malware, es más probable que te topes con alguno de los tipos siguientes:

|

|

|

|

|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

A continuación, describimos cómo funcionan y proporcionamos ejemplos reales de cada uno.

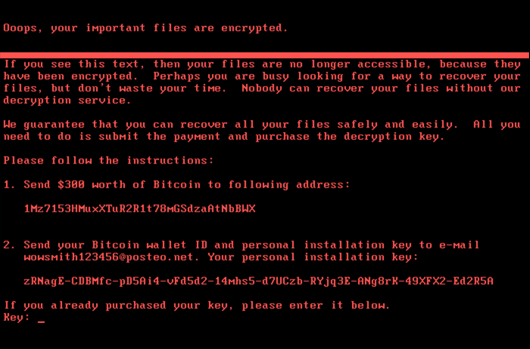

1. Ransomware

El ransomware es un software que usa el cifrado para deshabilitar el acceso de un objetivo a sus datos hasta que pague un rescate. A la organización que sea víctima de esto, le es imposible seguir funcionando hasta que pague, pero no hay garantía alguna de que dicho pago conlleve la entrega de la clave de cifrado o de que dicha clave funcione correctamente.

Ejemplo de ransomware:

Este año, la ciudad de Baltimore sufrió el ataque de un tipo de ransomware llamado RobbinHood, que detuvo todas las actividades de la ciudad, incluida la recaudación de impuestos, las transferencias de propiedades y el correo electrónico gubernamental durante semanas. Este ataque le ha costado a la ciudad más de 18 millones de dólares hasta ahora y no parece que los gastos vayan a quedarse ahí. El mismo tipo de malware se utilizó contra la ciudad de Atlanta en 2018, con un coste de 17 millones de dólares.

2. Malware sin archivos

El malware sin archivos, en principio, no instala nada. En su lugar, realiza cambios en los archivos nativos del sistema operativo, como PowerShell o WMI. Como el sistema operativo reconoce los archivos editados como legítimos, un software antivirus no detecta un ataque sin archivos y, como dichos ataques son sigilosos, tienen diez veces más éxito que los ataques de malware tradicionales.

Ejemplo de malware sin archivos:

Astaroth es una campaña de malware sin archivos que envió correo basura a los usuarios con enlaces a un archivo de acceso directo .LNK. Cuando los usuarios se descargaron el archivo, se inició una herramienta WMIC, junto con otras herramientas legítimas de Windows. Estas herramientas se descargaron código adicional que se ejecutó solo en la memoria, sin dejar un rastro que los análisis de vulnerabilidades pudieran detectar. Después, el ciberdelincuente descargó y ejecutó un troyano que robó credenciales y las subió a un servidor remoto.

3. Spyware

El spyware recopila información sobre las actividades del usuario sin su conocimiento ni consentimiento, que puede incluir contraseñas, códigos PIN, información de pago y mensajes sin estructurar.

El uso del spyware no se limita al navegador del escritorio: también pueden funcionar en una aplicación crítica o en un teléfono móvil.

Incluso aunque los datos robados no sean críticos, los efectos del spyware suelen afectar a toda la organización, ya que se degrada el rendimiento y se erosiona la productividad.

Ejemplo de spyware:

DarkHotel, que atacó a dirigentes empresariales y gubernamentales a través de la conexión Wi-Fi de hoteles, utilizó varios tipos de malware a fin de obtener acceso a sistemas que pertenecían a determinadas personas con poder. Cuando ya se había obtenido dicho acceso, los ciberdelincuentes utilizaban registradores de pulsaciones para acceder a las contraseñas y demás información confidencial de sus objetivos.

4. Adware

El adware hace un seguimiento de la actividad de navegación del usuario para determinar qué anuncios mostrarle. Aunque el adware es parecido al spyware, no instala ningún software en el equipo del usuario ni captura las pulsaciones de las teclas.

El peligro del adware reside en la erosión de la privacidad de un usuario: los datos extraídos por el adware se recopilan junto a los datos obtenidos, de manera encubierta o no, sobre la actividad del usuario en cualquier sitio de Internet y se usan para crear un perfil de esa persona que incluye quiénes son sus amigos, qué compras ha hecho, dónde ha viajado y mucho más. Esa información se puede compartir o vender a anunciantes sin el consentimiento del usuario.

Ejemplo de adware:

El adware llamado Fireball infectó a 250 millones de ordenadores y dispositivos en 2017, secuestrando navegadores para cambiar los motores de búsqueda predeterminados y rastrear la actividad web. Sin embargo, el malware tenía potencial para convertirse en algo más que una mera molestia. Tres cuartas partes del malware podían ejecutar código de forma remota y descargar archivos maliciosos.

Expert Tip

Descarga CrowdInspect: una herramienta de comunidad gratuita para los sistemas de Microsoft Windows cuya meta es ayudarte con alertas de presencia de posible malware en tu ordenador que pudiera estar comunicándose por la red.

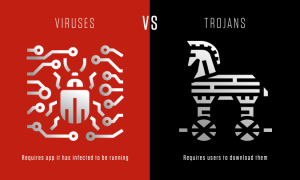

5. Troyano

Un troyano se presenta en forma de código o software legítimo. Cuando los usuarios lo descargan sin sospechar nada, el troyano puede hacerse con el control de los sistemas de las víctimas con fines maliciosos. Los troyanos pueden ocultarse en juegos, aplicaciones o incluso en parches de software, o pueden estar incrustados en archivos adjuntos en correos electrónicos de phishing.

Ejemplo de troyano:

Emotet es un sofisticado troyano bancario que lleva activo desde 2014. Es difícil luchar contra Emotet porque evade la detección basada en firmas, es persistente e incluye módulos de expansión que lo ayudan a propagarse. El troyano está tan extendido que es tema de una alerta del Departamento de Seguridad Nacional de EE. UU., que indica que corregir lo que provoca Emotet cuesta a los gobiernos territoriales, tribales, locales y estatales hasta 1 millón de dólares por incidente.

Más información

El malware TrickBot es un tipo de troyano bancario lanzado en 2016 que ha ido evolucionando hasta convertirse en un malware multifase modular capaz de una amplia variedad de operaciones ilícitas. Obtén más información sobre por qué TrickBot genera tanta preocupación.

6. Gusanos

Los gusanos atacan vulnerabilidades de los sistemas operativos para instalarse ellos mismos en las redes. Pueden obtener acceso de varios modos: a través de puertas traseras diseñadas en el software, mediante vulnerabilidades accidentales del software o por memorias USB. Una vez en el equipo, los ciberdelincuentes pueden usar los gusanos para lanzar ataques de denegación de servicio distribuido (DDoS), robar datos confidenciales o realizar ataques de ransomware.

Ejemplo de gusano:

Stuxnet fue probablemente desarrollado por las fuerzas de inteligencia israelíes y estadounidenses para intentar retrasar el programa nuclear de Irán. Llegó al entorno de Irán mediante una memoria USB. Dado que las instalaciones estaban aisladas, sus creadores jamás pensaron que Stuxnet podría escapar de la red del objetivo, pero lo hizo. Una vez en circulación, Stuxnet se extendió de manera agresiva pero provocó pocos daños, dado que su única función era interferir con los controladores industriales que gestionaban el proceso de enriquecimiento del uranio.

Más información

¿Quieres estar al día de las actividades recientes de los ciberdelincuentes? Pasa por el blog de Counter Adversary Operations para conocer las últimas investigaciones, tendencias e información sobre las ciberamenazas emergentes.

7. Virus

Un virus es una parte de código que se inserta a sí mismo en una aplicación y se ejecuta al mismo tiempo que se ejecuta esa aplicación. Una vez dentro de una red, un virus se puede usar para robar datos confidenciales, lanzar ataques de denegación de servicio distribuido (DDoS) o realizar ataques de ransomware.

Comparación entre virus y troyanos

Un virus no puede ejecutarse ni replicarse a menos que se inicie la aplicación infectada. Esta dependencia de una aplicación host diferencia a los virus de los troyanos, que requieren que los usuarios se los descarguen, y de los gusanos, que no necesitan aplicaciones para ejecutarse. Muchas instancias de malware se pueden colocar en varias categorías: por ejemplo, Stuxnet es un gusano, un virus y un rootkit.

8. Rootkits

Un rootkit es un software que proporciona a los atacantes maliciosos control remoto del equipo de una víctima con todos los privilegios de administrador. Los rootkits se pueden inyectar en aplicaciones, kernels, hipervisores o firmware. Se propagan mediante phishing, archivos adjuntos maliciosos, descargas maliciosas y unidades compartidas vulneradas. Los rootkits también se pueden usar para ocultar otro tipo de malware, como los registradores de pulsaciones.

Ejemplo de rootkit:

Zacinlo infecta sistemas cuando los usuarios se descargan una falsa aplicación de VPN. Una vez instalada, Zacinlo realiza un barrido de seguridad en busca de otro malware de la competencia e intenta eliminarlo. Después, abre navegadores invisibles e interactúa con contenido como lo haría una persona, hojeando páginas, resaltando información y haciendo clic en enlaces. Esta actividad pretende engañar al software de análisis de comportamiento. El payload de Zacinlo tiene lugar cuando el malware hace clic en anuncios de los navegadores invisibles. Ese fraude de clic publicitario reparte a los ciberdelincuentes una parte de la comisión.

Más información

Obtén más información sobre el bootkit, una infección que usa herramientas de rootkit para introducir un software malicioso en un sistema informático.

9. Registradores de pulsaciones

Un registrador de pulsaciones es un tipo de spyware que monitoriza la actividad del usuario. Los registradores de pulsaciones tienen usos legítimos; las empresas pueden usarlos para monitorizar la actividad de los empleados y las familias pueden usarlos para supervisar los comportamientos online de los menores.

Sin embargo, una vez instalados con fines maliciosos, los registradores de pulsaciones se pueden usar para robar datos de contraseñas, información bancaria y demás información confidencial. Los registradores de pulsaciones se pueden introducir en un sistema mediante phishing, ingeniería social o descargas maliciosas.

Ejemplo de registrador de pulsaciones:

Un registrador de pulsaciones llamado Olympic Vision se ha utilizado para dirigirse a empresarios de EE. UU., Oriente Medio y Asia en forma de ataques para comprometer los correos electrónicos empresariales. Olympic Vision usa técnicas de phishing selectivo e ingeniería social para infectar los sistemas de su objetivo a fin de robar datos confidenciales y espiar transacciones empresariales. El registrador de pulsaciones no es sofisticado, pero está disponible en el mercado negro por unos 25 USD y cualquier ciberdelincuente puede acceder a él.

10. Bots/Redes de bots

Un bot es una aplicación de software que realiza tareas automatizadas bajo demanda. Se utilizan con fines legítimos como indexar motores de búsqueda pero, si se usan con fines maliciosos, toman la forma de malware autopropagado que se puede conectar a un servidor central.

Normalmente, los bots se usan en grandes cantidades para crear una red de bots que, a su vez, se utiliza para lanzar oleadas de ataques controlados de forma remota, como los ataques de denegación de servicio distribuido (DDoS). Las redes de bots pueden llegar a ser muy extensas. Por ejemplo, la red de bots Mirai IoT tenía un alcance de entre 800 000 y 2,5 millones de equipos.

Ejemplo de red de bots:

Echobot es una variante del conocido Mirai. Echobot ataca a una amplia variedad de dispositivos IoT, explotando más de 50 vulnerabilidades diferentes, pero también incluye exploits para Oracle WebLogic Server y el software de red SD-Wan de VMWare. Además, el malware busca sistemas tradicionales sin parchear. Los ciberdelincuentes podrían usar Echobot para lanzar ataques de denegación de servicio distribuido (DDoS), interrumpir cadenas de suministro, robar información confidencial de cadenas de suministro y realizar sabotajes corporativos.

11. Malware móvil

Los ataques a dispositivos móviles han aumentado un 50 por ciento desde el último año. Las amenazas del malware móvil son tan variadas como las de los equipos de sobremesa e incluyen troyanos, ransomware, fraude de clic publicitario y mucho más. Se distribuyen a través de phishing y descargas maliciosas y son particularmente problemáticas para teléfonos desbloqueados de su contenido cerrado, que suelen carecer de las protecciones predeterminadas que eran parte de los sistemas operativos originales de dichos dispositivos.

Ejemplo de malware móvil:

Triada es un troyano con privilegios de administrador que se inyectó en la cadena de suministro de millones de dispositivos Android que se enviaron con el malware preinstalado. Triada obtiene acceso a áreas confidenciales del sistema operativo e instala aplicaciones de spam. Estas aplicaciones muestran anuncios que a veces sustituyen a anuncios legítimos. Cuando un usuario hace clic en los anuncios no autorizados, los beneficios de ese clic van a parar a los desarrolladores de Triada.

12. Malware wiper

Un wiper es un tipo de malware con un solo propósito: eliminar datos de usuarios y garantizar que no se pueden recuperar. Los ataques wiper se usan para tirar redes informáticas de empresas públicas o privadas en varios sectores. Los ciberdelincuentes también usan los ataques wiper para cubrir sus huellas tras una intrusión, debilitando así la capacidad de respuesta de la víctima.

Ejemplo de malware wiper:

El 15 de enero de 2022, se informó de que un conjunto de malware denominado WhisperGate se había implementado contra objetivos ucranianos. El informe dice que el incidente constaba de tres componentes individuales implementados por el mismo ciberdelincuente, incluido un cargador de arranque malicioso que corrompe los discos locales detectados, un descargador basado en Discord y un wiper de archivos. Esta actividad tuvo lugar al mismo tiempo que varios sitios web pertenecientes al gobierno ucraniano quedaban inutilizables. Más información>

Informe sobre amenazas móviles

Descarga el informe más reciente sobre amenazas móviles para conocer más sobre el motivo por el que cada vez crecen más los ataques a plataformas móviles.

Descargar el informeDetección de malware y eliminación con CrowdStrike

El mejor enfoque para protegerse frente al malware es emplear un conjunto de métodos unificado. El aprendizaje automático, el bloqueo de exploits, el uso de listas blancas y negras, y los indicadores de ataques (IOA) deben formar parte de cualquier estrategia antimalware que se precie dentro de una empresa.

CrowdStrike Falcon® combina estos métodos con tecnologías innovadoras que se ejecutan más rápido en la nube, para una defensa más inmediata.

La plataforma CrowdStrike Falcon® proporciona a los analistas e investigadores de amenazas capacidades de búsqueda de malware rápidas y exhaustivas mediante el acceso al mayor repositorio activo de eventos y artefactos de amenaza del sector. El repositorio contiene una colección de 300 TB con más de 400 millones de archivos e indexa unos 2 billones de eventos a la semana.

Todos estos datos están disponibles para una búsqueda en tiempo real (tanto de metadatos como de contenido binario), algo que se puede hacer en segundos gracias a la tecnología de indexación pendiente de patentar.

Un análisis profundo de amenazas evasivas y desconocidas es posible con Falcon Sandbox. Falcon Sandbox enriquece los resultados de las búsquedas de malware con inteligencia sobre amenazas y proporciona IOC prácticos, para que los equipos de seguridad puedan comprender los ataques de malware más sofisticados y reforzar sus defensas.

A fin de luchar contra la creciente amenaza del malware para móviles, las organizaciones necesitan visibilidad sobre los dispositivos que tienen acceso a sus redes y el modo en el que acceden a ellas. Falcon for Mobile de CrowdStrike proporciona detección y respuesta para endpoints móviles con visibilidad en tiempo real de las direcciones IP, la configuración de los dispositivos, las conexiones Wi-Fi y de Bluetooth y la información del sistema operativo.

¿Quieres conocer de qué manera bloquea el malware la plataforma CrowdStrike Falcon®? Comienza una prueba gratuita y comprueba cómo actúa frente a muestras de malware activas.