¿Qué es una red de bots?

Una red de bots es una red de equipos infectados con malware controlados por un gestor de bots. Esta es la persona que maneja la infraestructura de la red de bots y usa los equipos vulnerados para lanzar ataques designados con el fin de destruir la red de un objetivo, inyectar malware, recopilar credenciales o ejecutar tareas de uso intensivo de la CPU. A cada dispositivo individual que pertenece a la red lo llamamos "bot".

¿Cómo se controlan las redes de bots?

Los gestores de bots controlan sus redes de bots siguiendo una de estas dos estructuras: un modelo centralizado con comunicación directa entre el gestor de bots y cada equipo, o un sistema descentralizado con varios vínculos entre todos los dispositivos de la red de bots infectados.

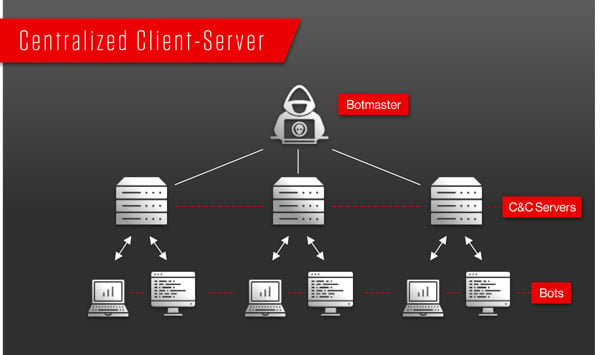

Modelo centralizado de cliente-servidor

La primera generación de redes de bots funcionaba con una arquitectura de cliente-servidor, en la que un servidor de mando y control gestiona toda la red de bots. Debido a su sencillez, la desventaja del uso del modelo centralizado frente a un modelo P2P es que tiene un único punto de fallo.

Los dos canales de comunicación de mando y control más habituales son IRC y HTTP:

Red de bots IRC (Internet Relay Chat)

Las redes de bots IRC se encuentran entre los tipos más antiguos de las redes de bots y se controlan de manera remota con un servidor y un canal de IRC preconfigurados. Los bots se conectan al servidor de IRC y esperan las órdenes del gestor de bots.

Red de bots HTTP

Una red de bots HTTP es una red de bots basada en Internet mediante la cual el gestor de bots utiliza el protocolo HTTP para enviar órdenes. Los bots visitarán de manera periódica el servidor para obtener actualizaciones y órdenes nuevas. El uso del protocolo HTTP permite al gestor de bots enmascarar sus actividades como tráfico web normal.

Modelo entre pares descentralizado

Las nuevas generaciones de redes de bots son entre pares, en las que los bots comparten las órdenes y la información entre ellos y no están en contacto directo con el servidor de mando y control.

Las redes de bots P2P son más complicadas de implementar que las redes de bots de IRC o HTTP, pero también son más resilientes porque no dependen de un servidor centralizado. En lugar de eso, cada bot trabaja de manera independiente como cliente y servidor, actualizando y compartiendo información de un modo coordinado entre los dispositivos de la red de bots.

¿Cómo funciona una red de bots?

Las fases de creación de una red de bots se pueden resumir en estos pasos:

- Exposición

- Infección y crecimiento

- Activación

En la fase 1, el hacker localiza una vulnerabilidad en un sitio web, una aplicación o el comportamiento de un usuario con el objetivo de exponer a los usuarios al malware, aunque la intención de un gestor de bots es que los usuarios no sean conscientes de esta exposición y de la futura infección de malware. Puede que exploten problemas de seguridad de software o de sitios web para que estos distribuyan malware a través de correos electrónicos, descargas drive-by o descargas de troyanos.

En la fase 2, los dispositivos de las víctimas se infectan con malware que puede hacerse con el control de sus dispositivos. La infección de malware inicial permite a los hackers crear dispositivos "zombies" mediante técnicas como las descargas web, los kits de exploits, los anuncios emergentes y los archivos adjuntos de correos electrónicos. Si se trata de una red de bots centralizada, el gestor de bots dirigirá el dispositivo infectado a un servidor de mando y control. En caso de una red de bots P2P, se iniciará la propagación entre pares y los dispositivos zombies buscarán conectarse con otros dispositivos infectados.

En la fase 3, cuando el gestor de bots ya ha infectado a una cantidad de bots suficiente, puede empezar a movilizar sus ataques. Los dispositivos zombies se descargarán la actualización más reciente del canal de mando y control para recibir sus órdenes. A continuación, el bot comienza a ejecutar esas órdenes y realiza actividades maliciosas. El gestor de bots puede continuar gestionando y ampliando su red de bots de forma remota para llevar a cabo varias actividades maliciosas. Las redes de bots no atacan a personas específicas dado que el objetivo del gestor de bots es infectar el mayor número de dispositivos posible para poder realizar los ataques maliciosos.

Tipos de ataques de redes de bots

Una vez que un adversario tiene el control de una red de bots, son muchas las posibilidades maliciosas. Una red de bots se puede usar para realizar muchos tipos de ataques, entre los que se incluyen:

1. Phishing

Las redes de bots se pueden usar para distribuir malware a través de correos electrónicos de phishing. Como las redes de bots están automatizadas y formadas por muchos bots, terminar con una campaña de phishing es como jugar a un juego en el que no se da abasto.

2. Ataque de denegación de servicio distribuido (DDoS)

Durante un ataque de denegación de servicio distribuido (DDoS), la red de bots envía un abrumador número de solicitudes al servidor o aplicación que va a atacar, haciendo que se bloquee. Los ataques de denegación de servicio distribuido (DDoS) de capa de red utilizan inundaciones SYN, inundaciones UDP, amplificación de DNS y otras técnicas diseñadas para consumir el ancho de banda del objetivo e impedir que se lleven a cabo las solicitudes legítimas. Los ataques de denegación de servicio distribuido (DDoS) de capa de aplicación utilizan inundaciones HTTP, Slowloris o ataques RUDY, ataques de día cero y otros ataques que se centran en las vulnerabilidades de un sistema operativo, aplicación o protocolo a fin de hacer que una aplicación determinada quede inservible.

Muchos recordarán el enorme ataque de denegación de servicio distribuido (DDoS) de la red de bots Mirai. Mirai es una red de bots de IoT que infectó a cientos de dispositivos de IoT y en 2016 inutilizó servicios como OVH, DYN y Krebs on Security.

3. Spambots

Los spambots recopilan correos electrónicos de sitios web, foros, libros de visitas, salas de chat y cualquier otro lugar en el que los usuarios introduzcan sus direcciones de correo electrónico. Una vez adquiridos, los correos electrónicos se usan para crear cuentas y enviar mensajes de spam. Se piensa que más del 80 % del spam proviene de redes de bots.

Cómo protegerse de las redes de bots

Para evitar que tus dispositivos pasen a formar parte de una red de bots, sugerimos que tu organización se plantee las siguientes recomendaciones:

- Un programa de formación sobre concienciación en seguridad estándar que enseñe a los empleados a identificar enlaces maliciosos.

- Mantener siempre el software actualizado para minimizar las probabilidades de que un ataque de red de bots explote las debilidades del sistema.

- Utilizar la autenticación de dos factores para evitar que el malware de red de bots se introduzca en los dispositivos y las cuentas si una contraseña se ha visto comprometida.

- Actualizar las contraseñas en todos los dispositivos, especialmente las opciones de privacidad y seguridad o aquellas que se conecten entre dispositivos o a Internet.

- Una solución antivirus de calidad que se mantenga actualizada y analice la red con regularidad.

- Implementar un sistema de detección de intrusiones (IDS) en tu red.

- Una solución de protección para endpoints que incluya funciones de detección de rootkits y que pueda identificar y bloquear el tráfico de red malicioso.