16 ejemplos de ransomware

El ransomware es un malware que cifra los archivos importantes de la víctima a cambio de un pago (rescate) para restaurar el acceso. Si se realiza el pago del rescate, las víctimas del ransomware reciben una clave de descifrado. Si no se realiza el pago, el ciberdelincuente publica los datos en la dark web o bloquea el acceso al archivo cifrado de forma permanente.

A continuación, analizamos 16 ejemplos recientes de ransomware y describimos cómo funcionan los ataques.

- BitPaymer

- Cryptolocker

- DarkSide

- Dharma

- DoppelPaymer

- GandCrab

- Maze

- MedusaLocker

- NetWalker

- NotPetya

- Petya

- REvil

- Ryuk

- SamSam

- WannaCry

- Hive

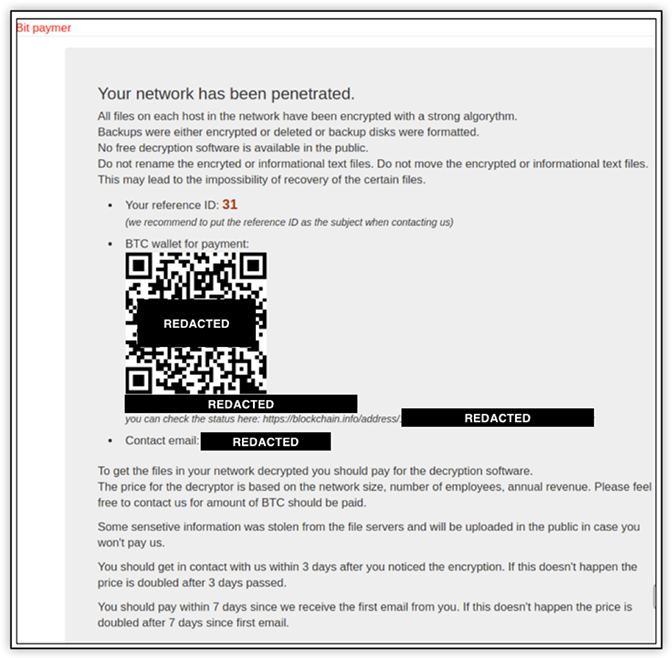

1. BitPaymer

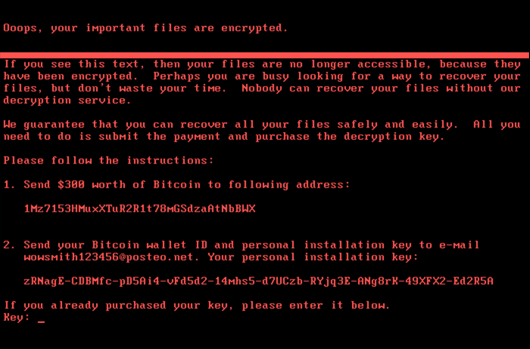

CrowdStrike Intelligence ha estado monitorizando el BitPaymer original desde que fue identificado por primera vez en agosto de 2017. En su primera iteración, la nota de rescate de BitPaymer incluía la solicitud de rescate y una URL para un portal de pago basado en TOR. El portal de pago incluía el título "Bit paymer" junto con un ID de referencia, un monedero Bitcoin (BTC) y una dirección de correo electrónico de contacto. A continuación se muestra un ejemplo de este portal:

Más información -> Análisis completo sobre Bitpaymer de CrowdStrike.

Más información -> Análisis completo sobre Bitpaymer de CrowdStrike.2. Cryptolocker

Los bloqueadores de pantalla prácticamente desaparecieron después de la introducción de un grupo de ransomware conocido como CryptoLocker en 2013. El ransomware CryptoLocker fue desarrollado por el llamado BusinessClub que utilizó la enorme red de bots Gameover Zeus con más de un millón de infecciones. El grupo decidió desarrollar su propio ransomware y desplegarlo en un subconjunto de los sistemas infectados de su red de bots. La solicitud de rescate para las víctimas fue relativamente pequeña (una cantidad entre 100 y 300 dólares) y se podía pagar en diferentes monedas digitales, como cashU, Ukash, Paysafe, MoneyPak y Bitcoin (BTC).

3. DarkSide

El ransomware DarkSide es una operación de RaaS relacionada con un grupo de ciberdelincuencia rastreado por CrowdStrike como CARBON SPIDER. Los operadores de DarkSide siempre se han centrado en los equipos Windows, pero hace poco que también incluyen Linux, y atacan entornos empresariales que ejecutan hipervisores VMware ESXi sin parche o roban credenciales de vCenter. El 10 de mayo, el FBI anunció que el incidente de Colonial Pipeline involucró el ransomware de DarkSide. Después se reveló que a Colonial Pipeline le habían robado aproximadamente 100 GB de datos de su red y que al parecer la organización había pagado casi 5 millones de dólares a un afiliado de DarkSide.

4. Dharma

Dharma ha estado en funcionamiento desde 2016 bajo el modelo de ransomware como servicio (RaaS), en el que los desarrolladores alquilan o venden ransomware a otros delincuentes que luego llevan a cabo un ataque utilizando el malware. No parece que los afiliados de Dharma discriminen entre sectores.

CrowdStrike identificó que el autor original de Dharma publicó el código fuente en 2016 antes de cesar su actividad. Desde la desaparición de este ciberdelincuente, múltiples adversarios aparentemente independientes han comercializado y vendido Dharma, dos de los cuales estaban activos en 2019 y al menos uno sigue activo en enero de 2020. Por otra parte, si bien es probable que el ransomware Phobos esté inspirado en Dharma, el código base de Phobos parece ser independiente de Dharma.

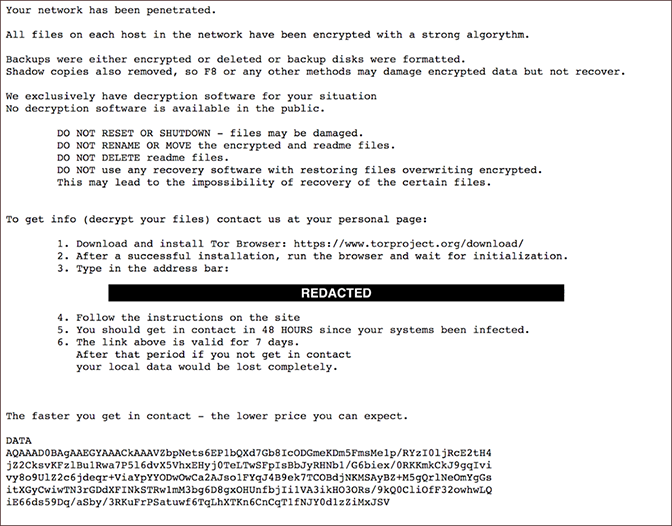

Más información -> Métodos de intrusión del ransomware Dharma5. DoppelPaymer

Aunque las primeras víctimas conocidas de DoppelPaymer fueron atacadas en junio de 2019, CrowdStrike pudo recuperar versiones anteriores del malware que datan de abril de 2019. A estas versiones anteriores les faltan muchas de las nuevas características que se encuentran en las variantes posteriores, por lo que no está claro si se implementaron para las víctimas o si simplemente se crearon para realizar pruebas.

La nota de rescate utilizada por DoppelPaymer es similar a las utilizadas por el BitPaymer original en 2018. La nota no incluye la cantidad del rescate. Sin embargo, contiene una URL para acceder a un portal de pago basado en TOR y, en lugar de utilizar la palabra clave KEY para identificar la clave cifrada, utiliza la palabra clave DATA como se muestra en la Figura 4.

Más información -> Origen y análisis de DoppelPaymer

Más información -> Origen y análisis de DoppelPaymer6. GandCrab

GandCrab se ha establecido como una de las familias de ransomware más desarrolladas y prevalentes en el mercado. Las interacciones de PINCHY SPIDER con la comunidad de investigación en ciberseguridad han impulsado en parte el desarrollo del propio ransomware. GandCrab contiene múltiples referencias a miembros de la comunidad de investigación que son activos públicamente en las redes sociales y que han informado sobre el ransomware.

PINCHY SPIDER ha seguido promocionando el éxito de su ransomware en publicaciones en foros delictivos y, a menudo, presume de informes públicos sobre incidentes de GandCrab. En febrero, PINCHY SPIDER lanzó la versión 5.2 de GandCrab, que es inmune a las herramientas de descifrado desarrolladas para versiones anteriores de GandCrab y, de hecho, se implementó el día antes del lanzamiento del último descifrador.

Últimamente también se ha observado que PINCHY SPIDER anuncia a personas con conocimientos de protocolo de escritorio remoto (RDP) y computación virtual en red (VNC), así como spammers con experiencia en redes corporativas.

Más información -> Cómo Pinchy Spider implementa GandCrab para la caza mayor7. Maze

El ransomware Maze es un malware que ataca a organizaciones de todo el mundo y de múltiples sectores. Se cree que Maze opera a través de una red de afiliados en la que sus desarrolladores comparten las ganancias con varios grupos que implementan Maze en las redes de organizaciones. Los operadores de Maze también tienen la reputación de aprovechar los recursos de una red para moverse lateralmente a otras redes.

Más información -> Análisis técnico de CrowdStrike sobre el ransomware Maze.

Encuesta Estado del Ransomware de CrowdStrike

CrowdStrike encuestó a 1100 responsables de seguridad de todo el mundo en relación con el ransomware. Te contamos lo que dijeron.

Descargar ahora

Más información

Aunque no lo parezca debido a su crecimiento explosivo en los últimos años, el ransomware no surgió de la nada. Continúa leyendo cómo el ransomware ha evolucionado a lo largo de los años hasta convertirse en un arma sofisticada para los adversarios.

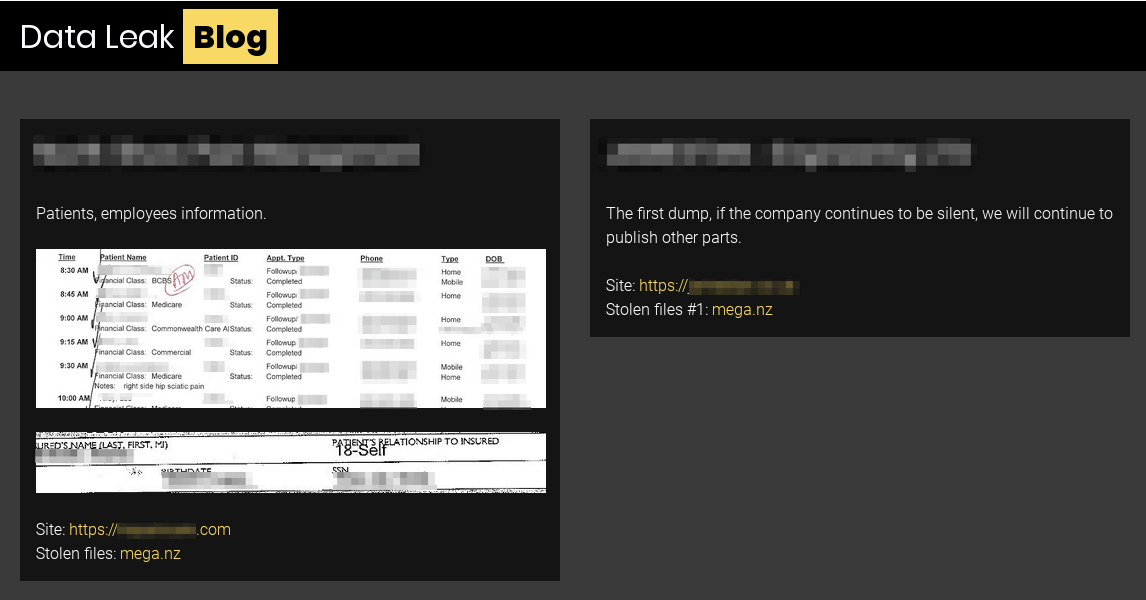

8. MedusaLocker

MedusaLocker es una familia de ransomware que vimos por primera vez en circulación a principios de octubre de 2019. En enero de 2020, se observó una bifurcación de MedusaLocker llamada Ako, que se actualizó para admitir el uso de un servicio oculto de Tor y así facilitar el modelo de RaaS. Desde entonces, los operadores de la versión Ako del malware han implementado un sitio específico de filtración de datos (ver a continuación)

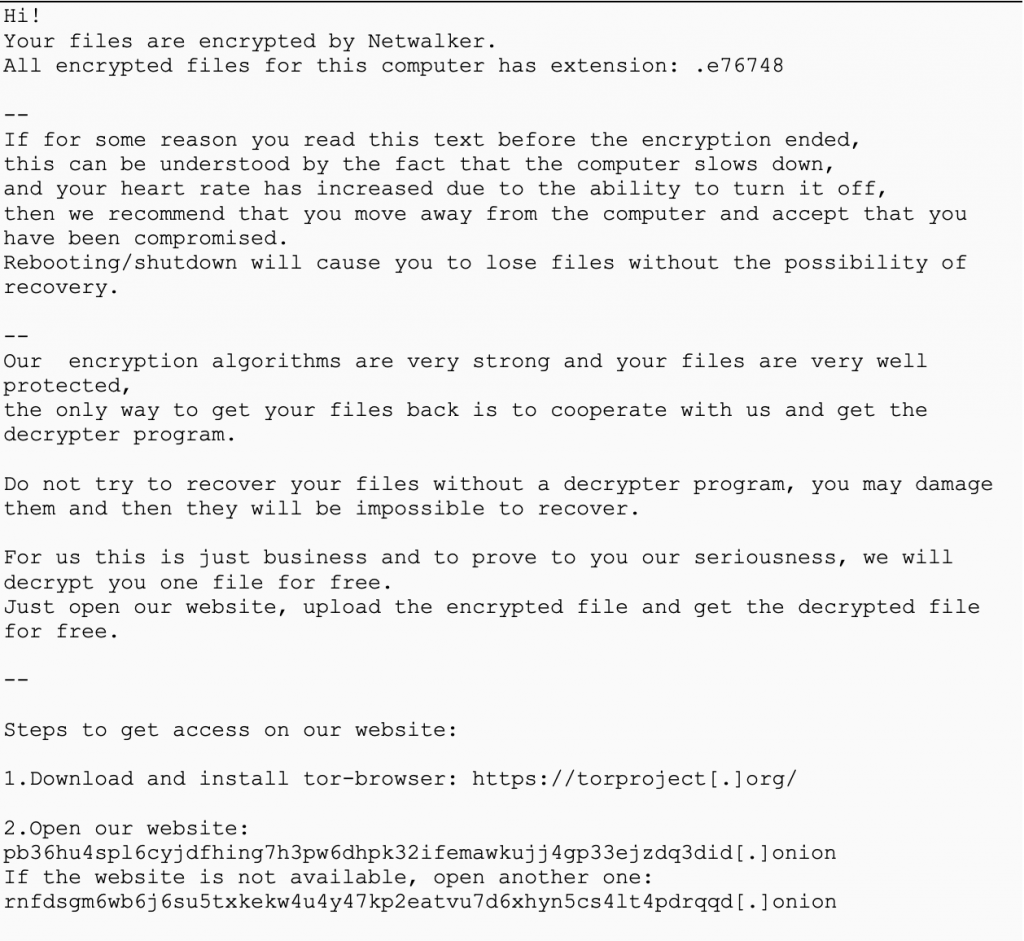

9. NetWalker

NetWalker es un ransomware escrito en C++ y anunciado como ransomware como servicio (RaaS) en foros por un usuario conocido por ser parte de un grupo llamado CIRCUS SPIDER.

NetWalker cifra los recursos compartidos de la red mapeada que hay en el sistema local y los enumera para buscar recursos compartidos adicionales y acceder a ellos mediante los tokens de seguridad de todos los usuarios que han iniciado sesión en el sistema de la víctima.

A continuación se muestra un ejemplo de su nota de rescate:

10. NotPetya

NotPetya es una variante del ransomware Petya que se detectó por primera vez en 2017 y se infiltró rápidamente en sistemas de diferentes países. Esta familia de ransomware es particularmente molesta por el uso de técnicas de propagación sigilosas que le permiten moverse rápidamente de forma lateral para cifrar otros sistemas de una organización. Las notas de rescate de NotPetya solicitaban 300 dólares por cada ordenador infectado.

Más información -> Análisis técnico de NotPetya

Más información -> Análisis técnico de NotPetya

11. Petya

El , descubierto en 2016, cifra la Tabla Maestra de Archivos (MFT) y el Registro Maestro de Arranque (MBR), haciendo imposible que accedas a nada de lo que contiene el disco. A menudo se lanza con otro exploit llamado Mischa, de modo que si Petya no tiene los privilegios necesarios para acceder a la MFT o el MBR, Mischa puede uno por uno.

12. REvil

El 9 de diciembre de 2019, un proveedor del ransomware como servicio (RaaS) REvil de PINCHY SPIDER amenazó con filtrar datos de las víctimas en un foro clandestino. Esta es la primera vez que CrowdStrike Intelligence observó al grupo o a sus afiliados realizar una amenaza de este tipo, y parece ser que se debió a su frustración por no poder monetizar los compromisos con un proveedor de servicios gestionados (MSP) con sede en EE. UU. y una empresa de gestión de recursos con sede en China. Desde entonces, los afiliados de PINCHY SPIDER han publicado datos de más de 80 víctimas.

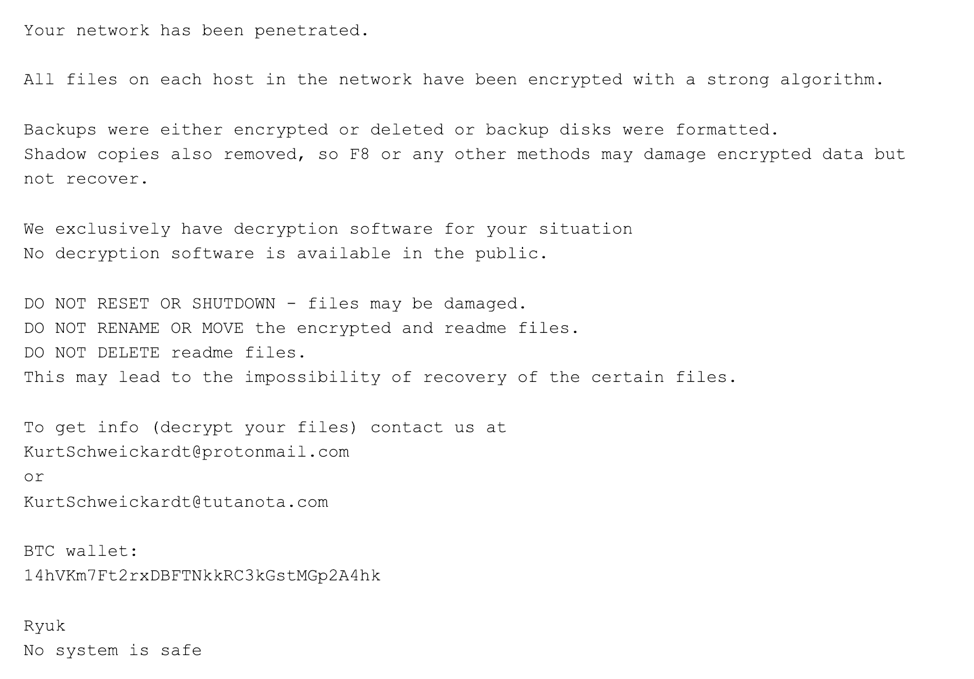

13. Ryuk

Ryuk se utiliza específicamente para atacar entornos empresariales. La comparación de código entre las versiones de los ransomware Ryuk y Hermes indica que Ryuk deriva del código fuente de Hermes y ha estado en constante desarrollo desde su lanzamiento. Hermes es un ransomware básico que hemos visto a la venta en foros y que utilizan múltiples ciberdelincuentes. Sin embargo, Ryuk únicamente lo utiliza WIZARD SPIDER y, a diferencia de Hermes, el primero solo se ha empleado para atacar entornos empresariales.

Este es un ejemplo de la nota de rescate de Ryuk:

Más información -> Análisis técnico de Ryuk

Más información -> Análisis técnico de Ryuk

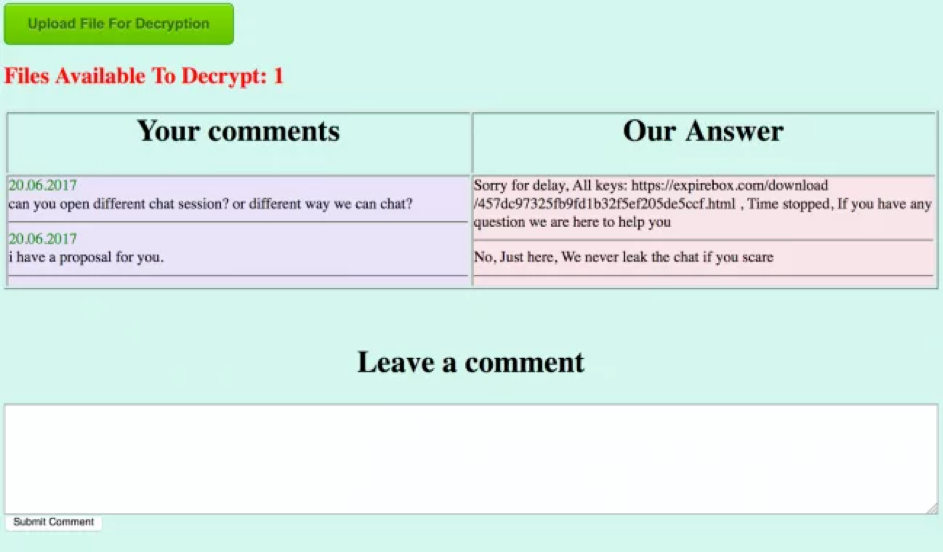

14. SamSam

Se ha observado que SamSam, desarrollado y operado por el adversario cibernético BOSS SPIDER, utiliza software del lado del servidor sin parches para entrar en un entorno. Cabe destacar que SamSam estuvo detrás del ataque de ransomware a la ciudad de Atlanta (Georgia) en 2018. Este ataque dejó a 8000 funcionarios sin ordenador, por lo que los ciudadanos no podían pagar las facturas de agua y los tickets de aparcamiento.

A continuación se muestra un ejemplo de la respuesta de un operador de SamSam después de pagarse el rescate. La respuesta normalmente incluye una URL para que la víctima descargue las claves de descifrado.

Más información -> Lecciones que hemos aprendido de SamSam

Más información -> Lecciones que hemos aprendido de SamSam

15. WannaCry

También conocido como WCry, WanaCrypt o Wanna, WannaCry fue identificado en mayo de 2017 durante una campaña masiva que afectó a organizaciones de todo el mundo. WannaCry ha atacado a organizaciones sanitarias y compañías de servicios públicos utilizando un exploit de Microsoft Windows llamado EternalBlue que permitía compartir archivos, y de este modo abría la puerta a la propagación del ransomware.

Más información -> Análisis técnico sobre WannaCry de CrowdStrike

16. Hive

Hive es una plataforma de ransomware como servicio (RaaS) que ataca a todo tipo de empresas y organizaciones, pero que es más conocida por atacar a organizaciones sanitarias. En abril de 2022, Hive empleó la técnica pass-the-hash para coordinar un ataque que afectó a una gran cantidad de clientes de Exchange Server de Microsoft. Entre los afectados se encontraban los sectores sanitario, energético y financiero, así como organizaciones sin ánimo de lucro.

Hive aprovechó una vulnerabilidad de Exchange Server de Microsoft conocida como ProxyShell, que Microsoft pudo parchear rápidamente. Sin embargo, los ciberdelincuentes ya habían plantado un script web de puerta trasera que utilizaron para ejecutar código malicioso en Exchange Server. Luego tomaron el control del sistema a través del pass-the-hash, usando Mimikatz para robar el hash de NTLM. Por último, Hive realizó un reconocimiento del servidor, recopiló datos y desplegó la payload del ransomware.

El 26 de enero de 2023, el Departamento de Justicia de los Estados Unidos anunció que había interrumpido las operaciones del famoso grupo de RaaS conocido como Hive, que hasta la fecha acumulaba más de 1500 víctimas en todo el mundo. El personal del Departamento de Justicia recibió una orden judicial para confiscar los servidores back-end que pertenecían a Hive. El Fiscal General Garland afirmó que, aunque el grupo había detenido las operaciones, los ataques de ransomware siguen siendo prominentes y las organizaciones deberían tomarse en serio esta amenaza.