La importancia de contar con un plan de recuperación tras un incidente de ransomware

Un ataque de ransomware es una intrusión delictiva en un sistema informático para cifrar datos y exigir un "rescate" o pago a la víctima. Los ciberdelincuentes utilizan ransomware, un tipo de malware, tanto para bloquear los datos como para proporcionar las condiciones de acceso. No pagar el rescate suele ocasionar que los delincuentes filtren los datos o bloqueen permanentemente el acceso a los archivos. Sin embargo, pagarlo no garantiza que cumplan su parte.

¿Qué es un plan de recuperación tras un incidente de ransomware?

Un plan de recuperación tras un incidente de ransomware es un manual para abordar un ataque de ransomware e incluye un equipo de respuesta ante incidentes, un plan de comunicación e instrucciones paso a paso para recuperar los datos y abordar la amenaza. El tiempo es oro durante un ataque, por lo que es fundamental responder rápidamente para recuperar los archivos y evitar pérdidas devastadoras, tanto monetarias como de propiedad.

¿Cuáles son las consecuencias de no contar con un plan de recuperación ante incidentes de ransomware?

Cuando se trata de ransomware, no contar con un plan es planificar tu fracaso. Cuanto más tardes en responder a un ataque, más probabilidades habrá de que pierdas tus datos, tu empresa y tu credibilidad. Una investigación de IBM de 2022 descubrió que:

- El coste promedio de un ataque de ransomware fue de 4,54 millones de dólares.

- El tiempo promedio para identificar y contener un ataque fue de 326 días.

- El 50 % de las pequeñas empresas afectadas por un ataque de ransomware dejó de ser rentable en un mes.

Encuesta Estado del Ransomware de CrowdStrike

CrowdStrike encuestó a 1100 responsables de seguridad de todo el mundo en relación con el ransomware. Te contamos lo que dijeron.

Descargar ahora

5 pasos para recuperar datos afectados por ransomware

La mejor manera de recuperarse de un ataque de ransomware es prevenirlo antes de que ocurra. Sin embargo, en caso de que hayas sufrido una brecha de seguridad, deberás tomar medidas inmediatas para recuperarte. Tu enfoque y eficacia dependerán del tipo de ransomware, la variante y el contexto único del ataque. Entonces, ¿cuáles son los pasos para recuperar datos después de un ataque de ransomware?

1. Implementar un plan de respuesta ante incidentes (IR)

Para que una respuesta sea eficaz es necesario tener un plan. Sin él, no existe una orientación clara y la recuperación será lenta. El plan debe describir tanto los pasos de recuperación inmediatos como las acciones preventivas a largo plazo para evitar futuros ataques. Como mínimo, debería incluir:

- Acciones iniciales como recopilar datos de logs del sistema comprometido para entender el ataque.

- Un plan de comunicación que identifique a las partes interesadas internas, como el equipo jurídico, de TI y de seguridad, y a las partes interesadas externas, como las autoridades, los clientes y las empresas de respuesta ante incidentes.

- Requisitos legales: en 47 estados de EE. UU. es obligatorio notificar de algún modo las brechas de datos.

- Una descripción de los pasos requeridos para mantener o reiniciar las funciones empresariales afectadas.

- Instrucciones sobre los pasos necesarios para comenzar una investigación, describir los requisitos de monitorización y discutir formas de corregir el ataque.

- Un proceso de revisión de la estrategia a fin de realizar una planificación a largo plazo y mejorar la seguridad.

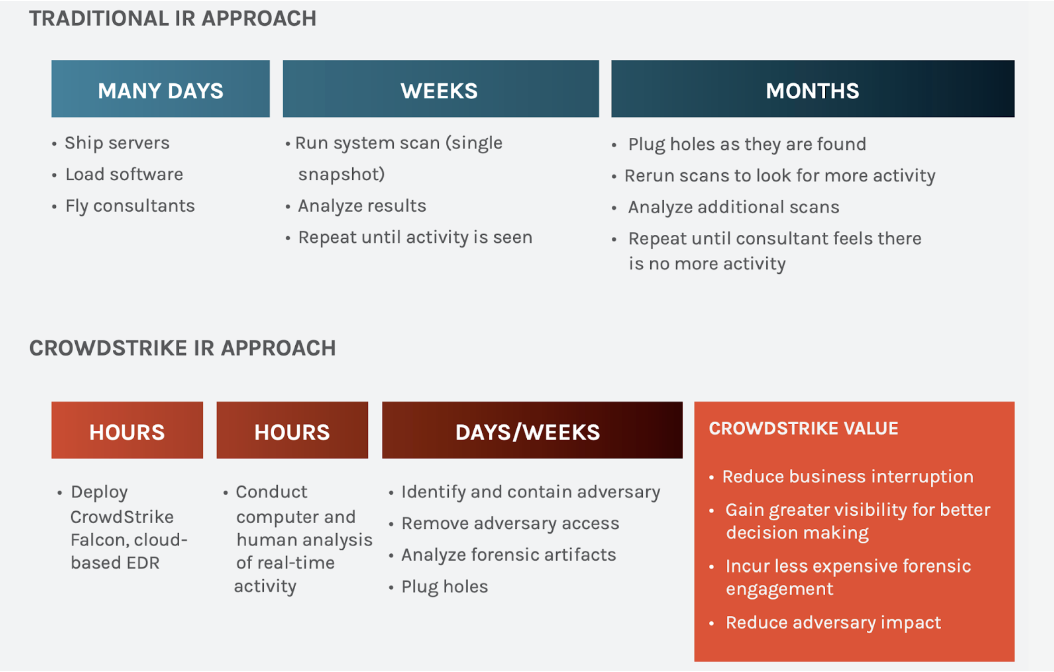

En CrowdStrike, confiamos en nuestra capacidad de responder ante un ataque de ransomware. Los enfoques tradicionales de respuesta ante incidentes operan con un cronograma de semanas y meses, mientras que nosotros funcionamos con horas y días.

2. Determinar el estilo de ataque y aislar los sistemas

Una vez identificado el incidente, es hora de ejecutar el plan de respuesta ante incidentes:

- Detente: Las víctimas suelen desconectar el sistema infectado apresuradamente sin antes comprender la naturaleza del ataque. El ciberdelincuente puede haber preparado una puerta trasera con antelación y es probable que cambie su comportamiento cuando se dé cuenta de tu respuesta. Comprende la situación antes de pasar a la acción.

- Evalúa: Recopila datos de log para comprender las acciones delictivas y revisar el método de intrusión. Identifica los equipos infectados, el tipo de ransomware y cómo obtuvieron acceso los delincuentes.

- Aísla: Una vez que hayas determinado el tipo de ataque, aísla y desconecta todos los sistemas vulnerables y afectados para evitar que el ransomware se propague.

3. Respaldar, respaldar y respaldar

Sin una copia de seguridad de los datos, las empresas suelen tener muchas dificultades cuando se produce un ataque de ransomware. Esto suele ocasionar que paguen el rescate, lo que no garantiza que recuperen los archivos. Generalmente, las copias de seguridad son la forma más rápida y fiable de recuperarlos. Algunos de los métodos y estrategias eficaces son:

- Aislar las copias de seguridad para garantizar que estén a salvo frente a un ataque.

- Utilizar copias de seguridad incrementales para garantizar que no se pierdan datos durante un ataque.

- Utilizar almacenamiento que no se pueda sobrescribir. Esto garantiza que siempre habrá una versión de los datos afectados que se pueda recuperar.

- Implementar múltiples tipos de copias de seguridad para aumentar la resiliencia.

- Realizar revisiones periódicas para garantizar que los procesos empresariales y los datos críticos estén respaldados en una ubicación adecuada. Si algo es necesario para el funcionamiento de la empresa, haz copias de seguridad de ello.

- Configurar una infraestructura de respaldo para que la empresa vuelva a funcionar en cuestión de minutos. Aunque sea costoso, tener una versión en espejo del centro de producción principal garantiza el poder mantener las operaciones incluso tras un ataque demoledor.

Independientemente del método que se utilice, es fundamental probar las copias de seguridad. Esto debería ser una parte natural del plan de respuesta ante incidentes y preparación de seguridad. Si nunca se ha comprobado su eficacia, no sabremos con seguridad si los datos se han almacenado correctamente.

4. Utilizar software de recuperación de datos o herramientas de cifrado

Como ya hemos mencionado, la mejor forma de recuperar los datos es mediante una copia de seguridad. Sin embargo, existen otras formas de restaurar datos cifrados:

- Herramientas del sistema operativo: algunos sistemas operativos, como Windows 10, tienen herramientas de recuperación integradas. Con la función Restaurar sistema de Windows, a veces se puede restaurar la configuración a un punto de recuperación previamente establecido. Sin embargo, el ransomware actual a menudo puede deshabilitar y corromper dichas aplicaciones.

- Software de recuperación de datos: existen varias herramientas de terceros para extraer datos corruptos de los dispositivos de almacenamiento y restaurar los archivos afectados. La efectividad del software depende del tipo de ransomware que afecte al sistema. Si se trata de un nuevo ransomware, no es probable que el software sea efectivo.

- Herramientas de descifrado: en función de la variante de ransomware, es posible que los investigadores de seguridad ya hayan descifrado el algoritmo. Las herramientas de descifrado emplean algoritmos para resolver el cifrado y desbloquear los datos.

5. Añadir seguridad adicional

Aunque la recuperación es posible, la preparación y la prevención son fundamentales. Reforzar la seguridad es la mejor manera de evitar los impactos demoledores de una brecha de ransomware. Algunas acciones principales que recomendamos son:

- Habilitar la autenticación de dos factores (también conocida como autenticación multifactor o autenticación MFA): el acceso remoto a la red siempre debe requerir autenticación MFA. Los métodos de autenticación fuera de banda, como SMS y tokens lógicos, son comunes, ampliamente aceptados por los usuarios y relativamente fáciles de implementar con la prevalencia de los smartphones.

- Cambiar las contraseñas predeterminadas: uno de los ataques más simples consiste en utilizar la contraseña predeterminada suministrada por un proveedor. Los dispositivos del Internet de las cosas (IoT) suelen destacar por esta vulnerabilidad, pero el alcance del ataque es mucho más amplio. Es posible que las contraseñas predeterminadas permitan el acceso directo a datos críticos, especialmente en el caso de dispositivos de hardware como routers Wi-Fi. Se debe tener especial cuidado y exigir contraseñas seguras para todos los usuarios, incluidas las cuentas predeterminadas o integradas.

- Implementar un logging centralizado: la agrupación y retención sólidas de logs respalda las investigaciones de brechas de datos al ayudar a los encargados de la respuesta a correlacionar ciertos eventos y desarrollar un cronograma del incidente. Se deben almacenar los datos de log en un sistema protegido, centralizado, sincronizado en el tiempo y en el que sea fácil realizar búsquedas. Además, es fundamental asignar recursos para realizar análisis de log periódicos y realizar pruebas de estrés al proceso de logging mediante ejercicios de intrusión de simulación teórica.

- Prestar atención a Microsoft Active Directory (AD): los ciberdelincuentes utilizan configuraciones de AD para identificar rutas de ataque e interceptar credenciales con privilegios a fin de poder adentrarse profundamente en las redes objetivo. Se pueden evitar la mayoría de los ataques protegiendo los componentes clave de AD. La Evaluación de la seguridad de AD de CrowdStrike ofrece recomendaciones para ayudar a proteger la infraestructura.

- Implementar formación de ciberseguridad: trabajar en los roles, las responsabilidades y los pasos de un plan exhaustivo de respuesta ante incidentes prepara al equipo para la acción y sirve para identificar rápidamente cualquier debilidad del plan. Considera tomar clases sobre Threat Hunting e inteligencia para garantizar un enfoque proactivo a la hora de detectar intentos y actividades de intrusión.

Soluciones de protección ante ransomware de CrowdStrike

Encontrarse ante un ataque de ransomware es abrumador y no hay respuestas fáciles. Los riesgos pueden ser graves. Cuando te enfrentas a lo peor, quieres un socio implacable que funcione en horas y minutos, no en semanas y meses. CrowdStrike ayuda a organizaciones de todos los tamaños a evitar los ataques de ransomware y a recuperarse de ellos.

Más información

Obtén más información sobre las soluciones de CrowdStrike y cómo pueden ayudar a tu organización a protegerse y evitar los ataques de ransomware.

Evitar los ataques de ransomware con las soluciones de CrowdStrike