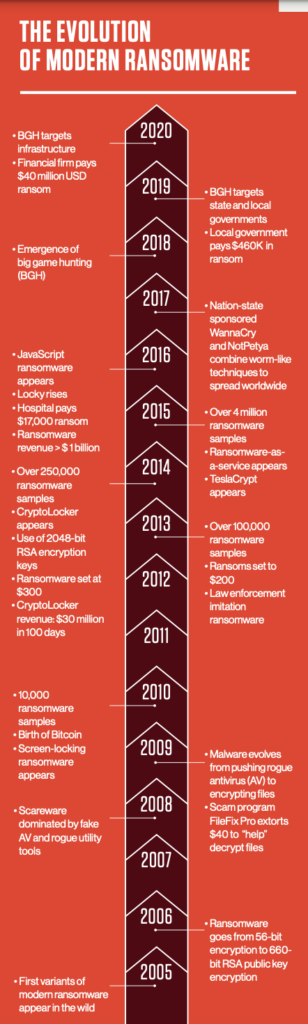

La evolución del ransomware, desde un delito menor hasta una importante fuente de ganancias económicas para organizaciones delictivas internacionales, reitera por qué las empresas deberían estar sumamente preocupadas por esta amenaza. Aunque no lo parezca debido a su crecimiento explosivo en los últimos años, el ransomware no surgió de la nada.

Una vieja estrategia

Una vieja estrategia

Aunque más o menos durante los últimos cinco años el ransomware ha sido noticia sistemáticamente, la idea de retener los archivos o los ordenadores de los usuarios y cifrarlos, impedir el acceso al sistema o emplear otros métodos (y pedir un rescate por su recuperación) es bastante antigua.

A finales de la década de los 80, los delincuentes ya secuestraban archivos cifrados a cambio de un pago en efectivo enviado por correo postal. Uno de los primeros ataques de ransomware jamás documentado fue el troyano AIDS (virus PC Cyborg), que se distribuyó en disquete en 1989. Las víctimas tenían que enviar 189 dólares a un apartado de correos de Panamá para recuperar el acceso a sus sistemas, aunque se trataba de un virus sencillo basado en criptografía simétrica.

Monetización

A pesar de su larga historia, a mediados de los años 2000 los ataques de ransomware todavía no estaban muy difundidos, probablemente por las dificultades para cobrar el pago. Sin embargo, el surgimiento de las criptomonedas, como el Bitcoin en 2010, lo cambió todo. Al proporcionar un método fácil y no rastreable para recibir el pago de las víctimas, las monedas virtuales permitieron que el ransomware se convirtiera en un negocio lucrativo.

La ciberdelincuencia —una amplia categoría de actividad maliciosa que incluye todo tipo de ataques cibernéticos con fines delictivos, incluidos el malware, los troyanos bancarios, el ransomware, el mineware (cryptojacking) y el crimeware— aprovechó la oportunidad de monetización que le brindaba el Bitcoin. Como resultado, a principios de 2012 el ransomware proliferó considerablemente. No obstante, este modelo de negocio sigue siendo imperfecto para el ransomware, porque, si bien los pagos en Bitcoin son transacciones fáciles para los ciberdelincuentes, no siempre lo son tanto para sus víctimas, desconocedoras de la tecnología. Para garantizar el pago, algunos delincuentes han llegado a abrir centros de llamadas que ofrecen asistencia técnica y ayudan a las víctimas a comprar Bitcoin, aunque esta solución cuesta tiempo y dinero.

A medida que comenzó a ser más atractivo en el grueso de la sociedad, los desarrolladores de ransomware confirmaron que era el método de extracción monetaria que estaban buscando. Los exchanges de Bitcoin proporcionaron a los adversarios los medios para recibir pagos instantáneos manteniendo el anonimato, todo al margen de las limitaciones de las instituciones financieras tradicionales.

Aparece CryptoLocker

Todo estaba listo para la aparición de CryptoLocker en 2013. Esta nueva y revolucionaria generación de ransomware no solo aprovechó la capacidad de las transacciones de Bitcoin, sino que la combinó con formas más avanzadas de cifrado. Utilizaba pares de claves RSA de 2048 bits generados desde un servidor de comando y control que se suministraban a la víctima para cifrar sus archivos y asegurarse de que no tuviera escapatoria a menos que pagara una considerable suma de aproximadamente 300 dólares por la clave.

El troyano bancario Gameover Zeus se convirtió en un mecanismo de suministro para CryptoLocker. Los ciberdelincuentes detrás de la red de bots fueron de los primeros en realmente darse cuenta del valor potencial del ransomware con un cifrado sólido para ampliar sus ganancias más allá de los ataques tradicionales de cámara de compensación automatizada (ACH) y fraude electrónico que tienen como objetivo a los clientes de instituciones financieras. Los patrocinadores de CryptoLocker habían dado con un filón, lo que dio inicio a la fiebre del oro delictiva del ransomware.

Gameover Zeus de CryptoLocker fue cerrado en una operación encabezada por el FBI y la asistencia técnica de los investigadores de CrowdStrike. Aunque dejó de funcionar siete meses después de su inicio, sirvió como prueba para toda la comunidad de delitos cibernéticos del enorme potencial comercial del ransomware. Este fue el verdadero punto de inflexión en el crecimiento exponencial del ransomware.

En cuestión de pocos meses, los investigadores de seguridad descubrieron grandes cantidades de clones de CryptoLocker en circulación y delincuentes de todo el mundo se peleaban por una parte del negocio. Desde entonces, muchas bandas del crimen organizado han trasladado inversiones y recursos de sus antiguos negocios, incluidos los antivirus falsos, a operaciones de ransomware. Los técnicos ciberdelincuentes han estado trabajando horas extra para ofrecer sus servicios a estos clientes potenciales. Han puesto en marcha operaciones especializadas para desarrollar mejores códigos de ransomware y componentes de kits de exploit, inundando el marketplace de la dark web con sus productos.

La llegada de la caza mayor cibernética

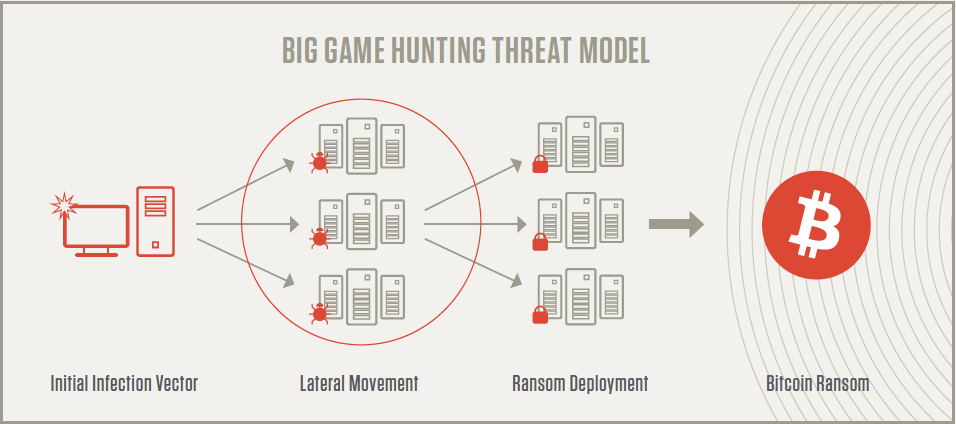

Para optimizar sus esfuerzos, los operadores de ransomware decidieron abandonar el estilo de ransomware dominante, que consistía en lanzar ataques masivos indiscriminados con la esperanza de dar en algún blanco, y concentrarse en la "caza mayor". La caza mayor combina el ransomware con las tácticas, técnicas y procedimientos (TTP) habituales de los ataques selectivos dirigidos a grandes empresas.

En lugar de lanzar cantidades ingentes de ataques de ransomware contra objetivos pequeños, la meta de la caza mayor es focalizar los esfuerzos en menos víctimas, pero más rentables, para obtener un rendimiento que compense el tiempo y los esfuerzos de los agresores. Esta transición ha sido tan pronunciada que el Informe Global sobre Amenazas 2020 de CrowdStrike® reconoce la caza mayor como una de las tendencias más acusadas del ecosistema de la ciberdelincuencia.

En 2020, los servicios de CrowdStrike observaron la continua evolución y proliferación de ataques de adversarios que recurren a técnicas de ransomware de caza mayor. Esta tendencia continúa en 2021: un ejemplo reciente de alto perfil es el ataque de CARBON SPIDER/DarkSide a un oleoducto estadounidense.

Los autores de los ataques de ransomware aumentan la presión

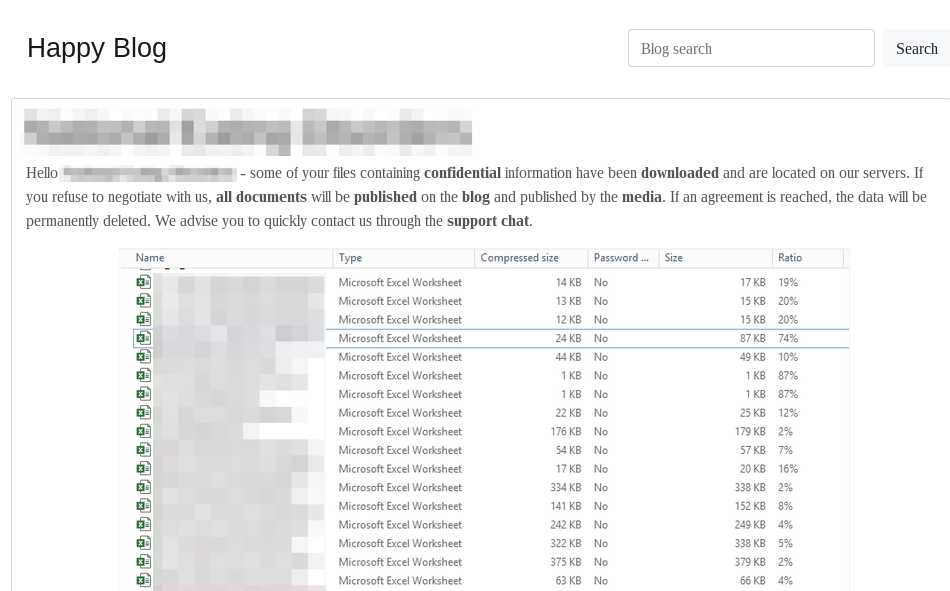

Los servicios de CrowdStrike han observado que los adversarios ciberdelincuentes utilizan diversas técnicas para aumentar la presión sobre las organizaciones víctimas para que paguen por su extorsión. Aunque en años anteriores rara vez se observaba que los adversarios responsables del ransomware exfiltraran datos, en 2020 fuimos testigos de la adopción generalizada de ransomware con técnicas de extorsión para filtrar datos entre múltiples grupos de ciberdelincuentes. Este método implica tanto cifrar el entorno de la organización víctima como exfiltrar datos con la amenaza de filtrarlos si no se paga lo que piden.

No solo ha crecido el número de sitios específicos de filtración de datos dedicados a la ciberdelincuencia, sino que los ciberdelincuentes también se han vuelto más sofisticados en sus métodos de filtración de datos. En general, los adversarios filtrarán los datos exfiltrados lentamente y guardarán los que creen que son más confidenciales para el final en un intento por aumentar la presión sobre la organización víctima para que pague el rescate, en lugar de publicar todos los datos exfiltrados a la vez.

Durante varios incidentes recientes de ransomware, los adversarios implementaron ransomware en el entorno de la organización víctima y utilizaron credenciales robadas para obtener acceso a su correo electrónico. Después, enviaron correos electrónicos relacionados con la extorsión a los usuarios exigiendo un pago para evitar que los datos exfiltrados se filtraran. En otros casos, los adversarios han llamado y acosado a los empleados de una organización víctima tras una infección de ransomware. Por último, CrowdStrike también observó que los ciberdelincuentes presionan con amenazas creíbles de lanzar ataques de denegación de servicio distribuido (DDoS) si no reciben el pago del rescate.

Colaboración entre adversarios en la ciberdelincuencia

CrowdStrike también ha notado una colaboración formal entre adversarios, así como tácticas compartidas. En junio de 2020, se creó el autodenominado "Maze Cartel" cuando TWISTED SPIDER, VIKING SPIDER y los operadores del ransomware LockBit firmaron un aparente acuerdo comercial colaborativo. Después de esto, las filtraciones asociadas con el Locker Ragnar de VIKING SPIDER comenzaron a aparecer en el sitio específico de filtración de datos de TWISTED SPIDER y el ransomware Maze se comenzó a implementar usando un software de virtualización común, una táctica originalmente de VIKING SPIDER.

El futuro del ransomware

En los últimos años, los adversarios que se dedican al ransomware de caza mayor han avanzado rápidamente en cuanto a sus capacidades y sofisticación. Es razonable esperar que esta tendencia continúe a un ritmo acelerado con el mismo objetivo: presionar a las organizaciones lo máximo posible para extorsionarlas y que paguen rescates cada vez mayores.

CrowdStrike prevé que los adversarios continúen perfeccionando sus tácticas de extorsión de filtración de datos mediante ransomware, desarrollen herramientas de exfiltración cada vez más sofisticadas que puedan implementarse ampliamente y automaticen la exfiltración de datos mediante la búsqueda, identificación y exfiltración de datos confidenciales por palabra clave.

Encuesta Estado del Ransomware de CrowdStrike

CrowdStrike encuestó a 1100 responsables de seguridad de todo el mundo en relación con el ransomware. Te contamos lo que dijeron.

Descargar ahora