El envenenamiento de SEO (optimización de motores de búsqueda) y la publicidad maliciosa (malvertising) han aumentado significativamente a medida que más personas que nunca antes utilizan motores de búsqueda. El envenenamiento de SEO afecta tanto a particulares como a empresas, pero muchos desconocen la amenaza de seguridad que representa.

En este artículo, analizamos el envenenamiento de SEO: cómo funciona, los mecanismos de detección y prevención, y las estrategias de mitigación.

Definición de envenenamiento de SEO

El envenenamiento de SEO es una técnica que emplean los atacantes para aumentar la prominencia de sus sitios web maliciosos, haciéndolos parecer más auténticos ante los consumidores. El envenenamiento de SEO engaña a la mente humana, que asume que los resultados principales son los más creíbles; es muy efectivo cuando las personas no prestan atención a los resultados de búsqueda. Esto puede resultar en robo de credenciales, infecciones de malware y pérdidas financieras.

Los atacantes pueden incluso usar tipos específicos de envenenamiento de SEO, como el phishing selectivo, para atacar a usuarios concretos, como los administradores de TI. La técnica permite a los ciberdelincuentes atacar y personalizar sus ataques para audiencias determinadas, lo que dificulta identificarlos y defenderse de ellos.

Funcionamiento del envenenamiento de SEO

Los actores maliciosos emplean múltiples técnicas para lograr el envenenamiento de SEO. Un método común es el typosquatting, que ataca a los usuarios que abren su navegador e introducen la dirección de un sitio web con un error tipográfico involuntario, o a aquellos que hacen clic en un enlace con una URL mal escrita. Para aprovechar estos errores menores de los usuarios, los ciberdelincuentes registran nombres de dominio similares a los legítimos.

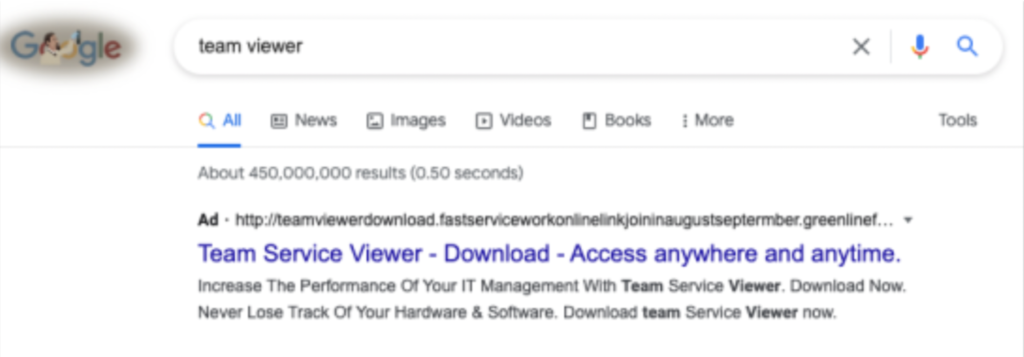

Veamos un ejemplo. Un usuario busca información sobre TeamViewer (un programa que permite la conexión remota a ordenadores) escribiendo "team viewer" en la barra de búsqueda. El usuario puede optar por el primer resultado sin fijarse en la URL y este le redirigirá a un sitio web falso, donde se le pedirá que descargue archivos infectados con malware.

Los dominios de typosquatting suelen aparecer en la parte superior de los resultados de búsqueda, lo que aumenta la probabilidad de que los usuarios hagan clic en ellos.

Ejemplo de envenenamiento de SEO en un resultado del motor de búsqueda

Ejemplo de envenenamiento de SEO en un resultado del motor de búsquedaSEO de sombrero negro

El SEO de sombrero negro (Blackhat SEO) alude a tácticas poco éticas que utilizan los propietarios de sitios web para mejorar las clasificaciones en los motores de búsqueda, como el relleno de palabras clave, el encubrimiento, la manipulación de la clasificación de búsqueda y el uso de redes de enlaces privados.

- Relleno de palabras clave (keyword stuffing): consiste en introducir palabras clave irrelevantes en el texto de una página web, en metaetiquetas o en otras partes del sitio web para engañar a los algoritmos de los motores de búsqueda y conseguir que le den al sitio web una clasificación más alta.

- Encubrimiento (cloaking): se presenta a los rastreadores de los motores de búsqueda un material distinto al que puede ver el usuario cuando hace clic en el enlace. Este método influye en las clasificaciones de los motores de búsqueda mostrando información favorable a los rastreadores, pero contenido irrelevante a los usuarios.

- Manipulación de la clasificación de búsqueda: implica aumentar artificialmente la tasa de clics de un sitio web para mejorar su clasificación en los motores de búsqueda. Este método utiliza bots o humanos para buscar palabras clave y generar clics falsos para un sitio web en concreto.

- Uso de redes de enlaces privados: se crea un grupo de sitios web no relacionados que luego se conectan entre sí, lo que da como resultado una red de vínculos que redirigen a un sitio principal. Este también es un método para potenciar artificialmente los resultados en los motores de búsqueda, ya que pretende imitar prácticas legítimas de creación de enlaces.

Campañas de envenenamiento de SEO recientes

En enero de 2023, hubo múltiples incidentes de instaladores falsos distribuidos a través de envenenamiento de SEO o publicidad maliciosa. Los ciberdelincuentes envenenaron Google Ads para lanzar un malware basado en Python que robaba información, como contraseñas del navegador y carteras de criptomonedas.

Los instaladores falsos y el envenenamiento de SEO siguen siendo populares entre los delincuentes para distribuir malware. Por ejemplo, incidentes recientes involucraron instaladores falsos de OBS Studio o Notepad++, que cargaban malware para robar información confidencial.

Cómo detectar el envenenamiento de SEO

Identificar el envenenamiento de SEO puede ser complicado, pero las organizaciones pueden prepararse mejor implementando procedimientos de detección de typosquatting y usando herramientas de monitorización de riesgos digitales. Tan pronto como se crea una nueva URL similar, estas herramientas pueden informar al personal de seguridad y ofrecer información sobre el propietario.

Otro método para detectar URL maliciosas es mediante el uso de un indicador de compromiso (IOC). Las listas de IOC que contienen URL pueden proporcionar pruebas sobre el comportamiento sospechoso del sitio web, clasificaciones anómalas en los motores de búsqueda, intentos de phishing, cambios inesperados en el tráfico del sitio web y contenido dudoso. Las listas pueden emplearse como listas de vigilancia o de bloqueo para la detección o el bloqueo preventivo.

Las soluciones de detección y respuesta para endpoints (EDR) son una buena forma de detectar rápidamente los IOC, ya que monitorizan y registran el historial de usuarios y clientes. Las herramientas de EDR pueden realizar análisis forenses e investigar toda la actividad del usuario durante una brecha para determinar la entrada de un archivo malicioso en el sistema. Los equipos de seguridad pueden detectar y contener ataques de envenenamiento de SEO evaluando estos puntos de datos.

Cómo prevenir el envenenamiento de SEO

Más allá de los métodos de monitorización, las organizaciones también pueden tomar medidas proactivas para prevenir los ataques de envenenamiento de SEO.

Formación y concienciación sobre seguridad del usuario

La formación y la concienciación sobre la seguridad del usuario son fundamentales para combatir los intentos de envenenamiento de SEO. Las organizaciones pueden reducir las posibilidades de sufrir estos ataques formando al personal en prácticas de navegación segura, concienciación sobre phishing y medidas efectivas de seguridad de endpoints.

Posición de seguridad interna

Implementar una posición de seguridad interna sólida y bloquear sitios maliciosos conocidos puede ayudar a prevenir los intentos de envenenamiento de SEO. Las organizaciones pueden reducir el riesgo de que los empleados visiten sitios web peligrosos actualizando con frecuencia el software de seguridad y estableciendo procedimientos rigurosos de filtrado web.

Divulgación de resultados anormales de SEO

Revelar periódicamente resultados anormales de SEO al equipo de seguridad permite una rápida identificación y respuesta ante cualquier intento de manipulación de SEO. También puede contribuir a garantizar que la empresa pueda proteger proactivamente su clasificación en los motores de búsqueda y su reputación online.

Cómo mitigar el envenenamiento de SEO

Para reducir el riesgo de los ataques de envenenamiento de SEO, las organizaciones pueden utilizar herramientas de detección de typosquatting, como CrowdStrike Falcon Intelligence Recon, para identificar si alguien más ya está utilizando una variación de su dominio.

Conclusión

En este artículo, hemos analizado el envenenamiento de SEO, una técnica que emplean los ciberdelincuentes para distribuir malware, robar credenciales y participar en actividades ilegales. Los particulares y las empresas deben ser conscientes de los peligros y tomar las medidas adecuadas para protegerse, como realizar evaluaciones de seguridad periódicas, formar al personal y a los clientes, e implementar sistemas de detección y respuesta para endpoints.

CrowdStrike Falcon Insight XDR es un sistema de detección y respuesta para endpoints que incluye respuesta en tiempo real, lo que permite a los equipos de seguridad detectar el envenenamiento de SEO al instante. Para comenzar, echa un vistazo a la prueba gratuita de CrowdStrike Falcon.