O envenenamento de SEO (otimização de mecanismos de pesquisa) e a publicidade maliciosa (malvertising) aumentaram significativamente, pois mais pessoas do que nunca usam mecanismos de pesquisa. O envenenamento de SEO afeta tanto indivíduos quanto empresas, mas muitos desconhecem a ameaça à segurança que isso representa.

Este artigo discute o envenenamento de SEO: como funciona, mecanismos de detecção e prevenção e estratégias de mitigação.

Definição de envenenamento de SEO

Envenenamento de SEO é uma técnica usada por agentes de ameaças para aumentar a proeminência de seus websites maliciosos, fazendo com que pareçam mais autênticos para os consumidores. O envenenamento de SEO engana a mente humana ao induzir a suposição de que os principais resultados de uma pesquisa são os mais confiáveis, sendo ainda mais eficaz quando a vítima não analisa direito os resultados da pesquisa. Isso pode levar ao roubo de credenciais, infecções por malware e perdas financeiras.

O ator de ameaças pode até usar tipos direcionados de envenenamento de SEO, como spear phishing, para mirar usuários específicos, como administradores de TI. A técnica permite aos invasores mirar e atacar públicos específicos, de modo personalizado, tornando o golpe mais difícil de identificar e de combater.

Como funciona o envenenamento de SEO

Atores maliciosos usam uma série de técnicas de envenenamento de SEO. Um método comum é o typosquatting, que tem como alvo usuários que podem abrir o navegador e inserir um endereço com erro de digitação inadvertido ou clicar em um link com a URL incorreta. Para explorar esses pequenos erros do usuário, os invasores registram domínios semelhantes aos legítimos, com esses erros de digitação.

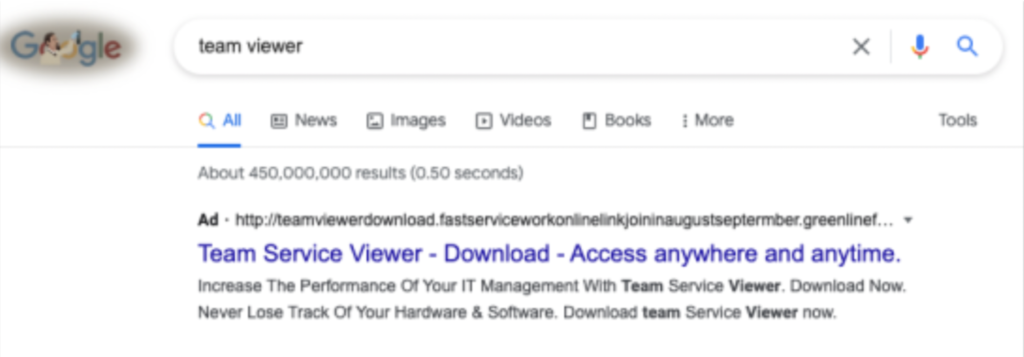

Vamos considerar um exemplo. O usuário pesquisa o TeamViewer (um programa que permite conexão remota a computadores) digitando “team viewer” na barra de pesquisa. O usuário pode acessar o primeiro resultado sem olhar direito para a URL e ser redirecionado para um website falso, onde será solicitado a baixar arquivos infectados com malware.

Domínios de typosquatting geralmente aparecem no topo dos resultados de pesquisa, o que torna provável que o usuário clique neles.

Exemplo de envenenamento de SEO nos resultados do mecanismo de pesquisa

Exemplo de envenenamento de SEO nos resultados do mecanismo de pesquisaBlackhat SEO

Blackhat SEO refere-se a táticas antiéticas que proprietários de websites usam para aumentar a classificação nos mecanismos de pesquisa, como preenchimento de palavras-chave, ocultação, manipulação de classificação de pesquisa e uso de redes de links privados.

- Excesso de palavras-chave: encher o texto de uma página da web, as meta tags ou outras partes do website com palavras-chave irrelevantes para enganar os algoritmos do mecanismo de pesquisa e fazer com que o website tenha uma classificação mais alta.

- Ocultação: apresentar os rastreadores do mecanismo de pesquisa com materiais diferentes daquele exibido ao usuário quando o link é acessado. Este método influencia as classificações do mecanismo de pesquisa exibindo informações favoráveis aos rastreadores enquanto exibe conteúdo irrelevante aos usuários.

- Manipulação da classificação de pesquisa: aumentar artificialmente a taxa de cliques de um website para impulsionar sua classificação nos mecanismos de pesquisa. Este método utiliza bots ou humanos para pesquisar palavras-chave e gerar cliques falsos em um website específico.

- Usando redes de links privados: criar um grupo de websites não relacionados e conectá-los entre si, gerando uma rede de backlinks para um website principal. Este também é um método de impulsionar artificialmente os resultados do mecanismo de pesquisa, pois busca imitar práticas legítimas de construção de links.

Campanhas recentes de envenenamento de SEO

Em janeiro de 2023, houve vários incidentes de falsos instaladores distribuídos por meio de envenenamento de SEO ou malvertising. O ciber criminoso usou anúncios envenenados do Google Ads para instalar um malware feito em Python que roubava senhas Web e carteiras de criptomoedas.

Instaladores falsos e envenenamento de SEO continuam sendo muito usados por criminosos para distribuir malware. Por exemplo, um incidente recente envolveu instaladores falsos do OBS Studio ou do Notepad++ que carregavam malware para roubar dados confidenciais.

Como detectar o envenenamento de SEO

Identificar o envenenamento de SEO pode ser difícil, mas as organizações podem se preparar melhor implementando um procedimento de detecção de typosquatting com ferramentas de monitoramento de risco digital (DRMs). Assim que uma nova URL semelhante é criada, a DRM pode informar a equipe de segurança sobre o proprietário.

Outro método para detectar URLs maliciosas é usando indicadores de comprometimento (IOC). Listas de IOCs contendo URLs podem fornecer evidências sobre comportamento suspeito de websites, classificações anômalas em mecanismos de pesquisa, tentativas de phishing, alterações inesperadas no tráfego de websites e conteúdo suspeito. As listas podem ser usadas como listas de observação ou de restrição para detecção ou bloqueio preventivo.

As soluções de Detecção e resposta de endpoint (EDR) são uma boa maneira de detectar IOCs rapidamente, pois elas monitoram e registram o histórico do usuário e do cliente. As ferramentas de EDR podem realizar análises forenses e investigar todas as atividades do usuário durante um ataque a fim de determinar a entrada de arquivos maliciosos no sistema. As equipes de segurança podem detectar e conter ataques de envenenamento de SEO avaliando esses pontos de dados.

Como evitar o envenenamento de SEO

Além dos métodos de monitoramento, a organização também pode tomar medidas proativas para evitar ataques de envenenamento de SEO.

Treinamento e conscientização do usuário sobre segurança

O treinamento e conscientização do usuário sobre segurança são essenciais para combater tentativas de envenenamento de SEO. A organização pode diminuir as chances de ser vitimada por esses ataques treinando a equipe em práticas de navegação segura, conscientização sobre phishing e medidas eficazes para proteção de endpoints.

Postura interna de segurança

Implementar uma sólida postura interna de segurança e bloquear websites maliciosos conhecidos pode ajudar na prevenção das tentativas de envenenamento de SEO. As organizações podem reduzir o risco de um funcionário visitar websites perigosos atualizando frequentemente o software de segurança e estabelecendo procedimentos rigorosos de filtro da Web.

Divulgação de resultados de SEO anormais

A divulgação frequente de resultados de SEO anormais para sua equipe de segurança permite uma rápida identificação e resposta a quaisquer tentativas de manipulação de SEO. Também pode ajudar a garantir que a empresa possa proteger proativamente suas classificações em mecanismos de pesquisa e sua reputação on-line.

Como mitigar o envenenamento de SEO

Para reduzir o risco de ataques de envenenamento de SEO, a organização pode usar ferramentas de detecção de typosquatting como o CrowdStrike Falcon Intelligence Recon para identificar se uma variação de domínio já está em uso por outra pessoa.

Conclusão

Este artigo discutiu o envenenamento de SEO, uma técnica usada por ciber criminosos para distribuir malware, roubar credenciais e praticar crimes. Indivíduos e empresas devem estar cientes dos riscos e tomar as medidas adequadas para se proteger, como realizar avaliações de segurança periódicas, treinar os funcionários e clientes e implementar sistemas de detecção e resposta de endpoint (EDR).

CrowdStrike Falcon Insight XDR é um sistema de detecção e resposta de endpoint (EDR) que inclui resposta em tempo real, permitindo que as equipes de segurança detectem instantaneamente o envenenamento de SEO. Para começar, confira o teste gratuito do CrowdStrike Falcon.