O que é EDR?

Detecção e resposta de endpoint (EDR), também conhecida como detecção de endpoint e resposta a ameaças (EDTR), é uma solução de segurança de endpoint que monitora continuamente dispositivos de usuários finais para detectar e responder a ciberameaças como ransomware e malware.

Cunhada por Anton Chuvakin, da Gartner, a EDR é definida como uma solução que “grava e armazena comportamentos de endpoints no nível do sistema, usa várias técnicas de análise de dados para detectar comportamentos suspeitos do sistema, fornece informações contextuais, bloqueia atividades mal-intencionadas e fornece sugestões de remediação para restaurar sistemas afetados”.

Como a EDR funciona?

As soluções de segurança de EDR registram as atividades e eventos que ocorrem nos endpoints e em todas as workloads, fornecendo às equipes de segurança a visibilidade necessária para descobrir incidentes que, de outra forma, permaneceriam invisíveis. Uma solução de EDR precisa fornecer visibilidade contínua e abrangente sobre a atividade de todos os endpoints em tempo real.

Uma ferramenta de EDR deve oferecer capacidades avançadas de detecção, investigação e resposta a ameaças, incluindo pesquisa de dados de incidentes e triagem de alertas de investigação, validação de atividades suspeitas, investigação de ameaças e detecção e contenção de atividades mal-intencionadas.

Saiba mais

Baixe o nosso guia do comprador sobre proteção de endpoint para descobrir as funcionalidades e capacidades essenciais para uma estratégia de proteção de endpoint moderna.

Principais funções de EDR

Descoberta automática de invasores sigilosos

A tecnologia de EDR combina visibilidade abrangente de todos os endpoints com IOAs e aplica análise comportamental, que analisa bilhões de eventos em tempo real, para detectar automaticamente traços de comportamento suspeito.

A compreensão de eventos individuais como parte de uma sequência mais ampla permite que a ferramenta de EDR da CrowdStrike aplique a lógica de segurança derivada da solução CrowdStrike Falcon Intelligence™. Se uma sequência de eventos corresponder a um IOA conhecido, a ferramenta de EDR identificará a atividade como mal-intencionada e enviará automaticamente um alerta de detecção. Os usuários também podem criar suas próprias pesquisas personalizadas, com duração de até 90 dias. A arquitetura de nuvem do Falcon Insight retorna resultados de consultas em até cinco segundos.

Integração com inteligência de ameaças

A integração com a solução CrowdStrike Adversary Intelligence fornece detalhes sobre as atividades e técnicas, táticas e procedimentos (TTPs) identificadas como mal-intencionadas. Isso fornece informações contextualizadas que incluem atribuição, quando relevante, fornecendo detalhes sobre o adversário e outras informações conhecidas sobre o ataque.

Investigação gerenciada de ameaças para defesa proativa

Usando a EDR, os times de threat hunters trabalham para procurar, investigar e orientar sobre atividades de ameaças em seu ambiente de forma proativa. Quando encontram uma ameaça, eles trabalham em conjunto com a sua equipe para rastrear, investigar e remediar o incidente antes que ele tenha a chance de se tornar um ataque.

Visibilidade histórica e em tempo real

A EDR atua como um DVR no endpoint, registrando atividades relevantes para capturar incidentes que escaparam à prevenção. Os clientes recebem visibilidade abrangente de tudo que acontece nos endpoints de uma perspectiva de segurança, já que a CrowdStrike rastreia centenas de diferentes eventos relacionados à segurança, como criação de processos, carregamento de drivers, modificações no registro, acesso ao disco, acesso à memória ou conexões de rede.

Isso fornece às equipes de segurança as informações úteis de que precisam, incluindo:

- endereços locais e externos aos quais o host está conectado

- todas as contas de usuários que efetuaram login, direta e remotamente

- um resumo das mudanças das chaves ASP, executáveis e uso de ferramentas administrativas

- execuções de processos

- tanto o resumo quanto a atividade detalhada de rede no nível do processo, incluindo solicitações de DNS, conexões e portas abertas

- criação de arquivos compactados, incluindo RAR e ZIP

- uso de mídia removível

Essa supervisão completa das atividades de endpoint relacionadas à segurança permite que as equipes de segurança façam um “shoulder surfing” (espionar furtivamente) das atividades do adversário em tempo real, observando quais comandos ele está executando e quais técnicas está usando, mesmo enquanto ele tenta atacar ou se movimentar em um ambiente.

Aceleração das investigações

A detecção e resposta de endpoint da CrowdStrike é capaz de acelerar a velocidade da investigação e da remediação porque as informações coletadas dos endpoints são armazenadas na Nuvem CrowdStrike por meio da plataforma Falcon, com arquitetura baseada em um modelo situacional.

O modelo controla todos os relacionamentos e contatos entre cada evento de endpoint usando um banco de dados de gráficos massivo e poderoso, que fornece detalhes e contexto rapidamente e em escala, para dados históricos e em tempo real. Isso permite que as equipes de segurança investiguem incidentes rapidamente.

Essa velocidade e nível de visibilidade, combinados com inteligência integrada e contextualizada, fornecem as informações necessárias para compreender completamente os dados. Isso permite que as equipes de segurança rastreiem com eficácia até mesmo os ataques mais sofisticados e descubram, façam a triagem, validem e priorizem incidentes rapidamente, resultando em remediação mais rápida e precisa.

Remediação rápida e decisiva

A EDR da CrowdStrike isola o endpoint, processo chamado de “contenção de rede”. Isso permite que as organizações tomem ações ágeis e instantâneas, isolando hosts potencialmente comprometidos de todas as atividades da rede.

Quando um endpoint estiver sob contenção, ele ainda será capaz de enviar e receber informações da Nuvem da CrowdStrike. No entanto, esse endpoint permanecerá contido mesmo que a conexão com a nuvem seja interrompida e continuará nesse estado de contenção durante reinicializações.

A EDR da CrowdStrike inclui Resposta em tempo real. Esse recurso fornece visibilidade aprimorada, permitindo que as equipes de segurança compreendam imediatamente as ameaças com as quais estão lidando e as remedeiem diretamente, sem causar impacto algum no desempenho.

O que você deve procurar em uma solução de EDR?

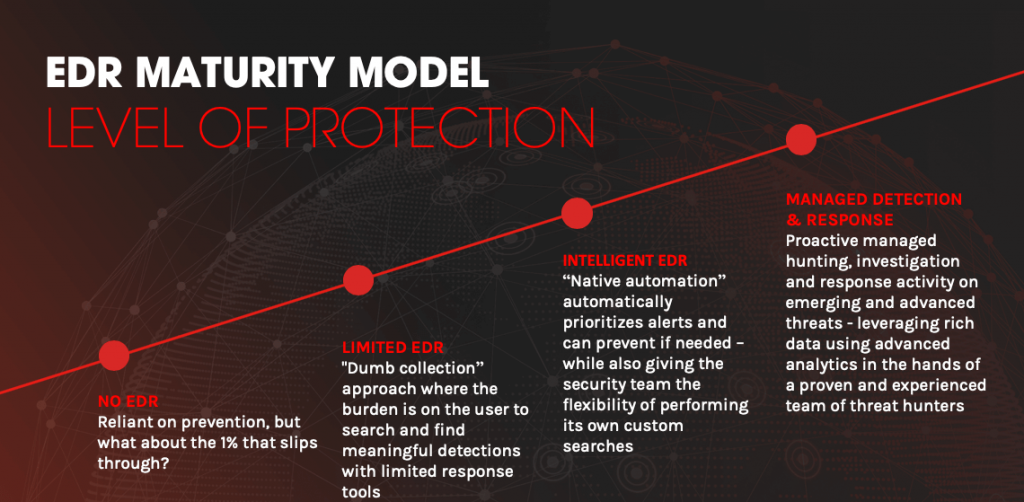

Compreender os principais aspectos da segurança de EDR e por que eles são importantes ajudará você a discernir melhor o que procurar em uma solução. É importante encontrar uma solução de EDR que ofereça o mais alto nível de proteção e exija o mínimo de esforço e investimento, agregando valor para a equipe de segurança sem consumir recursos. Estes são os seis aspectos principais da EDR que você deve buscar:

1. Visibilidade de endpoints:

A visibilidade em tempo real de todos os seus endpoints permite que você veja atividades de adversários, mesmo quando eles tentarem atacar seu ambiente, e as interrompa imediatamente.

2. Banco de dados de ameaças:

A EDR efetiva requer grandes quantidades de telemetria coletadas de endpoints e enriquecidas com contexto para que seja possível explorá-la em busca de sinais de ataque com uma variedade de técnicas analíticas.

3. Proteção comportamental:

Depender apenas de métodos baseados em assinaturas ou indicadores de comprometimento (IOCs) causa “falhas silenciosas” que permitem que comprometimentos de dados ocorram. A detecção e resposta de endpoint eficaz exige abordagens comportamentais com busca de indicadores de ataque (IOAs) para alertar você sobre atividades suspeitas antes que um comprometimento ocorra.

4. Insight e inteligência:

Uma solução de detecção e resposta de endpoint integrante da inteligência de ameaças pode fornecer contexto, incluindo detalhes sobre o adversário atribuído que está atacando você ou outras informações sobre o ataque.

5. Resposta rápida:

A EDR que permite resposta rápida e precisa a incidentes impede um incidente antes que ele se torne um ataque e permite que sua organização volte ao trabalho rapidamente.

6. Solução baseada em nuvem:

Ter uma solução de detecção e resposta de endpoint baseada na nuvem é a única maneira de garantir impacto zero em endpoints e garantir que capacidades como pesquisa, análise e investigação sejam executadas com precisão e em tempo real.

Por que a EDR é importante?

Hoje, todas as organizações sabem que, com motivação, tempo e recursos suficientes, os adversários acabam criando uma maneira de superar as defesas, até as mais avançadas. Abaixo estão alguns motivos convincentes para a EDR fazer parte da sua estratégia de segurança de endpoint.

Motivo 1: apenas prevenção não garante 100% de proteção

Quando a prevenção falhar, sua solução de segurança de endpoint atual pode deixar a organização na mão. Os invasores se aproveitam dessa situação para permanecer na sua rede e navegar dentro dela.

Motivo 2: os adversários podem ficar dentro da sua rede por semanas e retornar quando quiser

Devido a falhas silenciosas, os invasores ficam livres para se movimentar no seu ambiente, muitas vezes criando backdoors para retornarem quando quiserem. Na maioria dos casos, a organização fica sabendo sobre o ataque por terceiros, como instituições da lei ou seus próprios clientes ou fornecedores.

Motivo 3: as organizações não têm a visibilidade necessária para monitorar endpoints com eficácia

Quando um ataque é finalmente descoberto, a organização vítima pode passar meses tentando remediar o incidente porque não possui a visibilidade necessária para ver e entender exatamente o que aconteceu, como aconteceu e como corrigir o ataque, tudo isso para o invasor retornar logo em seguida.

Motivo 4: é necessário ter acesso à inteligência acionável para responder a um incidente

As organizações talvez não tenham a visibilidade necessária para entender o que está acontecendo em seus endpoints, além de talvez não serem capazes de registrar informações relevantes para a segurança, armazená-las e recuperá-las com velocidade suficiente quando necessário.

Motivo 5: ter os dados é apenas parte da solução

Mesmo quando há dados disponíveis, as equipes de segurança precisam dos recursos necessários para analisar e aproveitá-los ao máximo. É por isso que, logo após implementar um produto de coleta de eventos, como um SIEM, muitas equipes de segurança enfrentam um problema de dados complexo. Desafios quanto à velocidade, escalabilidade e saber o que procurar começam a aparecer e outros problemas surgem antes mesmo de resolver os objetivos primários.

Motivo 6: a remediação pode ser demorada e cara

Sem as capacidades listadas acima, as organizações podem passar semanas tentando discernir quais ações tomar. Muitas vezes, o único recurso é formatar as máquinas, o que pode interromper os processos da empresa, prejudicar a produtividade e até causar sérias perdas financeiras.

Quer ver uma solução de EDR em ação? Clique no botão abaixo para assistir a uma demonstração sob demanda da plataforma de proteção de endpoint da CrowdStrike.

Perguntas frequentes sobre detecção e resposta de endpoint (EDR)

P: O que é detecção e resposta de endpoint (EDR)?

R: EDR é uma solução de segurança de endpoint que monitora continuamente dispositivos dos usuários finais para detectar e responder a ciberameaças como ransomware e malware.

P: Como a EDR funciona?

R: As soluções de segurança de detecção e resposta de endpoint (EDR) registram as atividades e os eventos que ocorrem nos endpoints e em todas as workloads, fornecendo às equipes de segurança a visibilidade necessária para descobrir incidentes que, de outra forma, permaneceriam invisíveis.

P: O que você deve procurar em uma solução de EDR?

R: Os seis principais aspectos de EDR que você deve procurar são: visibilidade do endpoint, banco de dados de ameaças, proteção comportamental, inteligência de ameaças, resposta rápida e a solução ser baseada em nuvem.

P: Qual a diferença entre EDR e antivírus?

R: Uma das principais diferenças é que os antivírus se concentram em ameaças conhecidas, enquanto as soluções de EDR utilizam funcionalidades de inteligência para descobrir ameaças desconhecidas.

P: Por que a EDR é importante?

R: A EDR é importante porque protege contra aqueles adversários que, com motivação, tempo e recursos suficientes, encontrarão uma maneira de ultrapassar suas defesas, por mais avançadas que sejam.