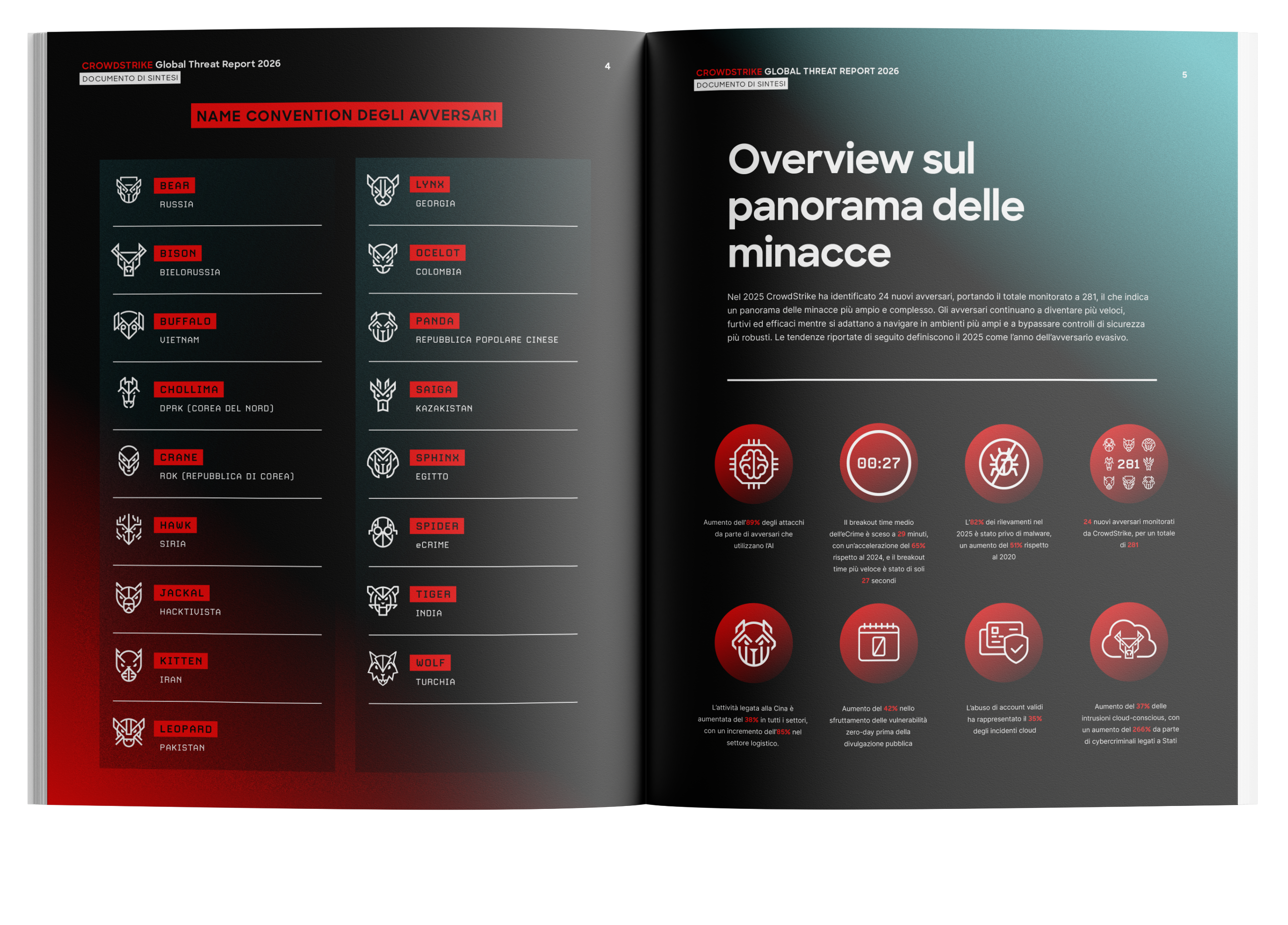

Uno sguardo definitivo al panorama delle minacce informatiche

- Principali attività degli avversari ed eventi nel 2025

- Come l'AI aumenta la portata degli attacchi e riduce le barriere all'ingresso

- Indicazioni degli esperti per difendersi dalle minacce nell'era dell'AI