¿Qué es un ataque de inyección?

Los ataques de inyección ocurren cuando los ciberdelincuentes aprovechan vulnerabilidades en una aplicación para enviar código malicioso a un sistema. Este tipo de exploit puede permitirles ejecutar comandos no autorizados, acceder a datos o manipular las operaciones del sistema. Como los ataques de inyección pueden ser muy peligrosos y su uso está muy extendido, hoy en día representan una amenaza crítica para la ciberseguridad.

En esta publicación, examinaremos detenidamente los ataques de inyección. Desglosaremos sus métodos comunes y los objetivos más habituales. A continuación, analizaremos el impacto de los ataques de inyección y cómo las organizaciones pueden prevenirlos y mitigarlos.

Conceptos básicos

Los ataques de inyección insertan código malicioso en un programa, lo que provoca la ejecución de comandos o el acceso a datos no autorizados. Aunque los ataques de inyección se presentan en diversas formas, los tipos clave incluyen:

- Inyección SQL: aprovecha vulnerabilidades de bases de datos a través de instrucciones SQL maliciosas, lo que afecta a la integridad y disponibilidad de los datos.

- Inyección de comandos: ejecuta comandos no autorizados en el sistema operativo host, tomando potencialmente el control del sistema.

- Inyección XML: vulnera aplicaciones XML mediante la manipulación del procesamiento de datos o documentos XML.

Ejemplo sencillo de un ataque de inyección SQL

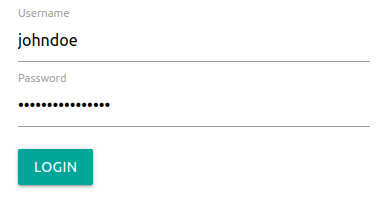

Veamos ahora un ejemplo ilustrativo de un ataque de inyección SQL. Imaginemos un formulario de inicio de sesión de una aplicación web que consulta una base de datos para validar las credenciales del usuario. El formulario web tiene dos campos de entrada: nombre de usuario y contraseña.

En este ejemplo simplificado, podríamos esperar que el script del lado del servidor valide las credenciales con una consulta SQL similar a esta:

SELECT *FROM users

WHERE username='${request.body.username}' AND

password='${request.body.password}'

El script reemplazaría el valor de request.body.username con johndoe y el valor de request.body.password con la contraseña proporcionada.

SELECT *FROM users

WHERE username='johndoe' AND

password='Fubs8pfD25^b3^*Xq$FM5@76'

Si la combinación de nombre de usuario y contraseña no coincide con un registro existente en la tabla users, la consulta no devolverá ninguna fila.

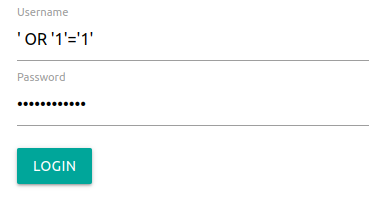

Sin embargo, si no se realiza un saneamiento de las entradas del formulario web, considera qué sucedería si el usuario final envía un formulario con estos valores:

- (El valor de

contraseña, aunque está oculto, es el mismo que el delnombre de usuario).

Sin entradas saneadas, la consulta SQL resultante se vería así:

SELECT *FROM users

WHERE username='' OR '1'='1' AND

password='' OR '1'='1'

Esta consulta devolvería todas las filas de la tabla users, lo que potencialmente permitiría al ciberdelincuente iniciar sesión correctamente como el primer usuario devuelto.

Objetivos habituales y vulnerabilidades

Los ataques de inyección atacan varios sistemas y aprovechan vulnerabilidades específicas. Entre los objetivos habituales se encuentran:

- Aplicaciones web: a menudo se explotan si la generación de contenido dinámico se basa en la entrada del usuario.

- Bases de datos: principalmente sufren ataques de inyección SQL, con consultas manipuladas para extraer, modificar o eliminar datos.

- Sistemas operativos: las inyecciones de comandos pueden alterar las funciones del sistema o dañar archivos.

- Aplicaciones de software: las inyecciones de código pueden ejecutar código no autorizado, lo que afecta a la lógica de la aplicación y a la seguridad de los datos.

- Servidores web: susceptibles a inyecciones de encabezado de host, que pueden redirigir a los usuarios a sitios maliciosos o manipular el comportamiento del servidor.

Técnicas que emplean los ciberdelincuentes

En un nivel básico, los ciberdelincuentes pueden emplear métodos simples, como explotar campos de entrada no saneados para realizar inyecciones SQL. Sin embargo, los ciberdelincuentes pueden adaptarse a defensas más robustas, recurriendo a herramientas avanzadas para automatizar el descubrimiento de vulnerabilidades y ejecutar ataques de inyección complejos. Más recientemente, los ciberdelincuentes están aprovechando herramientas basadas en IA para analizar patrones de seguridad, adaptarse a protocolos y encontrar vectores de ataque efectivos.

A medida que las técnicas de ataque evolucionan para ser más rápidas y eficientes, la carrera armamentística entre las medidas de ciberseguridad y las tácticas de los ciberdelincuentes va cogiendo mayor tracción. Esto resalta la necesidad de actualizaciones continuas y vigilancia en las prácticas de seguridad.

Impacto de los ataques de inyección

Los ataques de inyección pueden ser devastadores. Cuando los ciberdelincuentes explotan con éxito estas vulnerabilidades, pueden acceder a datos confidenciales, como información personal, registros financieros y datos comerciales privados. Este acceso no autorizado a datos confidenciales no solo representa una amenaza directa para las personas y las organizaciones, sino que también socava la confianza. En casos de brecha de datos, los datos comprometidos pueden usarse para ataques posteriores, venderse en la dark web o aprovecharse para chantajes y extorsiones a través de sitios específicos de filtración de datos controlados por delincuentes.

Además de las brechas de datos, un ataque de inyección puede provocar un tiempo de inactividad del sistema al abrumar o corromper las operaciones del sistema objetivo. Las interrupciones del servicio pueden tener implicaciones de gran alcance, ya que las operaciones (y a veces las ventas) se detienen, lo que requiere reparaciones que consumen mucho tiempo y esfuerzos de restauración de datos. Los resultados son pérdidas financieras, menor satisfacción del cliente y posible daño a la reputación a largo plazo.

Finalmente, los ataques de inyección que resultan en una brecha de datos pueden hacer que las organizaciones se enfrenten a multas regulatorias o acciones legales. La combinación de repercusiones legales por violaciones a la privacidad de datos y la pérdida de confianza de los clientes puede ser devastadora.

Más información

Lee esta entrada de blog para descubrir cómo la inteligencia sobre amenazas, el Threat Hunting y la respuesta rápida detienen las campañas de inyección SQL.

Estrategias de prevención y mitigación

Para proteger tus sistemas contra ataques de inyección, considera implementar estrategias sólidas de prevención y mitigación. Estas medidas protegerán los datos del sistema y mantendrán su integridad, garantizando así la continuidad del negocio y preservando la confianza del cliente.

Las estrategias defensivas clave incluyen:

- Validación y saneamiento de entradas: implementa reglas de validación estrictas para las entradas del usuario, procesando únicamente las entradas esperadas y seguras. Sanea las entradas eliminando o neutralizando el código potencialmente malicioso antes de que pueda ejecutarse.

- Prácticas de codificación segura: adopta estándares de codificación segura que aborden expresamente las vulnerabilidades de inyección. Los ejemplos incluyen el uso de instrucciones preparadas y consultas parametrizadas cuando se trabaja con transacciones de bases de datos.

- Auditorías y actualizaciones de seguridad periódicas: lleva a cabo auditorías de seguridad periódicas para identificar y corregir vulnerabilidades en tus sistemas. Mantén tus sistemas y tu software actualizados con los parches de seguridad más recientes.

- Aprovechamiento de las soluciones de seguridad nativas de la IA: las soluciones de ciberseguridad modernas aprovechan las tecnologías de IA para proporcionar detección automatizada de amenazas, análisis de comportamiento e inteligencia sobre amenazas mejorada. Con la capacidad de analizar grandes cantidades de datos, la IA puede identificar señales sutiles de ataques de inyección o sus intentos, lo que posibilita respuestas más rápidas y efectivas.

Defiéndete de los ataques de inyección con detección y respuesta de amenazas inteligentes

En esta publicación, hemos visto los aspectos esenciales de los ataques de inyección, desde sus tipos y objetivos hasta los impactos devastadores que pueden tener en la seguridad de los datos y el sistema. También hemos enumerado estrategias eficaces de prevención y mitigación, destacando el papel fundamental de la IA en la mejora de los esfuerzos de ciberseguridad.

La plataforma CrowdStrike Falcon® ofrece soluciones avanzadas para la detección y respuesta de amenazas inteligentes y el Threat Hunting. Las organizaciones confían en la plataforma Falcon para identificar vulnerabilidades y combatir ataques de inyección. Para obtener más información sobre cómo reforzar tus mecanismos de defensa, regístrate para disfrutar de una prueba gratuita o ponte en contacto con nuestro equipo hoy mismo.