インジェクション攻撃とは

インジェクション攻撃は、攻撃者がアプリケーションの脆弱性を悪用して悪意のあるコードをシステムに送信することで発生します。このタイプのエクスプロイトにより、不正なコマンドを実行したり、データにアクセスしたり、システムを操作したりできる可能性があります。インジェクション攻撃は非常に危険であり、広く使用されているため、今日のサイバーセキュリティにとって重大な脅威となっています。

この記事では、インジェクション攻撃について解説します。それらの一般的な手法と典型的な標的を詳しく見ていきます。次に、インジェクション攻撃の影響と、組織がそれらを防止および軽減する方法について説明します。

コアコンセプト

インジェクション攻撃は、悪意のあるコードをプログラムに挿入し、不正なコマンドの実行やデータアクセスを引き起こします。インジェクション攻撃にはさまざまな形態がありますが、主な種類は次のとおりです。

- SQLインジェクション:悪意のあるSQLステートメントを通じてデータベースの脆弱性を悪用し、データの整合性と可用性に影響を与えます。

- コマンドインジェクション:ホストオペレーティングシステムで不正なコマンドを実行し、システムの制御を奪う可能性があります。

- XMLインジェクション:XMLデータまたはドキュメントの処理を操作することで、XMLアプリケーションを侵害します。

SQLインジェクション攻撃の単純な例

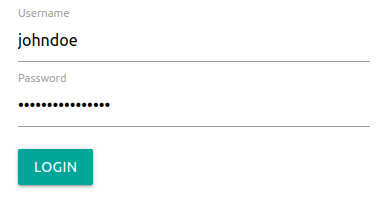

SQLインジェクション攻撃の例を見て説明しましょう。Webアプリケーションのログインフォームで、データベースに対してクエリを実行してユーザー認証情報を検証するとします。Webフォームには、usernameとpasswordの2つの入力フィールドがあります。

この簡略化された例では、サーバー側のスクリプトが次のようなSQLクエリを使用して認証情報を検証することが予想されます。

SELECT *FROM users

WHERE username='${request.body.username}' AND

password='${request.body.password}'

スクリプトは、request.body.usernameの値をjohndoeに、request.body.passwordの値を指定されたパスワードに置き換えます。

SELECT *FROM users

WHERE username='johndoe' AND

password='Fubs8pfD25^b3^*Xq$FM5@76'

ユーザー名とパスワードの組み合わせがusersテーブル内の既存のレコードと一致しない場合、クエリは行を返しません。

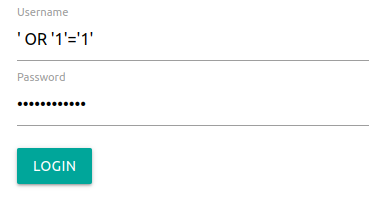

ただし、Webフォーム入力のサニタイズが行われていない場合は、エンドユーザーが代わりに次の値でフォームを送信した場合に何が起こるかを考えてみてください。

- (

passwordの値は隠されていますが、usernameの値と同じです。)

入力がサニタイズされていない場合、結果のSQLクエリは次のようになります。

SELECT *FROM users

WHERE username='' OR '1'='1' AND

password='' OR '1'='1'

このクエリはusersテーブルのすべての行を返すため、最初のユーザーが返されたときに悪意のある攻撃者がログインに成功する可能性があります。

一般的な標的と脆弱性

インジェクション攻撃はさまざまなシステムを標的とし、特定の脆弱性を悪用します。一般的な標的は次のとおりです。

- Webアプリケーション:ダイナミックコンテンツの生成がユーザーの入力に基づいている場合に悪用されることがよくあります。

- データベース:主にSQLインジェクションの標的となり、クエリを操作してデータが抽出、変更、または削除されます。

- オペレーティングシステム:コマンドインジェクションによってシステム機能が変更されたり、ファイルが破損したりする可能性があります。

- ソフトウェアアプリケーション:コードインジェクションによって不正なコードが実行され、アプリケーションロジックとデータセキュリティが影響を受ける可能性があります。

- Webサーバー:ホストヘッダーインジェクションの影響を受けやすく、ユーザーが悪意のあるサイトにリダイレクトされたり、サーバーの振る舞いが操作されたりする可能性があります。

攻撃者の手法

基本的なレベルでは、攻撃者はサニタイズされていない入力フィールドを悪用してSQLインジェクションを行うといった単純な方法を使用する可能性があります。しかし、攻撃者はより強固な防御に適応し、高度なツールを利用して脆弱性の発見を自動化し、複雑なインジェクション攻撃を実行することがあります。最近では、攻撃者はAIを活用したツールを利用して、セキュリティパターンを分析し、プロトコルに適応し、効果的な攻撃ベクトルを見つけるようになっています。

攻撃手法がより速く、より効率的に進化するにつれて、サイバーセキュリティ対策と攻撃者の戦術とのせめぎ合いが加速しています。このことは、セキュリティ慣行における継続的な更新と警戒の必要性を強調しています。

インジェクション攻撃の影響

インジェクション攻撃は壊滅的な被害をもたらす可能性があります。攻撃者がこれらの脆弱性を悪用することに成功すると、個人情報、財務記録、専有ビジネスデータなどの機密データにアクセスできるようになります。このような機密データへの不正アクセスは、個人や組織に直接的な脅威をもたらすだけでなく、信頼を損ないます。データ侵害が発生した場合、侵害されたデータはさらなる攻撃に使用されたり、ダークウェブで販売されたり、犯罪者が管理する専用リークサイトを介した脅迫や恐喝に利用されたりする可能性があります。

データ侵害に加えて、インジェクション攻撃は、標的となるシステムの運用に過大な負荷をかけたり、破壊したりすることによって、システムのダウンタイムを引き起こす可能性があります。サービスの中断は、業務(場合によっては販売)が停止し、時間のかかる修理やデータ復旧作業が必要になるため、広範囲にわたる影響を及ぼす可能性があります。その結果、金銭的損失、顧客満足度の低下、長期的な評判の低下につながる可能性があります。

最後に、データ侵害につながるインジェクション攻撃は、組織が規制上の罰金や法的措置に直面する原因となる可能性があります。データプライバシーの侵害に対する法的影響と、顧客の信頼失墜が重なると、致命的な打撃を受ける可能性があります。

詳細

このブログでは、脅威インテリジェンス、脅威ハンティング、迅速な対応により、SQLインジェクションキャンペーンを阻止する方法をご紹介します。

防御と影響緩和の戦略

インジェクション攻撃からシステムを保護するために、堅牢な防御と緩和戦略の導入を検討してください。これらの対策により、システムデータを保護し、システムの整合性を保つことによって、事業の継続性を確保し、顧客の信頼を維持します。

主な防御戦略は次のとおりです。

- 入力の検証とサニタイズ:ユーザー入力に対して厳格な検証ルールを適用し、想定される安全な入力のみを処理します。悪意のある可能性のあるコードが実行される前に削除または中和することで、入力をサニタイズします。

- セキュアコーディングのプラクティス:インジェクションの脆弱性に明示的に対処するセキュアコーディング標準を導入します。例えば、データベーストランザクションを操作する際のプリペアドステートメントやパラメーター化されたクエリの使用などがあります。

- 定期的なセキュリティ監査と更新:定期的なセキュリティ監査を実施して、システムの脆弱性を特定して修正します。最新のセキュリティパッチを使用して、システムとソフトウェアを最新の状態に保ちます。

- AIネイティブなセキュリティソリューションの活用:最新のサイバーセキュリティソリューションは、AIテクノロジーを活用して、脅威検知の自動化、振る舞い分析、脅威インテリジェンスの強化を実現します。AIは膨大な量のデータを分析する能力により、インジェクション攻撃やその試みのわずかな兆候を特定でき、より迅速で効果的な対応が可能になります。

インテリジェントな脅威検知と対応によりインジェクション攻撃から防御

この記事では、インジェクション攻撃の種類や標的から、データとシステムのセキュリティに及ぼす壊滅的な影響まで、インジェクション攻撃の要点について説明しました。また、効果的な防御と影響緩和の戦略を概説し、サイバーセキュリティの取り組みを強化する上でAIが果たす大きな役割に注目しました。

CrowdStrike Falcon®プラットフォームは、インテリジェントな脅威検知、対応、脅威ハンティングのための高度なソリューションを提供します。組織は、Falconプラットフォームを活用して脆弱性を特定し、インジェクション攻撃に対抗します。防御メカニズムの強化に関するその他のインサイトについては、無料トライアルに登録するか、今すぐ当社までお問い合わせください。