¿Qué es la gestión de vulnerabilidades?

La gestión de vulnerabilidades es el proceso continuo y periódico de identificación, evaluación, notificación, gestión y corrección de las vulnerabilidades cibernéticas en endpoints, cargas de trabajo y sistemas. Normalmente, un equipo de seguridad utilizará una herramienta de gestión de vulnerabilidades para detectarlas y empleará distintos procesos para parchearlas o corregirlas.

Un programa robusto de gestión de vulnerabilidades utiliza la inteligencia sobre amenazas y el conocimiento de las operaciones de TI y empresariales para priorizar los riesgos y abordar las vulnerabilidades lo antes posible.

¿Cuáles son las diferencias entre una vulnerabilidad, un riesgo y una amenaza?

Una vulnerabilidad, según la definición de la Organización Internacional de Normalización (ISO 27002), es "una deficiencia de un recurso o grupo de recursos que puede ser aprovechada por una o más amenazas".

Una amenaza es algo que puede aprovechar una vulnerabilidad.

Un riesgo es lo que sucede cuando una amenaza aprovecha una vulnerabilidad. Es el daño que podría causar la vulnerabilidad abierta al ser aprovechada por una amenaza.

¿Cómo se clasifican y categorizan las vulnerabilidades?

El Sistema de puntuación de vulnerabilidades comunes (CVSS) es un estándar gratuito y abierto del sector que CrowdStrike y muchas otras organizaciones de ciberseguridad utilizan para evaluar y comunicar la gravedad y las características de las vulnerabilidades de un software. La puntuación base del CVSS varía de 0,0 a 10,0, y la Base de datos nacional de vulnerabilidades (NVD) añade un nivel de gravedad a las puntuaciones del CVSS. Las puntuaciones del CVSS v3.0 y los niveles asociados son los siguientes:

|

|

|

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

La NVD también proporciona una biblioteca actualizada de forma periódica de las vulnerabilidades y exposiciones comunes (CVE), que incluye los niveles y el resto de información asociada (como el proveedor, el nombre del producto, la versión, etc.). La lista de las CVE procede de la MITRE Corporation. MITRE es una organización sin ánimo de lucro que comenzó a documentar las CVE en 1999. Proporciona información básica sobre cada vulnerabilidad y se sincroniza automáticamente con la NVD.

¿Cuál es la diferencia entre gestión de vulnerabilidades y evaluación de vulnerabilidades?

La gestión de vulnerabilidades es distinta de la evaluación de vulnerabilidades. La gestión de vulnerabilidades es un proceso continuo, mientras que la evaluación de vulnerabilidades es una valoración única de un host o una red. La evaluación de vulnerabilidades es parte del proceso de gestión de vulnerabilidades, pero no al revés.

El proceso de gestión de vulnerabilidades

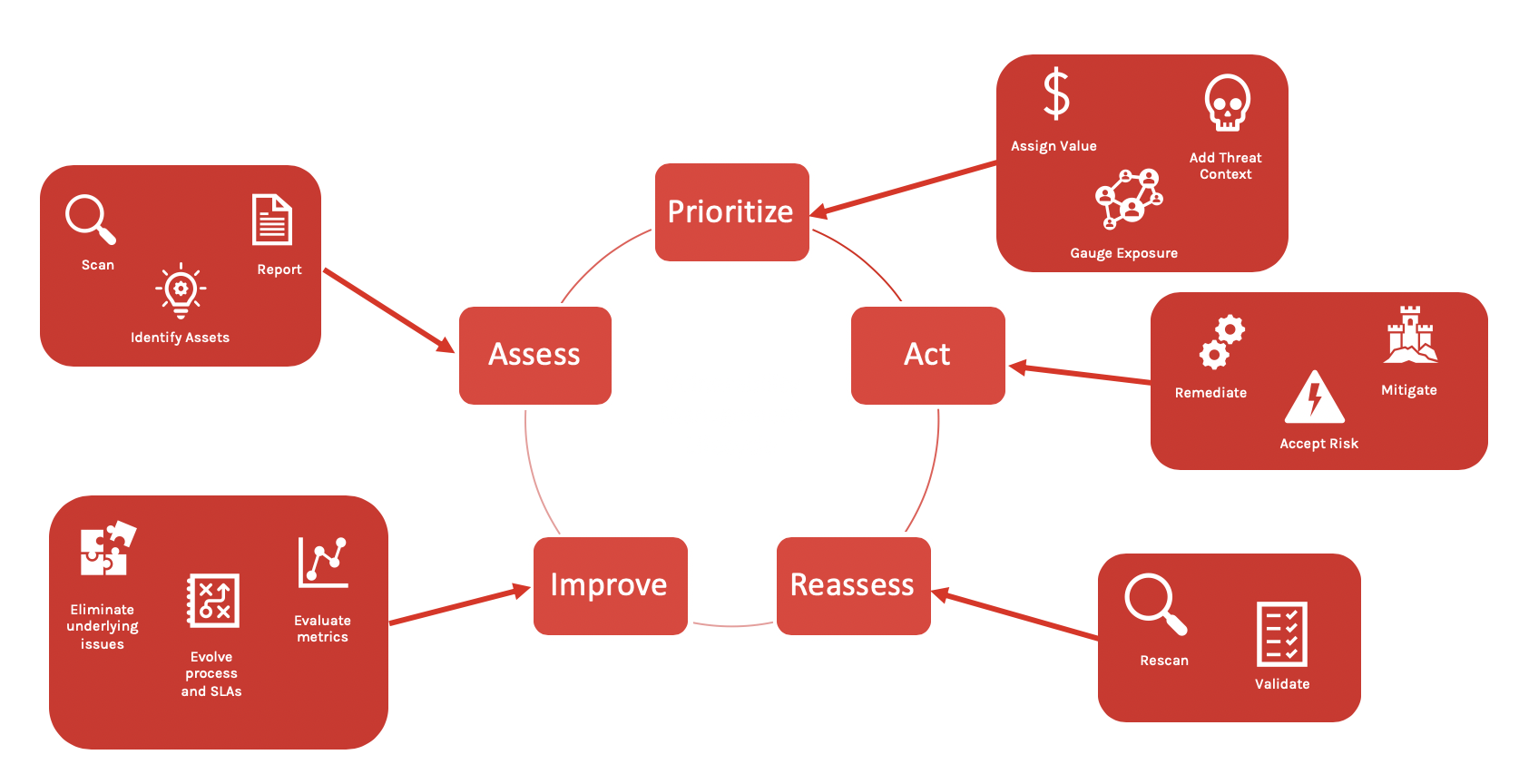

Existen varias etapas en el proceso de gestión de vulnerabilidades a las que deben atenerse los programas de gestión de vulnerabilidades. Aunque hay diferentes maneras de definir cada etapa del ciclo, el proceso sigue siendo generalmente el mismo, aunque la terminología varíe.

Trabajo previo de cara a un programa de gestión de vulnerabilidades

El Marco de orientación sobre gestión de vulnerabilidades de Gartner establece cinco pasos de "trabajo previo" antes de que comience el propio proceso:

- Paso 1. Determinar el alcance del programa

- Paso 2. Definir funciones y responsabilidades

- Paso 3. Seleccionar herramientas de evaluación de vulnerabilidades

- Paso 4. Crear y redefinir la directiva y los acuerdos de nivel de servicio (SLA)

- Paso 5. Identificar las fuentes de contexto de los recursos

Esta etapa previa al trabajo evalúa y mide los recursos, procesos y herramientas actuales para detectar carencias.

Durante la etapa previa al trabajo, un profesional de la seguridad debe plantear preguntas que ayuden a determinar el alcance del programa, entre ellas:

- ¿Qué recursos analizaremos en busca de vulnerabilidades?

- ¿Qué recursos o hosts son los más críticos a la hora de protegerlos?

- ¿Quién gestionará este programa? ¿Qué funciones y responsabilidades tendrá?

- Cuando se detecta una vulnerabilidad, ¿cuánto tiempo tendremos para corregirla? ¿Qué directivas o acuerdos de nivel de servicio (SLA) necesitamos definir? ¿Con qué frecuencia debemos evaluar nuestros recursos en busca de vulnerabilidades o puntos débiles?

- ¿Qué herramientas o software necesitamos para gestionar o analizar de forma eficaz nuestro host?

- ¿Qué lista de recursos dentro de nuestros tipos de recursos tenemos previsto cubrir? En otras palabras, ¿cuál es el contexto de los recursos que deseamos gestionar?

Con esta información, puedes empezar a implementar el proceso de gestión de vulnerabilidades.

¿Cuáles son los cinco pasos del ciclo de gestión de vulnerabilidades?

El ciclo de gestión de vulnerabilidades consta de cinco pasos principales:

- Paso 1. Evaluar

- Paso 2. Priorizar

- Paso 3. Actuar

- Paso 4. Reevaluar

- Paso 5. Mejorar

Más información

Acompáñanos mientras desglosamos cada paso del proceso de gestión de vulnerabilidades y lo que significa para el programa de tu organización.

Análisis en profundidad del ciclo de vida de la gestión de vulnerabilidades

Soluciones de gestión de vulnerabilidades: Qué debemos buscar

Gestionar la exposición a vulnerabilidades conocidas es la principal responsabilidad de un gestor de vulnerabilidades. Aunque la gestión de vulnerabilidades implica algo más que simplemente ejecutar una herramienta de análisis, una herramienta o conjunto de herramientas de vulnerabilidades de alta calidad puede mejorar drásticamente la implementación y el progreso continuo de un programa de gestión de vulnerabilidades.

El mercado cuenta con multitud de opciones y soluciones, cada una de las cuales presume de cualidades punteras. A la hora de evaluar una solución de gestión de vulnerabilidades, ten en cuenta lo siguiente:

La rapidez a la hora de actuar es importante. Si una herramienta de gestión de vulnerabilidades no detecta las vulnerabilidades a tiempo, dicha herramienta no será muy útil y no contribuirá a la protección general. Aquí es donde suelen fallar la mayoría de los analizadores basados en red. Puede llevar mucho tiempo completar un análisis y consumir una gran parte del valioso ancho de banda de la organización solo para generar información que quedará obsoleta de inmediato. Es mejor optar por una solución que se base en un agente ligero en lugar de en una red.

El impacto en el rendimiento de un endpoint es fundamental. Cada vez más, los proveedores de análisis de vulnerabilidades afirman ofrecer soluciones basadas en agentes. Por desgracia, la mayoría de estos agentes son tan voluminosos que afectan drásticamente al rendimiento de un endpoint. Por lo tanto, cuando busques una herramienta basada en agentes, busca una con un agente ligero, es decir, que consuma muy poco espacio en un endpoint para paliar así cualquier efecto sobre la productividad.

La visibilidad integral en tiempo real es esencial. Deberías poder identificar las vulnerabilidades al instante. Las herramientas de vulnerabilidades tradicionales pueden obstaculizar la visibilidad. Los análisis de red llevan mucho tiempo y proporcionan resultados obsoletos, los agentes sobrecargados ralentizan la productividad de la empresa y los informes voluminosos ayudan muy poco a abordar las vulnerabilidades de manera oportuna. La tecnología sin análisis, como Falcon Spotlight, permite a tu equipo ver e interactuar con los datos en tiempo real. Un único panel interactivo con funciones de búsqueda y filtrado te permite actuar de inmediato para cerrar brechas potencialmente peligrosas en la seguridad de la organización. Al tratarse de una solución sin análisis, siempre está en funcionamiento, buscando constantemente puntos débiles e identificando vulnerabilidades.

Menos es más. Las organizaciones ya no necesitan un complicado conjunto de herramientas y soluciones de seguridad que requieren personal con conocimientos especializados. En su lugar, muchas confían ahora en una plataforma integrada que incluya herramientas de gestión de vulnerabilidades junto con otras herramientas de seguridad para la higiene de ciberseguridad, la detección y respuesta de endpoints, el control de dispositivos y mucho más para proteger en última instancia a la organización de ataques debidos a sistemas desprotegidos.

Ficha técnica de Falcon Spotlight

Descárgate la ficha técnica de Falcon Spotlight para conocer el enfoque de CrowdStrike sobre la gestión de vulnerabilidades.

Descargar ahoraPreguntas frecuentes sobre la gestión de vulnerabilidades

P: ¿Qué es la gestión de cibervulnerabilidades?

R: La gestión de cibervulnerabilidades es el proceso de identificar, evaluar, priorizar y corregir las debilidades de seguridad en sistemas, aplicaciones y redes de TI para reducir el riesgo de ciberataques.

P: ¿Qué entendemos por gestión de vulnerabilidades?

R: La gestión de vulnerabilidades se refiere a una práctica de seguridad continua que implica escanear, analizar y mitigar vulnerabilidades en la infraestructura digital de una organización para mantener la higiene de la ciberseguridad.

P: ¿Cuál es la función de la gestión de vulnerabilidades?

R: La función de la gestión de vulnerabilidades es detectar proactivamente los fallos de seguridad, evaluar su impacto e implementar las estrategias de corrección oportunas para proteger los sistemas de la explotación.

P: ¿Cuáles son los cinco pasos de la gestión de vulnerabilidades?

R: Los cinco pasos de la gestión de vulnerabilidades son los siguientes:

- Identificación: sistemas de escaneo que buscan las vulnerabilidades.

- Evaluación: evaluación de los niveles de riesgo de las vulnerabilidades identificadas.

- Priorización: clasificación de vulnerabilidades según la gravedad y la explotabilidad.

- Corrección: aplicar parches, actualizaciones o mitigaciones para resolver problemas de seguridad.

- Monitorización: seguimiento continuo de vulnerabilidades y reevaluación de los niveles de riesgo.

P: ¿Cuáles son los principales cuatro tipos de vulnerabilidades en la ciberseguridad?

R: Entre los cuatro principales tipos de vulnerabilidades en ciberseguridad se incluyen los que se enumeran a continuación:

- Vulnerabilidades de red: debilidades en las configuraciones de seguridad de red.

- Vulnerabilidades del sistema operativo: errores en el software del sistema operativo que pueden ser explotados.

- Vulnerabilidades en aplicaciones: debilidades de seguridad en software y aplicaciones web.

- Vulnerabilidades humanas: riesgos de la ingeniería social, como ataques de phishing y contraseñas débiles.