¿Qué es la suplantación de correos?

La suplantación de correos electrónicos es un tipo de ciberataque cuyo objetivo suelen ser empresas, que reciben correos electrónicos con direcciones de remitente falsas. Como el destinatario confía en el presunto remitente, es más probable que abra el correo e interactúe con su contenido, como un enlace o archivo adjunto malicioso.

Razones tras la suplantación de correos

Phishing

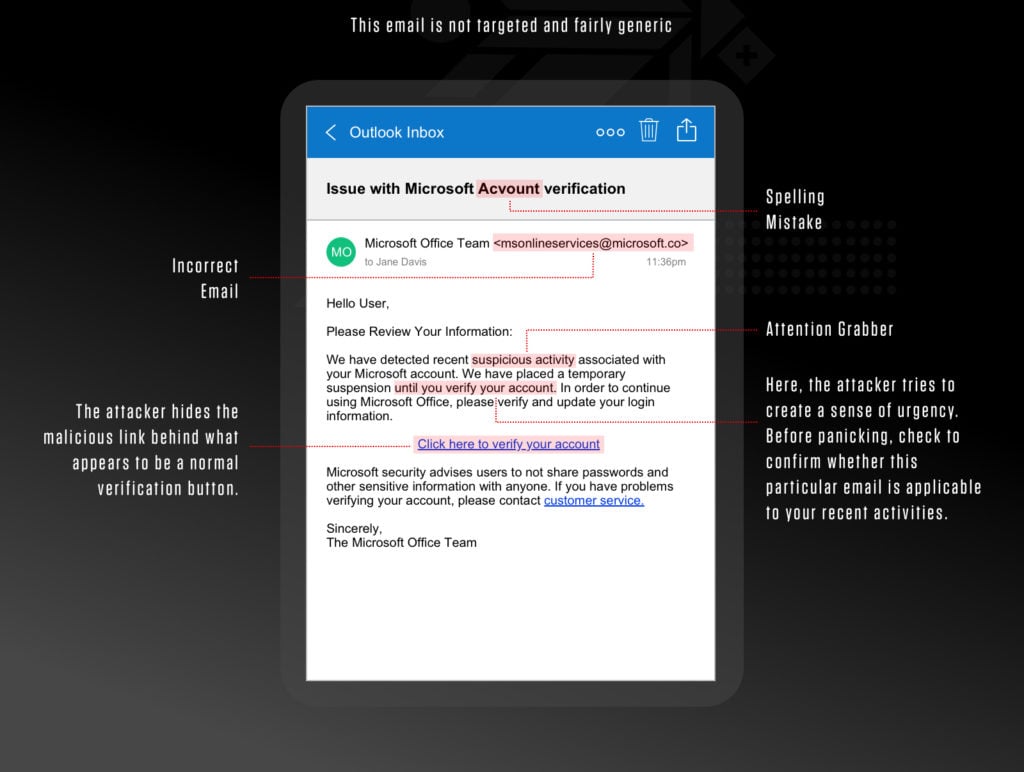

La mayoría de los intentos de suplantación de correos conducen a ataques de phishing. Un correo electrónico de phishing puede parecer provenir de tu banco, empleador o jefe, o utilizar técnicas para obtener tu información suplantando a una agencia gubernamental u otra entidad.

El hacker podría robar credenciales de cuentas existentes, implementar ransomware o adquirir información suficiente para abrir una nueva cuenta fraudulenta.

Expert Tip

Suplantación de correos vs. phishing

Un correo electrónico falsificado es una puerta de entrada para un ataque de phishing. Un correo de phishing solo puede clasificarse como suplantación de correos si incluye una dirección de remitente falsa.

Ocultamiento de la identidad

Un correo falsificado es anónimo. Los hackers a veces los utilizan para ocultar su identidad y establecer previamente un vínculo de confianza con el usuario haciéndose pasar por una organización o un particular con buena reputación.

Evitación de filtros de spam

Los hackers recurren a los correos falsificados para evitar el filtrado de spam. Cuando se falsifica un correo, es poco probable que los filtros de spam lo detecten; a menudo, puede parecer un correo electrónico cotidiano.

Robo de identidad

Cuando el correo falsificado aparenta ser fiable, muchos usuarios desprevenidos envían información personal y credenciales a los hackers. Por ejemplo, estos pueden solicitar información sanitaria o verificación de identidad.

¿Cómo funciona la suplantación de correos?

La suplantación de correos no implica piratear la cuenta del remitente. Basta con lograr que el correo parezca provenir de este. La diferencia es que, si la cuenta del remitente se hackeara, el delincuente podría obtener acceso a los contactos de la persona o utilizar la cuenta para enviar spam a otros usuarios, lo que causaría un perjuicio reputacional. La reputación del correo electrónico es una medida que afecta a la capacidad de entrega.

Los ataques de suplantación de correos se llevan a cabo mediante un protocolo simple de transferencia de correo o servidor SMTP, y una plataforma de correo electrónico, como Outlook, Gmail, etc. El estafador cambia los campos dentro del encabezado del mensaje, como los campos "De", "Responder a" y "Ruta de retorno".

Esto es posible gracias a la forma en que ha evolucionado el correo electrónico. Los encabezados de los mensajes, que incluyen los campos "Para", "De" y "CCO", están separados del cuerpo del mensaje. Como la seguridad no se incorporó cuando se creó SMTP, este protocolo no tiene forma de autenticar direcciones.

Ejemplo real de suplantación de correos

Un ejemplo de una campaña de suplantación de correos utilizada para aprovechar un ataque de fraude electrónico de segunda etapa fue lo suficientemente habitual como para convertirse en tema de un boletín del IRS (el Servicio de Impuestos Internos, una instancia federal tributaria del Gobierno estadounidense). En este ataque, se enviaron correos falsificados que parecían provenir de ejecutivos de organizaciones seleccionadas a empleados de RR. HH. o del departamento de nóminas. Los correos fraudulentos solicitaban urgentemente una lista de todos los empleados y sus formularios W-2 (un documento que indica el ingreso ganado el año anterior y el impuesto retenido). Hasta ese punto, se trataba de una estafa de suplantación de correos estándar. No obstante, había más: a la estafa de phishing le siguió otra que solicitaba al empleado que hiciera una transferencia bancaria. Esta etapa del ataque consistió en un compromiso de correo electrónico empresarial o ataque BEC. Esta estafa en dos etapas todavía se observa con frecuencia en la actualidad.

Cómo identificar un correo falsificado

- El nombre del remitente mostrado no coincide con la dirección de correo electrónico.

- La información en la firma del correo, como el número de teléfono, no coincide con lo que se sabe sobre el remitente (p. ej., el remitente se encuentra en California, pero el número de teléfono en la firma tiene un código de área de Massachusetts).

- Comprueba la línea RECIBIDO del encabezado del correo. Debe coincidir con la dirección de correo que se muestra en el correo electrónico.

- Verifica la línea RECIBIDO-SPF del encabezado del correo. Debería aparecer como "aprobado" (Pass). Si aparece como "error" (Fail o Softfail), es posible que se haya falsificado el correo.

- Si la organización utiliza DKIM y DMARC, los resultados de autenticación mostrarán si el correo pasó los requisitos de estos protocolos.

Cómo protegerse de la suplantación de correos

Utiliza protocolos de seguridad de correos

Los protocolos de seguridad de correos emplean la autenticación de dominio para reducir las amenazas y el spam. Los que se usan actualmente son Sender Policy Framework (SPF), DomainKeys Identified Mail (DKIM) y Domain-based Message Authentication, Reporting, and Conformance (DMARC).

SPF detecta direcciones de remitentes falsificadas durante la fase de entrega, pero solo puede detectarlas en el sobre del correo electrónico, que se utiliza cuando un correo "rebota". Sin embargo, cuando se emplea junto con la autenticación DMARC, SPF puede detectar un "remitente visible" falso, que es una técnica que suele utilizarse en ataques de phishing y spam.

Cifra los correos electrónicos

DKIM usa claves públicas y privadas para demostrar que el remitente es quien dice ser. Cada mensaje que sale a través de SMTP necesita un par de claves que coinciden con un registro DNS público, que verifica el servidor de correo receptor.

Implementa una puerta de enlace de seguridad de correos

Las pasarelas de seguridad de correo electrónico (o pasarelas de correo seguras) son un conjunto de tecnologías que funcionan a nivel de red para bloquear correos electrónicos que no cumplen con los requisitos de la directiva de seguridad. Una pasarela segura escanea todo el correo electrónico entrante y saliente, y también puede incluir capacidades como bloqueo de malware, filtrado de spam, filtrado de contenido y archivado de correo electrónico. Como estas acciones de protección ocurren a nivel de red, los usuarios no se ven afectados en absoluto.

Usa una solución antimalware

El antimalware puede detectar y bloquear correos falsificados antes de que lleguen a las bandejas de entrada de las víctimas. Es importante mantener actualizado el software antimalware, ya que los ciberdelincuentes están pendientes de las vulnerabilidades recién identificadas y actúan rápidamente para explotarlas.