O que é spoofing de e-mail?

O spoofing de e-mail é um tipo de ciber ataque que tem como alvo empresas e usa e-mails com endereços de remetentes falsos. Como o destinatário confia no suposto remetente, é mais provável que ele abra o e-mail e interaja com o conteúdo, como links ou anexos maliciosos.

Motivos do spoofing de e-mail

Phishing

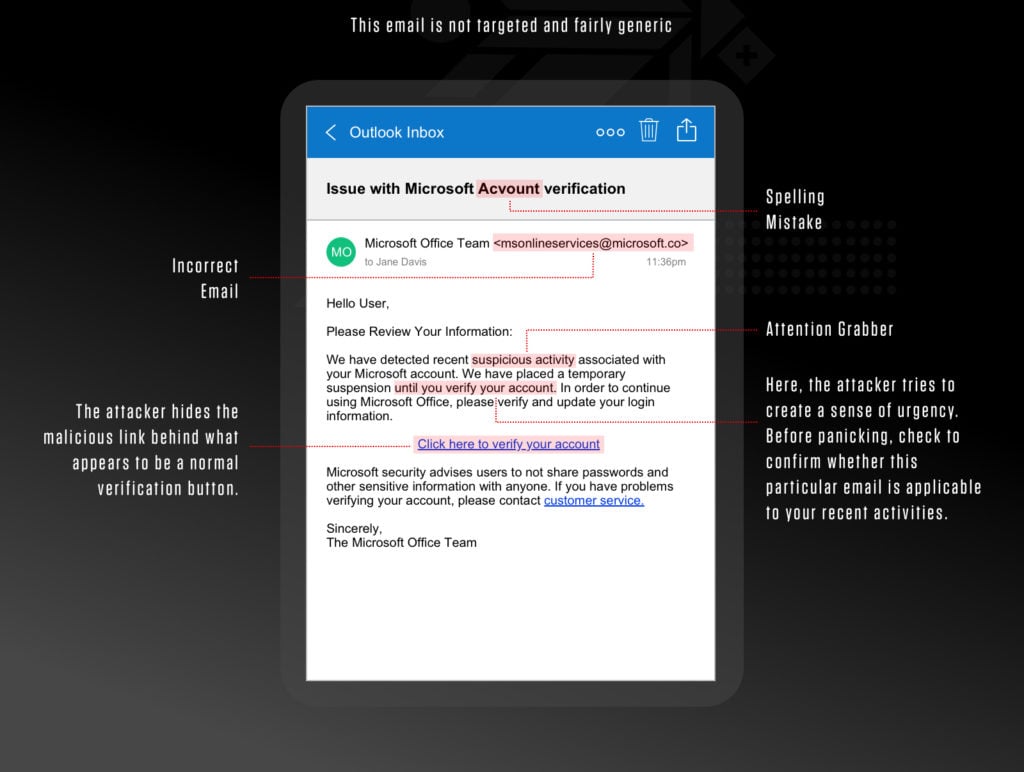

A maioria das tentativas de spoofing de e-mail levam a ataques de phishing. Um e-mail de phishing pode parecer ser do seu banco, empregador ou chefe, ou usar técnicas para coagir você a obter informações, fingindo, por exemplo, ser um órgão do governo.

O hacker pode roubar credenciais de contas, implementar ransomware ou adquirir dados suficientes para abrir uma nova conta fraudulenta.

Expert Tip

Spoofing de e-mail x Phishing

Um e-mail com spoofing é uma porta de entrada para ataques de phishing. Um e-mail de phishing só pode ser classificado como spoofing de e-mail se incluir um endereço de remetente falsificado.

Mascarar a identidade

Um e-mail com spoofing é anônimo. Às vezes, os hackers usam e-mails com spoofing para mascarar sua identidade e estabelecer confiança com o usuário, parecendo pertencer a uma organização ou pessoa real.

Evitar filtros antispam

Os hackers usam e-mails com spoofing como meio de contornar os filtros antispam. Quando se aplica spoofing em um e-mail, é provável que ele não seja identificado pelos filtros antispam, confundindo-se com e-mails que você recebe todos os dias.

Roubar identidade

Quando o e-mail com spoofing parece ser confiável, muitos usuários desavisados acabam enviando dados pessoais e credenciais para os hackers. Por exemplo, os hackers podem solicitar dados de saúde ou de confirmação da identidade.

Como funciona o spoofing de e-mail?

O spoofing de e-mail não viola a conta do remetente. Ele apenas faz com que o e-mail pareça ter vindo de um remetente confiável. A diferença é que, se a conta de um remetente fosse hackeada com sucesso, o perpetrador do spoofing poderia obter acesso aos contatos da pessoa ou usar a conta para disparar spam, causando assim uma queda na reputação do e-mail. A reputação do e-mail é uma métrica que impacta na sua capacidade de entrega.

Ataques de spoofing de e-mail são realizados usando um servidor SMTP (Simple Mail Transfer Protocol) e uma plataforma de e-mail, como Outlook, Gmail, etc. O golpista altera campos do cabeçalho da mensagem, como os campos FROM, REPLY-TO e RETURN-PATH.

Isso é possível devido à forma como os e-mails evoluíram. Os cabeçalhos das mensagens, que incluem os campos TO, FROM e BCC, são separados do corpo da mensagem. Como a segurança não foi incorporada quando o SMTP foi criado, ele não é capaz de autenticar os endereços de e-mail.

Exemplo real de spoofing de e-mail

Um exemplo de campanha de spoofing de e-mail usada para alavancar um ataque de fraude eletrônica em duas etapas foi comum o suficiente para se tornar o assunto de um boletim da IRS. Nesse ataque, e-mails com spoofing que pareciam vir de executivos da organização visada eram enviados a funcionários do RH ou da folha de pagamento. O e-mail fraudulento solicitava com urgência uma lista de todos os funcionários e seus formulários W-2. Até aí, tratava-se de um golpe de spoofing de e-mail padrão. Então vinha a reviravolta: o golpe de phishing era seguido por outro que pedia ao funcionário para fazer uma transferência eletrônica. Esta fase do ataque correspondia a um comprometimento de e-mail comercial, ou ataque de BEC. Esse golpe em duas etapas ainda ocorre com frequência hoje em dia.

Como identificar um e-mail com spoofing

- O nome do remetente exibido não corresponde ao endereço de e-mail referenciado

- As informações da assinatura do e-mail, como o número de telefone, não correspondem ao que se sabe sobre o remetente (por exemplo, o remetente está localizado na Califórnia, mas o número de telefone no arquivo da assinatura tem um código de área de Massachusetts)

- Verifique o cabeçalho do e-mail na linha RECEIVED. Ele deve corresponder ao endereço de e-mail exibido na mensagem

- Verifique no cabeçalho do e-mail o campo RECEIVED-SPF. Ele deve conter Pass. Se contiver Fail ou Softfail, o e-mail pode ter sido submetido a spoofing

- Se a organização estiver usando DKIM e DMARC, o AUTHENTICATION-RESULTS mostrará se o e-mail passou nos requisitos desses protocolos.

Como se proteger contra o spoofing de e-mail

Use protocolos de segurança de e-mail

Os protocolos de segurança de e-mail usam autenticação de domínio para reduzir ameaças e spam. Os protocolos de segurança de e-mail em uso hoje são o SPF (Sender política framework), o DKIM (DomainKeys Identified Mail) e o DMARC (Domain-based Message Authentication, Reporting, and Conformance).

O SPF detecta endereços de remetentes falsificados durante a fase de entrega, mas só pode detectá-los no envelope do e-mail, que é usado quando uma mensagem é devolvida. No entanto, quando usado em conjunto com a autenticação do DMARC, o SPF pode detectar um “remetente visível” falsificado, que é uma técnica comumente usada em phishing e spam.

Criptografar e-mails

O DKIM usa chaves públicas e privadas para provar que um remetente é quem diz ser. Cada mensagem enviada pelo SMTP precisa de um par de chaves que correspondam a um registro DNS público, que é verificado pelo servidor de e-mail receptor.

Implementar um gateway de segurança de e-mail

Os gateways de segurança de e-mail (ou SECs, Secure E-mail Gateways) são um conjunto de tecnologias que funcionam em nível de rede para bloquear e-mails que não atendem aos requisitos das políticas de segurança. Um gateway de segurança de e-mail verifica todos os e-mails recebidos e enviados e também pode incluir proteções como bloqueio de malware, filtro de spam, filtro de conteúdo e arquivamento de e-mails. Como essas ações de proteção ocorrem no nível da rede, os usuários não são afetados.

Usar uma solução antimalware

O antimalware pode detectar e bloquear e-mails falsos antes que cheguem à caixa de entrada do alvo. É importante manter o software antimalware atualizado porque os invasores ficam atentos às vulnerabilidades recém-identificadas e agem rapidamente para explorá-las.