Es posible que "Zero Trust", término acuñado en 2010, haya sido la palabra más repetida este año en las conferencias y las comunidades de ciberseguridad. Blockchain, aprendizaje automático... ha pasado vuestro momento.

En una publicación anterior, explicamos qué es la seguridad Zero Trust y qué debe aprender la comunidad de seguridad de este marco. De igual forma, comentamos los retos de implementar este modelo, como:

- los obstáculos para proteger los recursos tradicionales de aplicaciones y redes, así como herramientas y protocolos;

- aspectos inconsistentes con la normativa, puesto que este marco podría entrar en conflicto con distintas leyes internacionales, como el Reglamento General de Protección de Datos (RGPD);

- el innegable hecho de que las grandes compañías globales no cuentan con el control ni la visibilidad suficientes para implementarlo.

Existen más razones por las que la mayoría de las empresas están lejos de consolidar una verdadera posición Zero Trust, a pesar de que crece el consenso en torno a este marco. En la práctica, implementar un modelo Zero Trust supone reestructurar toda la red de la empresa, una decisión costosa y posiblemente politizada, que requiere la aprobación de la directiva (y, quizás, de los principales accionistas).

En esta publicación, explicaremos cómo debe ser el marco para implementar un modelo Zero Trust correctamente, en línea con las prácticas recomendadas del sector y, especialmente, sin hacer cambios innecesarios en la red, malgastar el presupuesto de TI ni generar un posible caos organizativo, con sus costes asociados.

Cinco pasos para diseñar una estrategia Zero Trust

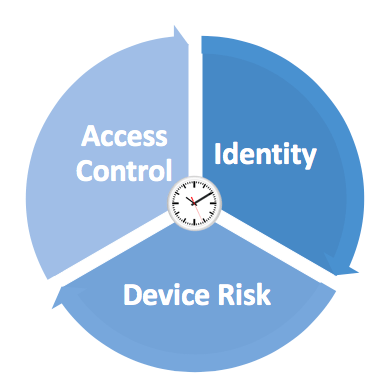

Para diseñar un modelo Zero Trust realista sin hacer grandes inversiones es necesario disponer de información estratégica (y de capacidad de actuación) sobre la identidad, el comportamiento y el perfil de riesgo de cada usuario. La visibilidad y el control son necesarios en todos los entornos informáticos (nube, local e híbrido) para lograrlo.

A continuación, te presentamos cinco pasos para diseñar una estrategia Zero Trust que mejore significativamente la posición de seguridad de tu empresa:

Paso 1. Verifica el nivel de confianza antes de conceder acceso a cualquier recurso de la red (en tiempo real)

Analiza los recursos a los que hasta ahora no has prestado atención. Céntrate en los sistemas, las herramientas y los protocolos tradicionales que no suelen protegerse, que no están sujetos a análisis de confianza o riesgo y que suelen utilizar los adversarios de forma ilícita (por ejemplo, PsExec es una de las herramientas favoritas de los ciberdelincuentes).

Paso 2. Define los rasgos que debe tener un recurso, principalmente un dispositivo, para ser de confianza.

¿Qué entendéis por confianza en tu empresa? En teoría, si hablamos sobre redes, la confianza se basa en la identidad, el nivel de acceso y el riesgo del dispositivo, todo ello medido en un momento concreto, que sería una especie de cuarta dimensión. Pero ¿qué sucede si no cuentas con una solución de gestión de dispositivos? ¿O si no utilizas certificados? ¿Lo primero no sería implementar estos componentes?

Puedes definir el nivel de confianza en los dispositivos conforme a otras funciones relacionadas con su actividad, al tiempo que determinas las relaciones de propiedad con el usuario autenticado. También puedes utilizar datos de detección y respuesta de endpoints (EDR) o incluso un software de protección de endpoints. Con estas soluciones, aumentas los controles para mitigar los riesgos tradicionales de los dispositivos.

Paso 3. Personaliza la posición de seguridad con un enfoque basado en el usuario.

Las bases del enfoque Zero Trust son el trasvase de responsabilidad y el fortalecimiento de las defensas en el entorno del usuario final. Para lograrlo, es necesario que puedan realizar las acciones necesarias para acceder a los recursos. El objetivo es que corrijan sus problemas, como conectar un dispositivo con autenticación MFA, instalar certificados, aplicar parches al sistema en el nivel adecuado para obtener accesos, elegir al proveedor de autenticación MFA que prefieran o tomar cualquier otra medida marcada por la política de confianza de la empresa.

Paso 4. Recopila casos de uso.

Explora y define las situaciones en las que necesitarás usar tu solución. A la mayoría de usuarios les basta con tener acceso a Internet y, si acaso, a una VPN. El modelo Zero Trust te ayuda a afrontar estas situaciones y la opción más realista es seguir un enfoque personalizado basado en las directivas. Debes dar prioridad a tus casos de uso. Por ejemplo, puedes comenzar examinando las autenticaciones del dominio. Tras ello, revisa el acceso a aplicaciones y servicios, y continúa con las herramientas. Aunque analizar aplicaciones web sea sencillo con un proxy web, no debes limitarte únicamente a ellas. Asegúrate de inspeccionar todo lo relativo al proceso de autenticación, independientemente del tipo de aplicación.

Paso 5. Crece poco a poco.

No tienes que deshacerte de tus VPN de acceso remoto desde el principio. Incluso a Google le llevó años poner en marcha BeyondCorp, y se trata de uno de los casos más reconocidos de implementación de Zero Trust. Otro buen ejemplo en la solución Lisa de Netflix, que se define como un modelo práctico de Zero Trust, que tampoco descartaba de primeras las VPN. Cuando ya hayas priorizado en los casos de uso definidos, será el momento de ponerlos en práctica. Con el tiempo, las auditorías perderán peso y podrás centrarte en reforzar activamente la solución.

Expert Tip

Con este enfoque, las empresas pueden implementar el modelo Zero Trust sin destruir la base de su infraestructura actual. La estrategia general consiste en gestionar todas las situaciones de forma integral, desde un único lugar, lo que reduce los costes y aumenta la eficiencia operativa. Para ello, es necesario tener visibilidad de todos los entornos.

Antes, la mayoría de empresas que implementaban un modelo Zero Trust intentaban utilizar un proxy para cada punto de acceso (un proxy para las aplicaciones web, un proxy para SSH, proxies locales para otras comunicaciones, etc.). Todos ellos se conectaban en última instancia a un proveedor de autenticación. No obstante, lo ideal sería evitar esa amalgama de soluciones y conseguir un proveedor de autenticación inteligente añadiéndole capas de evaluación basadas en la identidad, el comportamiento y el riesgo. Este tipo de enfoques centralizados facilitan la implementación y abarcan muchos más casos de uso que los modelos tradicionales basados en proxies.

Cómo combinar la prevención de amenazas para la identidad y el acceso con el enfoque Zero Trust

Actualmente, es difícil, por no decir imposible, encontrar esa solución integral de Zero Trust. En la mayoría de los casos, las empresas se centran principalmente en las aplicaciones web, pero no saben cómo seguir avanzando o no cuentan con las herramientas adecuadas. Para ayudar a las empresas a adoptar el modelo Zero Trust en las áreas de la red que presentan más problemas, la prevención de amenazas para la identidad y el acceso (IATP) puede ser un componente ideal, con el que no tendrán que hacer grandes modificaciones.

Con IATP, pueden obtener visibilidad y control proactivo sobre soluciones y plataformas aisladas. Este software se adelanta al posible daño de las amenazas con respuestas adaptables y basadas en directivas.

Las soluciones de IATP proponen un enfoque de la experiencia de seguridad del usuario final adaptable, personalizado y basado en la identidad, el comportamiento y el riesgo. Concretamente, herramientas como las de CrowdStrike pueden ayudarle con lo siguiente:

- Control de acceso a cualquier aplicación (servicios web, herramientas de red, aplicaciones tradicionales, inicio de sesión en dominios, acceso a servicios, escritorios remotos)

- Gestión adaptable y contextual con reglas de directivas

- Evaluación del riesgo y detección de amenazas

- Verificación de identidad y acceso en tiempo real

- Control total sin alterar necesariamente la productividad y los flujos de trabajo del personal

Un enfoque IATP puede resultar fluido, independientemente de la ubicación, los dispositivos y los flujos de trabajo del usuario, y reducir la superficie de ataque de la empresa.

Conclusión

El modelo Zero Trust tiene un enorme potencial y esperamos que aumente su adopción. Las empresas con amplitud de miras están cada vez más interesadas en una posición Zero Trust que incluya funciones proactivas para responder a actividades sospechosas en tiempo real y en cualquier aplicación o red ( no solo en las aplicaciones web). El enfoque de prevención proactiva de amenazas de CrowdStrike con IATP se materializa en una solución integral para las empresas que deseen adoptar el modelo Zero Trust con visibilidad integral de la identidad, el comportamiento y el riesgo.

Guía completa para diseñar una estrategia de protección de la identidad

Da el primer paso hacia una posición de seguridad de la identidad y descarga la Guía completa para diseñar una estrategia de protección de la identidad y defender así el panorama de la identidad digital de tu empresa desde hoy mismo.

Descargar ahora