¿Qué es Zero Trust?

Zero Trust es un marco de seguridad que exige una verificación de la identidad estricta para cada usuario y dispositivo que intente acceder a los recursos, independientemente de si están dentro o fuera de la red de la organización. A diferencia de los modelos de seguridad tradicionales que dependen de un perímetro de red definido, Zero Trust opera bajo el principio de que no se debe confiar automáticamente en ningún usuario o sistema. Hay que realizar continuamente procesos de autenticación, autorización y validación de las configuraciones de seguridad para poder acceder a las aplicaciones y los datos.

Conceptos clave de Zero Trust:

- La confianza no se asume: Zero Trust opera bajo la suposición de que las amenazas podrían existir tanto dentro como fuera de la red. Por lo tanto, verifica continuamente la identidad y la posición de seguridad de cada usuario y dispositivo antes de conceder acceso.

- Seguridad integral: el marco está diseñado para proteger las infraestructuras digitales modernas que puedan incluir una combinación de redes locales, entornos basados en la nube y modelos híbridos. Esta flexibilidad hace que el marco sea adecuado para las organizaciones con personal en remoto, con diversos entornos en la nube o que tienen que enfrentarse a amenazas sofisticadas como el ransomware.

- Monitorización continua: Zero Trust requiere monitorización y validación constantes, no solo en el punto de entrada, sino durante todo el tiempo que dura una sesión. Esto ayuda a las organizaciones a detectar y responder a amenazas potenciales en tiempo real.

Guía completa para diseñar una estrategia de protección de la identidad

Da el primer paso hacia una posición de seguridad de la identidad y descarga la Guía completa para diseñar una estrategia de protección de la identidad y defender así el panorama de la identidad digital de tu empresa desde hoy mismo.

Descargar ahoraZero Trust y los estándares del sector

Zero Trust es un concepto amplio y su implementación puede variar. Sin embargo, cumplir con estándares establecidos como el del ejemplo siguiente puede ayudar a las organizaciones a adoptar un enfoque más coherente y eficaz.

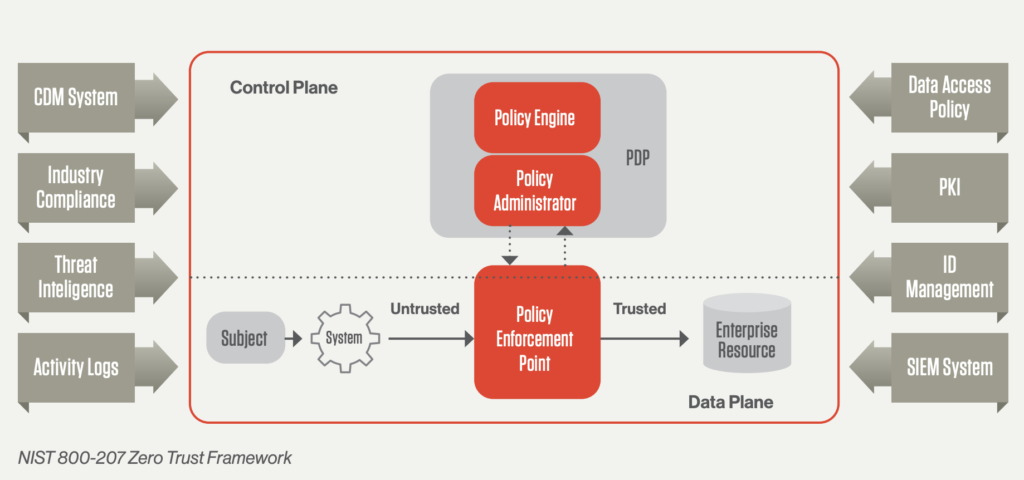

NIST 800-207: el Instituto Nacional de Estándares y Tecnología (NIST) desarrolló este estándar como una guía completa para implementar Zero Trust. Es un estándar ampliamente reconocido por eliminar la dependencia de un único proveedor y aplicable en diversos sectores, no solo en el gubernamental.

Al cumplir con el estándar NIST 800-207, las organizaciones pueden garantizar que su arquitectura Zero Trust sea sólida frente a las ciberamenazas modernas y adaptable a entornos de trabajo en remoto que priorizan la nube.

Fuente: Informe Optimiza tu viaje hacia Zero Trust

Principios fundamentales del modelo Zero Trust basados en el estándar NIST 800-207

El modelo Zero Trust, tal y como se describe en el marco NIST 800-207, gira en torno a tres principios fundamentales que se han diseñado para mejorar la seguridad y que replantean cómo se gestionan la confianza y el acceso dentro de una organización:

1. Verificar continuamente

"Nunca confíes y verifica siempre" es el principio fundamental de Zero Trust. Este principio exige que ninguna entidad, ya sea un usuario, un dispositivo o una aplicación, sea fiable por defecto, independientemente de si está dentro o fuera del perímetro de la red. La verificación debe aplicarse de forma continua y dinámica para garantizar que el acceso se conceda basándose en evaluaciones de riesgos en tiempo real.

- Acceso condicional basado en el riesgo: el acceso debe concederse en función de una evaluación dinámica del riesgo para garantizar que solo los usuarios y dispositivos que cumplan con los requisitos de seguridad puedan proceder. Este enfoque minimiza las interrupciones en la experiencia del usuario y mantiene al mismo tiempo unos altos estándares de seguridad.

- Implementación de directivas rápida y escalable: las directivas deben poder adaptarse rápidamente a los cambios que se producen en las cargas de trabajo, los datos y las ubicaciones de los usuarios. Esto incluye satisfacer los requisitos de cumplimiento y de TI para garantizar que las medidas de seguridad no comprometan las obligaciones de la organización.

2. Limitar la onda expansiva

En el caso de que se produzca una brecha, minimizar el daño o la "onda expansiva" es crucial. Zero Trust limita el alcance de cualquier posible ciberdelincuente al restringir su capacidad de movimiento dentro de la red, lo que proporciona tiempo a los equipos de seguridad para que puedan responder al incidente y contenerlo.

- Segmentación basada en identidades: la segmentación tradicional de las redes puede ser complicada y difícil de mantener, especialmente a medida que evoluciona el entorno. La segmentación basada en identidades proporciona una forma más flexible y eficaz de controlar el acceso, ya que está directamente vinculada a la identidad del usuario o el dispositivo, y no a los límites estáticos de la red.

- Principio del mínimo de privilegios: este principio dicta que las cuentas (incluidas las cuentas de servicio) deben tener los permisos mínimos necesarios para llevar a cabo sus tareas. Cuando las tareas o los roles cambian, también debería hacerlo el alcance del acceso. Esto reduce el riesgo de que los ciberdelincuentes aprovechen las cuentas con demasiados privilegios para sus ataques.

3. Automatizar la recopilación de contexto y la respuesta

Para tomar decisiones de seguridad efectivas hace falta tener datos completos de todo el entorno de TI. Zero Trust enfatiza la automatización de la recopilación de contexto y la respuesta en tiempo real para garantizar que el sistema de seguridad pueda reaccionar de forma rápida y precisa ante posibles amenazas.

La recopilación de datos debe ser exhaustiva. La información debe recopilarse de diversas fuentes, incluidas las siguientes:

- Credenciales de usuario: tanto humanas como no humanas (por ejemplo, cuentas de servicio, cuentas con privilegios).

- Cargas de trabajo: máquinas virtuales (VM), contenedores e implementaciones híbridas.

- Endpoints: todos los dispositivos que acceden a los datos.

- Tráfico de red: monitorización de la actividad de la red para detectar anomalías.

- Acceso a datos: seguimiento de quién accede a qué datos y cómo.

- Integración con otros sistemas de seguridad: esto incluye las API que se conectan a sistemas de gestión de eventos e información de seguridad (SIEM), servicios de inicio de sesión único (SSO), proveedores de identidades (como Active Directory) y plataformas de inteligencia sobre amenazas. Esta integración garantiza que los datos recopilados sean procesables para que la organización pueda responder a las amenazas en tiempo real.

Al cumplir con estos principios, las organizaciones pueden crear un entorno Zero Trust sólido que no solo proteja contra amenazas conocidas, sino que también se adapte a riesgos emergentes, lo que garantiza que la infraestructura de TI sea segura y resiliente.

CrowdStrike Falcon® y cumplimiento del NIST

Descarga este informe elaborado por Coalfire, empresa líder en la evaluación del cumplimiento, y descubre cómo las funciones y capacidades técnicas de seguridad de la plataforma CrowdStrike Falcon pueden ayudar a las organizaciones a cumplir los estándares del NIST.

Download NowFuncionamiento de Zero Trust

La implementación de un marco Zero Trust requiere la integración de tecnologías avanzadas, incluidas las siguientes:

- Autenticación multifactor (MFA) basada en riesgos: verifica las identidades de los usuarios y sistemas en función de su perfil de riesgo en cada momento.

- Protección de identidades: garantiza que las identidades de los usuarios y sistemas estén protegidas, y se verifiquen de forma coherente.

- Seguridad de endpoints de nueva generación: protege los endpoints con medidas de seguridad de vanguardia para evitar accesos no autorizados y ataques.

- Tecnología de cargas de trabajo en la nube: mantiene la seguridad de los entornos en la nube para garantizar que las cargas de trabajo estén protegidas frente a las brechas.

Además de estas tecnologías, Zero Trust requiere el cifrado de datos, la protección de la comunicación por correo electrónico y la verificación de la higiene de los recursos y endpoints antes de que los usuarios se conecten a las aplicaciones.

Fases de implementación de Zero Trust

La implementación de Zero Trust puede abordarse en etapas adaptadas a las necesidades específicas de tu organización:

Visualizar: identificar todos los recursos y sus puntos de acceso, y trazar los riesgos potenciales.

Mitigar: detectar y detener amenazas, o al menos minimizar su impacto cuando se materialicen.

Optimizar: ampliar la protección en toda la infraestructura de TI al mismo tiempo que se optimiza la experiencia del usuario.

El cambio con respecto a la seguridad de red tradicional

Zero Trust representa un cambio significativo respecto a los modelos tradicionales de seguridad de red, que se basaban en un enfoque de "confía, pero verifica". En el modelo tradicional, se daba por hecho automáticamente que los usuarios y los endpoints ubicados dentro del perímetro de una organización eran fiables, lo que exponía a la organización a riesgos tanto de atacantes internos maliciosos como de credenciales vulneradas. Este modelo se volvió cada vez más obsoleto con la adopción generalizada de servicios basados en la nube y la aceleración del trabajo en remoto debido a la pandemia de COVID-19.

Monitorización y validación continuas

La arquitectura Zero Trust obliga a las organizaciones a monitorizar y validar constantemente que cada usuario y sus dispositivos cuenten con los privilegios y los atributos apropiados. Con este enfoque no es suficiente validarse una única vez, y se basa en la premisa de que las amenazas y los atributos de los usuarios son dinámicos y pueden cambiar rápidamente. Entre los elementos principales de la monitorización continua se incluyen los siguientes:

- La identidad del usuario y el tipo de credenciales: diferenciar entre credenciales humanas y programáticas.

- Privilegios de las credenciales: evaluar el nivel de privilegios asociados a cada dispositivo.

- Patrones de comportamiento: analizar patrones de conexión normales para todos los dispositivos y credenciales.

- Características del endpoint: evaluar el tipo de hardware, la función y las versiones de firmware.

- Geolocalización: rastrear la ubicación física de los dispositivos.

- Protocolos de seguridad: evaluar los protocolos de autenticación, los factores de riesgo, las versiones del sistema operativo y las aplicaciones instaladas.

- Detección de incidentes: detectar actividades sospechosas y posibles ataques, y responder a ellos.

Uso de los análisis para mejorar la seguridad

Para aplicar eficazmente las directivas de Zero Trust, las organizaciones deben aprovechar análisis avanzados basados en grandes conjuntos de datos de telemetría empresarial e inteligencia sobre amenazas. Este enfoque basado en datos mejora el entrenamiento de modelos de IA/aprendizaje automático (ML) para ofrecer respuestas de directivas más precisas y una mejor protección frente a las brechas.

Las organizaciones también deberían evaluar su infraestructura de TI y las rutas de ataque potenciales e implementar medidas como la segmentación por tipos de dispositivos, identidad o funciones de grupo para contener los ataques y minimizar su impacto. Por ejemplo, protocolos como el protocolo de escritorio remoto (RDP) o la llamada de procedimientos remotos (RPC) deben estar estrictamente controlados y tener el acceso limitado a credenciales específicas.

Protección contra los ataques basados en la identidad

La arquitectura Zero Trust pone mucho énfasis en la protección de las credenciales y los datos. Esto incluye proteger las comunicaciones por correo electrónico, utilizar puertas de enlace web seguras (proveedores de agente de seguridad de acceso a la nube) y aplicar estrictos protocolos de seguridad de la contraseña. De este modo, se puede reforzar la integridad de las cuentas, cumplir con las normas de la organización y evitar los riesgos asociados a los servicios de Shadow IT.

Beneficios inmediatos de Zero Trust para tu organización

Zero Trust ofrece beneficios para cualquier organización, pero las ventajas son inmediatas para aquellas organizaciones que deben proteger un modelo de implementación de infraestructura que incluya:

- entornos multinube, híbridos y multidentidad;

- dispositivos no gestionados;

- sistemas tradicionales;

- aplicaciones de software como servicio (SaaS).

Además, Zero Trust es esencial si tu organización necesita abordar los siguientes casos de uso de amenazas clave:

Ransomware: implica dos amenazas principales: la ejecución de código y el compromiso de las identidades. Zero Trust garantiza que si se vulnera un código o una identidad, uno de ellos siga protegido.

Ataques contra la cadena de suministro: suelen implicar dispositivos no gestionados y usuarios con privilegios que trabajan en remoto, y ambos casos son vulnerabilidades que Zero Trust puede mitigar.

Amenazas internas: con respecto al reto de analizar los datos de comportamiento para los usuarios en remoto, el proceso de verificación continua de Zero Trust ayuda a identificar y mitigar amenazas internas.

Consideraciones relacionadas con la organización para Zero Trust

Tu organización también debe tener en cuenta los siguientes factores al implementar Zero Trust:

- Experiencia de los analistas o el centro de operaciones de seguridad (SOC): Zero Trust puede compensar los desafíos relacionados con la experiencia del SOC mediante la automatización de muchos procesos de seguridad.

- Experiencia de usuario: implementar Zero Trust, especialmente con la autenticación MFA, requiere evaluar cuidadosamente la experiencia del usuario para evitar interrupciones.

- Requisitos de cumplimiento: ya sea por las normativas del sector o por mandatos como los requisitos de Zero Trust del gobierno de EE. UU., el cumplimiento es un factor esencial para la adopción de Zero Trust.

- Ciberseguros: el mercado de los ciberseguros, que cambia rápidamente, convierte a Zero Trust en una estrategia esencial para mantener la cobertura.

Razones para elegir la solución de Zero Trust de CrowdStrike

CrowdStrike ofrece una solución de Zero Trust integral que es:

- Fluida: diseñada para integrarse a la perfección en flujos de trabajo existentes, lo que reduce la complejidad y la fricción de los usuarios.

- Hiperprecisa: aprovecha modelos de IA/ML avanzados para proporcionar detección de amenazas y respuestas automatizadas precisas.

- Rentable: reduce la necesidad de realizar grandes inversiones en hardware, software y personal mediante el uso de tecnologías nativas de la nube.

Con el enfoque Zero Trust de CrowdStrike, tu organización puede lograr mejores resultados de seguridad a la vez que gestiona los costes y mantiene un alto estándar de eficiencia operativa. Estas ventajas son cruciales a medida que el panorama de seguridad sigue evolucionando con amenazas nuevas y más complejas.

Preguntas frecuentes sobre Zero Trust

P: ¿Qué es Zero Trust?

R: Zero Trust es un marco de seguridad que exige una verificación de la identidad estricta para cada usuario y dispositivo que intente acceder a los recursos, independientemente de si están dentro o fuera de la red de la organización.

P: ¿Quién inventó el término "Zero Trust"?

R: El término "Zero Trust" fue acuñado por Jonh Kindervag, analista y referente en Forrester Research, y puede definirse con el eslogan "nunca confíes y verifica siempre". Su visión rompedora se basa en la idea de que siempre existe riesgo, tanto dentro como fuera de la red.

P: ¿Cuáles son los conceptos clave de Zero Trust?

R: Los conceptos clave de Zero Trust son operar siempre bajo la suposición de que existe una amenaza, implementar un marco de seguridad integral diseñado para proteger infraestructuras de seguridad modernas y complejas, y monitorizar continuamente durante las sesiones de usuario para detectar las posibles amenazas.

P: ¿Cuáles son los principios de Zero Trust basados en el NIST?

R: Zero Trust gira en torno a varios principios clave incluidos en las directrices del NIST, como la verificación continua, la limitación de la onda expansiva y la automatización de la recopilación de contexto y la respuesta.

P: ¿Cuáles son los beneficios de Zero Trust?

R: Zero Trust es esencial si tu organización necesita abordar ciberamenazas como ransomware, ataques contra la cadena de suministro y amenazas internas, especialmente si deben proteger una implementación de infraestructura que incluye entornos complejos, dispositivos no gestionados, sistemas tradicionales y aplicaciones SaaS.

P: Razones para elegir la solución de Zero Trust de CrowdStrike

R: Con el enfoque de Zero Trust de CrowdStrike, tu organización puede lograr mejores resultados de seguridad a la vez que gestiona los costes y mantiene un alto estándar de eficiencia operativa. Estas ventajas son cruciales a medida que el panorama de seguridad sigue evolucionando con amenazas nuevas y más complejas.