PCI DSSとは?

Payment Card Industry Data Security Standard (PCI DSS) は、すべての決済カードのアカウントデータのセキュリティと保護を支援するために、Payment Card Industry Security Standards Council (PCI SSC) によって開発されたフレームワークです。

2006年9月7日に開始されたPCI DSSは、決済カードのアカウントデータ保護のために、ベースラインとなる技術的、物理的、および運用上のセキュリティコントロールを定義したものです。

この基準は、マーチャント、支払処理業者、発行者、アクワイアラー、サービスプロバイダー、または決済カードエコシステム内のその他のエンティティを含む、カード所有者データ (CHD) を保存、処理、または送信するすべての組織に適用されます。

PCI DSSセキュリティ要件は、データ自体の保護に加えて、カード所有者データ環境 (CDE) に含まれる、または接続されているすべてのシステムコンポーネントにも適用されます。これには、カード所有者データや機密性の高い認証データを保存、処理、または送信する人、プロセス、テクノロジーが含まれます。

決済カードデータとは?

PCI DSSは、決済アカウントデータの2つのカテゴリーを次のように定義しています。

- カード所有者データ (CHD):プライマリアカウント番号 (PAN)、カード名義人名、有効期限、サービスコードなど。

- 機密認証データ (SAD):フルトラックデータ(磁気ストライプデータまたはチップ上の同等のデータ)、カードのセキュリティコード(CAV2/CVC2/CVV2/CID)、PIN/PINブロックなど。

PCIコンプライアンスは法律で義務付けられていますか?

いいえ。PCI DSSは、政府機関によってレビューまたは施行されることはなく、PCI SSCによって施行されることもありません。むしろ、コンプライアンスは、マーチャントまたはサービスプロバイダーがカードネットワークと締結した契約または合意の条件に基づいて、個々の支払いブランドとアクワイアラーによって決定されます。

ただし、PCI DSSへのコンプライアンスは法的問題ではありませんが、PCI DSSへの準拠を怠ると、多額の罰金が科せられたり、将来的に支払いプラットフォームの使用が制限されたりする可能性があります。

詳細

クラウドストライクが、安全で円滑かつコンプライアンスに準拠した企業運営の確保に向けた重要なコンプライアンスと認証のフレームワークの要件を満たすために、どのようにお役に立てるかをご確認ください。

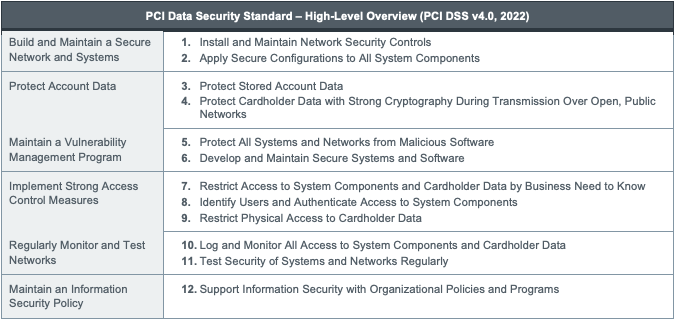

12のPCIコンプライアンス要件

PCI DSSは、次の6つの目的に対応するために設計された12の要件を定義しています。

要件1:ネットワークセキュリティコントロールをインストールして維持する

ネットワークセキュリティコントロール (NSC) は、事前に定義されたルールに基づいて2つ以上のサブネット間のトラフィックを制御するポリシー適用ポイントです。ネットワークセキュリティコントロールの例としては、ファイアウォールやVPNなどがあります。具体的な要件として、内向きトラフィックが許可されているすべてのサービス、プロトコル、ポートが識別され、承認され、適切に定義されていることを確認することが含まれます。

要件2:すべてのシステムコンポーネントにセキュリティで保護された設定を適用する

システムコンポーネントに安全な設定を適用して、攻撃者がシステムを侵害する手段を減らします。悪意のあるアクターは、一般に公開されているデフォルトのパスワードを使用することが多いため、できるだけ早くパスワードを変更することが不可欠です。さらに、攻撃対象領域を大幅に減らすために、不要なソフトウェア、機能、アカウントをネットワークから削除し、無関係なサービスを無効にします。

要件3:保存されているアカウントデータを保護する

ネットワークへの望ましくない侵害が発生した場合に、アクセスを試みる攻撃者から重要なアカウントデータを保護するためのさまざまな方法があります。その方法のいくつかを以下に示します。

要件4:オープンなパブリックネットワーク上での送信中に強力な暗号化でカード所有者データを保護する

データの整合性と機密性を維持するには、強力な暗号化手段が不可欠です。例えば、パーソナルエリアネットワークの場合、パブリックネットワークを介した送信などの、悪意のあるアクターがネットワークに簡単にアクセスできる送信の際には、データを暗号化する必要があります。これらの悪意のあるアクターは、ネットワークの脆弱性を悪用して特権アクセスを取得し、そこからエスカレートする傾向があります。

要件5:すべてのシステムとネットワークを悪意のあるソフトウェアから保護する

PCI DSSは、悪意あるソフトウェアの影響を受けやすいすべてのシステムに、信頼できるサイバーセキュリティプロバイダーのウイルス対策ソフトウェアを展開することを企業に求めています。これは、マルウェア攻撃があらゆるデバイスから発生して拡大する可能性があるため、カード所有者データの処理や保存に使用されないエンドポイントも含め、すべてのエンドポイントに適用されます。

また、組織は、ウイルス対策ソフトウェアがアクティブで最新の状態にあり、定期的なスキャンを実行することで完全に機能していることを確認する必要があります。

要件6:安全なシステムとアプリケーションを開発して維持する

この要件は、組織がデータ環境内のセキュリティ脆弱性のリスクを迅速に特定して評価できるようにする基盤となるポリシーとプロセスの定義および実装に重点を置いています。また、このリスクを修復するために実行する必要があるアクションも要求しています。この要件の中核となる要素は、すべてのシステム、アプリケーション、エンドポイントに重要なパッチと更新を展開することで、潜在的な脆弱性を制限することです。

組織はこの要件に従って、開発プロセスのすべてのフェーズにセキュリティ要件を組み込む必要があります。

要件7:システムコンポーネントとカード所有者データへのアクセスを、企業の「need-to-know(知る必要がある)」場合に制限する

アクセス管理は、企業やデータの整合性に悪影響を及ぼす可能性のある不正アクセスからネットワークを確実に保護するための最も重要なコンポーネントの1つです。アクセス管理の中核となるのは、特定のユーザーに特定のアプリケーションやデータへのアクセスを特定の目的のためにのみ提供するルールの作成です。そのためには、すべてのユーザーのデータとアプリケーションに対して、特権アクセスが適切に設定されていることを確認します。最小特権の原則 (POLP) を採用して、職務の遂行に必要とされる最小限の特権アクセスのみをユーザーに提供する必要があります。

要件8:ユーザーを識別し、システムコンポーネントへのアクセスを認証する

この要件の2つの基本原則として、コンピューターシステム上のプロセスのユーザーのアイデンティティを明確にすること、および当該ユーザーが主張しているアイデンティティに実際に当該ユーザーが関連付けられていることを検証することが含まれます。

一意のIDを使用する(または複数のユーザー間でのアカウント共有を防ぐ)ことで、エクスポージャーが制限されるだけでなく、侵害が発生した際、組織が一連のイベントを追跡するのに役立ちます。これにより、データ侵害への対応と隔離、その発生源と進行状況の特定が容易になります。

この要件ではこのほか、カード所有者データ環境にアクセスする際にすべてのユーザーに多要素認証 (MFA) を求めることも規定しています。

要件9:カード所有者データへの物理的なアクセスを制限する

この要件は、カード所有者データの物理的なセキュリティに焦点を当てています。この基準によると、CHDのすべてのハードコピー(紙のファイルやハードドライブなど)は、安全な物理的な場所に保管する必要があります。この場所にアクセスする権利は、必要な権限を持つユーザーにのみ付与する必要があり、アクセス(入退室)ログを維持する必要があります。

この要件に関連する追加のセキュリティ対策は、次のとおりです。

- 物理的な場所へのビデオカメラの設置や、電子的アクセス(入退室)コントロールの設置

- アクセス(入退室)ログと録画を90日以上保存

- 承認されたユーザーを組織が認証できるようにするアクセスプロトコルの開発

- CHDが保存されているすべてのポータブルアセットへの追加セキュリティ対策の適用

要件10:システムコンポーネントとCHDへのすべてのアクセスをログに記録してモニタリングする

PCI DSSのコンプライアンス違反の最も一般的な例の1つは、機密データにいつ、誰がアクセスしたかについての適切な記録や裏付けとなるドキュメントを保持していないことに関連しています。

この要件に従って、CHDまたはPANに関連するすべてのアクションは、信頼できるソフトウェアプロバイダーのタイムスタンプ付き追跡ツールを使用して記録する必要があります。これらのログは、集中型サーバーに送信し、異常な振る舞いや疑わしいアクティビティがないか毎日確認する必要があります。

SIEM(セキュリティ情報およびイベント管理)は、組織がデータログを管理し、このデータを分析して、侵害が発生する前に潜在的なセキュリティの脅威と脆弱性を認識するのに役立つ一連のツールとサービスです。これを実装することにより、この特定のPCI DSS要件を組織が管理できるようになります。

要件11:セキュリティシステムとネットワークを定期的にテストする

この要件は、これまでの10の要件で概説したソフトウェアアプリケーション、セキュリティ対策、またはその他のツールをテストして、総合的なコンプライアンスを確保することに重点を置いています。

具体的な要件として以下が含まれますが、これらに限定されるものではありません。

- すべてのワイヤレスアクセスポイントに対する四半期ごとのスキャンの実施

- 脆弱性スキャンの四半期ごとの実施

- すべての外部IPとドメインに対するアプリケーションおよびネットワークのペネトレーションテストの年1回の実施

- Webトラフィックとファイルの定期的なモニタリングの実施

要件12:組織のポリシーとプログラムで情報セキュリティをサポートする

最後のPCI DSS要件は、従業員またはその他の利害関係者に向けた包括的な情報セキュリティポリシーの作成に焦点を当てています。この基準は、テクノロジーの使用、データフロー、データストレージ、データの使用、個人の責任などに関連するものを含む、すべてのセキュリティ関連ルールを明示的に文書化しています。

このポリシーは毎年見直しが必要です。また、すべての関係者にポリシーを配布する必要があり、関係者はポリシーを確認し、その受領を通知する必要があります。

要件12に含まれる対策にこのほか、リスク評価、ユーザー意識向上トレーニング、インシデント対応計画に関連するものがあります。

クラウドストライクとPCIコンプライアンス

PCIコンプライアンスは、データセキュリティの専門知識が不足している企業にとって、複雑で時間のかかる作業になる可能性があります。そのため、多くの場合、これらの要件に準拠し、関連するアクティビティの多くを自動化するために、組織が評判の良いサイバーセキュリティパートナーと連携することが役立ちます。

コアPCI要件に対処するためにサイバーセキュリティソリューションプロバイダーと提携するもう1つの利点は、クライアントがセキュリティへの投資を最大化し、PCI DSSへのコンプライアンスに対処するだけでなく、取得したツール、テクノロジー、サービスを活用して組織をより広く保護できることです。

2016年以降、CrowdStrike Falcon®プラットフォームは、組織や企業がPCI DSS要件のコンプライアンスを支援するために、独立した検証を受けています。この検証は、金融、政府、工業、ヘルスケア業界にわたるグローバルなPCIおよびその他のコンプライアンス基準の主要な評価者であるCoalfireのレポートで提供されました。

Coalfireは、Falconプラットフォームが効果的であり、PCI DSS要件に対する充実したサポートが提供されると判断しました。このプラットフォームは、脅威の検知と対応、およびアクティビティログに関連する機能を備えているため、PCI DSSのシステム保護とモニタリングの要件に対処する際の信頼できるオプションとなっています。

CrowdStrike FalconのPCI DSS V4.0への適用可能性

クラウドストライクがPCI DSSの重要な要件への対応にどのように役立つかについての詳細は、ホワイトペーパー「CrowdStrike Falcon Applicability for PCI DSS V4.0(CrowdStrike FalconのPCI DSS V4.0への適用可能性)」をダウンロードしてください。

今すぐダウンロード