EAM(外部認証方法)とは

最新の技術スタックには、さまざまな内部サービスとサードパーティサービスが含まれています。サービスの分離は、マイクロサービスアーキテクチャにとって重要です。分離することで、企業は障害点を減らしながら、より短期間で価値を提供できるようになります。ただし、ソフトウェア開発に関わるサービス数が増えると、デメリットも生じます。新たなサービスが増えるたびに、IAM(アイデンティティおよびアクセス管理)が複雑になります。

新しいサービスによって、セキュリティや規制のポリシーに準拠しない、新たな認証方法が持ち込まれる可能性があります。1つのサービスにおける認証セキュリティが貧弱なせいで、高コストのサイバー攻撃やデータ侵害が発生する可能性もあります。

従来のEAM(外部認証方法)では、Okta、Entra ID、Google IdentityなどのIdP(アイデンティティプロバイダー)を利用して、ユーザーを認証します。これらのソリューションは認証情報を検証し、MFA(多要素認証)を実施しますが、リアルタイムでリスクシグナルを評価することはありません。

クラウドストライクでは、認証と高度なリスク分析を組み合わせることで、EAMを強化しています。CrowdStrike Falcon® Next-Gen Identity Securityは、アクセスを許可する前に、ユーザーのリスクスコア、デバイスの信頼シグナル、脅威インテリジェンスを継続的に評価します。このアプローチにより、盗まれた認証情報、多要素認証疲労攻撃、侵害されたエンドポイントを使用して攻撃者が認証をすり抜けるのを防ぎます。

この記事では、EAMの重要な要素、認証フロー、利点、リスク、課題、ソリューションについて説明します。

アイデンティティ保護戦略策定の完全ガイド

レジリエンスの高いアイデンティティセキュリティポスチャに向けた第一歩を踏み出し、アイデンティティ保護戦略策定の完全ガイドをダウンロードして、組織のデジタルアイデンティティ環境を今すぐ保護しましょう。

今すぐダウンロードEAMエコシステムの概要

従来のEAMの実装では、認証をサードパーティのIdPに委任し、サードパーティのIdPがユーザーの認証情報、多要素認証、または生体認証データを検証してから、認証トークン(JWTやSAMLなど)を発行していました。このアプローチではアイデンティティ管理が簡素化されますが、侵害された認証情報、異常なログインの振る舞い、エンドポイントのセキュリティポスチャといったリスク要因の評価は行われません。

CrowdStrike Falcon® Next-Gen Identity Securityは、リスクベースの認証を導入することで、EAMを強化しています。Falcon Next-Gen Identity Securityは、IdPをやみくもに信頼するのではなく、次のことを評価します。

- ユーザーリスクスコア:異常なログインの振る舞いを示すユーザーにフラグを立てます。

- デバイスの信頼:安全で管理されたデバイスのみが認証されるようにします。

- 脅威インテリジェンス:侵害された認証情報、多要素認証疲労攻撃、攻撃者の手法を特定します。

このリスクベースのアプローチでは、認証情報を検証するだけでなく、認証要求が正当なユーザーが安全なデバイス上から行ったものであることを確認します。

認証プロセスを委任することで、セキュリティ、スケーラビリティ、操作性が向上します。また、分散型のアイデンティティ管理に伴うリスクも軽減されます。

EAMでは、ゼロトラストセキュリティモデルが使用されます。デフォルトでは、EAMはどのユーザーまたはデバイスも信頼せず、アイデンティティを認証するために明示的な検証を要求します。またEAMは、データ処理にベストプラクティスを適用して、組織がコンプライアンス要件に対応できるように支援します。

フェデレーションIdP

フェデレーションIdPは、アイデンティティ認証の信頼できる情報源として機能します。よく利用されるフェデレーションIdPの例には、Okta、Azure AD、Google Identityなどがあります。これらのプロバイダーはユーザーアイデンティティを検証し、JWTまたはSAMLトークンを発行します。トークンは、ビジネスアプリケーションによって承認とセッション管理に使用されます。

企業はこの集中認証モデルを使用することで、技術スタック内のサービスごとに異なる、複数の認証システムを使用しなくて済むようになり、またそれに伴うリスクを排除できます。

シングルサインオン

SSO(シングルサインオン)は、ユーザーが一元化されたアイデンティティを使用して複数のアプリケーションにログインすることができる認証モデルです。SSOでは、個々のビジネスアプリケーションが認証を集中IdPに委任します。SSOを利用すると、繰り返し認証を行わずに済むようになるため、円滑な操作性が実現し、パスワード疲れを軽減して、セキュリティリスクを最小限に抑えられます。

多要素認証

MFA(多要素認証)は、ユーザーのアイデンティティを確認する前に追加の検証を求めることで、EAMのセキュリティを強化します。MFA(多要素認証)では通常、ユーザー名/パスワードに加えて、SMS、アプリベースのOTP(ワンタイムパスワード)、生体認証、ハードウェアOTPトークンなどの一般的な多要素認証オプションとは異なる認証要素が使用されます。EAMの実装では、MFA(多要素認証)を適用することで、ブルートフォース攻撃のリスクと認証情報の漏洩による損害を軽減します。

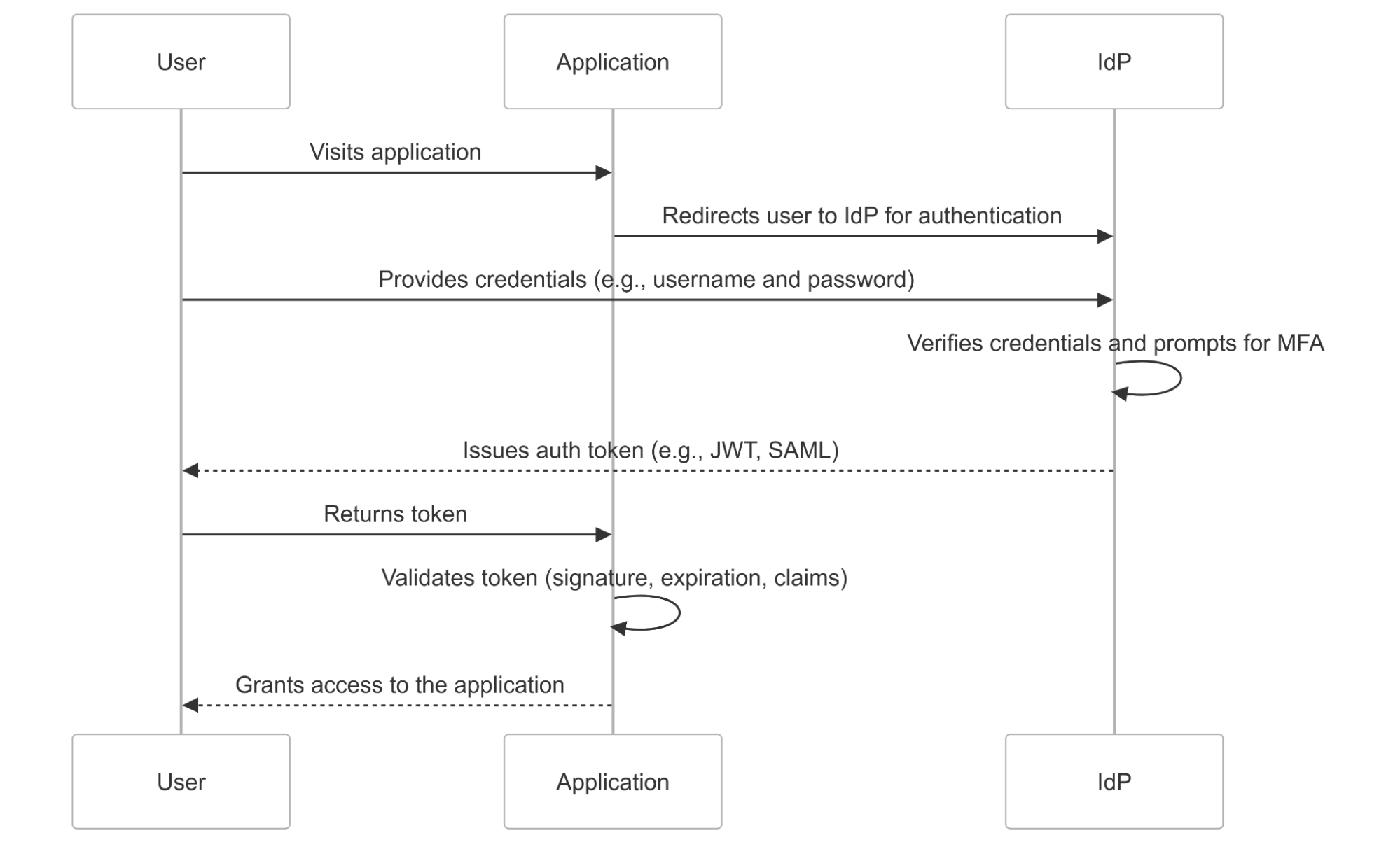

EAMの仕組み:認証フロー

EAMで保護されたアプリケーションの認証フロー

クラウドストライクの強化されたEAMの展開における認証フローでは、次のように追加のリスク分析が実施されます。

1. ユーザーがログインリクエストを開始します。

2. Falcon Next-Gen Identity Securityが認証リクエストを傍受し、IdPにリクエストを渡す前にリアルタイムのリスクシグナルを評価します。

3. リスクに基づいて、次のように決定が行われます。

- リスクの低いログインの場合→ ユーザーはIdPにリダイレクトされ、標準の認証が行われます。

- リスクの高いログインの場合→ クラウドストライクは、アクセスのブロック、ステップアップ認証の実施、セキュリティチームへの通知などの適応型セキュリティ制御を適用します。

4. IdPが認証情報とMFA(多要素認証)を検証し、JWT/SAMLトークンを発行します。

5. クラウドストライクは、認証後のリスクを検知するために、継続的にセッションアクティビティをモニタリングします。

現代の組織にとってのEAMの4つの主な利点

EAMを利用すると、組織のIAM(アイデンティティおよびアクセス管理)が簡素化され、ユーザーの認証情報を格納するための社内データベースやサービスの管理が不要になります。

EAMの主な4つの利点は次のとおりです。

プロアクティブな脅威防御:従来のIdPとは異なり、Falcon Next-Gen Identity Securityは、アイデンティティベースの攻撃がアプリケーションに到達する前に積極的にブロックします。

リスクベースのアクセス制御:クラウドストライクは、ユーザー、デバイス、脅威シグナルを継続的に評価し、ログインを許可するか、チャレンジを行うか、ブロックするかを決定します。

コンプライアンスとセキュリティポスチャの向上:EAMにFalcon Next-Gen Identity Securityを使用している組織は、認証リスクをリアルタイムでモニタリングして、認証情報の窃取、多要素認証疲労攻撃、アカウント乗っ取りに対する露出を軽減できます。

セキュリティを損なわずにシームレスな操作性を実現:低リスクのユーザーに対して不要な認証の障壁を取り除くことで、クラウドストライクはユーザーの利便性とのバランスが取れたセキュリティを実現します。

EAMの潜在的なリスクと課題

EAMはアイデンティティ管理とセキュリティを簡素化しますが、それに伴いリスクと運用上の課題も生じます。組織がEAM戦略を策定する際には、次のような最も一般的なEAMの課題を考慮する必要があります。

外部IdPへの依存によるダウンタイムのリスク

従来のEAMソリューションは完全に外部IdPに依存しています。IdPがダウンすると認証が失敗し、ユーザーは重要なアプリケーションにアクセスできなくなります。IdPシステムでデータ侵害が発生すると、ユーザーの機密データが漏洩する、あるいはアプリケーションでなりすまし攻撃が発生するおそれがあります。組織は、このようなリスクを軽減し、下流のアプリケーションが検証のベストプラクティスに従っていることを確認するために、トークン発行ポリシーを定期的に見直す必要があります。

クラウドストライクがどのように貢献できるか:

- オフラインのリスク評価:Falcon Next-Gen Identity Securityは、IdPが利用できない場合でもリスクシグナルを継続的に評価することで、IdPの完全なロックアウトを防止します。

- 適応型セキュリティ制御:IdPがダウンした場合、Falcon Next-Gen Identity Securityはバックアップ認証メカニズムを実施してビジネスの継続性を維持できます。

悪意のあるアクターによる悪用リスクを軽減するために、ポリシーでは有効範囲が限定された短命のトークンを適用する必要があります。さらに、IdPのセキュリティポスチャを定期的に評価し、説明責任に関するSLA(サービスレベル契約)を確立することが重要です。

不十分なアイデンティティ管理手法

外部IdPによる一貫性のないアイデンティティ管理手法により、アカウントが重複して作成され、ログインの問題が発生したり、ITオーバーヘッドが増加する可能性があります。これを防ぐには、一意のエンティティIDを使用してアプリケーションを設定し、ユーザーアカウントが一意の識別子に関連付けられていることを確認します。

孤立アカウントのリスクとオフボーディングの課題

ユーザーのオフボーディングワークフローがない場合、孤立アカウントが発生する可能性があります。孤立アカウントとは、ユーザーが離職した後もIdPでアクティブなままになっているユーザーアカウントです。これは不正アクセスのリスクを高めます。IdPと内部システム間でアカウントを同期する自動デプロビジョニングワークフローを実装することで、孤立アカウントのリスクを軽減できます。

詳細

このブログでは、クラウドストライクがCrowdStrike Falcon® Next-Gen Identity SecurityのMicrosoft EAMサポートによって、アイデンティティベースの攻撃に対するリアルタイムの制御をどのように実現しているかを説明しています。

EAMソリューションのサポートとセキュリティ保護

EAMは、認証システムの実装に必要な時間と労力を大幅に削減し、セキュリティ、コンプライアンス、標準化、およびスケーラビリティを強化します。EAMは、エンドユーザーがすべてのアプリケーションにシームレスにログインでき、何度も認証を行わずに済むようにします。

従来のIdP認証だけでは、最新のアイデンティティ攻撃を阻止するには不十分です。CrowdStrike Falcon® Next-Gen Identity Securityは、リスクシグナルをリアルタイムで分析することでEAMを強化し、信頼できるユーザーと安全なデバイスのみがアクセスできるようにします。

- 認証が行われる前にアイデンティティベースの攻撃を防ぐ

- 盗まれた認証情報や多要素認証疲労攻撃手法を使用する攻撃者をブロックする

- リスクベースのポリシーで適応型認証を実施する

CrowdStrike Falcon® Next-Gen Identity SecurityおよびITDRは、アイデンティティベースの攻撃に対するリアルタイムのセキュリティを提供し、組織がそれらの脅威が発生すると同時に特定して対応できるようにします。また、IdPベースの脅威をプロアクティブにモニタリングするための、Azure ID、Okta、Entra IDなどの専門的なアイデンティティ保護サービスも提供しています。

Expert Tip

Q:EAM(外部認証方法)とは何ですか?

A:従来のEAM(外部認証方法)では、Okta、Entra ID、Google IdentityなどのIdP(アイデンティティプロバイダー)を利用してユーザーを認証します。これらのソリューションは認証情報を検証し、MFA(多要素認証)を実施しますが、リアルタイムでリスクシグナルを評価することはありません。

Q:クラウドストライクのEAMはどう違うのですか?

A:クラウドストライクでは、認証と高度なリスク分析を組み合わせることで、従来のEAMを強化しています。Falcon Next-Gen Identity Securityは、アクセスを許可する前に、ユーザーのリスクスコア、デバイスの信頼シグナル、脅威インテリジェンスを継続的に評価します。このアプローチにより、盗まれた認証情報、多要素認証疲労攻撃、侵害されたエンドポイントを使用して攻撃者が認証をすり抜けるのを防ぎます。

Q:組織にとってのEAMの利点にはどのようなものがありますか?

A:主な利点としては、プロアクティブな脅威防御、リスクベースのアクセス制御、コンプライアンスとセキュリティポスチャの改善、セキュリティを犠牲にしないシームレスな操作性などが挙げられます。

Q:EAMの潜在的な課題は何ですか?

A:EAMがもたらす課題としては、外部IdPへの依存によるダウンタイムのリスク、不十分なアイデンティティ管理手法、孤立アカウントのリスク、オフボーディングの課題などが挙げられます。