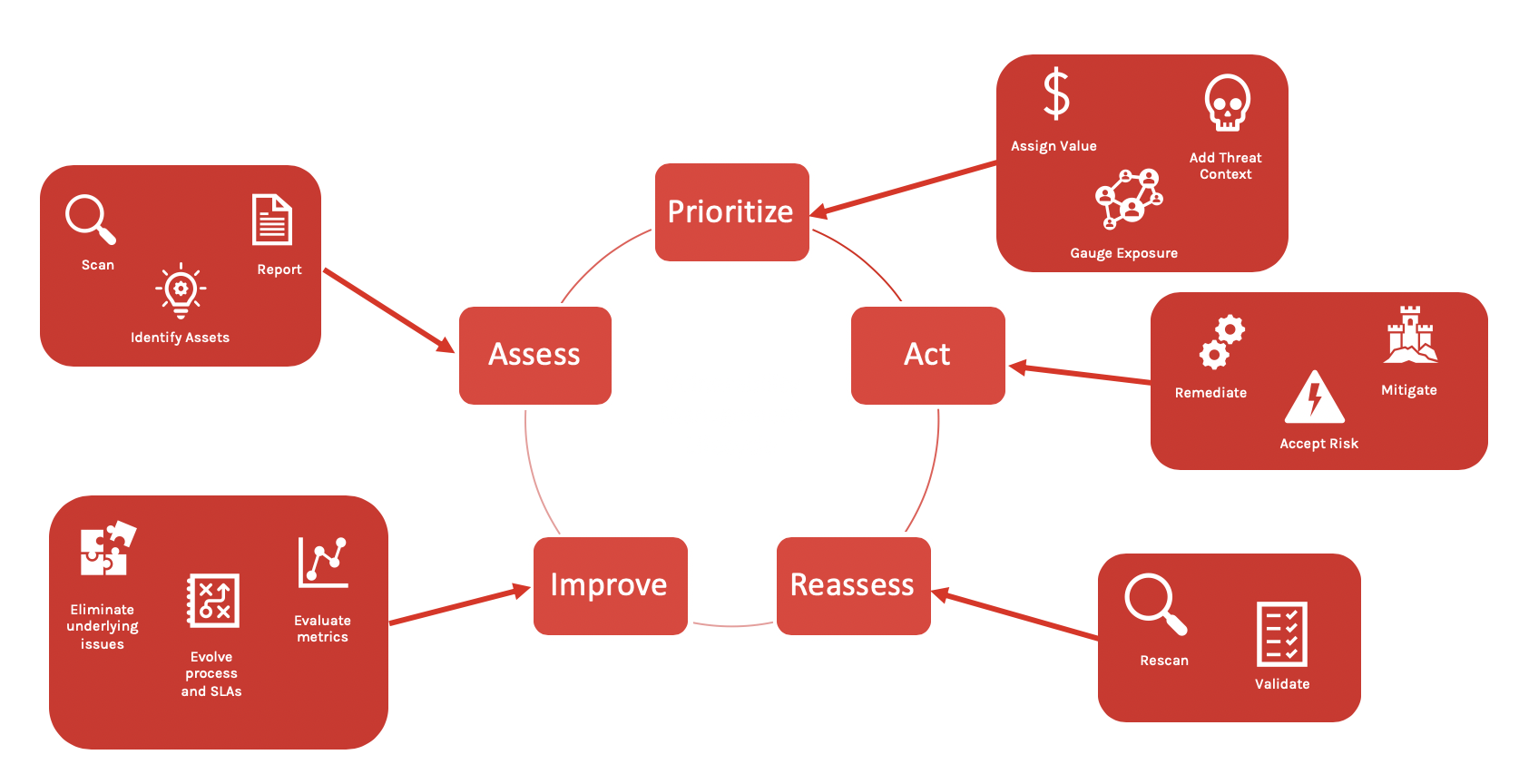

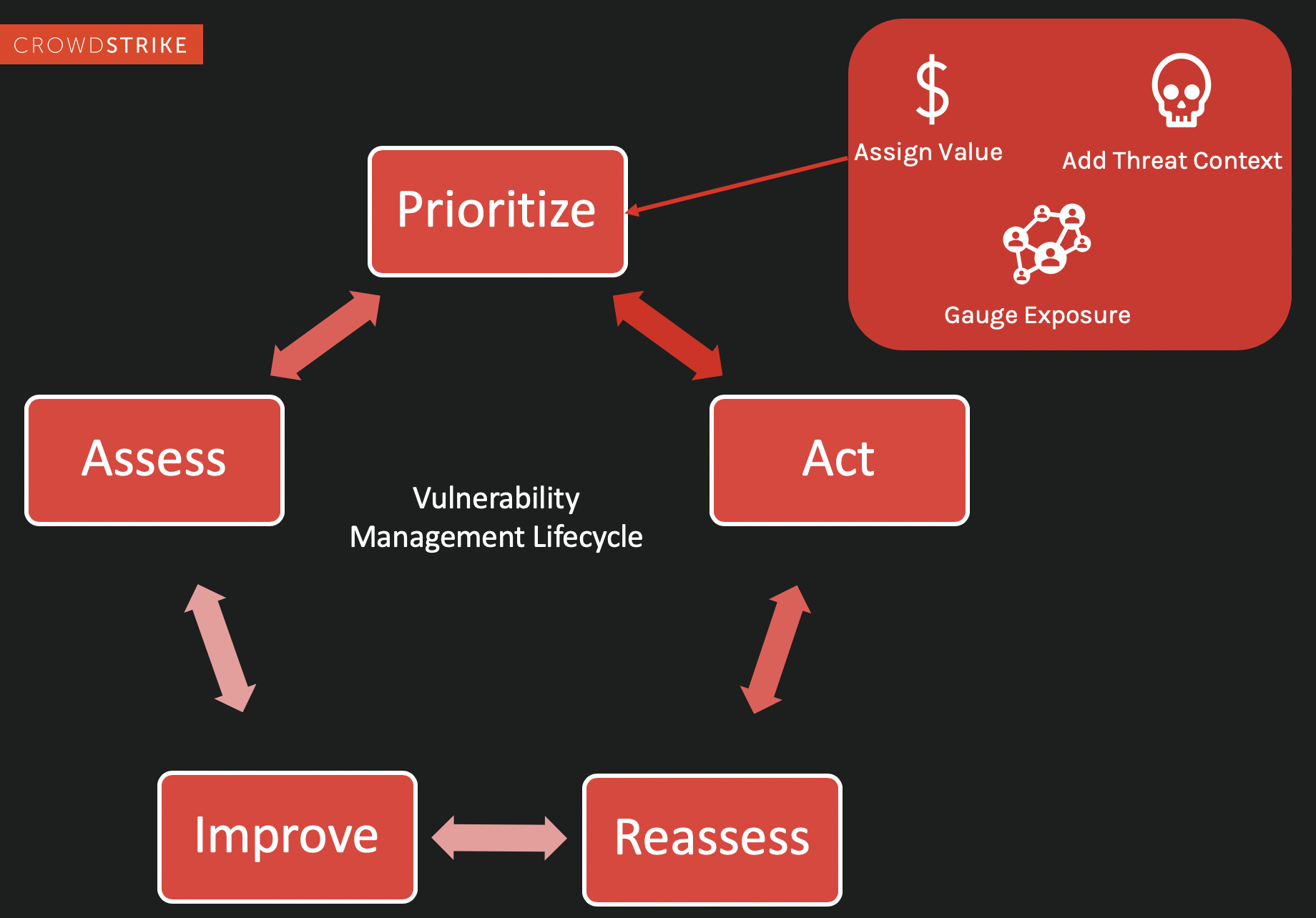

¿Cuáles son los cinco pasos del ciclo de vida de la gestión de vulnerabilidades?

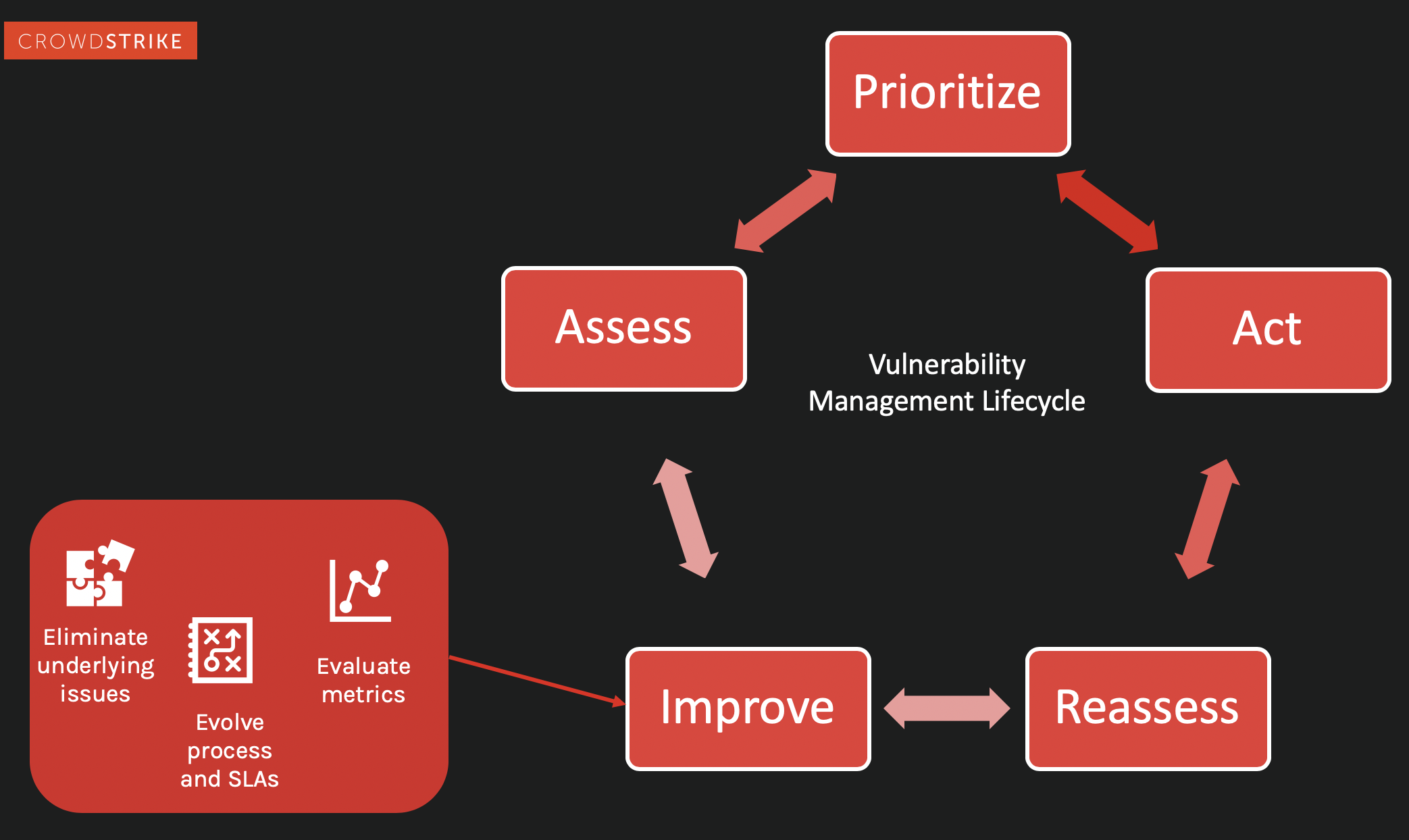

El ciclo de gestión de vulnerabilidades consta de cinco pasos principales:

- Paso 1. Evaluar

- Paso 2. Priorizar

- Paso 3. Actuar

- Paso 4. Reevaluar

- Paso 5. Mejorar

Paso 1. Evaluar los recursos

La evaluación es la primera etapa del ciclo. En esta etapa, los analistas de seguridad deben delimitar y definir los recursos que deben evaluarse en busca de vulnerabilidades. El siguiente paso consiste en evaluar cada recurso en busca de vulnerabilidades, generando un informe para determinar qué recursos están en riesgo y necesitan la aplicación de parches o una investigación y corrección más profundas.

Existen dos enfoques comunes a la hora de llevar a cabo una evaluación de la vulnerabilidad: utilizar una solución basada en la red o utilizar un sensor instalado, o "agente", en cada recurso.

Con una solución tradicional basada en la red, se requiere que todos los endpoints estén en la red, y una herramienta de evaluación de vulnerabilidades consulta los dispositivos en la red y luego realiza un análisis. Los retos asociados a los análisis basados en red incluyen problemas de acceso y visibilidad limitada. Si un recurso no está conectado a la red, el analista de seguridad no puede ver lo que está en peligro. Normalmente, con las soluciones tradicionales basadas en la red, se necesitan credenciales para tener una visibilidad completa. Para muchas organizaciones, la gestión del nivel de credenciales necesario para realizar un análisis de vulnerabilidades satisfactorio es compleja y por capas, lo que puede dar lugar a una visión incompleta de qué recursos son seguros y cuáles no. Además, con una solución de vulnerabilidades tradicional, a menudo se añaden plug-ins a la herramienta (a veces cientos o miles de componentes), y no todos "se llevan bien" con el software existente de una organización. Esto aumenta el tiempo que se tarda en analizar un host, e incluso podría romper un entorno en funcionamiento.

Una evaluación basada en agentes requiere el uso de un sensor instalado en recursos individuales. Hoy en día, la mayoría de los analizadores de vulnerabilidades basados en agentes requieren la instalación de voluminosos agentes. Por lo general, estos agentes son tan grandes que pesan mucho en un endpoint, atascando, reduciendo o colapsando los sistemas mientras se ejecutan los análisis.

Debido al importante impacto en el rendimiento de las herramientas tradicionales de análisis de red y basadas en agentes, a menudo es necesario analizar solamente una parte del entorno a la vez, lo que ralentiza el proceso de evaluación. Tomándoselo con calma, o segmentando los sistemas, los equipos de seguridad pueden evitar cortes de conexión y caídas del sistema. Sin embargo, esto inhibe el objetivo de buscar vulnerabilidades en todos los hosts relevantes de manera oportuna y luego resolverlas.

Tras el análisis, estas soluciones tradicionales proporcionan un informe, un documento enorme y voluminoso que los analistas deben examinar para determinar las áreas concretas a las que dirigir la corrección. Otro problema de este tipo de análisis y su método de elaboración de informes es, de nuevo, la rapidez. En cuanto se genera un informe, queda obsoleto. Las nuevas vulnerabilidades pueden pasar desapercibidas durante meses o más.

Hoy en día, gracias a las tecnologías en la nube y a una arquitectura de agente ligera, las herramientas modernas de gestión de vulnerabilidades (como Falcon Spotlight™, una solución de gestión de vulnerabilidades que forma parte de la plataforma CrowdStrike Falcon®) pueden ejecutarse de forma continua. Sirven como solución sin análisis, lo que permite a un equipo de gestión de vulnerabilidades ver diversas vulnerabilidades inmediatamente porque los datos están alojados en la nube y, por tanto, disponibles en todo momento. Dado que los datos están disponibles en tiempo real, el análisis es un proceso continuo en lugar de un único punto en el tiempo.

Una vez completada la evaluación de todos los recursos, la siguiente etapa consiste en priorizar las vulnerabilidades. (Para conocer posibles soluciones, consulta "Soluciones de gestión de vulnerabilidades: Qué debemos buscar").

Paso 2. Priorizar vulnerabilidades

Una vez recopilados los datos sobre los recursos y sistemas potencialmente debilitados o expuestos, comienza el verdadero trabajo. En esta etapa del ciclo, el equipo de gestión de vulnerabilidades da tres pasos para determinar las acciones de la siguiente etapa.

1. Asignar valor. Aquí es donde el trabajo previo resulta de gran valor. Dado que ya has identificado qué recursos son críticos, debería ser relativamente fácil priorizar cada recurso para la investigación.

2. Con la lista de recursos prioritarios, se debe evaluar la exposición de cada uno de ellos a las amenazas. Esto requiere cierta investigación para determinar el nivel de riesgo de cada uno.

3. Añadir contexto de amenazas al informe. La comunicación con el equipo de operaciones de seguridad y el uso de un potente conjunto de herramientas de seguridad de endpoints son muy valiosos. Un análisis en profundidad de la inteligencia sobre amenazas (tanto la recopilada internamente como la procedente de fuentes de terceros) puede cambiar drásticamente el nivel de riesgo evaluado y priorizado en los pasos 1 y 2.

Expert Tip

La plataforma CrowdStrike Falcon® ofrece una solución completa para ver y evaluar vulnerabilidades a través de Falcon Spotlight. Además de la evaluación de vulnerabilidades, CrowdStrike Falcon® Intelligence ofrece la única solución del sector que integra datos de inteligencia sobre amenazas en la plataforma. Los datos se actualizan constantemente gracias a los Threat Hunters, investigadores y expertos en inteligencia de primera clase de CrowdStrike, que proporcionan información altamente procesable sobre los ciberdelincuentes patrocinados por Estados, organizaciones de delincuencia electrónica, grupos de hacktivistas y otros adversarios, junto con su actividad maliciosa, ataques dirigidos y sectores objetivo. Conectando esta información a CVE específicas, logran proporcionar a las organizaciones datos inmediatos sobre cómo protegerse mejor.

Más información sobre CrowdStrike CROWDSTRIKE FALCON® INTELLIGENCE

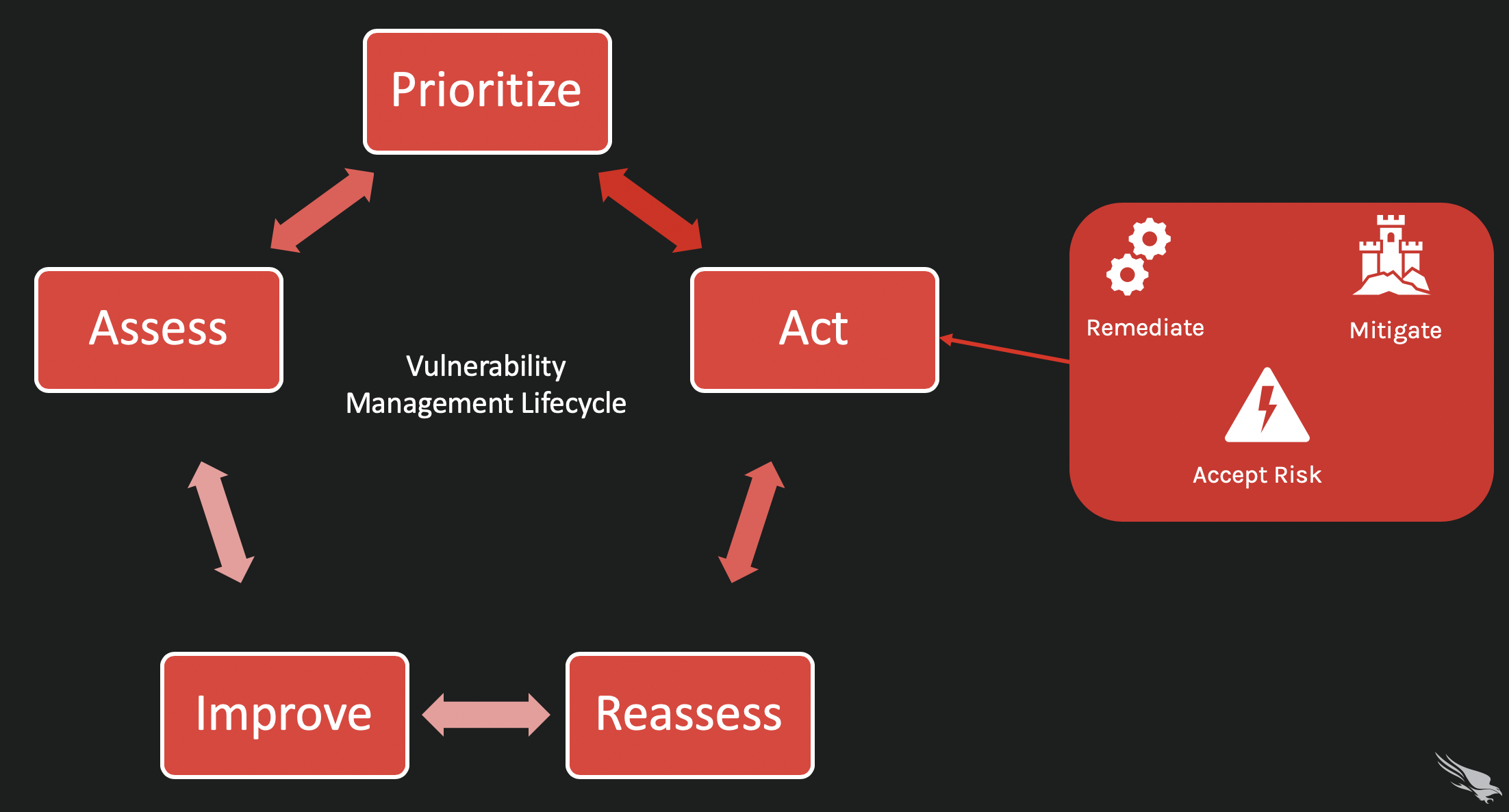

Paso 3. Actuar

¿Qué se hace con la información obtenida en la fase de priorización? Hay tres opciones:

- Puedes aceptar el riesgo del recurso vulnerable para tu sistema. Esta es una opción probable para recursos o sistemas no críticos, y la amenaza de exposición es, además, muy baja.

- Puedes mitigar la vulnerabilidad, o puedes desarrollar una estrategia o técnica para dificultar o imposibilitar que un ciberdelincuente aproveche la vulnerabilidad. Esto no elimina la vulnerabilidad, pero las directivas o protecciones que establezcas mantendrán a salvo tus sistemas.

- Puedes corregir completamente la vulnerabilidad. Esta es la opción preferida si se sabe que la vulnerabilidad es de alto riesgo o forma parte de un sistema o recurso crítico en tu organización. Aplica parches o actualiza el recurso antes de que se convierta en un punto de entrada para un ataque.

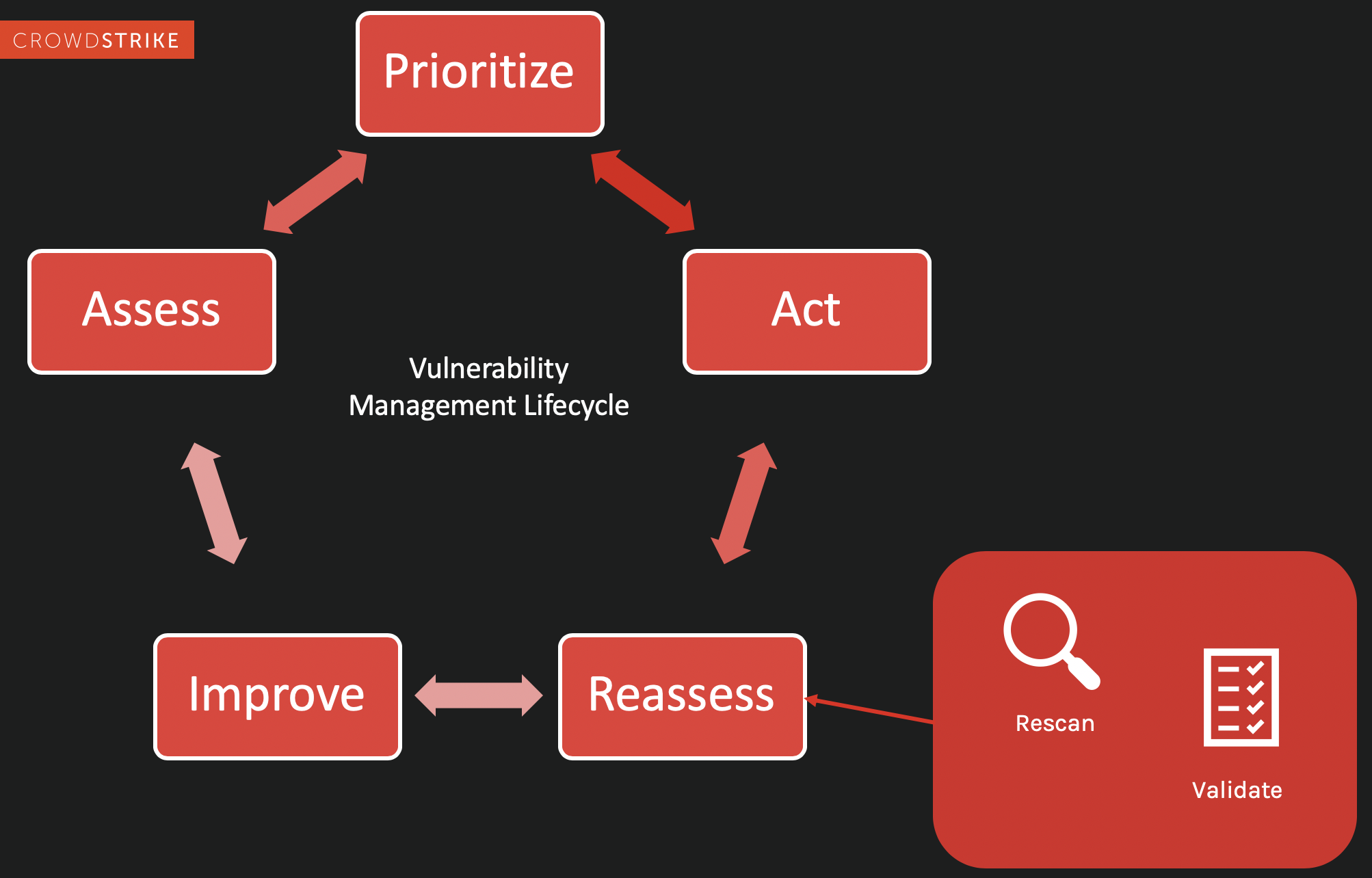

Paso 4. Reevaluar

Una vez que hayas priorizado tu lista de vulnerabilidades y asignado acciones basadas en el nivel de exposición, es hora de reevaluar y comprobar tu trabajo. Una reevaluación te indicará si las acciones que has decidido implementar han tenido éxito y si hay nuevos problemas en torno a los mismos recursos, lo que te permitirá validar tu trabajo, tachar esos problemas de la lista y añadir otros nuevos, si es necesario. La fase de reevaluación también es útil para informar a la alta dirección sobre las métricas del trabajo continuo de tu equipo.

Paso 5. Mejorar

Esta es la etapa final del ciclo de gestión de vulnerabilidades. Los mejores programas de gestión de vulnerabilidades tienen como objetivo la mejora constante, apuntalando las defensas débiles, trabajando activamente para eliminar los problemas subyacentes, reevaluando la fase previa al trabajo y revisando esas primeras preguntas previas al trabajo. Examinando regularmente todo el ciclo de vida de la vulnerabilidad y buscando formas de evolucionar y mejorar, puedes defenderte de forma proactiva contra cualquier tipo de vulnerabilidad que un ciberdelincuente pueda utilizar para amenazar a tu organización.

Ficha técnica de Falcon Spotlight

Descárgate la ficha técnica de Falcon Spotlight para conocer el enfoque de CrowdStrike sobre la gestión de vulnerabilidades.

Descargar ahora