¿Qué es el análisis de malware?

El análisis de malware es el proceso de comprender el comportamiento y el propósito de un archivo o URL sospechoso. El resultado del análisis ayuda a la detección y mitigación de la amenaza potencial.

El beneficio principal del análisis de malware es que ayuda a quienes responden a las amenazas y a los analistas de seguridad a:

- Realizar un triaje pragmático de incidentes por nivel de gravedad

- Descubrir indicadores de compromiso (IOC) ocultos que deberían bloquearse

- Mejorar la eficacia de las alertas y notificaciones de IOC

- Enriquecer el contexto a la hora del Threat Hunting

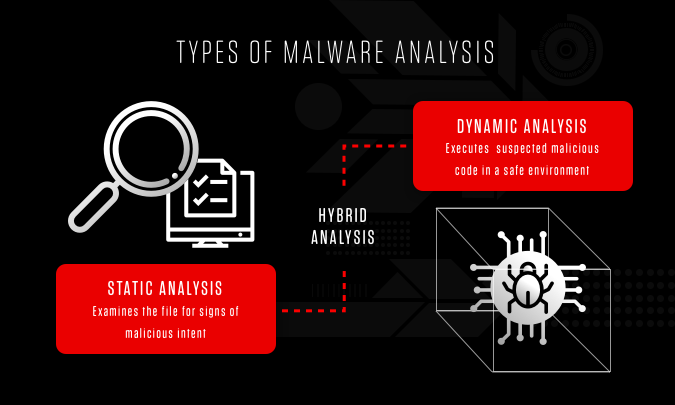

Tipos de análisis de malware

El análisis se puede llevar a cabo de manera estática, dinámica o híbrida.

Análisis estático

El análisis estático básico no necesita que se ejecute el código. En su lugar, se examina el archivo en busca de señales de intenciones maliciosas. Este método puede ser útil para identificar infraestructura, bibliotecas o archivos empaquetados maliciosos.

Para ello, se identifican indicadores técnicos como nombres de archivos, hashes, cadenas (como direcciones IP), dominios y datos de encabezados de archivos, que se pueden usar para determinar si un archivo es malicioso. Además, las herramientas como los desensambladores y los analizadores de redes se pueden usar para observar el malware sin tener que ejecutarlo para poder recopilar información sobre su funcionamiento.

Sin embargo, dado que el análisis estático no ejecuta el código, un malware más sofisticado podría tener un comportamiento de tiempo de ejecución malicioso que pasara desapercibido. Por ejemplo, si un archivo genera una cadena que después se descarga un archivo malicioso basado en la cadena dinámica, es posible que un análisis estático básico no lo detecte. Es por eso que las grandes empresas recurren al análisis dinámico para comprender mejor el comportamiento del archivo.

Análisis dinámico

El análisis dinámico de malware ejecuta código que podría de ser malicioso en un entorno seguro denominado entorno aislado. Este sistema cerrado permite que los profesionales de la seguridad observen el malware en acción sin arriesgarse a que infecte su sistema o escape a la red empresarial.

El análisis dinámico ofrece a los expertos en Threat Hunting y a los profesionales de respuesta a incidentes una visión más profunda con la que pueden destapar la verdadera naturaleza de una amenaza. Como ventaja adicional, el uso de entornos aislados automatizados elimina el tiempo que lleva realizar ingeniería inversa en un archivo para descubrir el código malicioso.

El reto con el análisis dinámico es que los adversarios son inteligentes y conocen la existencia de los entornos aislados, por lo que se han convertido en expertos a la hora de detectarlos. Para engañar a un entorno aislado, los adversarios ocultan código que permanece inactivo hasta que se cumplan ciertas condiciones. Solo entonces se ejecuta el código.

Análisis híbrido (incluye las dos técnicas mencionadas anteriormente)

El análisis estático básico no es una forma fiable de detectar código malicioso sofisticado, y el malware sofisticado puede, a veces, ocultarse de la presencia de la tecnología de entornos aislados. Combinando las técnicas de análisis básico y dinámico, el análisis híbrido ofrece lo mejor de ambas estrategias al equipo de seguridad: principalmente porque permite detectar código malicioso que está intentando ocultarse y también extraer muchos más indicadores de compromiso (IOC) de código que no se ha visto anteriormente ni de forma estática. El análisis híbrido ayuda a detectar amenazas desconocidas, incluso las del malware más sofisticado.

Por ejemplo, una de las cosas que hace el análisis híbrido es aplicar el análisis estático a datos generados por el análisis de comportamiento: como cuando se ejecuta una parte de código malicioso y genera algunos cambios en la memoria. El análisis dinámico lo detectaría, y los analistas estarían alerta para realizar un seguimiento y aplicar un análisis estático básico en ese volcado de memoria. Como resultado, se generarían más IOC y se expondrían los exploits de día cero.

Más información

Falcon Sandbox permite a los equipos de ciberseguridad de todos los niveles mejorar su compresión de las amenazas a las que se enfrentan y usar ese conocimiento para defenderse de futuros ataques.

Casos de uso del análisis de malware

Detección de malware

Los ciberdelincuentes emplean técnicas más sofisticadas para evitar los mecanismos de detección tradicionales. Dado que se realiza un análisis de comportamiento profundo y se identifica el código compartido, la funcionalidad maliciosa o la infraestructura, es posible detectar más eficazmente las amenazas. Además, un resultado del análisis de malware es la extracción de IOC. A continuación, los IOC pueden incluirse en SEIM, plataformas de inteligencia sobre amenazas (TIP) y herramientas de organización de seguridad para ayudar a alertar a los equipos sobre cualquier amenaza relacionada en el futuro.

Triaje y alertas de amenaza

Las soluciones de análisis de malware proporcionan alertas de alta fidelidad en una etapa temprana del ciclo de vida del ataque. Por lo tanto, los equipos pueden ahorrar tiempo dando prioridad a los resultados de esas alertas por encima de otras tecnologías.

Respuesta a incidentes

El equipo de respuesta a incidentes (IR) tiene como misión ofrecer un análisis de la causa raíz, determinar el impacto y realizar correcciones para recuperarse correctamente. Y para aumentar la eficiencia de todas estas tareas está el proceso de análisis de malware.

Threat Hunting

El análisis de malware puede sacar a la luz el comportamiento y los artefactos que los profesionales del Threat Hunting usarán para hallar una actividad similar, como el acceso a una conexión de red particular, puerto o dominio. Al buscar registros de firewall y proxy o datos SIEM, los equipos pueden usar esos datos para dar con amenazas similares.

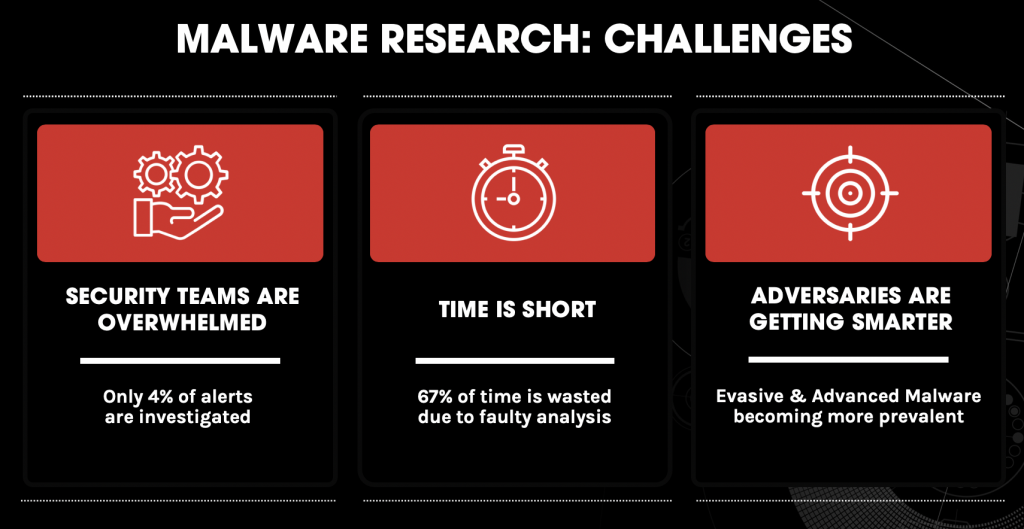

Investigación de malware

Los investigadores de malware del ámbito académico o industrial realizan análisis de malware para comprender las últimas técnicas, exploits y herramientas que usan los ciberdelincuentes.

Fases del análisis de malware

Análisis de propiedades estáticas

Las propiedades estáticas son las cadenas integradas en el código del malware, los detalles de encabezado, los hashes, los metadatos, los recursos incrustados, etc. Este tipo de datos puede ser todo lo que se necesite para crear IOC y se pueden obtener muy rápido porque no es necesario ejecutar el programa para verlos. Gracias a la información recopilada durante el análisis de propiedades estáticas, es posible saber si es necesario realizar una investigación más a fondo con técnicas más exhaustivas y determinar qué pasos deberían ser los siguientes.

Análisis de comportamiento interactivo

El análisis de comportamiento se usa para observar e interactuar con una muestra de malware que se ejecuta en un laboratorio. Los analistas buscan comprender el registro de la muestra, el sistema de archivos, el proceso y las actividades de red. También pueden realizar análisis forenses para conocer el modo en el que el malware utiliza la memoria. Si la persona responsable del análisis sospecha que el malware tiene una determinada capacidad, puede preparar una simulación para poner su teoría a prueba.

El análisis de comportamiento necesita un analista con creatividad y habilidades avanzadas. El proceso lleva tiempo, es complicado y no se puede realizar de forma eficaz sin herramientas automatizadas.

Análisis totalmente automatizado

El análisis totalmente automatizado analiza archivos sospechosos de manera rápida y sencilla. Puede determinar las posibles repercusiones en caso de que el malware lograra infiltrarse en la red y producir un informe de lectura fácil que proporciona respuestas rápidas para los equipos de seguridad. El análisis totalmente automatizado es el mejor modo de procesar malware a escala.

Inversión de código manual

En esta fase, los analistas realizan ingeniería inversa en el código mediante depuradores, desensambladores, compiladores y herramientas especializadas para descodificar los datos cifrados, determinar la lógica tras el algoritmo del malware y comprender cualquier capacidad oculta que aún no haya mostrado el malware. La inversión de código es una habilidad escasa, y ejecutar las inversiones de código conlleva mucho tiempo. Por estos motivos, las investigaciones de malware suelen omitir este paso y, por lo tanto, dejan pasar mucha información valiosa acerca de la naturaleza del malware.

Más información

Obtén más información sobre la mayor comunidad online de análisis de malware a la que recurren decenas de miles de usuarios al día.

Descarga: Ficha técnica de análisis de malware de Falcon Sandbox.

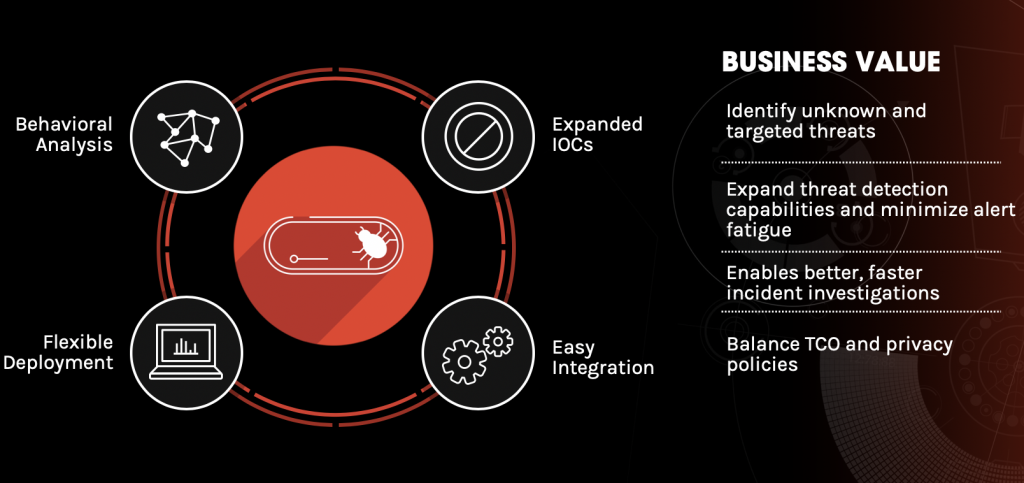

El entorno aislado para malware más potente del mundo

Los equipos de seguridad pueden usar CrowdStrike Falcon® Sandbox para comprender ataques de malware sofisticados y fortalecer sus defensas. Falcon Sandbox™ realiza análisis en profundidad de amenazas evasivas y desconocidas, y enriquece los resultados con inteligencia sobre amenazas.

Principales ventajas de Falcon Sandbox

- Proporciona información detallada sobre toda actividad de archivos, redes y memoria.

- Ofrece tecnología de detección contra entornos aislados líder en el sector.

- Genera informes intuitivos con datos forenses disponibles bajo demanda.

- Es compatible con el marco MITRE ATT&CK®.

- Organiza flujos de trabajo con una completa interfaz de programación de aplicaciones (API) e integraciones prediseñadas.

Detectar las amenazas conocidas

Gracias a una exclusiva tecnología de análisis híbrido para detectar exploits desconocidos y de día cero, Falcon Sandbox extrae más IOC que cualquier otra solución de entorno aislado de la competencia. Todos los datos extraídos por el motor de análisis híbrido se procesan de forma automática y se integran en los informes de Falcon Sandbox.

Falcon Sandbox cuenta con tecnología antievasión que incluye la detección contra entornos aislados de última generación. La monitorización de archivos se ejecuta en el kernel y no la pueden observar aplicaciones de modo de usuario. No hay un agente que el malware pueda identificar fácilmente, y cada versión se prueba de manera continuada para garantizar que Falcon Sandbox sea prácticamente indetectable, incluso para el malware con las técnicas de detección de entornos aislados más sofisticadas. El entorno se puede personalizar por fecha/hora, variables del entorno, comportamientos de usuarios y más.

Identificación de amenazas relacionadas

Descubre cómo defenderte de un ataque comprendiendo al adversario. Falcon Sandbox proporciona conocimientos sobre quién hay detrás de una ataque de malware mediante el uso de la búsqueda de malware, una función exclusiva que determina si el archivo de malware está relacionado con una campaña, familia de malware o atacante mayor. Falcon Sandbox indagará de forma automática en el motor de búsqueda más grande del sector de la ciberseguridad para encontrar muestras relacionadas y, en cuestión de segundos, ampliará el análisis para incluir todos los archivos. Esto es importante porque permite que los analistas comprendan mejor el ataque y ofrece un conjunto mayor de IOC que se pueden usar en favor de una mayor protección de la empresa.

Visibilidad total

Descubre todo el ciclo de vida de un ataque con información detallada de toda la actividad de archivos, red, memoria y procesos. Los analistas de cualquier nivel obtienen acceso a informes de fácil lectura que hacen que sean más efectivos en su trabajo. Los informes ofrecen orientación práctica sobre priorización y respuesta a amenazas para que los equipos de respuesta a incidentes puedan detectar la amenazas y los equipos forenses puedan profundizar en las capturas de memoria y los rastros para realizar un análisis más exhaustivo. Falcon Sandbox analiza más de 40 tipos de archivos distintos que incluyen una amplia variedad de ejecutables, formatos de documentos e imágenes, scripts y archivos. Además, es compatible con Windows, Linux y Android.

Respuesta más rápida

Los equipos de seguridad son más efectivos y rápidos en responder gracias a los informes fáciles de entender de Falcon Sandbox, los IOC accionables y la integración fluida. La puntuación de amenazas y los resúmenes de respuesta a incidentes hacen realidad el triaje inmediato, y los informes enriquecidos con información y IOC de CrowdStrike Falcon® MalQuery™ y CrowdStrike Adversary Inteligencia proporcionan el contexto necesario para tomar decisiones más rápidas y mejores.

Falcon Sandbox se integra a través de una sencilla API REST, integraciones prediseñadas y compatibilidad para formatos de uso compartido de indicadores como Structured Threat Information Expression™ (STIX), OpenIOC, Malware Attribute Enumeration and Characterization™ (MAEC), Malware Sharing Application Platform (MISP) y XML/JSON (Extensible Markup Language/JavaScript Object Notation). Los resultados se pueden proporcionar con SIEM, TIP y sistemas de organización.

Se puede implementar de manera local o en la nube. La opción en la nube proporciona rentabilidad inmediata y menores costes de infraestructura, mientras que la opción local permite a los usuarios aislar y procesar muestras únicamente dentro de su entorno. Ambas opciones ofrecen un entorno aislado seguro y ampliable.

Automatización

Falcon Sandbox utiliza una exclusiva tecnología de análisis híbrido que incluye la detección automática y el análisis de amenazas desconocidas. Todos los datos extraídos por el motor de análisis híbrido se procesan de forma automática y se integran en los informes de Falcon Sandbox. Gracias a la automatización, Falcon Sandbox procesa hasta 25 000 archivos al mes y crea una distribución a mayor escala que utiliza el equilibrio de cargas. Los usuarios mantienen el control porque se les da la opción de personalizar los ajustes y decidir el modo de detonación del malware.

Descubre cómo puede ayudarte CrowdStrike a sacar más provecho del análisis de malware: