Puede resultar complicado implementar un modelo Zero Trust debido a la complejidad de la infraestructura tecnológica, los desafíos organizativos de alinear distintos departamentos y el diseño de un proceso para la presupuestación y la aplicación.

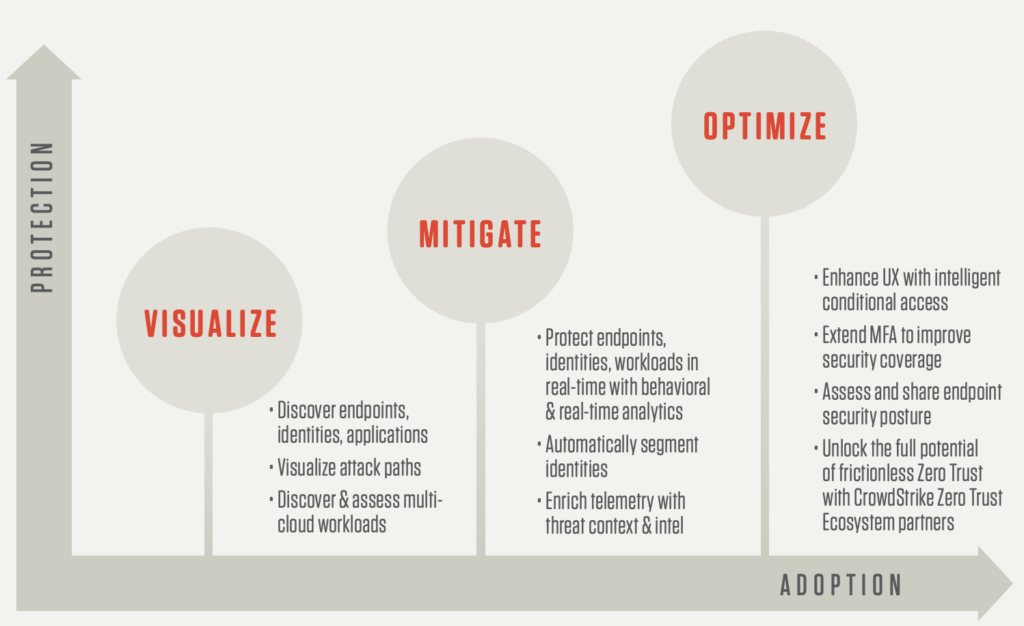

Aunque cada empresa tiene sus propias necesidades, CrowdStrike ofrece una serie de recomendaciones para consolidar el modelo Zero Trust en base a tus prioridades y exigencias:

Fase 1: visualización

El objetivo de esta fase es conocer todos los recursos, sus puntos de acceso y los riesgos derivados. Según el marco del NIST, este proceso nunca termina porque los recursos cambian de acuerdo con su disponibilidad, riesgo y prioridad.

Objetivos clave:

- Tener visibilidad de todos los recursos (identidades, cargas de trabajo y endpoints).

- Conocer las vulnerabilidades y riesgos de todos ellos para ubicar las vías de ataque y los recursos clave que se deben defender.

Prácticas recomendadas:

- Evitar las deficiencias de visibilidad, especialmente al gestionar varias unidades de negocio, procesos de fusión y adquisición, e implementaciones multinube (Azure, GCP, AWS, etc.).

- Evitar las deficiencias en los almacenes de identidades cuando se trabaja con distintos proveedores (AD, Entra ID, SSO, etc.).

- Observar las amenazas y riesgos del almacén de identidades (por ejemplo: los ataques de retransmisión de NTLM o los ataques Golden Ticket en AD), ya que comprometen todo tu entorno en muy poco tiempo.

- Vigilar todos los recursos independientemente de su ubicación o responsable (endpoints, cargas de trabajo, personal, aplicaciones, etc.). Por ejemplo, es fácil que las cuentas de servicio queden desprotegidas y la mayoría no se someten a validaciones adicionales (como autenticación MFA o auditorías). Las cargas de trabajo (así como los contenedores) también son puntos críticos que deben examinarse, ya que los vectores de ataque pueden sortear los endpoints y dirigirse a ellas a través de los usuarios con privilegios.

Recursos:

Guía completa para diseñar una estrategia de protección de la identidad

Da el primer paso hacia una posición de seguridad de la identidad y descarga la Guía completa para diseñar una estrategia de protección de la identidad y defender así el panorama de la identidad digital de tu empresa desde hoy mismo.

Descargar ahoraFase 2: mitigación

En esta fase, las empresas están preparadas para detectar y frenar las amenazas, o, si alguna no se detiene al momento, mitigar el impacto de la brecha. NIST subraya la importancia de la automatización y de la coordinación, ya que son fundamentales para detectar y responder a ellas en tiempo real.

Objetivos clave:

- Mitigar amenazas en tiempo real y responder según la directiva para la mitigación de cada componente (endpoint, carga de trabajo, identidad, etc.).

- Incorporar análisis de comportamiento para detectar amenazas como:

- amenazas internas;

- robo de credenciales legítimas.

- Limitar el impacto de las brechas con segmentación y el principio del mínimo de privilegios:

- Utilizar nuevos métodos de segmentación que apenas requieran actualizaciones de las directivas ni dependan de la red o la infraestructura.

- Detener el movimiento lateral dentro del entorno.

Prácticas recomendadas:

- Minimizar los gastos operativos derivados de la actualización de las directivas de seguridad con las siguientes acciones:

- Aplicar una segmentación basada en la identidad (en lugar de una segmentación tradicional de la red o las aplicaciones, que pueden variar con frecuencia).

- Incorporar un modelo directivo que responda fácilmente a los requisitos de seguridad y cumplimiento, así como a las necesidades de la empresa.

- Evaluar la directiva y garantizar que está lista antes de implementarla.

- Establecer límites de detección de amenazas y falsos positivos:

- Analizar los riesgos basados en factores estáticos y dinámicos.

- Obtener más contexto con fuentes de información adicionales (como sistemas tradicionales y de credenciales de inicio de sesión único [SSO]).

- Disponer de información práctica incluso mientras se entrenan los modelos de aprendizaje automático (ML) (por ejemplo, información estática de AD).

- Detectar amenazas reduciendo la gestión del análisis y el almacenamiento de datos:

- Establecer un enfoque en tiempo real y basado en la nube reduce el volumen de datos y los gastos de gestión.

- Aumentar la automatización para reducir el tiempo de respuesta y mejorar la rentabilidad:

- Incorporar acciones de directivas en los flujos de trabajo de organización, automatización y respuesta de seguridad (SOAR) actuales.

- Realizar ajustes constantemente (de las directivas, los umbrales, el ML, etc.).

Informe sobre Threat Hunting 2024

En el Informe sobre Threat Hunting 2024 de CrowdStrike, se desvelan las últimas tácticas de más de 245 adversarios modernos, y se muestra cómo sus ataques siguen evolucionando e imitando el comportamiento de usuarios legítimos. Accede aquí a información para evitar las brechas.

Descargar ahoraFase 3: optimización

En esta fase, el objetivo es ampliar las defensas a toda la infraestructura informática y a todos los recursos, independientemente de su ubicación y sin empobrecer la experiencia del usuario. De esta forma, se evita infringir la normativa o reducir la productividad.

Objetivos clave:

- Implementar el acceso condicional (basado en riesgos) mediante verificación continua sin que afecte negativamente a la experiencia del usuario.

Prácticas recomendadas:

- Evitar el exceso de autenticación MFA implementando un acceso condicional, basado en el riesgo, para los usuarios con privilegios (es decir, los usuarios tendrán que verificar su identidad únicamente cuando cambien los niveles de riesgo en el endpoint, la identidad, la carga de trabajo; también tendrán que verificarla en otros sistemas mediante integraciones de API).

- Ampliar la protección de la autenticación MFA a los sistemas tradicionales para cubrir cualquier brecha y proteger los sistemas más vulnerables.

- Adoptar una estrategia de detección y respuesta ante amenazas para nubes públicas (SaaS) y credenciales SSO incluso si no puede implementarse el sensor/agente.

Recursos adicionales:

- ZTA - Zero Trust Assessment brief (Informe de evaluación de Zero Trust)