O Zero Trust pode ter desafios de implementação devido à complexidade do conjunto de tecnologias, aos desafios organizacionais entre departamentos e ao mapeamento do processo de orçamento e execução.

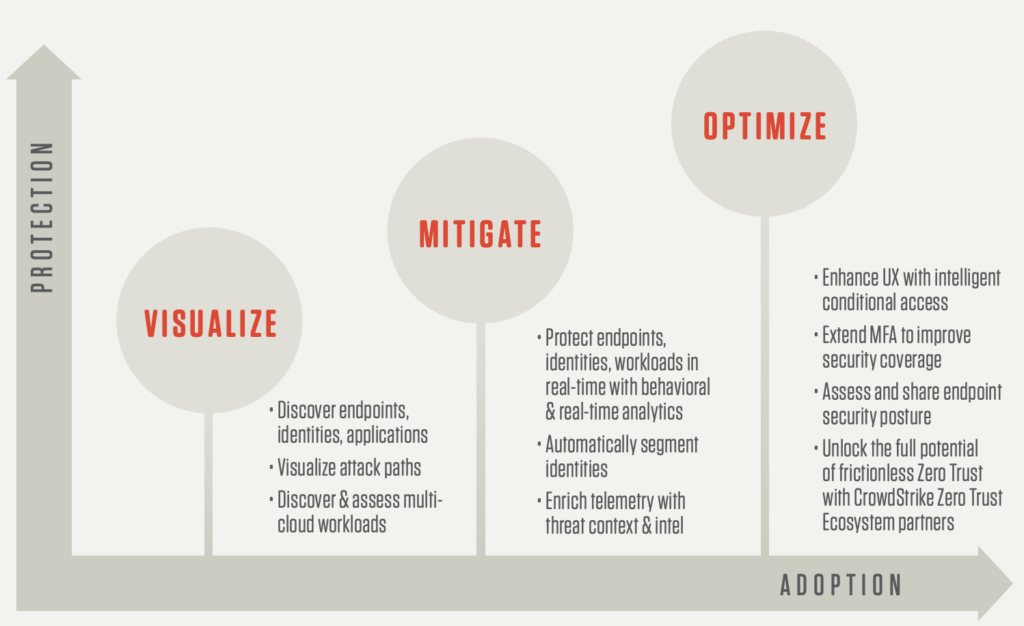

Apesar de cada organização ter demandas únicas, a CrowdStrike oferece as seguintes recomendações para mover o Zero Trust ao longo de uma jornada de maturidade baseada nas suas necessidades e prioridades:

Etapa 1: visualizar

Nesta etapa, a intenção é entender todos os recursos, seus pontos de acesso e os riscos envolvidos. No framework NIST, esse é um processo contínuo, já que os recursos mudam em termos de disponibilidade, risco e importância.

Principais objetivos:

- Ver todas as entidades (identidades, workloads, endpoints)

- Entender vulnerabilidades ou riscos para todas as entidades para ver o caminho de ataque e os principais recursos para defender

Práticas recomendadas:

- Evitar lacunas de visibilidade, principalmente ao lidar com múltiplas unidades de negócios, cenários de fusões e aquisições e implementações multinuvem (Azure, GCP, AWS, etc...).

- Evitar lacunas de armazenamento de identidades ao usar múltiplos fornecedores de identidade (AD, Entra ID, SSO, etc.)

- Observar os riscos e ameaças contra todo o armazenamento de identidades (por ex.: ataques de retransmissão ou protocolo NTLM, ou ataques Golden Ticket ao AD), já que eles comprometem o seu ambiente inteiro muito rapidamente

- Observar todas as entidades independentemente da localização ou do proprietário (endpoints, workloads, humanos, workloads, aplicações, etc.). Por exemplo, as contas de serviço podem ser facilmente negligenciadas — e a maioria irá ignorar validações adicionais (ou seja, autenticação multifatorial (MFA) ou auditoria). Também é essencial analisar os workloads (e containers), já que vetores de ataque podem ignorar os endpoints e começar no workload por meio de usuários privilegiados.

Recursos:

O Guia Completo para Construir uma Estratégia de Proteção de Identidade

Comece a adotar uma postura de segurança resiliente: faça download do Guia completo para construir uma estratégia de proteção de identidade para proteger hoje mesmo o panorama de identidade digital da sua organização.

Baixe agoraEtapa 2: mitigar

Nesta etapa, a organização está pronta para detectar e impedir ameaças ou mitigar o impacto do ataque no caso de a ameaça não ter sido interrompida imediatamente. O NIST requer automação e orquestração, uma vez que são essenciais para detecção e resposta em tempo real.

Principais objetivos:

- Política de resposta e a mitigação de ameaças em tempo real para mitigação em cada componente (endpoints, workloads, identidades, etc.).

- Incorporação de análises comportamentais para detectar ameaças como

- Ameaças internas

- Tomada de controle de credenciais legítimas

- Limitação do impacto de ataques com segmentação e princípios menos privilegiados

- Novas formas de segmentação que não exigem muitas atualizações de políticas e não dependem de rede/infraestrutura

- Impeça o movimento lateral dentro do ambiente

Práticas recomendadas:

- Minimização de despesas operacionais devido a atualizações de políticas de segurança por meio de

- Uso de identidades com base na segmentação (em comparação com a forma legada de usar a segmentação de rede e aplicações, que pode mudar frequentemente)

- Fácil incorporação de um modelo de política para necessidades de segurança e de compliance/corporativas

- Necessidade de testar e garantir que a política esteja "pronta" antes de implementar

- Limiares de detecção de ameaças e falsos positivos

- Análise de riscos baseada em fatores estáticos e dinâmicos

- Estender o contexto com fontes informacionais adicionais (inclusive de sistemas legados e sistemas de credenciais SSO)

- Ter informações acionáveis mesmo enquanto os modelos de ML estão aprendendo (por ex.: informações estáticas do AD)

- Encontrar ameaças com gerenciamento reduzido de armazenamento e análise de dados

- Uma abordagem de nuvem e em tempo real minimiza os requisitos de despesas operacionais com gerenciamento e volume de dados

- Aumentar a automação para tempos de resposta mais rápidos e eficiência de custos

- Incorporar ações de política a fluxos de trabalho de orquestração, automação e resposta de segurança (SOAR)

- Ajustes contínuos (de políticas, limiares, ML, etc.)

Relatório de Investigação de Ameaças 2024

No Relatório de Investigação de Ameaças 2024 da CrowdStrike, a CrowdStrike revela as mais recentes táticas de mais de 245 adversários modernos e mostra como esses adversários continuam a evoluir e emular o comportamento de usuários legítimos. Obtenha insights para ajudar a impedir ataques aqui.

Baixe agoraEtapa 3: otimizar

Nesta etapa, o objetivo é estender a proteção a todos os aspectos da infraestrutura de TI e a todos os recursos, independentemente da localização, sem criar uma experiência ruim para o usuário (o que pode levar à não conformidade e a uma menor produtividade).

Principais objetivos:

- Implementar acesso condicional (baseado em risco) para verificação contínua sem comprometer a experiência positiva do usuário.

Práticas recomendadas:

- Eliminar a fadiga de autenticação multifatorial (MFA) com acesso condicional baseado em risco, mesmo para usuários privilegiados (que desafia os usuários apenas quando o nível de risco muda no endpoint, na própria identidade, no workload ou em outros sistemas por meio de integrações API)

- Estender a proteção da autenticação multifatorial (MFA) para sistemas legados para garantir uma cobertura sem lacunas (e proteger os sistemas normalmente mais vulneráveis)

- Detectar e responder a ameaças para nuvens públicas (SaaS) e credenciais de SSO mesmo que não seja possível implementar um sensor/agente

Recursos adicionais:

- ZTA — Resumo da Avaliação Zero Trust