テクノロジースタックの複雑さ、複数の部門にまたがる組織上の課題、予算編成と実行のプロセスの詳細な計画により、ゼロトラストの実装が困難な場合があります。

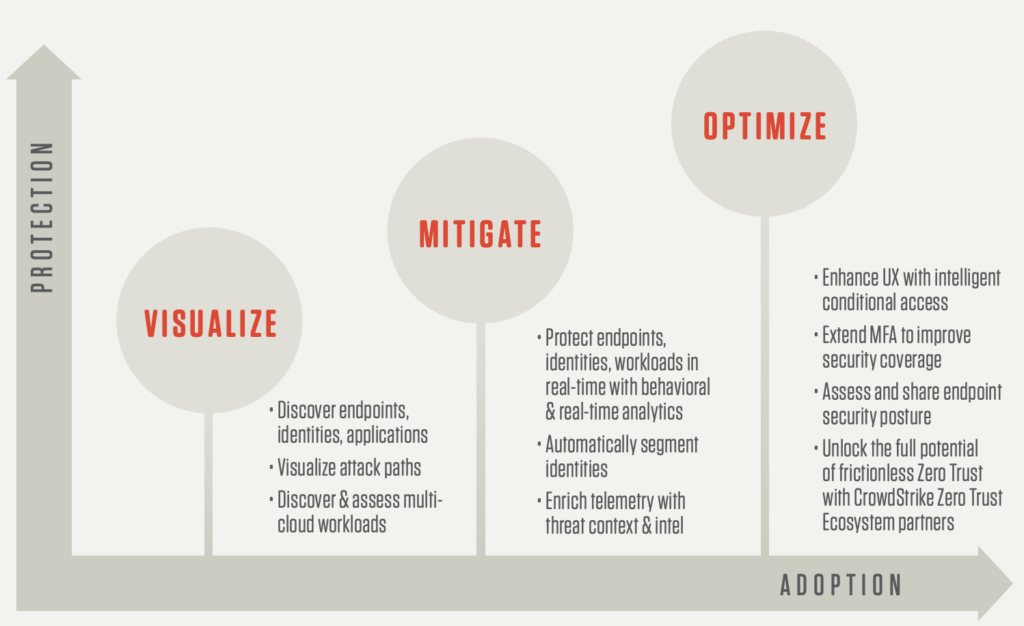

各組織のニーズが独自のものであっても、クラウドストライクは、ニーズと優先度に基づきゼロトラストを成熟へと導くために以下の推奨事項を提示します。

ステージ1:可視化

このステージの目的は、すべてのリソースとそのアクセスポイント、および関連するリスクを理解することです。リソースは可用性、リスク、重要性のすべての面で変化するため、NISTフレームワークにおいて、これは継続的なプロセスです。

主要目標:

- すべてのエンティティ(アイデンティティ、ワークロード、エンドポイント)を確認する

- すべてのエンティティの脆弱性またはリスクを理解して、攻撃パスと防御すべき主要なリソースを確認する

ベストプラクティス:

- 特に、さまざまなビジネスユニット、M&Aシナリオ、およびマルチクラウド実装(Azure、GCP、AWSなど)を扱う際に、可視性のギャップを回避します。

- 複数のアイデンティティプロバイダー(AD、Entra ID、SSOなど)を使用する際に、アイデンティティストアのギャップを回避します。

- 環境全体を非常に高速に侵害する、アイデンティティストア全体に対する脅威/リスク(プロトコルNTLMとリレー攻撃、AD環境でのゴールデンチケット攻撃など)に注目します。

- 場所または所有者(エンドポイント、ワークロード、人間、ワークロード、アプリケーションなど)に関係なく、すべてのエンティティに注目します。たとえば、サービスアカウントは見落とされがちで、追加の検証(つまり、多要素認証または監査)はほとんど無視されます。攻撃ベクトルはエンドポイントを迂回し、特権ユーザーを利用してワークロードから開始することができるため、ワークロード(およびコンテナ)を調査することも重要です。

リソース:

アイデンティティ保護戦略策定の完全ガイド

レジリエンスの高いアイデンティティセキュリティポスチャに向けた第一歩を踏み出し、「アイデンティティ保護戦略策定の完全ガイド」をダウンロードして、組織のデジタルアイデンティティ環境を今すぐ保護しましょう。

今すぐダウンロードステージ2:緩和

このステージでは、組織がいつでも脅威を検知して阻止できる状態になっています。脅威を直ちに阻止できない場合は侵害の影響を緩和できます。この緩和はリアルタイムの検知と対応にとって重要であるため、NISTは自動化とオーケストレーションを強調しています。

主要目標:

- 各コンポーネント(エンドポイント、ワークロード、アイデンティティなど)での緩和を考慮し、リアルタイムの脅威緩和とポリシー対応を行う

- 振る舞い分析を組み込んで、以下のような脅威を検知する

- インサイダー脅威

- 正規の認証情報の乗っ取り

- セグメント化と最小特権の原則を用いて侵害の影響を制限する

- 多くのポリシー更新を必要とせず、ネットワーク/インフラに依存しない、新しいセグメント化の方法

- 環境内でのラテラルムーブメントの阻止

ベストプラクティス:

- セキュリティポリシーの更新による運用上のオーバーヘッドを以下によって最小化

- アイデンティティベースのセグメント化の使用(頻繁に変更される可能性のあるネットワークおよびアプリケーションのセグメント化を使用する従来の方法と比較)

- セキュリティとコンプライアンス両方のポリシーモデル/企業のニーズの容易な組み込み

- 展開する前に、ポリシーが「準備完了」であることをテストして確認する必要がある

- 脅威検知のしきい値とフォールスポジティブ

- 静的要因と動的要因に基づくリスク分析

- 追加の情報源(レガシーシステムおよびSSO認証情報システムを含む)を使用したコンテキストの拡張

- 機械学習モデルが学習しているときでさえも、実用的な情報(静的AD情報など)がある

- データストレージと分析の管理を減らして脅威を発見

- クラウドとリアルタイムのアプローチにより、データ量と管理オーバーヘッドの要件を最小化

- 自動化の増加により迅速な対応時間と費用効率を実現

- 既存のSOAR(セキュリティのオーケストレーション、自動化と対応 ) ワークフローへのポリシーアクションの組み込み

- 継続的な調整(ポリシー、しきい値、機械学習などの調整)

2024年版脅威ハンティングレポート

クラウドストライク2024年版脅威ハンティングレポートでは、245を超える現代の攻撃者の最新の戦術を明らかにし、これらの攻撃者がどのように進化し続け、正当なユーザーの振る舞いを模倣しているかを示します。侵害を阻止するためのインサイトをこちらから入手してください。

今すぐダウンロードステージ3:最適化

このステージの目的は、(コンプライアンス違反と生産性低下につながる可能性がある)低品質の操作性を生み出さずに、場所に関係なくITインフラストラクチャとすべてのリソースのあらゆる側面に保護を拡張することです。

主要目標:

- 良好な操作性を損なわずに、継続的な検証のために条件付きアクセス(リスクベース)を展開する。

ベストプラクティス:

- 特権ユーザーの場合でも、リスクベースの条件付きアクセスを用いて多要素認証疲労を解消(エンドポイント、アイデンティティ自体、ワークロード、またはAPI統合を利用した他のシステム上でリスクレベルが変更された場合のみ、ユーザーに課題が生じる)

- 多要素認証の保護をレガシーシステムに拡大して、ギャップのないカバレッジを確保(および、一般に最も脆弱なシステムを保護)

- センサー/エージェントを展開できない場合でも、パブリッククラウド(SaaS)およびSSOの認証情報にとっての脅威に対する検知と対応を利用可能

追加のリソース:

- ZTA - ゼロトラストアセスメントの概要