レッドチームとブルーチームの定義

レッドチーム/ブルーチーム演習において、レッドチームは組織のサイバーセキュリティ防御に対して攻撃を仕掛ける攻撃側のセキュリティ専門家で構成されます。ブルーチームは、レッドチームの攻撃を防御して対応します。

軍事訓練演習をモデルとしたこの演習では、高度な訓練を受けたサイバーセキュリティ専門家で構成された2つのチームが対決します。レッドチームは実際の攻撃者の手法を使用して環境の侵害を試みます。ブルーチームは、セキュリティユニットで業務にあたるインシデント対応担当者で構成され、侵入の特定、評価、対応を行います。

レッドチーム/ブルーチームのシミュレーションは、巧妙な手口を駆使する今日の攻撃者が繰り出すさまざまなサイバー攻撃から組織を防御するうえで重要な役割を果たします。これらの演習は、組織に以下のメリットがあります。

- 人、テクノロジー、システムに関して脆弱性が存在するポイントを明らかにする

- キルチェーンのあらゆる段階における防御のためのインシデント対応プロセスにおいて、改善できる領域を特定する

- 標的型攻撃を検知して封じ込める方法について、組織で直接の経験を積む

- 環境を通常の運用状態に戻すための対応および修復活動を策定する

最前線レポート

毎年、当社のサービスチームは新たな数多くの攻撃者と戦っています。サイバーフロントラインレポートをダウンロードして、当社の専門家が推奨する分析と実用的な手順を確認してください。

今すぐダウンロードレッドチームとは

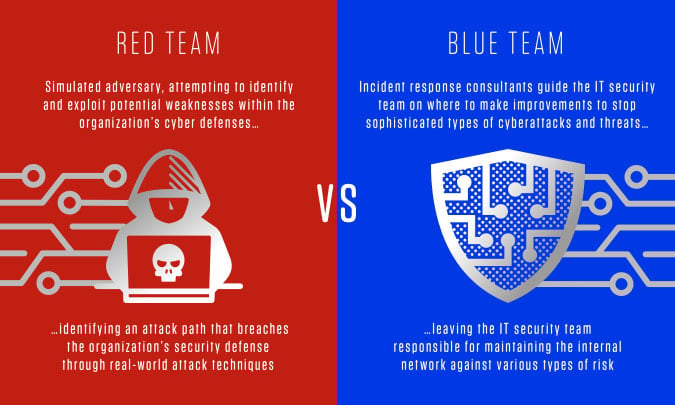

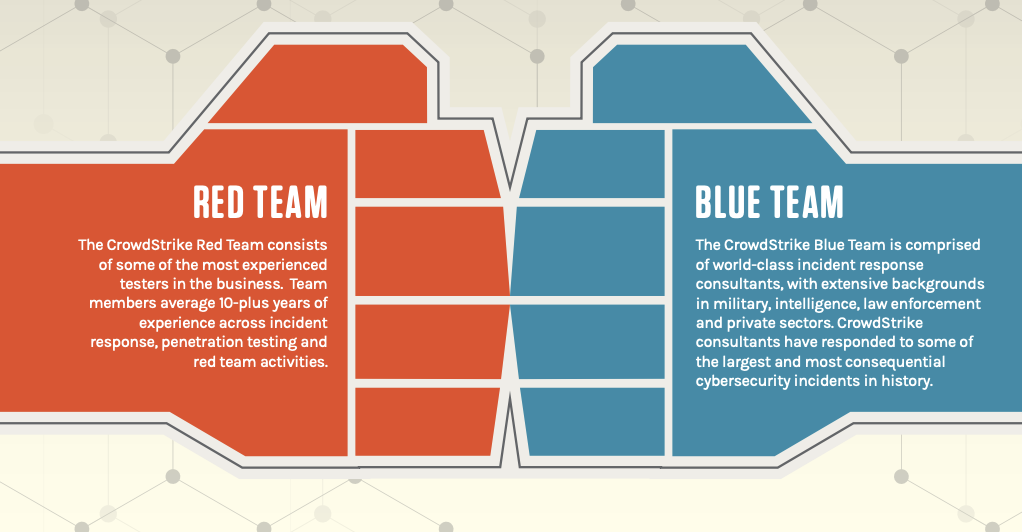

レッドチーム/ブルーチームによるサイバーセキュリティシミュレーションにおいて、レッドチームは攻撃者の役割を果たし、巧妙な攻撃手法を駆使して組織のサイバー防御に潜む弱点を特定し、悪用を試みます。これら攻撃側チームは、通常、経験豊富なセキュリティ専門家または独立系の倫理的ハッカーで構成されており、実際に攻撃に用いられる手法や方法を模倣して、ペネトレーションテストに専念します。

一般的に、レッドチームは、ユーザーの認証情報を窃取するか、またはソーシャルエンジニアリング手法を使用して、初期アクセスを獲得します。ネットワークに侵入したレッドチームは、可能な限りネットワークの深くまで侵入し、検知を回避しながらデータを抽出して流出させることを目的に、権限を昇格させて、システム間でラテラルムーブメントします。

レッドチーミングの内容、およびセキュリティチームにとっての必要性

レッドチーミングとは、実際に用いられる攻撃手法を使用して、組織のセキュリティ防御を侵害するための攻撃パスを体系的かつ徹底的(ただし倫理的)に特定する行為を指します。このように実際の攻撃手法を導入することにより、セキュリティツールおよびシステムの理論上の機能ではなく、実際に脅威が発生したときの現実のパフォーマンスに基づき組織の防御体制を整えることができます。レッドチーミングは、企業の防御、検知、修復能力および成熟度を正確に評価するために欠かせない要素です。

ブルーチームとは

レッドチームが攻撃側なら、ブルーチームは防御側です。通常、ブルーチームは、インシデント対応のコンサルタントで構成されており、巧妙なサイバー攻撃や脅威を阻止するための改善点について、ITセキュリティチームにガイダンスを提供します。ガイダンスを受けたITセキュリティチームは、さまざまなリスクに対して内部ネットワークを守る責任を負います。

多くの組織は、防御こそがセキュリティの要であると考えていますが、全体的な防御能力という点において、検知や修復も同様に重要です。重要なメトリックの1つに組織の「ブレイクアウトタイム」があります。ブレイクアウトタイムとは、侵入者が最初のマシンを侵害してから、ネットワークの他のシステムにラテラルムーブメントできるようになるまでの時間を表し、セキュリティにとって重要な意味を持っています。

クラウドストライクでは、一般的に、1分以内に侵入を検知し、10分以内にリスクレベルを評価して、1時間以内に攻撃者を排除する「1-10-60ルール」を推奨しています。

レッドチーム/ブルーチーム演習のメリット

レッドチーム/ブルーチーム戦略を導入することで、リスクの低い環境で既存のサイバー防御とセキュリティ能力を積極的にテストすることができます。これらの2つのグループが携わる演習を通して、企業固有の弱点や脆弱性、そして現実に用いられる最新の攻撃手法を踏まえて、組織のセキュリティ戦略を継続的に進化させることができます。

レッドチーム/ブルーチーム演習は組織に以下のメリットがあります。

- 既存のセキュリティ製品に潜む設定ミスやカバー範囲のギャップを特定できる

- ネットワークセキュリティを強化して、標的型攻撃を検知し、ブレイクアウトタイムを短縮できる

- セキュリティ担当者間で健全な競争を促し、ITチームとセキュリティチーム間の協力を促進できる

- 組織のセキュリティ侵害につながる可能性のある人為的な脆弱性のリスクに関して、スタッフの意識を高めることができる

- 安全でリスクの低いトレーニング環境内で、スキルや組織のセキュリティ能力の成熟度を高めることができる

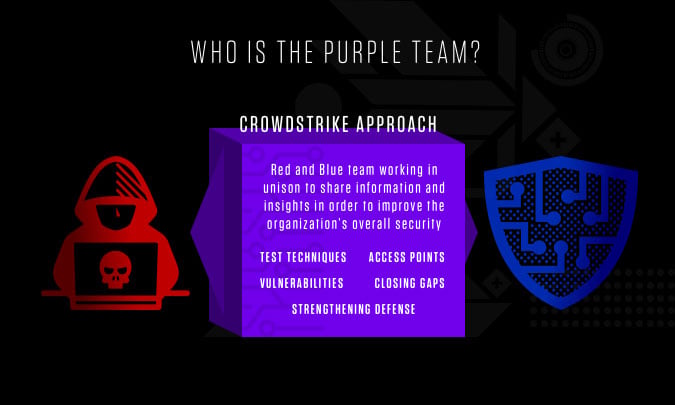

パープルチームとは

外部のリソースを利用してレッドチーム/ブルーチーム演習を編成する場合、社内のセキュリティチームとの完全な連携がとれないことがあります。たとえば、レッドチーム側として雇われたデジタル攻撃者が、攻撃に使用した手法や、既存のセキュリティインフラストラクチャに存在する弱点について、ブルーチームに対して完全に報告しない可能性があります。この状況が発生した場合、演習が完了してもギャップが残ったままになるおそれがあります。

「パープルチーム」は、レッドチームとブルーチームが連携したチームを表す用語です。パープルチームでは、組織の全体としてのセキュリティを強化するために、情報とインサイトが共有されます。

クラウドストライクでは、レッドチーム/ブルーチームの演習は、両チームが各演習後にすべてのステークホルダーに対して詳細な報告を行うべきであると考えています。この報告には、テスト手法、アクセスポイント、脆弱性、その他具体的な情報を含む、プロジェクトアクティビティのあらゆる側面に関する詳細が含まれている必要があり、そうして初めて演習の真の価値を得ることができます。このようにすれば、組織はギャップを適切に埋め、防御を強化することができます。演習の本来の目的に立ち返ると、「パープルチーミング」はレッドチーム/ブルーチーム演習と同義であると言えます。

レッドチームとブルーチームのスキル

レッドチームのスキルセット

優れたレッドチームには、巧妙さが求められます。つまり、ネットワークへのアクセス権を獲得し、環境内で検知されることなく攻撃を進めることのできる、巧妙な攻撃者のマインドセットを備えている必要があります。技術的な知識が豊富なだけでなく、創造性も備えており、システムの弱点や人間の性質を巧みに利用できる人物が、レッドチームの理想的なチームメンバーです。レッドチームはまた、脅威アクターの戦術、手法、手順 (TTP)、および今日の攻撃者が用いる攻撃のツールやフレームワークについて精通していることが重要です。

たとえば、先日フロリダのティーンエイジャーが、スピアフィッシングの戦術とソーシャルエンジニアリングの手法を用いてTwitterの従業員の認証情報を入手し、社内システムにアクセスしました。このインシデントでは100人以上の有名人のアカウントが侵害され、注目を集めました。

レッドチームのメンバーには、以下の資質が求められます。

- コンピューターシステムとプロトコル、およびセキュリティの手法、ツール、保護手段についての深い認識

- 一般的なセキュリティメカニズムおよび対策を回避するためにカスタムメイドのツールを開発できる優れたソフトウェア開発スキル

- ペネトレーションテストの経験(一般的な脆弱性の悪用に役立つほか、監視されていることが多い活動や、簡単に検知される活動の回避に役立ちます)

- 情報や認証情報を漏らすよう他者を仕向けるソーシャルエンジニアリングのスキル

ブルーチームのスキルセット

ブルーチームは防御側であると定義されており、攻撃を受けて防御を行うというイメージを持たれがちですが、実際には任務の大部分はプロアクティブな防御です。このチームには、組織に被害が生じる前に、リスクや脅威を特定し、無効化することが求められます。ただし、攻撃者がますます巧妙に攻撃を行うようになっているため、非常に高度なスキルを有するサイバーセキュリティ専門家でもすべてをプロアクティブに無効化するのはほぼ不可能です。

ブルーチームの任務は防御、検知、修復を等しく行うことにあります。ブルーチームには一般的に以下のスキルが求められます。

- 人、ツール、テクノロジーにわたる組織のセキュリティ戦略についての完全な理解

- 最も危険性の高い脅威を正確に特定し、優先順位を付けて対応できる分析スキル

- 攻撃対象領域を狭める強化手法のスキルで、フィッシング攻撃やその他のWebベースの侵害手法を阻止するための、特にドメインネームシステム (DNS) に関するもの

- 企業の既存のセキュリティ検知のためのツールとシステム、およびアラートメカニズムに対する卓越した認識

レッドチームとブルーチームの連携方法

レッドチーム/ブルーチーム演習が必要なシナリオ

レッドチーム/ブルーチーム演習は、堅牢で効果的なセキュリティ戦略を策定するうえで重要な部分を占めます。この演習は、ネットワーク境界内における人、プロセス、テクノロジーに潜む弱点を特定するとともに、セキュリティアーキテクチャ内に存在する可能性のあるバックドアなどのセキュリティギャップや、その他のアクセスに関する脆弱性を特定することを目的として実施されます。お客様は、最終的にこの情報を利用して、防御を強化し、セキュリティチームにトレーニングや演習を実施して、より的確に脅威に対応できるようになります。

数か月、場合によっては数年にわたり検知されないままの侵害も数多く存在するため、定期的にレッドチーム/ブルーチーム演習を実施することが重要です。調査によると、攻撃者がネットワーク環境に侵入してから、検知および排除されるまでの滞留日数は平均で197日であることがわかっています。攻撃者はこの期間を使用してバックドアをセットアップしたり、ネットワークに変更を加えたりして、今後悪用できる新たなアクセスポイントを作成できるため、滞留日数が長いと企業にとってのリスクが高まります。

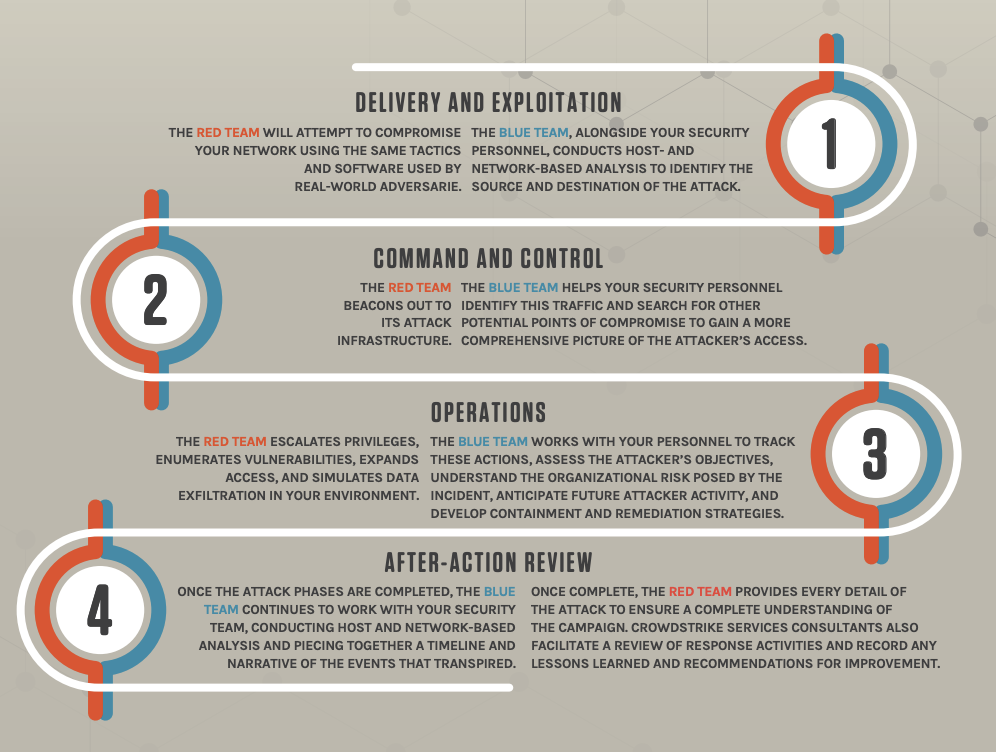

クラウドストライクのレッドチーム/ブルーチーム演習に対するアプローチは、全体的な戦略という面で他社と大きく異なっています。クラウドストライクが実施する演習においては、レッドチームは環境にデータ(痕跡)を埋め込む役割を果たします。ブルーチームは、そのデータからそれぞれのインシデントに関連するリスクを評価して、その結果に従い対応を実施します。このように、クラウドストライクでは、レッドチーム/ブルーチーム演習をよく言われる軍事演習のようなものとは扱っていません。つまり、単にレッドチームのすべての攻撃を阻止することを目的としているわけではありません。効果的にイベントを評価し、データから最大の脅威であることが判明したイベントを優先して対応することが目的となります。

レッドチーム演習の例

レッドチームは、セキュリティアーキテクチャに存在するギャップを悪用するために、さまざまな手法やツールを使用します。たとえば、ハッカーの役割を担ったレッドチームのメンバーは、セキュリティコントロールを無効化するためにホストにマルウェアを感染させたり、ソーシャルエンジニアリングの手法を使用してアクセス認証情報を窃取したりします。

レッドチームは、一般的にMITRE ATT&CKフレームワークに沿って活動を行います。このフレームワークは、実際の経験やイベントに基づく攻撃者の戦術、手法、方法のナレッジベースで、全世界に公開されています。防御、検知、対応能力を高めるために、このフレームワークを基礎として、各組織固有のニーズや、脅威の状況における新たな展開に応じてカスタマイズできます。

以下に、レッドチームの活動の例を示します。

- ペネトレーションテスト。レッドチームのメンバーは、実際に使用されるさまざまな手法を通してシステムへのアクセスを試みます。

- ソーシャルエンジニアリング戦術。従業員やその他のネットワークメンバーを巧みに操り、ネットワーク認証情報を共有、開示、作成するように仕向けます。

- 通信の傍受。一般的なセキュリティ手法を回避するために、ネットワークのマップを作成したり、環境についてのさらに詳細な情報を入手したりします。

- 複製。管理者のアクセスカードを複製して、アクセス制限エリアに侵入します。

ブルーチーム演習の例

組織の防衛線としての役割を果たすブルーチームは、セキュリティツール、プロトコル、システム、その他のリソースを利用して組織を保護し、検知能力に存在するギャップを特定します。ブルーチームの環境は、組織の現状のセキュリティシステムを反映したものであることが必要です。つまり、設定ミスのあるツール、パッチ未適用のソフトウェア、その他既知のリスクや未知のリスクが存在する可能性を模倣する必要があります。

以下に、ブルーチーム演習の例を示します。

- DNS調査を実施する

- ネットワークアクティビティのベースラインを作成し、より簡単に異常なアクティビティや不審なアクティビティを特定できるようデジタル分析を実施する

- 環境全体のセキュリティソフトウェアをレビュー、設定、監視する

- ファイアウォール、アンチウイルスソフトウェア、アンチマルウェアソフトウェアなどの境界のセキュリティを保護する手段が正しく設定されており、最新の状態であることを確認する

- 組織の各ユーザーまたはデバイスに対して必要最低限のアクセス権のみを付与する最小特権アクセスの原則を導入し、侵害が発生した場合のネットワークにおけるラテラルムーブメントを制限する

- 境界を小さなゾーンに分割して、ネットワークの各部分に別々のアクセス権を設定するセキュリティ手法、マイクロセグメンテーションを利用する

レッドチームとブルーチームの効果的な結成方法

CrowdStrike® Servicesが組織に最適なソリューションである理由

攻撃者は攻撃のTTPに常に磨きをかけています。そのため、侵害が発生しても、検知されないまま数週間から数か月が経過することがあります。また、効果的ではないセキュリティコントロールの仕組みが導入されていたり、サイバーセキュリティ防御にギャップが存在していたりすると、巧妙な攻撃を検知できません。セキュリティチームは、標的型攻撃への対策を整える必要があります。ある攻撃をしのぐことができたとしても、より巧妙な別の攻撃に耐えられるツールや可視性があることにはなりません。

CrowdStrike Adversary Emulation Exerciseは、実際の脅威アクターによる巧妙な標的型攻撃を体験できる機会となります。実際に侵害を受けてしまうと損害やコストが生じますが、エミュレーションなのでその心配もありません。CrowdStrike Servicesチームは、現場でインシデント対応に当たるクラウドストライクの専門家、および毎週数兆件ものイベントや数百万件におよぶインジケーターを特定しているCrowdStrike Falcon®プラットフォームにより収集されたインテリジェントから、脅威アクターが現実に用いるTTPを把握しており、それらのTTPを使用して攻撃を試みます。CrowdStrike Servicesは、お客様の組織に合わせた標的型攻撃キャンペーンを作成し、実際の攻撃者と同じように、標的となるユーザーを狙って攻撃を仕掛けます。このチームは、組織の重要な情報へのアクセスを目標として、客観的なアプローチで攻撃を行います。これにより、実際の侵害を経験することなく、経営陣に侵害の影響を示すことができます。この演習により、標的型攻撃への備えが万全かを判断できます。