¿Qué es el ciberespionaje?

El ciberespionaje es un tipo de ciberataque en el que un usuario no autorizado intenta acceder a información clasificada o confidencial, o propiedad intelectual (PI), para obtener beneficios económicos, ventajas competitivas o por razones políticas.

¿Para qué se usa el ciberespionaje?

El ciberespionaje se utiliza principalmente para recopilar información clasificada o confidencial, secretos comerciales u otros tipos de PI que los atacantes pueden utilizar para obtener una ventaja competitiva o beneficios económicos a través de su venta. En algunos casos, la brecha simplemente pretende causar daño a la reputación de la víctima al exponer información privada o prácticas comerciales cuestionables.

El objetivo de los ataques de ciberespionaje puede ser obtener un beneficio económico; también pueden implementarse en conjunto con operaciones militares o como un acto de terrorismo cibernético o guerra cibernética. El impacto del ciberespionaje, sobre todo cuando forma parte de una campaña militar o política más amplia, puede provocar la interrupción de los servicios y la infraestructura públicos y la pérdida de vidas.

Víctimas del ciberespionaje

Algunas de las víctimas más comunes del ciberespionaje son grandes empresas, organizaciones gubernamentales, instituciones académicas, centro de estudio ("think tanks") y otras organizaciones que posean PI valiosa y datos técnicos que puedan proporcionar una ventaja competitiva a otra organización u otro Gobierno. Algunos particulares también sufren este tipo de ataques, como líderes políticos destacados, funcionarios, directivos e incluso celebridades.

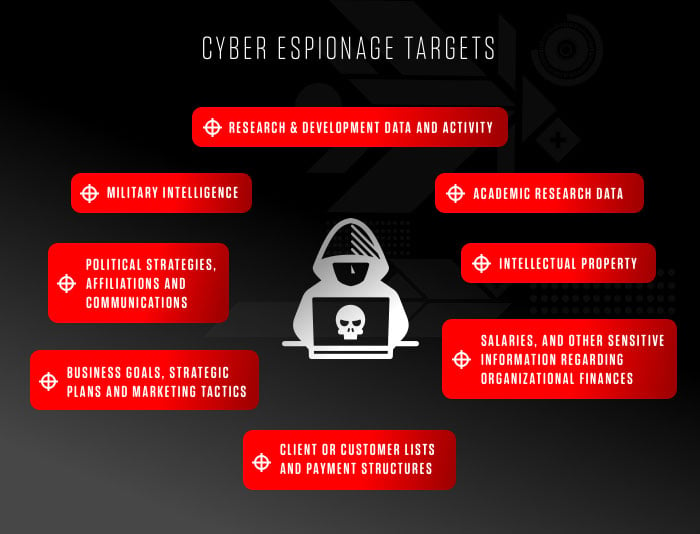

En la mayoría de los casos, los ciberespías intentan acceder a los siguientes recursos:

- Datos y actividades de investigación y desarrollo

- Datos de investigaciones académicas

- PI, como fórmulas o planos de productos

- Salarios, modalidades de bonificaciones y otros tipos de información confidencial relacionada con las finanzas y gastos de una organización

- Listas de clientes y modalidades de pago

- Objetivos comerciales, planes estratégicos y tácticas de marketing

- Estrategias, afiliaciones y comunicaciones políticas

- Inteligencia militar

Tácticas de ciberespionaje habituales

La mayor parte de la actividad de ciberespionaje se clasifica como amenazas persistentes avanzadas (APT). Las APT son ciberataques sofisticados y duraderos en los que un intruso establece una presencia no detectada en una red para robar datos confidenciales durante un tiempo prolongado. Este tipo de ataque se planifica y diseña cuidadosamente para infiltrarse en una organización específica y evadir las medidas de seguridad durante un periodo prolongado.

Perpetrar este tipo de ataques requiere un mayor grado de personalización y sofisticación que los ataques tradicionales. Los adversarios que los llevan a cabo suelen ser grupos de ciberdelincuentes con fondos y amplia experiencia que atacan organizaciones de gran valor. Además, han invertido una gran cantidad de tiempo y recursos en buscar y detectar las vulnerabilidades de la organización.

La mayoría de los ataques de ciberespionaje implican algún tipo de ingeniería social para estimular la actividad o recopilar la información necesaria de la víctima para llevar a cabo el ataque. A menudo, estos métodos confieren a sus víctimas sentimientos como emoción, curiosidad, empatía o miedo para que actúen rápida o precipitadamente. Gracias a este tipo de sentimientos, los ciberdelincuentes engañan a sus víctimas para que revelen su información personal, hagan clic en enlaces maliciosos, descarguen malware o paguen rescates.

Otros ejemplos de técnicas de ataque habituales son:

- Abrevadero: Los atacantes consiguen infectar con malware sitios web legítimos que visita habitualmente la víctima o personas relacionadas con ella para comprometer al usuario.

- Phishing selectivo: El hacker dirige a individuos específicos correos electrónicos, mensajes de texto y llamadas telefónicas fraudulentos para robar credenciales de inicio de sesión y otros tipos de información confidencial.

- Exploits de día cero: Los ciberdelincuentes aprovechan una vulnerabilidad de seguridad desconocida o un fallo de software antes de que los desarrolladores o el equipo informático del cliente lo descubran y apliquen los parches correspondientes.

- Atacantes internos o amenazas internas: Un atacante convence a un empleado o contratista para que comparta o venda información o datos de acceso al sistema a usuarios no autorizados.

Informe sobre Threat Hunting 2024

En el Informe sobre Threat Hunting 2024 de CrowdStrike, se desvelan las últimas tácticas de más de 245 adversarios modernos, y se muestra cómo sus ataques siguen evolucionando e imitando el comportamiento de usuarios legítimos. Accede aquí a información para evitar las brechas.

Descargar ahoraImpacto global del ciberespionaje

El ciberespionaje, especialmente cuando lo organizan y llevan a cabo naciones-estado, es una amenaza de ciberseguridad cada vez más grave. A pesar de que se han dictado una serie de sentencias y se han aprobado diferentes leyes al respecto, la mayoría de los atacantes siguen en libertad debido a la falta de acuerdos de extradición entre países y las dificultades que entraña aplicar el derecho internacional en este ámbito.

Si a esto le sumamos el cada vez mayor grado de sofisticación de ciberdelincuentes y hackers, cabe la posibilidad de que se produzca un ataque avanzado y coordinado que afecte a varios servicios modernos, como el funcionamiento de la red eléctrica y de los mercados financieros o la celebración de elecciones.

Sanciones que acarrea el ciberespionaje

Aunque muchos países han dictado diferentes sentencias relacionadas con el ciberespionaje, en la mayoría de los casos graves están involucrados atacantes de países que no están sujetos a la extradición. En consecuencia, las autoridades son prácticamente incapaces de perseguir a los ciberdelincuentes, especialmente a aquellos que operan en el extranjero.

A pesar de ello, las labores de investigación realizadas para fundamentar las sentencias de ciberespionaje también se pueden utilizar para imponer sanciones a países y empresas extranjeros. Por ejemplo, el Departamento del Tesoro de los Estados Unidos puede utilizar material de investigación de diferentes sentencias para imponer sanciones económicas contra una empresa cuya participación en actividades de ciberespionaje se haya demostrado.

Historias conocidas de ciberespionaje

Si bien algunos ciberespías desempeñan un papel legítimo dentro de la comunidad de inteligencia, la mayoría de los ejemplos conocidos denotan un propósito malicioso. A continuación, te presentamos alguno de los ejemplos más destacados de ciberespías en acción:

Aurora

Una de las brechas de ciberespionaje más conocidas se produjo en 2009. El problema salió a la luz cuando Google detectó un flujo constante de ataques a determinados titulares de cuentas de Gmail. Posteriormente se descubrió que estas cuentas pertenecían a activistas chinos de derechos humanos. Tras hacerse público el ataque, grandes empresas como Adobe o Yahoo confirmaron que también habían sido víctimas de las mismas técnicas. En total, 20 empresas admitieron haber sido víctimas de este ataque de ciberespionaje, que aprovechó una vulnerabilidad de Internet Explorer. Se trata de un fallo de seguridad que ya se ha solucionado.

Investigación sobre la COVID-19

Más recientemente, el ciberespionaje se ha centrado en las investigaciones relacionadas con la pandemia de COVID-19. Desde abril de 2020, se han detectado intentos de intrusión en las investigaciones sobre el coronavirus de los laboratorios de EE. UU., Reino Unido, España, Corea del Sur, Japón y Australia por parte de atacantes de origen ruso, iraní, chino y norcoreano.

Por ejemplo, CrowdStrike detectó una brecha de ciberespionaje en el segundo semestre de 2020. Nuestro equipo de Falcon OverWatch™ detectó una intrusión selectiva en una institución académica conocida por su implicación en el desarrollo de pruebas para la COVID-19. La actividad maliciosa en cuestión se atribuyó a hackers chinos, que obtuvieron acceso a través de un ataque de inyección SQL efectivo contra un servidor web vulnerable. Una vez dentro del entorno de la víctima, el atacante utilizó un shell web para llevar a cabo varias actividades maliciosas con el objetivo fundamental de obtener y recopilar información.

Atacantes patrocinados por Estados

Como hemos indicado, muchas de las campañas de ciberespionaje más avanzadas están coordinadas por equipos de atacantes con fondos y patrocinados por Estados. Algunos de los atacantes patrocinados por Estados y grupos de ciberespionaje más reconocidos son:

PIONEER KITTEN: Grupo de hackers con sede en Irán que lleva activo desde, como mínimo, 2017. Se sospecha que está asociado con el Gobierno iraní. A finales de julio de 2020, se detectó que un ciberdelincuente relacionado con PIONEER KITTEN promocionaba la venta de acceso a redes comprometidas en un foro clandestino. Esa actividad apunta a un posible intento por diversificar las fuentes de ingresos por parte de PIONEER KITTEN, además de las intrusiones selectivas que llevan a cabo con el apoyo del Gobierno iraní.

FANCY BEAR (APT28, Sofacy) utiliza mensajes de phishing y sitios web falsos muy similares a los legítimos para obtener acceso a ordenadores y dispositivos móviles convencionales. Desde que iniciaron su andadura en 2008, este ciberdelincuente con sede en Rusia ha atacado a organizaciones políticas estadounidenses, organizaciones militares europeas y víctimas de diferentes sectores en todo el mundo.

GOBLIN PANDA (APT27) fue detectada por primera vez en septiembre de 2013, cuando CrowdStrike descubrió indicadores de ataque (IOA) en la red de una empresa de tecnología que opera en diferentes sectores. Este grupo de ciberespionaje con sede en China utiliza dos documentos exploit de Microsoft Word relacionados con formaciones para introducir archivos maliciosos al abrirlos. La mayoría de las víctimas pertenecen a los sectores de defensa, energía y gobierno en el sudeste asiático, especialmente Vietnam.

HELIX KITTEN (APT34) lleva activo desde, por lo menos, finales de 2015 y se rumorea que su sede está en Irán. Ataca a organizaciones de los sectores aeroespacial, energético, financiero, gubernamental, hotelero y de telecomunicaciones, y utiliza mensajes de phishing selectivo bien estructurados y documentados muy relevantes para las víctimas. A menudo, introduce un implante de PowerShell personalizado a través de documentos de Microsoft Office con macros habilitadas.

Detección, prevención y corrección del ciberespionaje

Gracias a su mayor nivel de sofisticación, los ciberdelincuentes y ciberespías han conseguido eludir muchos productos estándar de ciberseguridad y sistemas tradicionales. Si bien estos adversarios suelen recurrir a técnicas muy avanzadas y herramientas complejas, defenderse contra estos ataques no es una causa perdida. Existen muchas soluciones de inteligencia y ciberseguridad que pueden ayudar a las organizaciones a identificar mejor a los adversarios y las tácticas y técnicas de ataque que suelen emplear.

- Cobertura del sensor. No se puede detener lo que no se ve. Las organizaciones deben implementar capacidades que proporcionen a sus defensores una visibilidad completa de todo su entorno para evitar ángulos muertos que puedan convertirse en un refugio seguro para los adversarios.

- Inteligencia técnica. Aprovecha la inteligencia técnica, como los indicadores de compromiso (IOC), y utilízala en un administrador de eventos e información de seguridad (SIEM) con fines de enriquecimiento de datos. Esto posibilita una mayor inteligencia al realizar la correlación de eventos, lo que resalta potenciales eventos en la red que, de otro modo, podrían pasar desapercibidos. La implementación de IOC de alta fidelidad en múltiples tecnologías de seguridad aumenta la consciencia situacional, un elemento muy necesario.

- Inteligencia sobre amenazas. El consumo de informes narrativos de inteligencia sobre amenazas es un método seguro para crear una imagen muy vívida del comportamiento de los ciberdelincuentes, las herramientas que utilizan y las técnicas de ataque que emplean. La inteligencia sobre amenazas contribuye a la creación de perfiles de atacantes, además de al seguimiento de campañas y familias de malware. Hoy en día, es más importante comprender el contexto de un ataque que simplemente saber si el ataque en sí ocurrió; en este punto es donde juega un papel vital la inteligencia sobre amenazas.

- Threat Hunting. Comprender que la tecnología solo llevará a las organizaciones hasta cierto punto es ahora más importante que nunca. Muchas organizaciones necesitarán equipos humanos y soluciones de Threat Hunting gestionados y constantes que se combinen con su tecnología de ciberseguridad actual.

- Proveedor de servicios. Asociarse con una empresa de ciberseguridad líder del sector no es una opción, es una necesidad. Si se produjese un incidente, las organizaciones necesitarían ayuda para responder a una ciberamenaza sofisticada.